8 из 12 проверенных специалистом моделей клавиатур отправляют набираемые символы открытым текстом без кодирования

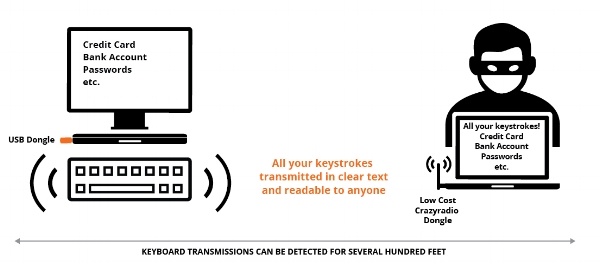

Беспроводные клавиатуры различных моделей, производимые 8 компаниями, подвержены уязвимости, которая позволяет злоумышленнику перехватывать нажатия клавиш с расстояния вплоть до 75 метров. Опасность этой уязвимости, которая получила название KeySniffer, сложно недооценить — она позволяет получать любые пароли, номера кредиток, вопросы и ответы на секретные вопросы. Все это — текст без шифрования.

Компании, чьи клавиатуры подвержены этой уязвимости, названы специалистами по информационной безопасности, которые обнаружили проблему. Это Hewlett-Packard, Toshiba, Kensington, Insignia, Radio Shack, Anker, General Electric, и EagleTec. Первым сообщил о найденной уязвимости Марк Ньюлин, исследователь из Bastille Networks.

Он же сообщил о схожей проблеме еще в феврале — только тогда речь шла о возможности удаленного ввода нажатий кнопок для беспроводной мыши. Исследователь смог отправлять команды для мыши, симулирующие нажатие клавиш клавиатуры (не нажатие кнопок мыши) с расстояния в 225 метров. И операционная система интерпретировала эти сигналы верно, выполняя соответствующую функцию или проставляя символ в редакторе. После изучения этого вопроса Ньюлин занялся беспроводными клавиатурами. Он купил 12 различных моделей в супермаркете электроники, и начал изучать протоколы передачи данных, с которыми работают эти устройства.

Как оказалось, 8 из 12 изученных клавиатур вообще никак не шифруют отправляемые данные. Все эти клавиатуры продаются в магазинах и сейчас. Некоторые из них были представлены в 2014 и 2015 годах, но они до сих пор популярны. «Мы ожидали, что производители этих относительно новых клавиатур серьезно подошли к вопросу информационной безопасности, но это, к сожалению, не так», — говорит исследователь.

«Как только я завершил начальную фазу реверс инжиниринга, я понял, что все эти устройства отправляют нажатия клавиш в виде обычного текста», — заявил Ньюлин.

Он обнаружил, что ряд клавиатур был оснащен трансиверами, которые не были ранее задокументированы. Клавиатуры от Hewlett-Packard, Anker, Kensington, RadioShack, Insignia, и EagleTec оснащались трансиверами производства компании MOSART Semiconductor. Клавиатуры от Toshiba использовали трансиверы производства Signia Technologies. Клавиатуры General Electric оснащались noname трансиверами — кто их выпускает, неизвестно.

Восемь из 12 изученных клавиатур работали с трансиверами (приемопередатчиками), о которых не нашлось информации. Какие чипы использовались в этих устройствах было неясно. И Ньюлин и коллеги решили изучить их самостоятельно. Специалисты выполнили реверс-инжиниринг, изучив как электронные компоненты трансиверов, так и радиочастоты, с которыми работали эти элементы.

Для получения доступа к данным, передаваемым клавиатурами, нужно недорогое оборудование. Все, что нужно — это «дальнобойная» радиосистема типа Crazyradio, работающая на частоте 2,4 ГГц. Ее можно купить на Amazon всего за $30-40. Проведя реверс инжиниринг трансиверов клавиатур, исследователь написал прошивку для Crazyradio. Система с этой прошивкой начала работать как штатный трансивер любой из клавиатур. К Crazyradio была добавлена еще направленная антенна ценой в $50.

Созданную систему Ньюлин подключил к ноутбуку, и смог принимать сигналы беспроводных клавиатур на расстоянии вплоть до 75 метров. Компьютер жертвы при этом не нужен — никаких манипуляций с ним проводить не требуется. Достаточно сесть в людном месте, где есть пользователи, работающие со своими ноутбуками или планшетами с использованием беспроводной клавиатуры (а таких немало) и ждать получения всех данных, вводимых жертвой на свой ПК.

Ожидать можно и на улице рядом с блочными домами, где большое количество жителей. Кто-то да будет работать на компьютере, используя уязвимую для взлома клавиатуру. Даже, если никто не набирает текст, но компьютер и клавиатура включены, злоумышленник может просканировать локацию, и получив сигнал клавиатуры, понять, что здесь есть, чем поживиться.

Компания Bastille Networks отправила всем производителям оборудования с уязвимостями информацию по проблеме. При этом в сообщении говорилось, что у производителей есть 90 дней на исправление ситуации. Самое интересное то, что никто не ответил, кроме одной компании. Эта компания сообщила, что она больше не занимается созданием беспроводных клавиатур. Да и способа исправить проблему вроде бы и нет. Ведь проблема не в драйверах к клавиатуре, а в самом устройстве, это аппаратная уязвимость. Самое простое решение для производителя — больше не выпускать проблемные модели клавиатур.

There is no such thing as too many dongles. #mousejack #defcon pic.twitter.com/ghMW8SJs8M

— Marc Newlin (@marcnewlin) 21 июля 2016 г.

«Насколько я знаю, нет способа обновить прошивку этих устройств, поскольку все управляющее ПО зашито в чип на плате. Поэтому решить проблему, каким-то образом включив шифрование нельзя», — говорит Ньюлин.

Компания Bastille Networks советует всем владельцам клавиатур с уязвимостью прекратить их использовать, переключившись на проводную или Bluetooth клавиатуру. Bluetooth не самый защищенный от взлома беспроводный протокол, но это лучше, чем ничего.

Недавно еще один специалист по информационной безопасности, Samy Kamkar, нашел способ взломать беспроводне клавиатуры Microsoft. Он смог собирать, расшифровывать и записывать информацию, которую вводили пользователи такой клавиатуры. Камкар создал специальное устройство, KeySweeper, состоящее из Arduino и других электронных компонентов. Выглядит девайс, как USB-зарядка, но на самом деле это шпионское устройство.

Автор: marks