Сегодня вредоносное ПО прогрессирует, и получить его на машину можно не только посещая ХХХ сайты или сайты сомнительного происхождения. В настоящее время заражение все чаще и чаще происходит с вполне доверенных сайтов. На сайтах размещаются редиректы на вредоносные ресурсы, с которых и происходят заражения ПК вредоносным ПО. Способы взлома сайта и размещение на нем данного редиректа различны, от кражи пароля к FTP до залива через уязвимости движка сайта. Способы перехода так же могут быть отличными, например размещение IFrame или скрипта в шапке сайта.

При посещении подобного сайта, через цепочку редиректов, в процессе которой собираются данные о вашей системе, в том числе о версиях ПО и ОС, происходит запуск либо java аплета либо pdf файла, сформированных особым образом, что позволяет, используя уязвимости в Java или Acrobat, скачать на машину без ведома пользователя исполняемый файл вредоносного содержания.

После успешного пробоя Java или Acrobat reader данный файл скачивается в профиль пользователя, и запускается. После запуска он распаковывается и заражает систему. Для завершения регистрации в системе может потребоваться перезагрузка компьютера, так что внезапная перезагрузка может быть первым свидетельством успешного заражения ПК. Троян размещается в папку systemhost, и пока троян активен эта папка скрыта и ее обнаружение очень сильно затруднено (включение отображения скрытых и системных папок не помогает). В папке находится exe файл трояна и файл конфигурации для него. Экзешник цепляется к системному процессу и всю деятельность ведет от его имени, что так же затрудняет обнаружения заражения ПК. Пользователя не замечает, что его компьютер взломали и у него запущена вредоносная программа, которая каждые несколько минут сливает данные в интернет и информирует командный центр о своей активности.

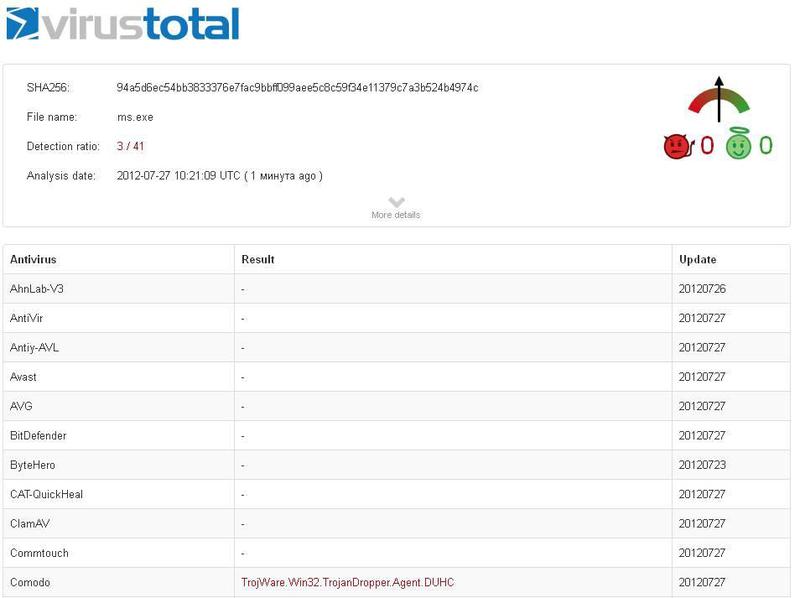

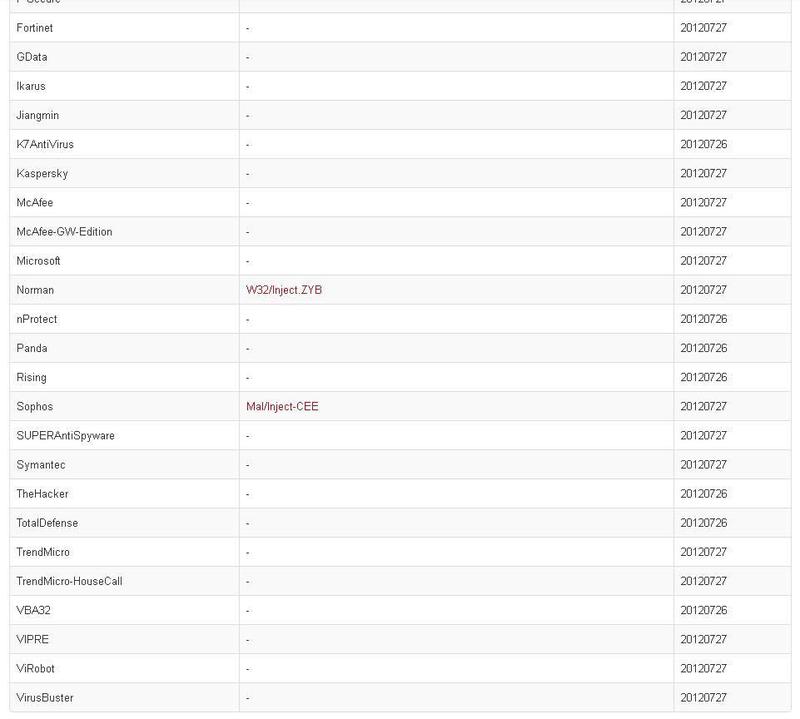

Загрузка трояна на virustotal показала, что его детектят только 3 антивируса. Такие гиганты как Касперский, McAfee, Nod32 пока не считают этот файл вирусом. Распакованный троян так же не детектируется антивирусами.

File name: ms.exe

Detection ratio: 3 / 41

Comodo TrojWare.Win32.TrojanDropper.Agent.DUHC 20120727

Norman W32/Inject.ZYB 20120727

Sophos Mal/Inject-CEE 20120727

Вредоносное ПО на данный момент совмещает в себе огромный функционал, позволяющий воровать пароли пользователей от соц сетей, учетных записей на ОС и серверах, так же сливать документы и любую информацию с взломанного компьютера, использовать зараженные машины в DDOS атаках или в сканирование сайтов на предмет уязвимостей, для дальнейшего размещения на них редиректов, воровства банковских реквизитов и реквизитов кредитных карт. С точки зрения информационной безопасности компании, это утечка коммерческой тайны по каналам Интернет, потеря паролей, доступ в сеть злоумышленникам.

На данный момент есть два варианта борьбы с атаками такого типа: блокирование загрузок pdf и jar файлов, что отрезают почти всю нормальную работу в Интернете, или ежедневно проверять и обновлять все программные компоненты, используемые для доступа в Интернет (Браузер, Java, Flashplayer, Acrobat Reader), а когда в компании более 20000 ПК, часть из который ноутбуки — это задача не из простых. Так же во многих случаях помогает noscript, но смогут ли пользователи работать с таким интернетом, не завалив вас жалобами?

Автор: Sec