В предыдущей статье «Всё по ГОСТу. Защита информации при использовании технологий виртуализации», мы упомянули про разработанный проект ГОСТ «Защита информации при использовании облачных технологий». Несмотря на то, что он уже не первый год лежит без утверждения, мы можем ориентироваться на него, как на источник информации о направлении деятельности регуляторов в сфере облачных технологий. Так же проект ценен систематизированным списком терминов, угроз и мер защиты облачных сервисов.

Начнем по порядку, как указано в проекте, ГОСТ устанавливает требования по защите информации, обрабатываемой с использованием облачных технологий. Поэтому предлагаю перейти к терминам и разобраться, что понимается в проекте под облачными технологиями и прочими терминами, встречающимися в данном документе. Заранее стоит отметить, что некоторые стандарты этого документа весьма спорные и временами противоречат сложившейся бизнес-практике.

Термины

Конечно, в данной статье мы не будем рассматривать весь перечень терминов и определений, подробно с ними можно ознакомиться в самом проекте, выделим основные и наиболее интересные.

Так, по версии Проекта, который в свою очередь ссылается на ряд стандартов, а именно ГОСТ Р ИСО/МЭК 27000, ГОСТ Р ИСО/МЭК 27001, ГОСТ Р 50922, ГОСТ Р 53114 дается следующее определения облачных вычислений.

Облачные вычисления: модель предоставления пользователям по запросу повсеместного и удобного сетевого доступа к распределяемому между ними пулу компьютерных ресурсов (например, процессорному времени (вычислительной мощности), месту в хранилищах данных, пропускной способности вычислительных сетей, сетевым сервисам, программам и др.), выделяемых и предоставляемых с минимальным объёмом действий по управлению и минимальным взаимодействием с поставщиком услуг.

В Проекте так же дается определение облачной услуги: услуга, заключающаяся в предоставлении облачных ресурсов её потребителям. Но здесь более интересны виды рассматриваемых услуг. В Проекте выделяются следующие основные виды услуг:

- BPaaS – Business process as a service – бизнес-процесс как услуга;

- CaaS – Communications as a service – общение как услуга;

- DaaS – Data as a service – хранение данных как услуга;

- HaaS – Hardware as a service – аппаратное обеспечение как услуга;

- IaaS – Information as a service – инфраструктура как услуга;

- NaaS – Network as a service – подключение как услуга;

- PaaS – Platform as a service – платформа как услуга;

- SaaS – Software as a service – программное обеспечение как услуга;

- SDPaaS – Service delivery platform as a service – облачная среда разработки как услуга;

- SecaaS – Security as a service – безопасность как услуга;

- TraaaS – Transparency as a service – прозрачность как услуга;

- WaaS – Workplace as a service – рабочая станция как услуга.

Как видим, в Проекте включено довольно большое количество облачных услуг, в том числе не забыты и довольно редкие услуги, такие как TraaaS (прозрачность).

Почему они в одном ряду с хорошо знакомыми в отрасли и обобщающими IaaS, Paas и SaaS? Почему DaaS это не Desktop as a Service, а облачное хранилище? Как потребителю догадаться, что TraaaS (прозрачность как услуга) предоставляет возможность восстановить информацию, утрачиваемую при переходе к облачным вычислениям? На наш взгляд, подобные стандарты далеки от достижения консенсуса в профессиональном сообществе.

Кроме того, рассматриваются различные модели облачного размещения, хотя их определения также довольно спорны и не совсем согласуются с теми же стандартами, на основе которых был разработан данные Проект. Тем не менее, перечислим рассматриваемые модели:

- частное облако (поставщик и потребитель — одна организация);

- публичное облако (поставщик и потребитель — разные организации);

- общественное облако (потребитель — конкретное сообщество из разных организаций с общими целями);

- гибридное облако (объединены два и более типов облака).

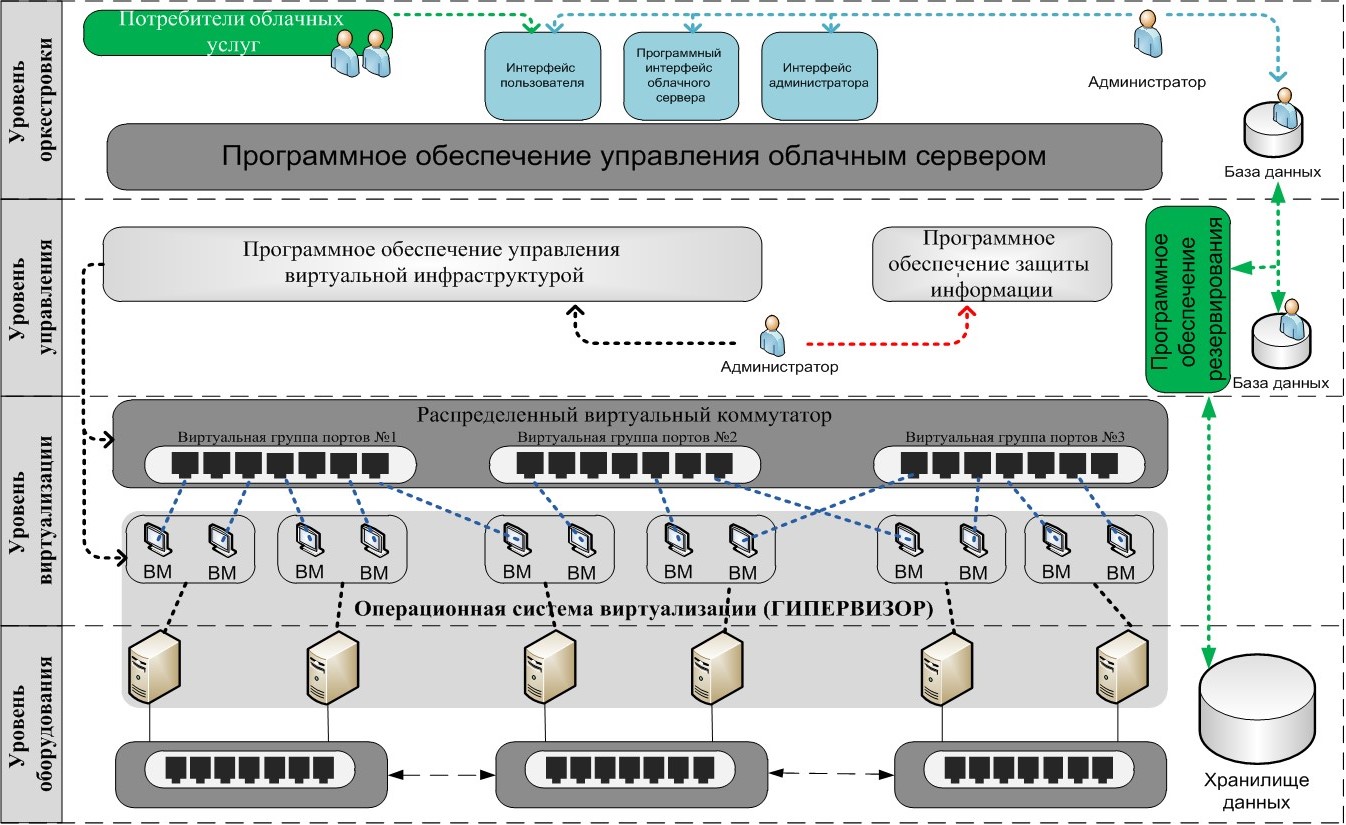

Сама облачная инфраструктура рассматривается как композиция иерархически взаимосвязанных групп аппаратного и программного обеспечения реализации пяти неотъемлемых свойств модели облачных вычислений. Здесь имеется важное для понимания примечание, а в приложении даже есть картинка, ее приведу ниже.

- Облачная инфраструктура включает как физический, так и абстрактные уровни.

- На физическом уровне (уровне оборудования) располагается аппаратная часть периметра облачной инфраструктуры – аппаратные средства, используемые для реализации облачных технологий.

- Среди абстрактных уровней различают: уровень оркестровки, уровень управления и уровень виртуализации.

На уровне оркестровки располагаются средства обработки запросов потребителей облачных услуг и отчётов средств централизованного распределения облачных ресурсов об их расходовании.

На уровне управления располагаются средства централизованного распределения облачных ресурсов между потребителями облачных услуг на основе запросов, поступающих с уровня оркестровки.

На уровне виртуализации располагаются гипервизоры и порождённые ими объекты. Уровень виртуализации отсутствует в облачной инфраструктуре, в случае если для её реализации не используются технологии виртуализации.

4. Облачная инфраструктура строится с соблюдением следующей иерархии уровней:

— верхним уровнем является уровень оркестровки;

— под уровнем оркестровки располагается уровень управления;

— под уровнем управления – уровень виртуализации (в случае использования технологии виртуализации);

— нижним является физический уровень (уровень оборудования).

5. Пять неотъемлемых свойств облачных вычислений реализуются с помощью средств, расположенных на различных уровнях облачной инфраструктуры:

— самообслуживание по запросу потребителей, оперативная реакция, повсеместный доступ и измеримость реализуются на уровне оркестровки;

— объединение компьютерных ресурсов в единый пул – на уровне управления.

Инфраструктура типовой информационной системы, построенной с использованием облачных технологий (картинка в большем размере по ссылке).

Угрозы

В проекте ГОСТ все угрозы разделены на два больших раздела:

- угрозы для потребителей облачных услуг;

- угрозы для поставщиков облачных услуг.

Угрозы схожи для всех сторон взаимодействия, но нужно отметить, что количество угроз для поставщиков выделено гораздо больше. Как мне видится, часть угроз, хоть и отнесена к угрозам для поставщиков, так же несет угрозу и для потребителей. Так что, отнесение угроз к той или иной группе весьма условно.

Угрозы для потребителей облачных услуг определены следующие:

- угроза неопределённости ответственности;

- угроза потери управления;

- угроза потери доверия;

- угроза привязки к провайдеру облачных услуг;

- угроза осуществления незащищённого доступа потребителями облачных услуг;

- угроза недостатка управления информацией/облачными ресурсами;

- угроза потери и утечки данных.

Угрозы для поставщиков облачных услуг:

- угроза неопределённости в распределении ответственности;

- угроза несогласованности политик безопасности;

- угроза непрерывной модернизации;

- угроза приостановки оказания услуг вследствие технических сбоев;

- угроза невозможности миграции образов виртуальных машин из-за несовместимости аппаратного и программного обеспечения;

- угроза политик лицензирования;

- угроза конфликта юрисдикций различных стран;

- угроза некачественного переноса инфраструктуры в облако;

- угроза незащищённого администрирования облачных услуг;

- угроза общедоступности инфраструктуры;

- угроза использования технологий виртуализации;

- угроза нарушения доступности облачного сервера;

- угроза недобросовестного исполнения обязательств поставщиками облачных услуг;

- угроза злоупотребления со стороны поставщиков облачных услуг;

- угроза злоупотребления со стороны потребителей облачных услуг.

Так же все угрозы сведены в сводную табличку, в которой угрозы разделены не только для поставщиков и потребителей, но и в зависимости от оказываемой облачной услуги.

Обобщённая схема зависимости наличия угроз от оказываемых облачных услуг

|

Угрозы

|

Облачная услуга

|

|||||||||||||||||

|

H

|

S

|

B

|

D

|

I

|

S

|

C

|

P

|

N

|

S

|

T

|

W

|

|||||||

|

Угрозы безопасности для потребителей облачных услуг

|

||||||||||||||||||

|

Угроза неопределённости ответственности

|

+

|

+

|

+

|

+

|

+

|

|

+

|

+

|

+

|

+

|

+

|

+

|

||||||

|

Угроза потери управления

|

+

|

+

|

+

|

+

|

+

|

+

|

|

+

|

|

+

|

|

+

|

||||||

|

Угроза потери доверия

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

|

+

|

||||||

|

Угроза привязки к провайдеру облачных услуг

|

+

|

+

|

+

|

+

|

+

|

+

|

|

+

|

+

|

+

|

|

+

|

||||||

|

Угроза осуществления незащищённого доступа потребителями облачных услуг

|

+

|

+

|

+

|

+

|

+

|

|

+

|

+

|

+

|

+

|

|

+

|

||||||

|

Угроза недостатка управления информацией/облачными ресурсами

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

||||||

|

Угроза потери и утечки данных

|

|

+

|

+

|

+

|

|

|

|

|

|

+

|

+

|

+

|

||||||

|

Угрозы безопасности для поставщиков облачных услуг

|

||||||||||||||||||

|

Угроза неопределённости в распределении ответственности

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

||||||

|

Угроза несогласованности политик безопасности

|

+

|

+

|

+

|

+

|

+

|

+

|

|

+

|

+

|

+

|

+

|

+

|

||||||

|

Угроза непрерывной модернизации

|

+

|

+

|

+

|

+

|

+

|

+

|

|

+

|

+

|

+

|

|

+

|

||||||

|

Угроза приостановки оказания услуг вследствие технических сбоев

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

||||||

|

Угроза невозможности миграции образов ВМ из-за несовместимости аппаратного и программного обеспечения

|

+

|

|

+

|

+

|

+

|

|

|

+

|

|

+

|

|

+

|

||||||

|

Угроза политик лицензирования

|

|

+

|

+

|

+

|

+

|

+

|

|

+

|

|

+

|

+

|

+

|

||||||

|

Угроза конфликта юрисдикций различных стран

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

||||||

|

Угроза некачественного переноса инфраструктуры в облако

|

|

|

|

|

|

|

|

|

|

|

+

|

|

||||||

|

Угроза незащищённого администрирования облачных услуг

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

||||||

|

Угроза общедоступности инфраструктуры

|

+

|

|

+

|

+

|

+

|

+

|

+

|

+

|

|

+

|

|

+

|

||||||

|

Угроза использования технологий виртуализации

|

+

|

+

|

+

|

|

+

|

|

|

+

|

|

+

|

|

+

|

||||||

|

Угроза нарушения доступности облачного сервера

|

|

|

|

+

|

+

|

+

|

|

+

|

|

+

|

|

|

||||||

|

Угроза недобросовестного исполнения обязательств поставщиками облачных услуг

|

|

+

|

+

|

+

|

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

||||||

|

Угроза злоупотребления со стороны поставщиков облачных услуг г

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

+

|

||||||

|

Угроза злоупотребления со стороны потребителей облачных услуг

|

+

|

|

|

|

+

|

|

|

+

|

|

|

|

+

|

||||||

Требования по защите

Шестой раздел проекта ГОСТ полностью посвящен требованиям по защите информации при оказании облачных услуг в зависимости от вида услуги. В качестве примера перечислим меры для услуги (IaaS), т.к. меры в общем-то идентичны и перечислять их для каждой из услуг нецелесообразно в рамках данной статьи.

Обеспечение безопасности информации при предоставлении инфраструктуры как услуги требует уделить особое внимание защите аппаратных и виртуальных устройств обработки данных, а также каналов связи. На это должны быть направлены следующие меры:

- меры по идентификации и аутентификации субъектов доступа и объектов доступа;

- меры по управлению доступом субъектов доступа к объектам доступа;

- меры по ограничению программной среды;

- меры по защите машинных носителей информации;

- меры по удалению остаточной информации;

- меры по регистрации событий безопасности;

- меры по криптографической защите хранимой и передаваемой информации;

- меры по антивирусной защите;

- меры по обнаружению (предотвращению) вторжений;

- меры по контролю (анализу) защищённости информации;

- меры по обеспечению целостности ПО ИС и информации;

- меры по обеспечению доступности информации;

- меры по защите облачного сервера, его средств и систем связи и передачи данных;

- меры по межсетевому экранированию;

- меры по централизованному управлению.

В заключение

Рассматривая нашу предыдущую статью «Защита информации при использовании технологий виртуализации» можно заметить, что большая часть требований идентична, так как облачная инфраструктура реализуется за счет технологии виртуализации. Тем более удивителен тот факт, что если сопоставить ГОСТ по защите виртуализации и проект ГОСТ по защите облаков, можно увидеть разницу в понятийном аппарате и применяемых терминах. Учитывая, что при использовании облачных технологий с большой долей вероятности необходимо применять оба документа, это может внести определенную путаницу.

Проект стандарта находится в состоянии разработки уже около пяти лет, в него вносятся правки и, когда мы увидим утвержденную редакцию, не ясно. Тем не менее, уже сейчас его можно использовать в качестве источника информации при планировании защищенной облачной инфраструктуры. Так же не стоит забывать про стандарты, которые приведены в проекте ГОСТ и с учетом которых он разрабатывался.

P.S. По ссылке вы можете скачать наш White Paper о Федеральном Законе №152.

Это книга, которая была опубликована с целью помочь устранить путаницу в вопросах обработки персональных данных и ясно описать процесс приведения ИС персональных данных в соответствии с законодательством России.

Автор: Cloud4Y