Облачные вычисления – одна из самых увлекательных технологий, используемых на данный момент. Мы в 1cloud постоянно следим за новинками и трендами в этой области. Совсем недавно мы публиковали материал, посвященный изменениям в ИТ-инфраструктуре, а сегодня нам бы хотелось взглянуть на тренды в сфере безопасности.

Три последних материала из нашего блога на Хабре:

- Как выбрать направление для развития ИТ-проекта

- Технологические решения для ЦОД

- Пятничный формат: Необычные решения ЦОД

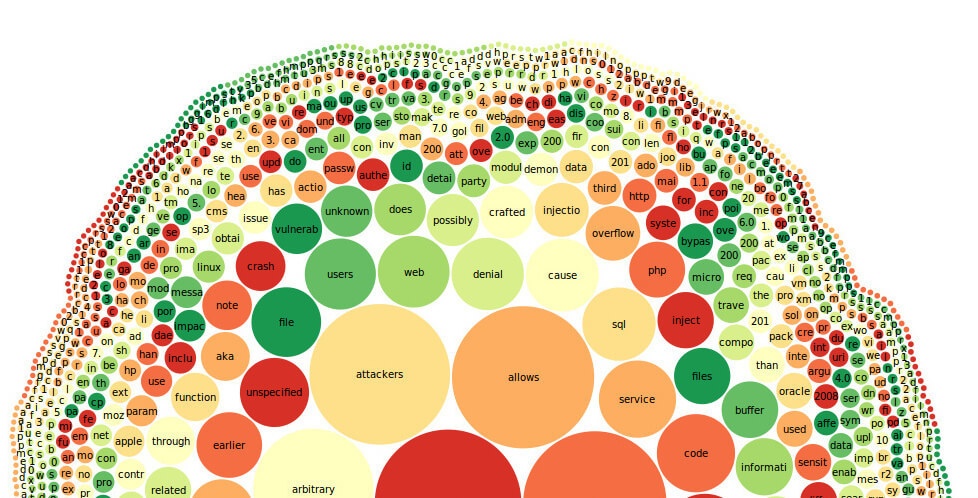

Согласно утверждениям Амита Пандея (Amit Pandey), CEO компании Avi Networks, облака в скором времени захлестнет волна кибератак:

«Международная рабочая группа по исследованию вопросов отказоустойчивости облаков постоянно мониторит время простоев и оценивает риски безопасности, – говорит Пандей. – Пока что не было никаких серьезных угроз или проблем с доступностью сервисов. Однако, как только все больше и больше бизнесов начнут передавать свои инфраструктуры на аутсорсинг, число DDoS- и других кибератак возрастет»

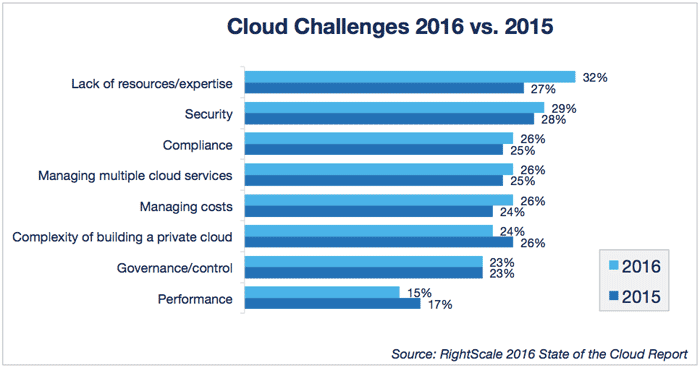

Однако людей это не останавливает. Рост числа злоумышленников в интенсивно развивающейся области – это естественный процесс. Проект RightScale регулярно исследует облачный рынок. Начиная с 2013 года, препятствием №1 к адаптации облака считалась безопасность, однако в 2016 году «пальму первенства» перехватил недостаток ресурсов и экспертизы ИТ-персонала. Это связано с тем, что люди видят, какая работа ведется в сфере облачной безопасности, и их страхи постепенно развеиваются.

По данным RightScale

На конференции CNews Conferences и CNews Analytics собравшиеся за круглым столом представители вендоров, провайдеров и заказчиков обсудили векторы дальнейшего развития облачной индустрии. На данный момент облака представляют собой вертикальные структуры, когда пользователи по необходимости обращаются к вышестоящему дата-центру и получают ответ на свой запрос.

Согласно заявлениям экспертов форума, со временим им на смену должны прийти горизонтальные децентрализованные структуры, когда нет единого дата-центра, а данные передаются от одного устройства к другому. Например, по такому принципу работает мессенджер FireChat.

В этой новой парадигме классические средства безопасности окажутся неэффективными. Сетевой экран не сможет обеспечить защиту, так как все важные события происходят на границах сети, а для проведения аутентификации пользователя не будет центрального сервиса верификации. Участники рынка полагают, что решением проблем станет блокчейн-технология, используемая в транзакциях с криптовалютой.

«Блокчейн представляет собой распределенную базу данных, где все участники процесса являются владельцами информации и подтверждают друг друга», – объясняет Николай Носов, эксперт RCCPA.

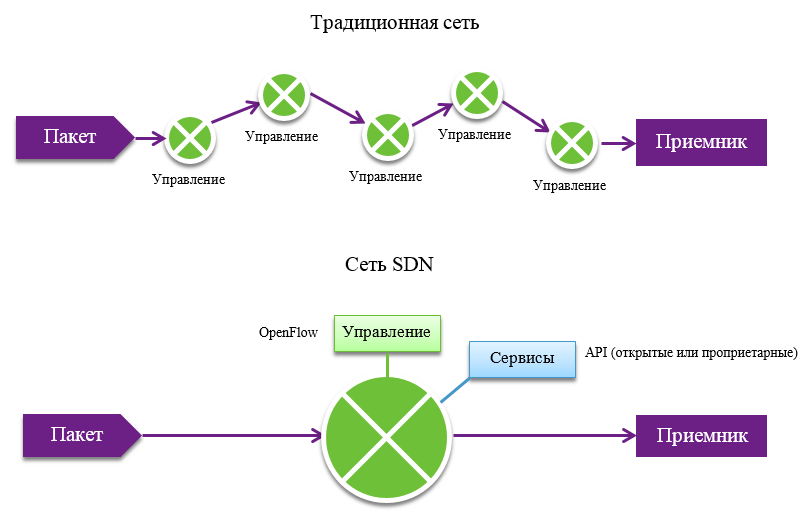

Также эксперты согласились, что в ближайшем будущем вопросы растущего трафика и безопасности будут решаться с помощью виртуализации сетевых функций (NFV) и построения программно-определяемых сетей (SDN). Поддержали эти тренды и участники конференции Interop Las-Vegas 2016, тоже посвященной теме сетевой безопасности.

«Распространение программно-определяемых сетей окажет влияние на современный IT-рынок, как это произошло с виртуальными машинами, – отмечает Кэмерон Кэмп (Cameron Camp), исследователь в области безопасности компании ESET. – Если у вас есть опыт работы в сфере сетевой безопасности, SDN откроет для вас новые возможности».

Технология программно-определяемых сетей представляет собой логичное продолжение эволюции сетевых технологий, которые все сильнее интегрируются с программным управлением и виртуализацией.

По прогнозу аналитиков, к 2018 году объем мирового рынка SDN вырастет до $35 млрд, а 40% всех расходов на сети передачи данных будут связаны с SDN. В первую очередь программно-определяемые сети окажутся востребованы сервис-провайдерами и корпоративными дата-центрами.

Суть SDN состоит в отделении «плоскости управления» от «плоскости передачи данных». В традиционных коммутаторах и маршрутизаторах эти процессы объединены и неотделимы друг от друга, а в случае SDN управление отдается контроллерам, следящим за состоянием всей сети. Устройствам больше не нужно знать сотни протоколов – им достаточно следовать инструкциям контроллера, а это означает экономию на аппаратной начинке.

Благодаря технологии SDN компания получает вендоронзависимый контроль над сетью из одного места, а администраторы могут программировать сеть как единое целое, не распыляя усилия на отдельные устройства. Более того, можно будет «на лету» изменять характеристики сети, что сократит сроки развертки новых приложений и сервисов.

На «северной» стороне контроллер предоставляет API, дающий возможность разработчикам создавать приложения для управления сетью. Такие приложения могут выполнять различные бизнес-задачи: контроль доступа, управление пропускной способностью и т. д., причем их разработчикам не надо знать детали функционирования конкретных сетевых устройств.

Еще одной темой для обсуждения на конференции стала платформа виртуализации сети VMware NSX. По словам Дома Делфино (Dom Delfino), вице-президента VMware по сетевому и информационному направлениям, «безопасность – основная причина перехода на NSX».

Если злоумышленнику удалось «проникнуть» внутрь сетевого окружения, то он получает доступ ко процессам и данным и способен нанести серьезный ущерб. Система управления программно-определяемыми сетями VMware NSX решает эту проблему. Для каждого процесса создается свое собственное микросетевое окружение, что изолирует системы, работающие на одной платформе.

Микросегментация – это хороший способ противодействия различного рода атакам – если злоумышленнику и удастся «прорваться» внутрь системы, он не сможет выйти за пределы выделенного сегмента. Уровень микросегментации виртуальных сетей с VMware NSX представляет собой очередной шаг на пути адаптации облачных технологий и решает задачи безопасности и гибкого использования сетевых ресурсов. Однако, несмотря на все достоинства, на сегодняшний день виртуализированные и SDN-based средства сетевой безопасности еще не распространены достаточно широко.

«Эти технологии находятся на относительно ранних стадиях развития и являются скорее исключением, чем правилом», – заключает Дейв Льюис (Dave Lewis), советник по безопасности Akamai.

Однако потенциал есть. Учитывая то, как интенсивно эти технологии обсуждаются участниками конференций, можно ожидать, что в скором времени данные решения займут свое место в стеке технологий ЦОД.

P.S. Еще немного о том, как мы улучшаем работу провайдера виртуальной инфраструктуры 1cloud:

- Как создать провайдера виртуальной инфраструктуры: Опыт 1cloud

- Клиентоориентированное «облако»: Опыт 1cloud

- Фотоэкскурсия по «облаку» компании 1cloud

- Немного о хранении данных и опыте 1cloud

- Оптимизация UI: Опыт 1cloud

Автор: 1cloud.ru