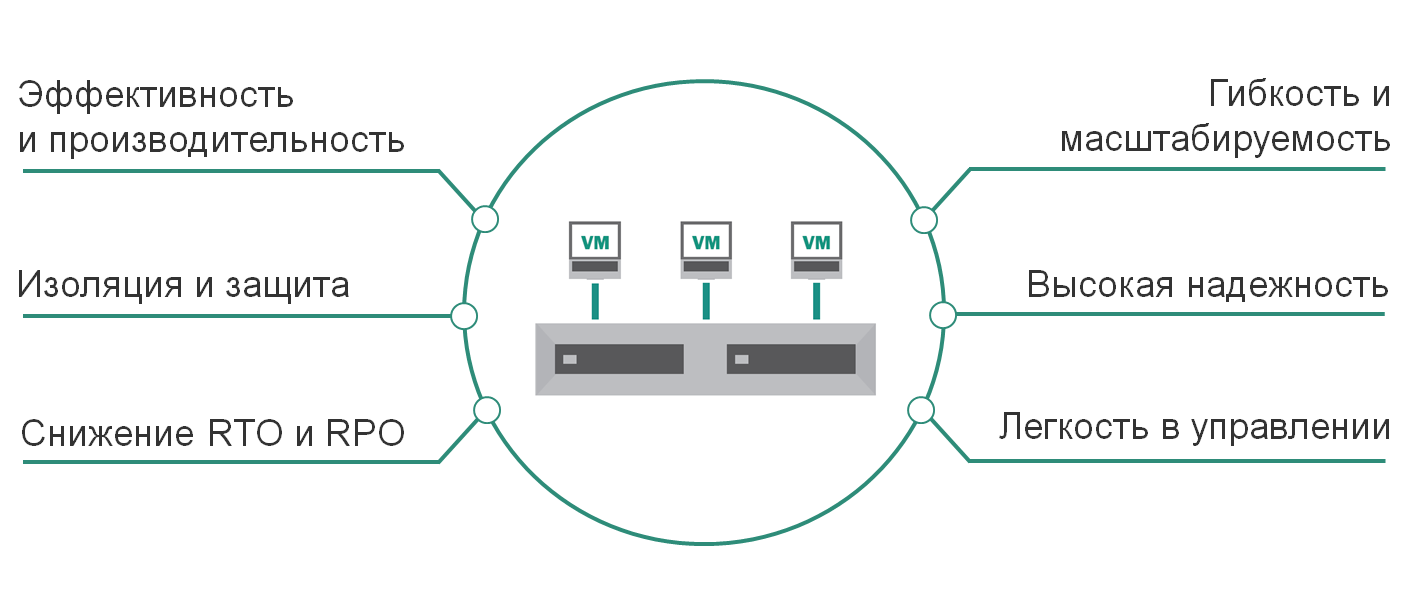

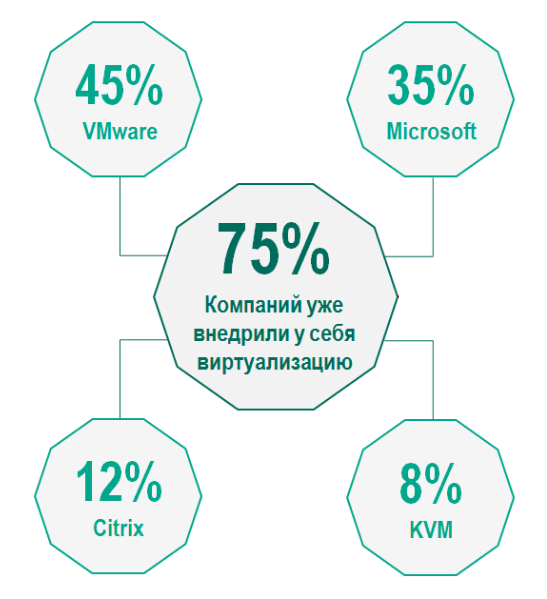

Тенденция распространения программно-конфигурируемых (software defined) решений давно докатилась и до корпоративных центров обработки данных. «Правильный» ЦОД сегодня – это ЦОД программно-конфигурируемый или, как еще говорят, программно-определяемый (SDDC). По информации аналитических агентств, более 75% компаний уже работают с программно-определяемыми ЦОД, при этом уровень виртуализации в них продолжает расти.

К центрам обработки данных предъявляются дополнительные требования. Одно из наиболее важных – высокая степень безопасности инфраструктуры. Надежная защита ЦОД – критический фактор как для владельцев центров обработки данных, так и для любых крупных предприятий.

Происходящие в дата-центрах изменения требуют пересмотра политики безопасности. ИБ должна стать столь же гибкой и динамичной, как современная ИТ-инфраструктура, уметь адаптироваться к ее изменениям, на при этом не оказывать негативного влияния на производительность ИТ-систем.

Как считают эксперты «Лаборатории Касперского», традиционной защите не место в современном ЦОД, существующая концепция безопасности уже не может быть применима и должна быть пересмотрена. Появились новые сценарии взаимодействия, виртуальная среда устанавливает новые связи между компонентами инфраструктуры.

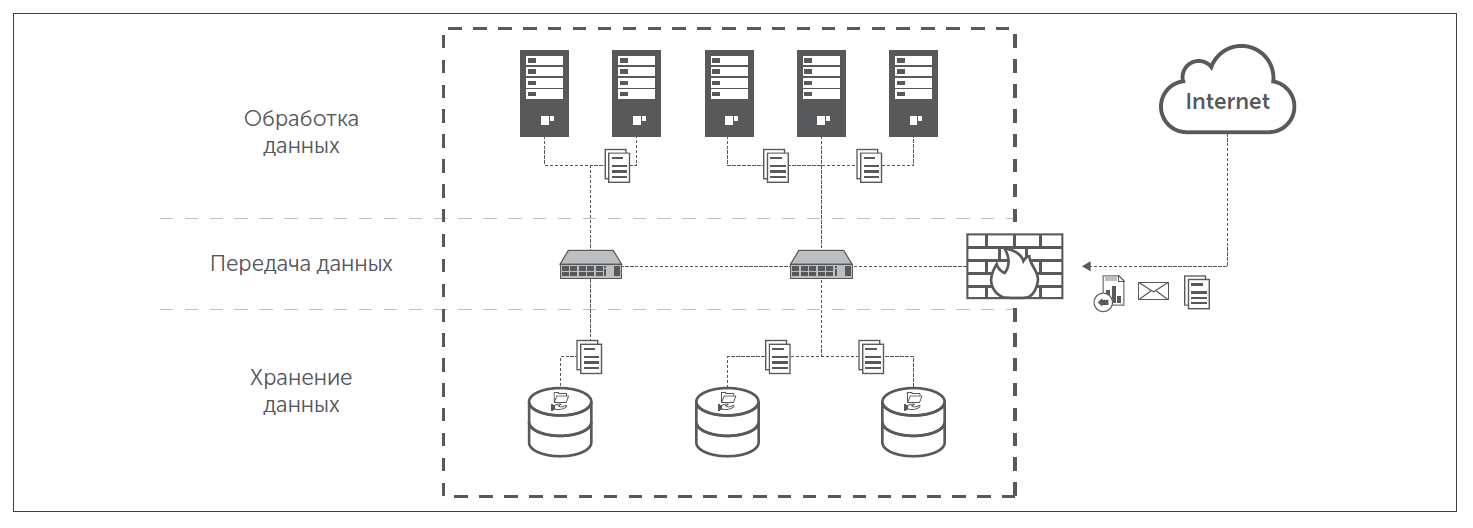

При всех новых трендах принципы построения инфраструктуры корпоративных ЦОД пока что достаточно традиционны. Она включает в себя инфраструктуру хранения, обработки данных и сетевую инфраструктуру.

Что и как нужно защищать (и как не нужно)?

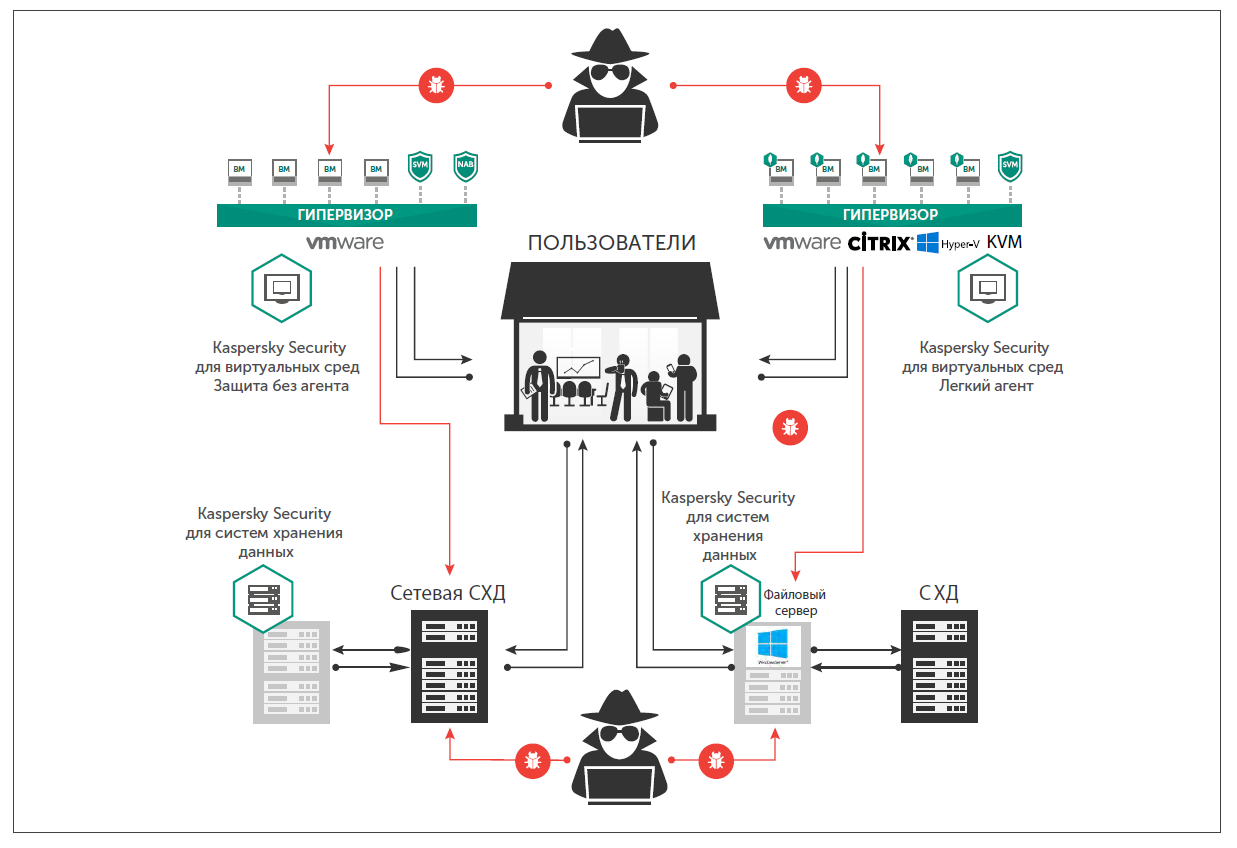

Современный центр обработки данных объединяет в себе:

- Инфраструктуру ЦОД с платформами виртуализации (VMware vSphere, Microsoft Hyper-V, Citrix XenServer или KVM).

- Инфраструктуру хранения данных – файловые серверы, СХД разного типа.

- Сетевую инфраструктуру, обеспечивающая взаимодействие компонентов ЦОД, а также виртуальные сети (например, на базе VMware NSX).

Все эти компоненты критичны для работы ЦОД и требуют защиты с учетом особенностей конкретных технологий. Например, в виртуальной среде традиционные решения для обеспечения безопасности, не адаптированные к ее специфике, слишком «ресурсоемки», тормозят работу критических бизнес-приложений, создают неудобства для пользователей.

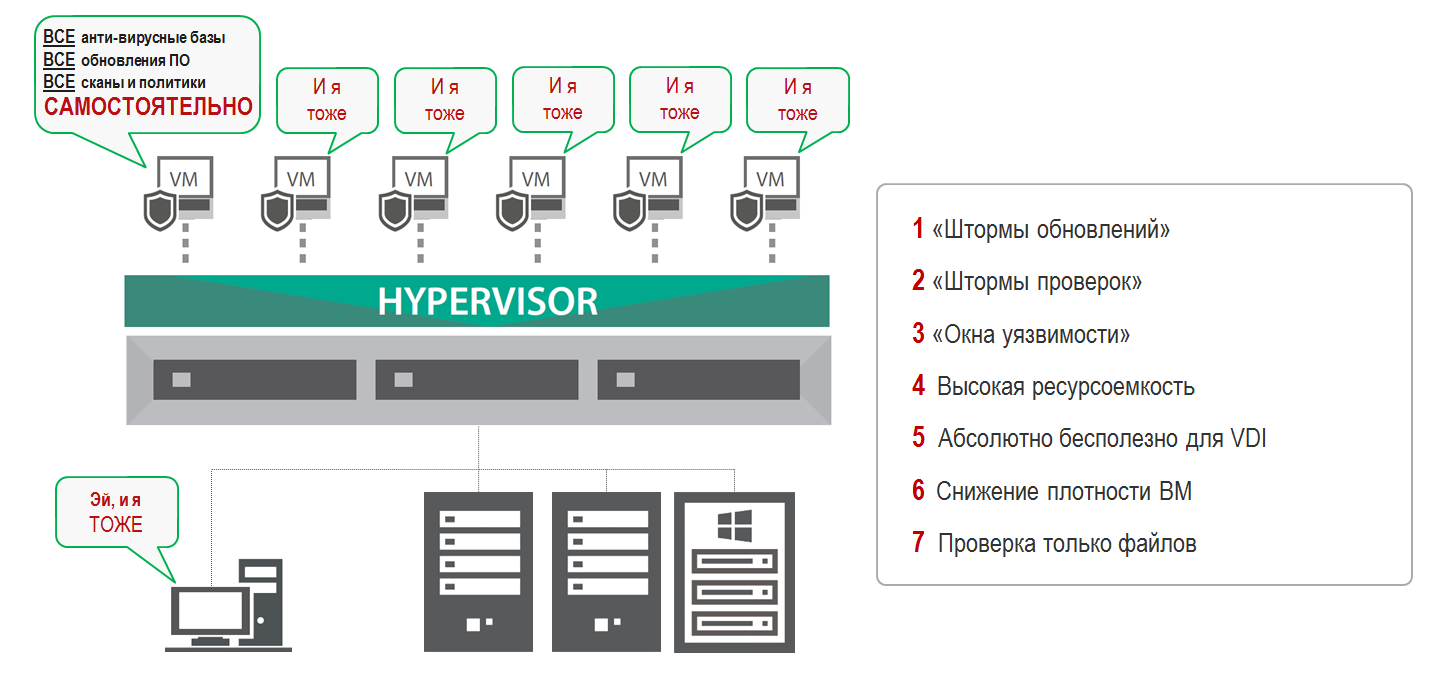

По данным опроса компаний из 25 стран, проведенного «Лабораторией Касперского», 44% респондентов используют для защиты виртуальных сред традиционные решения.

Виртуальные машины выполняют избыточные задачи. ВМ локально хранит и обновляет антивирусные базы, выполняет сканирования на наличие вредоносного кода, защищает себя от сетевых атак. Это создает значительную дополнительную нагрузку на хост-систему, снижая эффективность работы ИТ-инфраструктуры и ее пользователей, что особенно заметно во время «штормов обновлений» и «штормов проверок».

Если же ВМ длительное время не используется, ее антивирусные базы устаревают, появляется «окно уязвимости», а это угрозы для безопасности всего корпоративного ЦОД. При традиционном подходе также не удастся обеспечить безопасность всех операций с файлами.

Если развертывать для защиты виртуальных инфраструктур традиционные решения, то их воздействие может оказаться едва ли не хуже проникновения вредоносного ПО. Они могут серьезно замедлять работу ИТ-систем, не давая им нормально функционировать, а также создавая проблемы для выполнения бизнес-задач сотрудниками компании.

Если вопросы организации ИБ плохо или совсем не проработаны, то множество из существующих угроз будут опасны даже для самых современных ЦОД, где реализованы лучшие обеспечения защищенности инфраструктуры с использованием, например, микросегментации. Поэтому в любом случае для защиты ЦОД от кибератак и вредоносного ПО должны применяться специализированные решения, разработанные специально для виртуальных сред.

Программно-определяемые ЦОД объединяют в себе большое количество систем, нацеленных на решение разных задач. Технологии безопасности должны работать в нужном месте и в нужное время, независимо от сложности и масштаба инфраструктуры.

Существуют проблемы неконтролируемого роста количества ВМ, сетевого взаимодействия в виртуализированных инфраструктурах, когда сетевой трафик минует физическое оборудование, установленное для защиты корпоративной сети и ее периметра. В результате сетевые устройства защиты не обеспечивают полного контроля. А надолго выключенная ВМ перестает обновляться и становится слабым звеном в информационной безопасности. В инфраструктуре VDI повреждение или заражение «золотого образа» может привести к возникновению сотен опасных виртуальных машин.

Для сетевых устройств хранения данных (NAS) также необходимо дополнительное решение, специально предназначенное для защиты критически важных данных и не снижающее производительности систем.

«Лаборатория Касперского» предлагает специализированное решение для защиты современных ЦОД, которое минимально воздействует на его производительность и скорость работы систем. Оно предусматривает интеграцию с применяемыми в ЦОД технологическими решениями и управление из единой консоли.

Посмотрим, что предлагает для защиты корпоративных ЦОД «Лаборатория Касперского».

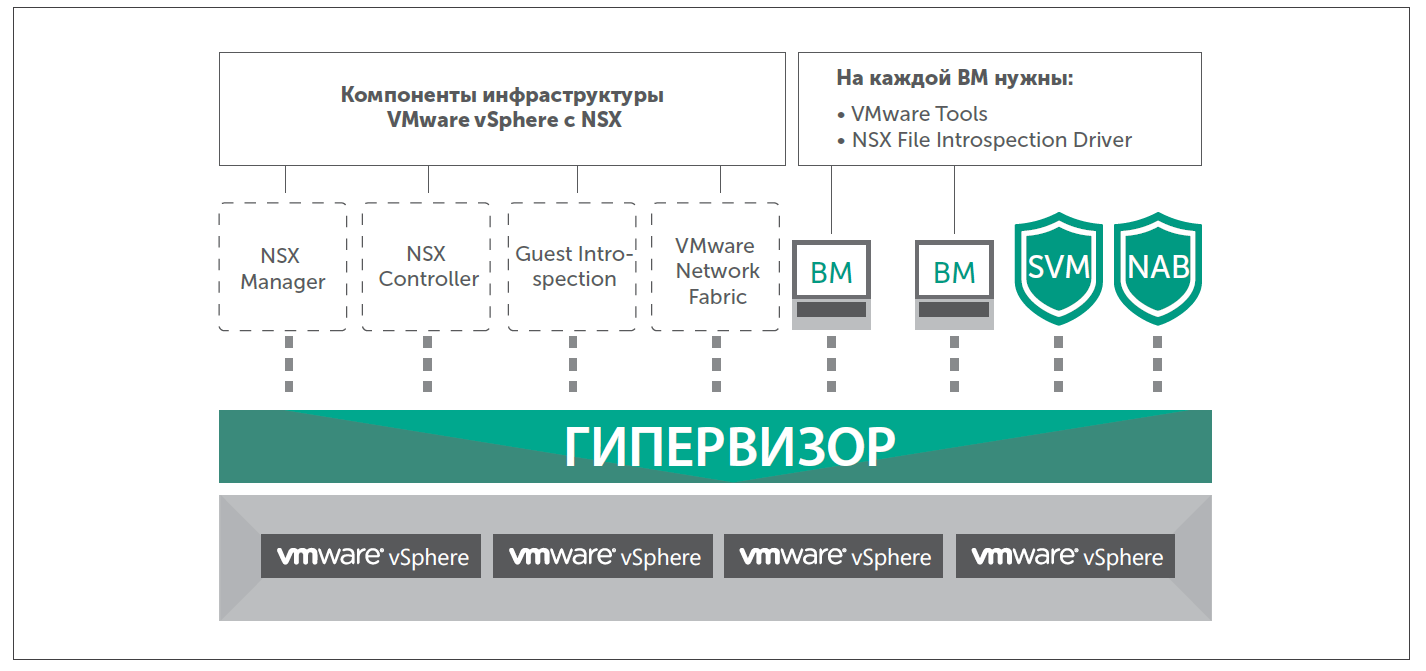

Интеграция с NSX и безагентная защита

Платформа VMware vSphere с технологией NSX позволяет быстро создать или переконфигурировать топологию сети и оперативно внедрить стратегию безопасности благодаря совместному решению «Лаборатория Касперского» и VMware. Оно было специально разработано для защиты программно-определяемых ЦОД, построенных на технологиях VMware.

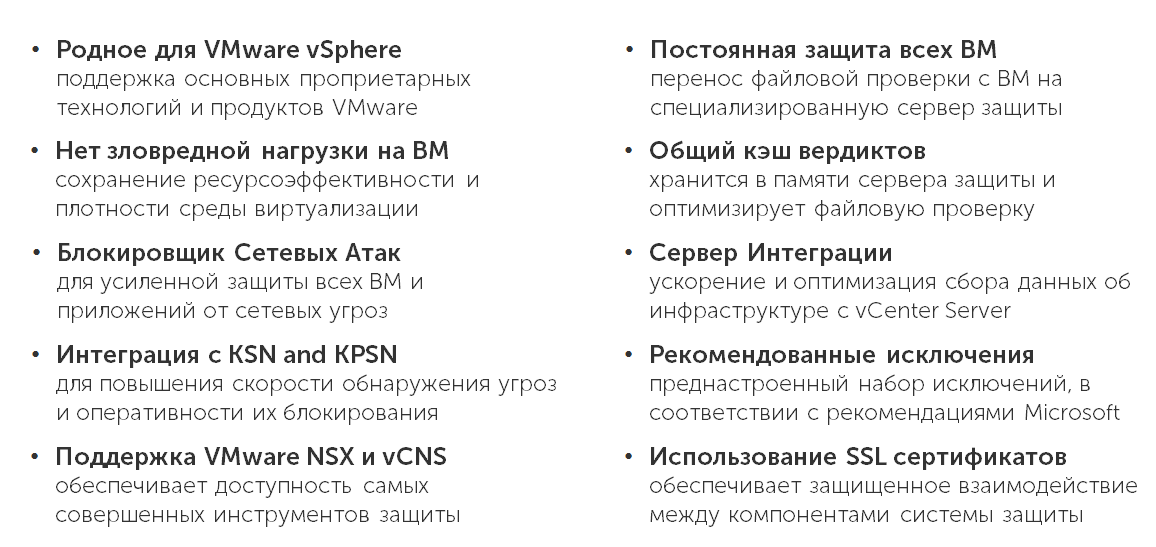

Особенности безагентной защиты в Kaspersky Security для виртуальных сред.

Решение Kaspersky Security для виртуальных сред не требует установки дополнительного агента на защищаемые ВМ, а «лишние» для виртуализированной среды процессы вынесены на выделенные устройства безопасности, обеспечивающие проверку файлов и сетевого трафика без снижения производительности ключевых систем ЦОД. Каждая ВМ оказывается под защитой сразу после включения.

Kaspersky Security взаимодействует с инфраструктурой VMware через API, что позволяет не только обеспечивать защиту каждой ВМ, блокировать сетевые угрозы и глубоко интегрироваться с системными процессами.

Автоматическое развертывание упрощает работу персонала, каждая ВМ получает уровень защиты согласно корпоративной политике ИБ. ЦОД может в реальном времени реагировать на инциденты ИБ, перенастраивая топологию сети. Весь корпоративный ЦОД находится под защитой в режиме 24х7.

Архитектура решения изначально создавалась, чтобы минимально воздействовать на работу бизнес-критичных серверов.

Если Kaspersky видит вредоносную активность, то платформа VMware NSX незамедлительно получает информацию об этом, и тогда конфигурация ИТ-инфраструктуры может быть перестроена платформой VMware NSX полностью автоматически.

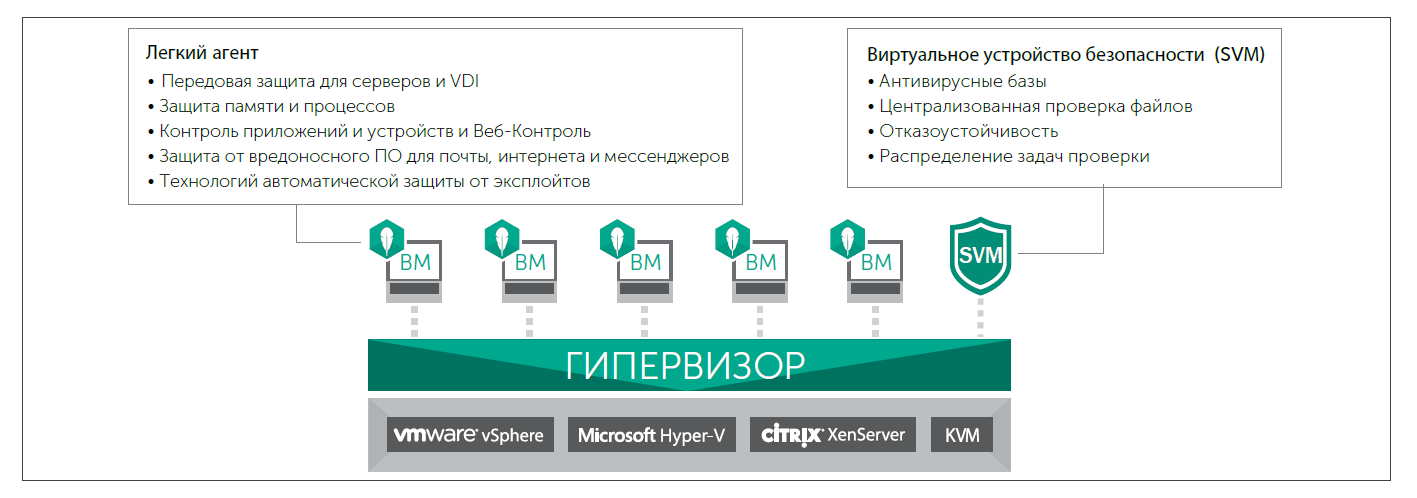

Легкие агенты

Некоторые виртуальные среды не предусматривают API, позволяющих интегрировать саму инфраструктуру и решение для ее защиты. А инфраструктура VDI, например, требует надежной защиты пользователя вне зависимости от уровня его осведомленности о современных угрозах и методах их предотвращения.

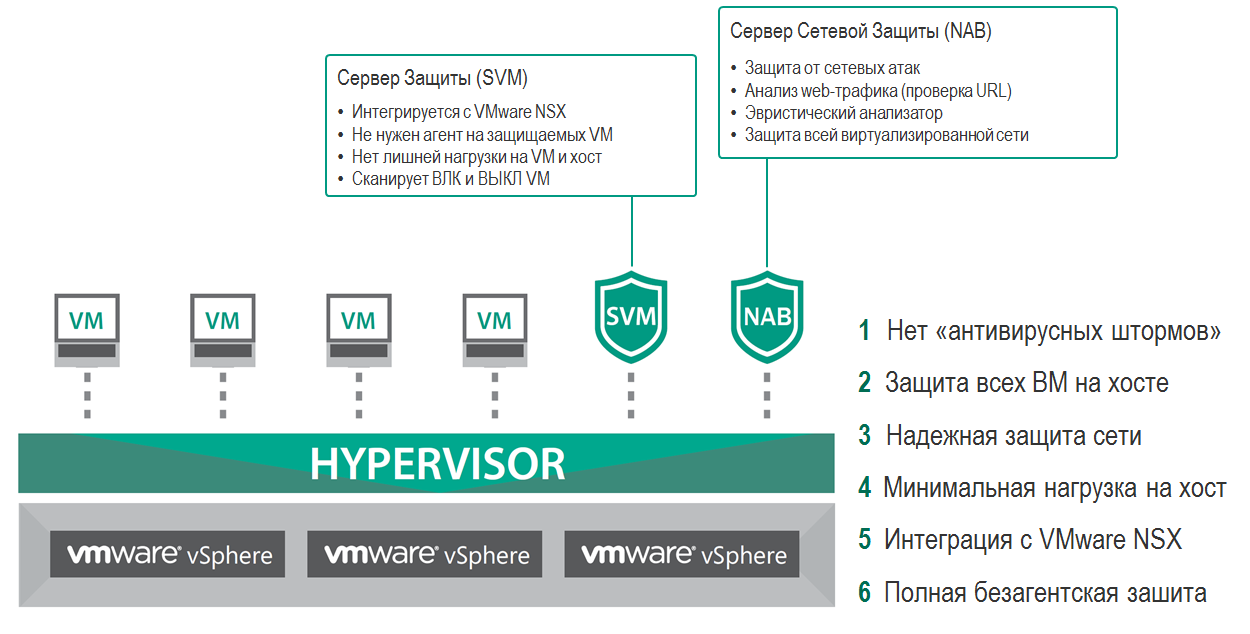

Решение Kaspersky Security с легкими агентами обеспечивает дополнительные уровни защиты.

Kaspersky Security с легкими агентами поддерживает наиболее популярные платформы виртуализации, в том числе VMware vSphere, Microsoft Hyper-V, Citrix XenServer и KVM, а в среде VDI, такой как VMware Horizon и Citrix XenDesktop, сохраняется производительность.

Легкий агент контролирует запуск программ и защищает виртуальные рабочие места.

Выделенная виртуальная машина (SVM, Security Virtual Machine) осуществляет централизованную проверку всех ВМ, легкий агент, который устанавливается на каждой ВМ, позволяет выполнять не только проверку файлов, но и сканировать память и процессы.

Развертывание легкого агента в среде VDI позволяет задействовать расширенные функции безопасности, в том числе контроль запуска приложений, устройств и URL, а также эвристические модули анализа трафика электронной почты и интернета.

Контроль запуска приложений означает следующее:

- Только доверенные приложения могут запускаться.

- Новые приложения проверяются администратором.

- Можно динамически обновлять список.

- Запуск всего кроме черного списка.

- Работает для всех пользователей системы.

Особенности защиты с легким агентом в Kaspersky Security для виртуальных сред.

Контроль привилегий приложений управляет активностью приложений в рамках каждой отдельной машины VDI, ограничивает доступ к ресурсам, исходя из правил и политик. Виртуальные рабочие места также защищены от сложных атак, в том числе от вирусов-шифровальщиков.

Система предотвращения вторжений сочетает в себе блокировщик сетевых атак (NAB) и межсетевой экран. Она обнаруживает и блокирует новейшие сетевые атаки, осуществляет мониторинг сетевого трафика на наличие вредоносной активности. А контроль устройств управляет доступом к устройствам хранения, сетевым устройствам, устройствам печати и системным шинам, обеспечивает конфиденциальность и защиту от утечки данных.

Предусматривается также защита входящего и исходящего трафика (HTTP, FTP). Каждая ссылка (URL) проверяется легким агентом, чтобы убедиться, что она не является вредоносной иили фишинговой. Защита протоколов POP3, SMTP, IMAP и NNTP перехватывает и сканирует каждое сообщение электронной почты с уведомлением об инциденте каждого пользователя VDI.

Насколько сложна защита с легким агентом, как ее правильно установить? Процесс включает несколько шагов. Нужно:

- Установить на KSC плагин управления KSV.

- Развернуть серверы защиты на гипервизоры.

- Определить политики и параметры работы серверов защиты.

- Создать задачи обновления и распределения ключей.

- Распространить пакеты установки легких агентов на ВМ.

- На KSC настроить политики работы легких агентов.

Безопасность СХД

Kaspersky Securtiy для систем хранения данных интегрируется с множеством сетевых СХД корпоративного уровня по протоколам ICAP и RPC, обеспечивая защиту каждой файловой операции и исключая риски заражения важных корпоративных файлов вредоносным ПО. Антивирусное ядро проверяет каждый файл при его запуске или изменении, а эвристический анализ способен выявлять даже новые и неизвестные угрозы.

Настройка сканирования позволяет создавать так называемые «доверенные зоны», которые могут быть исключены из проверки, наряду с определенными форматами файлов и процессами, такими как резервное копирование.

Заключение

Установка «тяжелого» решения для защиты ВМ создает высокую нагрузку, существенно повышает использование ресурсов на гипервизорах и может свести на нет все преимущества программно-определяемого ЦОД. Использование старых подходов или недостаточное внимание к организации защиты дата-центра могут привести к его выходу из строя и нанести серьезный ущерб бизнесу и репутации. Важно, чтобы решение для обеспечения безопасности было разработано специально для таких инфраструктур, предусматривало эффективную интеграцию с основными технологиями и не оказывало отрицательного влияния на работу и производительность систем.

Не менее важно обеспечение безопасности в области облачных технологий, при развертывании виртуальных серверов. Например, провайдеры, владельцы коммерческих ЦОД, предлагают своим клиентам антивирусную защиту виртуальных серверов (VPS/VDS) под управлением ОС Windows Server и Linux. Легкий агент устанавливается на виртуальной машине клиента, и его развертывание позволяет активировать расширенные функции безопасности. Так, RUVDS предлагает Kaspersky Security for Virtualization 4.0 Light Agent (легкий агент антивируса Касперского для виртуальных сред). Пики в потреблении ресурсов сглаживаются с помощью интеллектуальной системы распределения задач, которая автоматически группирует и приоритезирует задачи проверки .

Система безопасности контролирует поведение программ, исполняющихся на ВМ, производит откат вредоносных действий и защищает от программ-шифровальщиков. Технология защиты от сетевых атак и система предотвращения вторжений защищают виртуальную инфраструктуру от сетевых угроз. Контроль внешних URL позволяет оградить каждую ВМ и ее пользователей от интернет-ресурсов, которые не соответствуют политикам безопасности или несут высокий риск. Контроль запуска программ и их привилегий контролирует активность пользователей, благодаря чему на ВМ могут быть запущены только доверенные приложения.

Система защиты почтового и веб-трафика стоит на страже безопасности обмена данных и коммуникаций корпоративных пользователей с «внешним миром», а контроль устройств обеспечивает защиту каждого виртуального рабочего стола при подключении к нему виртуализированных USB-устройств и сетевых принтеров.

Автор: ru_vds