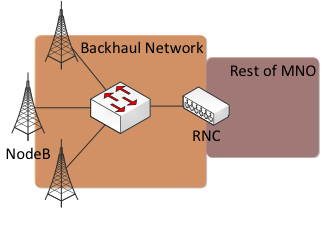

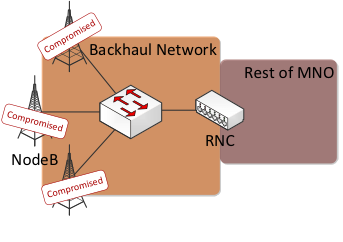

Backhaul network — это сеть для подключения базовых станций (в терминологии 3G — NodeB) к контроллерам радиосети (RNC).

Затраты на подключение базовых станций — одна из значительных составляющих расходов оператора, поэтому издержки, связанные с построением и эксплуатацией этих сетей, стараются снижать, в частности используя новые технологии. Эволюция прошла путь от ATM-подключений до SDH/SONET, DSL, IP/MPLS и metro Ethernet. Сегодня весь трафик ходит в IP-пакетах.

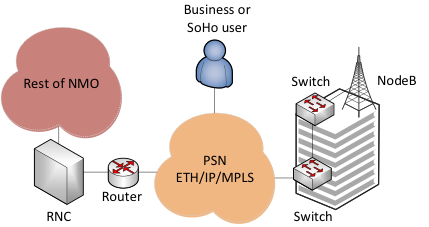

В результате, когда построена большая metro-сеть, жалко использовать ее только для подключения базовых станций, поэтому она же предоставляет каналы юрлицам, а в некоторых местах и широкополосный доступ в интернет домашним пользователям. Обычная конвергентная сеть. А в конвергентных сетях всегда остро стоит вопрос безопасности.

Мобильный голос и пакетные данные GPRS на участке сети между NodeB и RNC передаются в зашифрованном виде. Но что насчет управляющего трафика, какие протоколы используются непосредственно для управления NodeB? У всех производителей по-разному: это может быть как HTTP/HTTPS, Telnet/SSH, так и различные варианты MML (man-machine language).

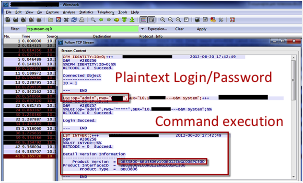

К сожалению, для управления сетевыми элементами часто используются протоколы, передающие данные в незашифрованном виде.

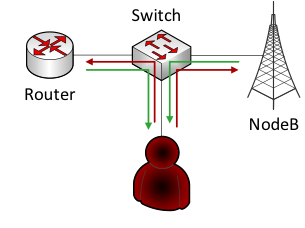

Что будет, если злоумышленник получит доступ в этот сегмент сети? Сможет ли он перехватить данные? Как он это сделает?

Сегодня все устройства имеют IP-интерфейс управления и Ethernet-порт для подключения к сети. Базовые станции не исключение.

Попав в сеть, злоумышленник с помощью банального ARP-спуфинга сможет перехватить учетные данные, используемые техниками для управления сетевым устройствами.

Пример MML-сессии показывает, насколько все просто.

Если пойти дальше, то станет понятно: это очень плохо. Получив доступ к одной базовой станции, можно получить доступ и к остальным, так как управляющие IP-адреса свободно маршрутизируются, по крайней мере в границах одной сети.

Важный момент: у сотового оператора на один город сотни базовых станций. Что, если с одной будет потеряна связь и придется ехать и производить работы прямо на месте? Для этого всегда есть учетная запись в локальной базе устройства, часто одинаковая на всех устройствах.

Это означает, что злоумышленник может взять под контроль сотни устройств!

Было время, когда телефонная сеть была исключительно изолированной и контролируемой системой. Кажется, сегодня это не так… Вопрос в том, понимают ли это телекоммуникационные компании.

Автор: Дмитрий Курбатов, Positive Research.

Автор: ptsecurity