На протяжении многих лет Kaspersky Lab изучала более 60 различных операций кибершпионажа по всему миру, однако то, что эксперты компании обнаружили совсем недавно, превосходит по своим масштабам, инструментам и эффективности все известные на сегодня вредоносные атаки.

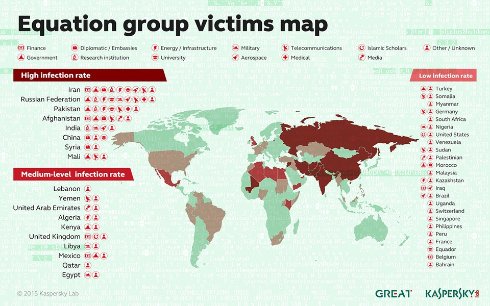

Кибергруппа, получившая название Equation Group, ведет свою деятельность на протяжении почти двадцати лет, и ее действия затронули тысячи, а возможно и десятки тысяч пользователей в более чем 30 странах мира. Наибольшее количество жертв Equation Group было зафиксировано в России и Иране.

В отличие от инструментов, цели злоумышленников вполне традиционны – это правительства и дипломатические структуры, военные ведомства, финансовые институты, предприятия телекоммуникационной, аэрокосмической, энергетической, ядерной, нефтегазовой и транспортной отраслей, компании, занимающиеся разработкой криптографических и нанотехнологий, а также СМИ, исламские активисты и ученые.

Инфраструктура Equation Group включает в себя более 300 доменов и 100 контрольно-командных серверов, расположенных в разных странах, в частности в США, Великобритании, Италии, Германии, Нидерландах, Панаме, Коста-Рике, Малайзии, Колумбии и Чехии. В настоящее время Kaspersky Lab контролирует около 20 серверов группы.

В арсенале Equation Group имеется множество зловредов, и некоторые из них крайне новаторские. К примеру, Kaspersky Lab впервые в своей практике обнаружила модули, которые позволяют перепрограммировать операционную систему жестких дисков 12 основных производителей. Надо понимать, что таким образом злоумышленники добиваются двух целей: во-первых, однажды попав в ОС жесткого диска, зловред остается там навсегда – его невозможно ни обнаружить, ни избавиться от него: он не может быть удален даже в случае форматирования диска. Во-вторых, у атакующих есть возможность создать себе «тихую гавань» в виде секретного хранилища, где может безопасно собираться вся необходимая информация.

Кроме того, Equation Group использует червя Fanny, который позволяет получать данные с компьютера, даже если он отключен от глобальной сети. Для этого через уже зараженный компьютер атакующие «поселяют» червя в USB-флешке, и этот зловред в свою очередь создает на съемном носителе скрытый сектор, в который собирает всю информацию об архитектуре изолированной сети. В момент попадания на компьютер, подключенный к Интернету, червь с USB передает все данные на сервер Equation Group. Атакующие также могут добавить необходимые команды в тот же скрытый сектор на флешке, и впоследствии при попадании на изолированную машину червь выполнит эти команды.

Кроме того, Kaspersky Lab установила, что Equation Group взаимодействовала с другими кибергруппировками, в частности с организаторами нашумевших кампаний Stuxnet и Flame. По всей вероятности, Equation Group делилась с «коллегами» имевшимися у нее эксплойтами, использующими уязвимости нулевого дня. Например, в 2008 году червь Fanny применял те эксплойты, которые появились в Stuxnet только в июне 2009-го и марте 2010-го, при этом один из этих эксплойтов являлся модулем Flame.

Как выяснили эксперты Kaspersky Lab, на начальной стадии заражения Equation Group может использовать до 10 эксплойтов, однако на практике редко применяется больше трех. Пробуя по очереди три разных эксплойта, группировка пытается проникнуть