Данная статья будет интересна как тестировщикам, так и разработчикам, но рассчитана в большей степени на автоматизаторов, которые столкнулись с проблемой настройки GitLab CI/CD для проведения интеграционного тестирования в условиях недостаточности инфраструктурных ресурсов и/или отсутствия платформы оркестрации контейнеров. Я расскажу, как настроить развертывание тестируемых окружений при помощи docker compose на одном единственном GitLab shell раннере и так, чтобы при развертывании нескольких окружений запускаемые сервисы друг другу не мешали.

Содержание

- Предпосылки

- GitLab Shell Runner

- Подготовка docker-compose.yml

- Подготовка Makefile

- Подготовка .gitlab-ci.yml

- Результат

Предпосылки

-

В моей практике частенько случалось "лечить" интеграционное тестирование на проектах. И зачастую первой и самой значительной проблемой является CI pipeline, в котором интеграционное тестирование разрабатываемого сервиса(ов) проводится в dev/stage окружении. Это вызывало не мало проблем:

- Из-за дефектов в том или ином сервисе в процессе интеграционного тестирования тестовый контур может быть испорчен битыми данными. Бывали случаи, когда отправка запроса с битым JSON-форматом вешал сервис, что приводило стенд полностью в нерабочее состояние.

- Замедлением работы тестового контура с ростом тестовых данных. Думаю, описывать пример с очисткой/откатом БД не имеет смысла. В своей практике я не встречал проекта, где эта процедура проходила бы гладко.

- Риск нарушить работоспособность тестового контура при тестировании общих настроек системы. Например, user/group/password/application policy.

- Тестовые данные от автотестов мешают жить ручным тестировщикам.

Кто-то скажет, что хорошие автотесты должны чистить данные после себя. У меня есть аргументы против:

- Динамические стенды весьма удобны в использовании.

- Не каждый объект можно удалить из системы через API. Например вызов на удаление объекта не реализован, так как противоречит бизнес логике.

- При создании объекта через API может создаваться огромное количество метаданных, которые удалить проблематично.

- Если тесты имеют зависимость между собой, то процесс очистки данных после выполнения тестов превращается в головную боль.

- Дополнительные (и, на мой взгляд, не оправданные) вызовы к API.

- И главный аргумент: когда тестовые данные начинают чистить прямо из БД. Это превращается в настоящий PK/FK цирк! От разработчиков слышно: «Я только табличку добавил/удалил/переименовал, почему 100500 интеграционных тестов попадало?»

По моему мнению, самое оптимальное решение — это динамическое окружение.

- Много кто использует docker-compose для запуска тестового окружения, но мало кто использует docker-compose при проведении интеграционного тестирования в CI/CD. И тут я не беру в расчет kubernetes, swarm и другие платформы оркестрации контейнеров. Не в каждой компании они есть. Хорошо бы было, если бы docker-compose.yml был универсальный.

- Если даже у нас есть свой QA раннер, как нам сделать так, чтобы сервисы запускаемые через docker-compose не мешали друг-другу?

- Как собирать логи тестируемых сервисов?

- Как чистить раннер?

У меня есть собственный GitLab раннер для своих проектов и с этими вопросами я столкнулся при разработке Java клиента для TestRail. А точнее при запуске интеграционных тестов. Вот далее и будем решать эти вопросы с примерами из данного проекта.

GitLab Shell Runner

Для раннера рекомендую линуксовую виртуалку с 4 vCPU, 4 GB RAM, 50 GB HDD.

На просторах интернета очень много информации по настройке gitlab-runner, поэтому коротко:

- Заходим на машинку по SSH

-

Если у вас менее 8 GB RAM, то рекомендую сделать swap 10 GB, чтобы не приходил OOM killer и не убивал нам задачи из-за нехватки RAM. Такое может случится, когда запускается одновременно более 5 задач. Задачи будут проходить помедленнее, зато стабильно.

Пример с OOM killerЕсли в логах задачи вы увидите

bash: line 82: 26474 Killed, то просто выполните на раннереsudo dmesg | grep 26474[26474] 1002 26474 1061935 123806 339 0 0 java Out of memory: Kill process 26474 (java) score 127 or sacrifice child Killed process 26474 (java) total-vm:4247740kB, anon-rss:495224kB, file-rss:0kB, shmem-rss:0kBИ если картина выглядит примерно так, то или добавляйте swap, или докидывайте RAM.

- Устанавливаем gitlab-runner, docker, docker-compose, make.

- Добавляем пользователя

gitlab-runnerв группуdockersudo groupadd docker sudo usermod -aG docker gitlab-runner - Регистрируем gitlab-runner.

-

Открываем на редактирование

/etc/gitlab-runner/config.tomlи добавляемconcurrent=20 [[runners]] request_concurrency = 10Это позволит запускать параллельные задачи на одном раннере. Более подробно читать тут.

Если у вас машинка помощнее, например 8 vCPU, 16 GB RAM, то эти цифры можно сделать как минимум в 2 раза больше. Но все зависит от того, что конкретно будет запускаться на данном раннере и в каком количестве.

Этого достаточно.

Подготовка docker-compose.yml

Основная задача — это универсальный docker-compose.yml, который разработчики/тестировщики могут использовать как локально, так и в CI pipeline.

В первую очередь мы делаем уникальные названия сервисов для CI. Одной из уникальных переменных в GitLab CI является переменная CI_JOB_ID. Если указать container_name со значением "service-${CI_JOB_ID:-local}", то в случае:

- если

CI_JOB_IDне определена в переменных окружения,

то имя сервиса будетservice-local - если

CI_JOB_IDопределена в переменных окружения (например 123),

то имя сервиса будетservice-123

Во вторую очередь мы делаем общую сеть для запускаемых сервисов. Это дает нам изоляцию на уровне сети при запуске нескольких тестовых окружений.

networks:

default:

external:

name: service-network-${CI_JOB_ID:-local}Собственно, это первый шаг к успеху =)

version: "3"

# Для корректной работы web (php) и fmt нужно,

# чтобы контейнеры имели общий исполняемый контент.

# В нашем случае, это директория /var/www/testrail

volumes:

static-content:

# Изолируем окружение на сетевом уровне

networks:

default:

external:

name: testrail-network-${CI_JOB_ID:-local}

services:

db:

image: mysql:5.7.22

# Каждый container_name содержит ${CI_JOB_ID:-local}

container_name: "testrail-mysql-${CI_JOB_ID:-local}"

environment:

MYSQL_HOST: db

MYSQL_DATABASE: mydb

MYSQL_ROOT_PASSWORD: 1234

SKIP_GRANT_TABLES: 1

SKIP_NETWORKING: 1

SERVICE_TAGS: dev

SERVICE_NAME: mysql

networks:

- default

migration:

image: registry.gitlab.com/touchbit/image/testrail/migration:latest

container_name: "testrail-migration-${CI_JOB_ID:-local}"

links:

- db

depends_on:

- db

networks:

- default

fpm:

image: registry.gitlab.com/touchbit/image/testrail/fpm:latest

container_name: "testrail-fpm-${CI_JOB_ID:-local}"

volumes:

- static-content:/var/www/testrail

links:

- db

networks:

- default

web:

image: registry.gitlab.com/touchbit/image/testrail/web:latest

container_name: "testrail-web-${CI_JOB_ID:-local}"

# Если переменные TR_HTTP_PORT или TR_HTTPS_PORTS не определены,

# то сервис поднимается на 80 и 443 порту соответственно.

ports:

- ${TR_HTTP_PORT:-80}:80

- ${TR_HTTPS_PORT:-443}:443

volumes:

- static-content:/var/www/testrail

links:

- db

- fpm

networks:

- defaultПример локального запуска

docker-compose -f docker-compose.yml up -d

Starting testrail-mysql-local ... done

Starting testrail-migration-local ... done

Starting testrail-fpm-local ... done

Recreating testrail-web-local ... doneНо не все так просто с запуском в CI.

Подготовка Makefile

Я использую Makefile, так как это весьма удобно как для локального управления окружением, так и в CI. Далее комментарии инлайн

# У меня в проектах все вспомогательные вещи лежат в директории `.indirect`,

# в том числе и `docker-compose.yml`

# Использовать bash с опцией pipefail

# pipefail - фейлит выполнение пайпа, если команда выполнилась с ошибкой

SHELL=/bin/bash -o pipefail

# Останавливаем контейнеры и удаляем сеть

docker-kill:

docker-compose -f $${CI_JOB_ID:-.indirect}/docker-compose.yml kill

docker network rm network-$${CI_JOB_ID:-testrail} || true

# Предварительно выполняем docker-kill

docker-up: docker-kill

# Создаем сеть для окружения

docker network create network-$${CI_JOB_ID:-testrail}

# Забираем последние образы из docker-registry

docker-compose -f $${CI_JOB_ID:-.indirect}/docker-compose.yml pull

# Запускаем окружение

# force-recreate - принудительное пересоздание контейнеров

# renew-anon-volumes - не использовать volumes предыдущих контейнеров

docker-compose -f $${CI_JOB_ID:-.indirect}/docker-compose.yml up --force-recreate --renew-anon-volumes -d

# Ну и, на всякий случай, вывести что там у нас в принципе запущено на машинке

docker ps

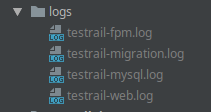

# Коллектим логи сервисов

docker-logs:

mkdir ./logs || true

docker logs testrail-web-$${CI_JOB_ID:-local} >& logs/testrail-web.log

docker logs testrail-fpm-$${CI_JOB_ID:-local} >& logs/testrail-fpm.log

docker logs testrail-migration-$${CI_JOB_ID:-local} >& logs/testrail-migration.log

docker logs testrail-mysql-$${CI_JOB_ID:-local} >& logs/testrail-mysql.log

# Очистка раннера

docker-clean:

@echo Останавливаем все testrail-контейнеры

docker kill $$(docker ps --filter=name=testrail -q) || true

@echo Очистка докер контейнеров

docker rm -f $$(docker ps -a -f --filter=name=testrail status=exited -q) || true

@echo Очистка dangling образов

docker rmi -f $$(docker images -f "dangling=true" -q) || true

@echo Очистка testrail образов

docker rmi -f $$(docker images --filter=reference='registry.gitlab.com/touchbit/image/testrail/*' -q) || true

@echo Очистка всех неиспользуемых volume

docker volume rm -f $$(docker volume ls -q) || true

@echo Очистка всех testrail сетей

docker network rm $(docker network ls --filter=name=testrail -q) || true

docker ps

Проверяем

$ make docker-up

docker-compose -f ${CI_JOB_ID:-.indirect}/docker-compose.yml kill

Killing testrail-web-local ... done

Killing testrail-fpm-local ... done

Killing testrail-mysql-local ... done

docker network rm network-${CI_JOB_ID:-testrail} || true

network-testrail

docker network create network-${CI_JOB_ID:-testrail}

d2ec063324081c8bbc1b08fd92242c2ea59d70cf4025fab8efcbc5c6360f083f

docker-compose -f ${CI_JOB_ID:-.indirect}/docker-compose.yml pull

Pulling db ... done

Pulling migration ... done

Pulling fpm ... done

Pulling web ... done

docker-compose -f ${CI_JOB_ID:-.indirect}/docker-compose.yml up --force-recreate --renew-anon-volumes -d

Recreating testrail-mysql-local ... done

Recreating testrail-fpm-local ... done

Recreating testrail-migration-local ... done

Recreating testrail-web-local ... done

docker ps

CONTAINER ID PORTS NAMES

a845d3cb0e5a 0.0.0.0:80->80/tcp, 0.0.0.0:443->443/tcp testrail-web-local

19d8ef001398 9000/tcp testrail-fpm-local

e28840a2369c 3306/tcp, 33060/tcp testrail-migration-local

0e7900c23f37 3306/tcp testrail-mysql-local

$ make docker-logs

mkdir ./logs || true

mkdir: cannot create directory ‘./logs’: File exists

docker logs testrail-web-${CI_JOB_ID:-local} >& logs/testrail-web.log

docker logs testrail-fpm-${CI_JOB_ID:-local} >& logs/testrail-fpm.log

docker logs testrail-migration-${CI_JOB_ID:-local} >& logs/testrail-migration.log

docker logs testrail-mysql-${CI_JOB_ID:-local} >& logs/testrail-mysql.log

Подготовка .gitlab-ci.yml

Запуск интеграционных тестов

Integration:

stage: test

tags:

- my-shell-runner

before_script:

# Аутентифицируемся в registry

- docker login -u gitlab-ci-token -p ${CI_JOB_TOKEN} ${CI_REGISTRY}

# Генерируем псевдоуникальные TR_HTTP_PORT и TR_HTTPS_PORT

- export TR_HTTP_PORT=$(shuf -i10000-60000 -n1)

- export TR_HTTPS_PORT=$(shuf -i10000-60000 -n1)

# создаем директорию с идентификатором задачи

- mkdir ${CI_JOB_ID}

# копируем в созданную директорию наш docker-compose.yml

# чтобы контекст был разный для каждой задачи

- cp .indirect/docker-compose.yml ${CI_JOB_ID}/docker-compose.yml

script:

# поднимаем наше окружение

- make docker-up

# запускаем тесты исполняемым jar (у меня так)

- java -jar itest.jar --http-port ${TR_HTTP_PORT} --https-port ${TR_HTTPS_PORT}

# или в контейнере

- docker run --network=testrail-network-${CI_JOB_ID:-local} --rm itest

after_script:

# собираем логи

- make docker-logs

# останавливаем окружение

- make docker-kill

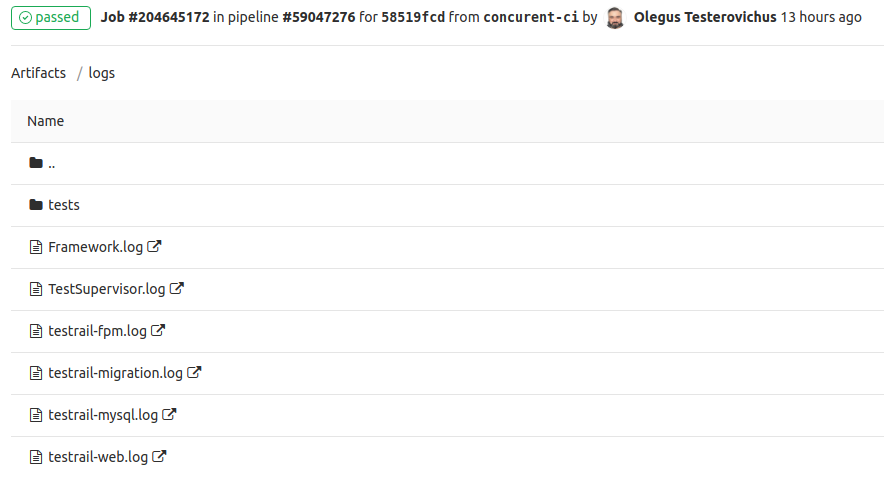

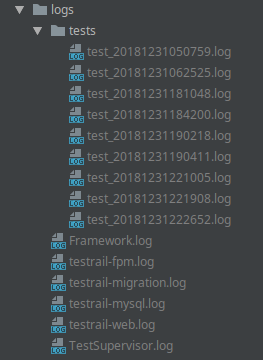

artifacts:

# сохраняем логи

when: always

paths:

- logs

expire_in: 30 daysВ результате запуска такой задачи в артефактах директория logs будет содержать логи сервисов и тестов. Что очень удобно в случае возникновения ошибок. У меня каждый тест в параллели пишет свой лог, но об этом я расскажу отдельно.

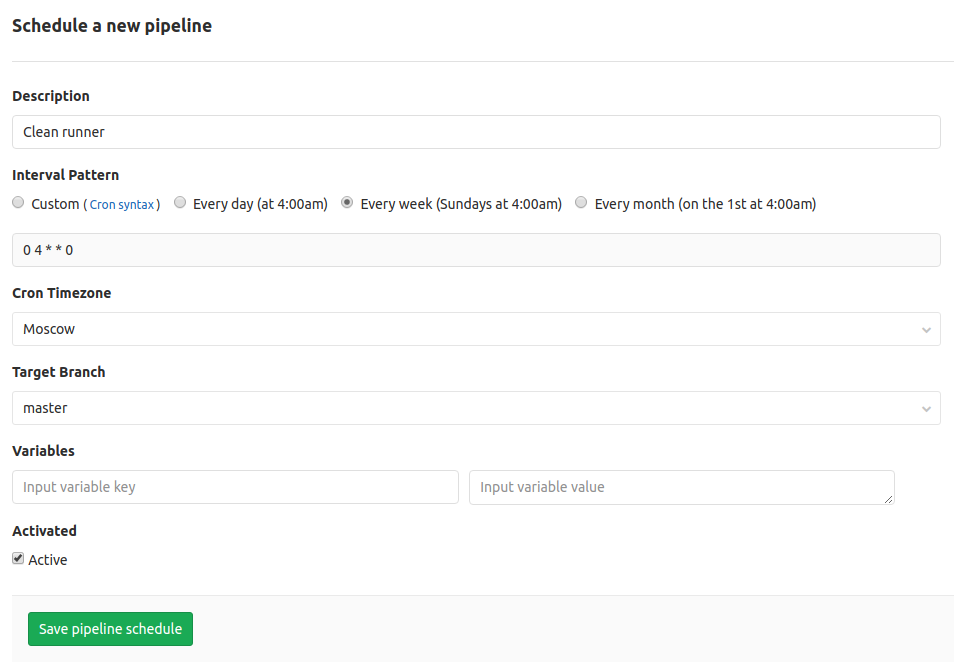

Очистка раннера

Задача будет запускаться только по расписанию.

stages:

- clean

- build

- test

Clean runner:

stage: clean

only:

- schedules

tags:

- my-shell-runner

script:

- make docker-cleanДалее идем в наш GitLab проект -> CI/CD -> Schedules -> New Schedule и добавляем новое расписание

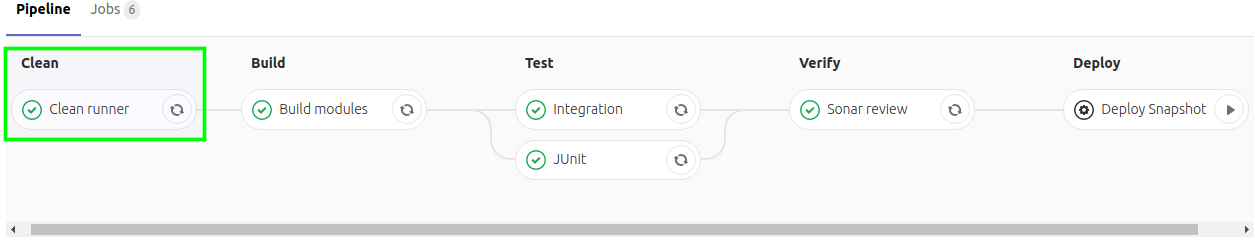

Результат

Запускаем 4 задачи в GitLab CI

В логах последней задачи с интеграционными тестами видим контейнеры от разных задач

CONTAINER ID NAMES

c6b76f9135ed testrail-web-204645172

01d303262d8e testrail-fpm-204645172

2cdab1edbf6a testrail-migration-204645172

826aaf7c0a29 testrail-mysql-204645172

6dbb3fae0322 testrail-web-204645084

3540f8d448ce testrail-fpm-204645084

70fea72aa10d testrail-mysql-204645084

d8aa24b2892d testrail-web-204644881

6d4ccd910fad testrail-fpm-204644881

685d8023a3ec testrail-mysql-204644881

1cdfc692003a testrail-web-204644793

6f26dfb2683e testrail-fpm-204644793

029e16b26201 testrail-mysql-204644793

c10443222ac6 testrail-web-204567103

04339229397e testrail-fpm-204567103

6ae0accab28d testrail-mysql-204567103

b66b60d79e43 testrail-web-204553690

033b1f46afa9 testrail-fpm-204553690

a8879c5ef941 testrail-mysql-204553690

069954ba6010 testrail-web-204553539

ed6b17d911a5 testrail-fpm-204553539

1a1eed057ea0 testrail-mysql-204553539$ docker login -u gitlab-ci-token -p ${CI_JOB_TOKEN} ${CI_REGISTRY}

WARNING! Using --password via the CLI is insecure. Use --password-stdin.

WARNING! Your password will be stored unencrypted in /home/gitlab-runner/.docker/config.json.

Configure a credential helper to remove this warning. See

https://docs.docker.com/engine/reference/commandline/login/#credentials-store

Login Succeeded

$ export TR_HTTP_PORT=$(shuf -i10000-60000 -n1)

$ export TR_HTTPS_PORT=$(shuf -i10000-60000 -n1)

$ mkdir ${CI_JOB_ID}

$ cp .indirect/docker-compose.yml ${CI_JOB_ID}/docker-compose.yml

$ make docker-up

docker-compose -f ${CI_JOB_ID:-.indirect}/docker-compose.yml kill

docker network rm testrail-network-${CI_JOB_ID:-local} || true

Error: No such network: testrail-network-204645172

docker network create testrail-network-${CI_JOB_ID:-local}

0a59552b4464b8ab484de6ae5054f3d5752902910bacb0a7b5eca698766d0331

docker-compose -f ${CI_JOB_ID:-.indirect}/docker-compose.yml pull

Pulling web ... done

Pulling fpm ... done

Pulling migration ... done

Pulling db ... done

docker-compose -f ${CI_JOB_ID:-.indirect}/docker-compose.yml up --force-recreate --renew-anon-volumes -d

Creating volume "204645172_static-content" with default driver

Creating testrail-mysql-204645172 ...

Creating testrail-mysql-204645172 ... done

Creating testrail-migration-204645172 ... done

Creating testrail-fpm-204645172 ... done

Creating testrail-web-204645172 ... done

docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

c6b76f9135ed registry.gitlab.com/touchbit/image/testrail/web:latest "nginx -g 'daemon of…" 13 seconds ago Up 1 second 0.0.0.0:51148->80/tcp, 0.0.0.0:25426->443/tcp testrail-web-204645172

01d303262d8e registry.gitlab.com/touchbit/image/testrail/fpm:latest "docker-php-entrypoi…" 16 seconds ago Up 13 seconds 9000/tcp testrail-fpm-204645172

2cdab1edbf6a registry.gitlab.com/touchbit/image/testrail/migration:latest "docker-entrypoint.s…" 16 seconds ago Up 13 seconds 3306/tcp, 33060/tcp testrail-migration-204645172

826aaf7c0a29 mysql:5.7.22 "docker-entrypoint.s…" 18 seconds ago Up 16 seconds 3306/tcp testrail-mysql-204645172

6dbb3fae0322 registry.gitlab.com/touchbit/image/testrail/web:latest "nginx -g 'daemon of…" 36 seconds ago Up 22 seconds 0.0.0.0:44202->80/tcp, 0.0.0.0:20151->443/tcp testrail-web-204645084

3540f8d448ce registry.gitlab.com/touchbit/image/testrail/fpm:latest "docker-php-entrypoi…" 38 seconds ago Up 35 seconds 9000/tcp testrail-fpm-204645084

70fea72aa10d mysql:5.7.22 "docker-entrypoint.s…" 40 seconds ago Up 37 seconds 3306/tcp testrail-mysql-204645084

d8aa24b2892d registry.gitlab.com/touchbit/image/testrail/web:latest "nginx -g 'daemon of…" About a minute ago Up 53 seconds 0.0.0.0:31103->80/tcp, 0.0.0.0:43872->443/tcp testrail-web-204644881

6d4ccd910fad registry.gitlab.com/touchbit/image/testrail/fpm:latest "docker-php-entrypoi…" About a minute ago Up About a minute 9000/tcp testrail-fpm-204644881

685d8023a3ec mysql:5.7.22 "docker-entrypoint.s…" About a minute ago Up About a minute 3306/tcp testrail-mysql-204644881

1cdfc692003a registry.gitlab.com/touchbit/image/testrail/web:latest "nginx -g 'daemon of…" About a minute ago Up About a minute 0.0.0.0:44752->80/tcp, 0.0.0.0:23540->443/tcp testrail-web-204644793

6f26dfb2683e registry.gitlab.com/touchbit/image/testrail/fpm:latest "docker-php-entrypoi…" About a minute ago Up About a minute 9000/tcp testrail-fpm-204644793

029e16b26201 mysql:5.7.22 "docker-entrypoint.s…" About a minute ago Up About a minute 3306/tcp testrail-mysql-204644793

c10443222ac6 registry.gitlab.com/touchbit/image/testrail/web:latest "nginx -g 'daemon of…" 5 hours ago Up 5 hours 0.0.0.0:57123->80/tcp, 0.0.0.0:31657->443/tcp testrail-web-204567103

04339229397e registry.gitlab.com/touchbit/image/testrail/fpm:latest "docker-php-entrypoi…" 5 hours ago Up 5 hours 9000/tcp testrail-fpm-204567103

6ae0accab28d mysql:5.7.22 "docker-entrypoint.s…" 5 hours ago Up 5 hours 3306/tcp testrail-mysql-204567103

b66b60d79e43 registry.gitlab.com/touchbit/image/testrail/web:latest "nginx -g 'daemon of…" 5 hours ago Up 5 hours 0.0.0.0:56321->80/tcp, 0.0.0.0:58749->443/tcp testrail-web-204553690

033b1f46afa9 registry.gitlab.com/touchbit/image/testrail/fpm:latest "docker-php-entrypoi…" 5 hours ago Up 5 hours 9000/tcp testrail-fpm-204553690

a8879c5ef941 mysql:5.7.22 "docker-entrypoint.s…" 5 hours ago Up 5 hours 3306/tcp testrail-mysql-204553690

069954ba6010 registry.gitlab.com/touchbit/image/testrail/web:latest "nginx -g 'daemon of…" 5 hours ago Up 5 hours 0.0.0.0:32869->80/tcp, 0.0.0.0:16066->443/tcp testrail-web-204553539

ed6b17d911a5 registry.gitlab.com/touchbit/image/testrail/fpm:latest "docker-php-entrypoi…" 5 hours ago Up 5 hours 9000/tcp testrail-fpm-204553539

1a1eed057ea0 mysql:5.7.22 "docker-entrypoint.s…" 5 hours ago Up 5 hours 3306/tcp testrail-mysql-204553539Вроде все по красоте, но есть нюанс. Pipeline может быть принудительно отменен во время выполнения интеграционных тестов, и в этом случае запущенные контейнеры не будут остановлены. Время от времени нужно чистить раннер. К сожалению, задача на доработку в GitLab CE все еще в статусе Open

Но у нас добавлен запуск задачи по расписанию, и никто нам не запрещает ее запустить вручную.

Переходим в наш проект -> CI/CD -> Schedules и запускаем задачу Clean runner

Итого:

- У нас один shell runner.

- Конфликтов между задачами и окружением нет.

- У нас параллельный запуск задач с интеграционными тестами.

- Можно запускать интеграционные тесты как локально, так и в контейнере.

- Логи сервисов и тестов собираются и прикрепляются к pipeline-задаче.

- Есть возможность очистки раннера от старых docker-образов.

Время настройки — ~2 часа.

Вот, собственно, и все. Буду рад фидбэку.

Автор: Olegus Testerovichus