По информации krebsonsecurity федеральные власти Атланты в ближайшее время официально объявят об аресте и предъявленных обвинениях уроженцу Твери Александру Панину (предполагаемый Gribodemon). Указывается, что именно Панин был автором одного из самых известных в мире банковских вредоносных инструментов SpyEye.

В 2013 году Панин находился в розыске по линии Интерпола на основании ордера No. 1:11-CR-557, выданного окружным судом Джорджии. В прошлом году он был задержан властями Доминиканской Республики и экстрадирован в США.

Контакты Gribodemon (Jabber, e-mail) фигурировали в гражданских исках Microsoft DCU при демонтаже ботнета Zeus двумя годами ранее. По крайней мере, уже тогда стало очевидно, что автор «ушел в тень» или был задержан правоохранительными органами, так как сама вредоносная программа перестала обновляться и новые версии уже не выпускались.

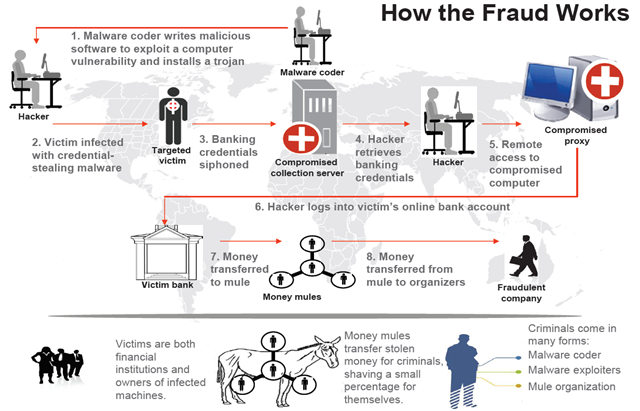

Ущерб, причиненный SpyEye банковским учреждениям и держателям кредитных карт огромен. По крайней мере речь идет о десятках миллионов долларов, которые киберпреступники украли с его помощью используя поддельные веб-формы в браузерах и через механизмы веб-инжектов. SpyEye использовал перехваты важных API-вызовов в контексте процесса браузера и отображал пользователю поддельные формы, в которые тот должен был ввести данные кредитной карты, например, номер, имя держателя, CVV и срок окончания действия карты. Далее эти данные отправлялись на сервер злоумышленников.

В схеме киберпреступников также были задействованы «мулы», так называемые посредники, которые должны были обналичить средства, переведенные злоумышленниками со счетов держателей карт на специально созданные для этого счета.

Рис. Типичная схема работы киберпреступников, которые используют банковские вредоносные инструменты, в т. ч. и SpyEye.

Автор: esetnod32