Буквально на днях компания FireEye презентовала систему Commando VM, предназначенную для пентестеров и Red Team, работающую под управлением операционных систем семейства Microsoft Windows.

FireEye позиционирует Commando VM как «первый в своем роде» дистрибутив для пентестеров под Windows, однако они явно лукавят, т.к. на ум сразу приходит как минимум проект Pentest Box, который также заточен под Windows.

В тоже время, сама система Commando VM довольно интересна и заслуживает внимания…

Краткое описание

Commando VM основана на популярной виртуальной машине Flare VM, которая создана для целей реверс-инжиниринга и анализа вредоносных программ.

По факту, Commando VM является не образом виртуальной машины, а скорее скриптом автоматической установки, который превращает операционную систему Windows, работающую на виртуальной машине, в инструмент для проведения пентестов.

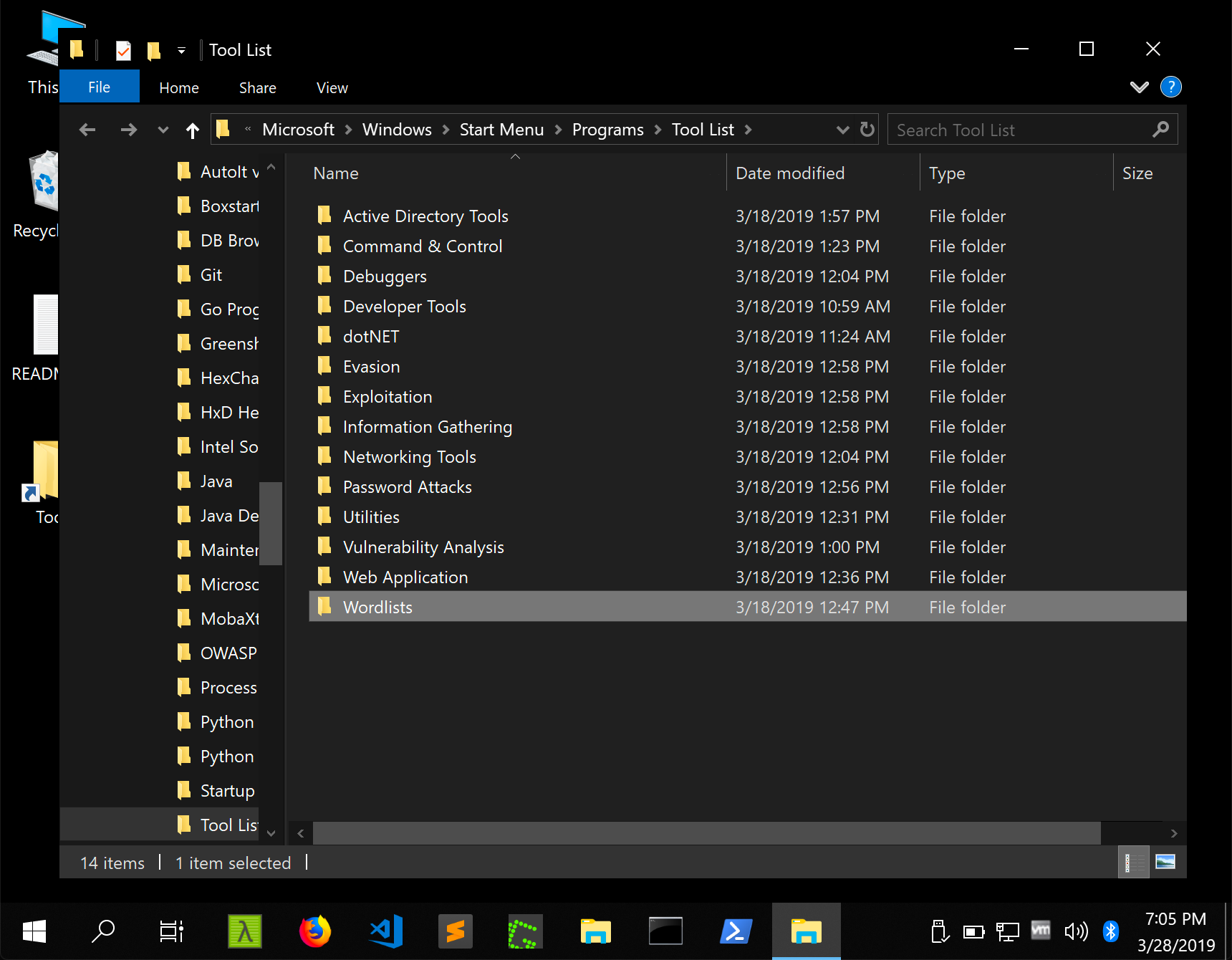

Commando VM использует пакеты Boxstarter, Chocolatey и MyGet для установки всего программного обеспечения и предоставляет множество инструментов и утилит для поддержки проведения пентеста.

— Remote Server Administration Tools (RSAT)

— SQL Server Command Line Utilities

— Sysinternals

Command & Control

— Covenant

— PoshC2

— WMImplant

— WMIOps

Developer Tools

— Dep

— Git

— Go

— Java

— Python 2

— Python 3 (default)

— Visual Studio 2017 Build Tools (Windows 10)

— Visual Studio Code

Evasion

— CheckPlease

— Demiguise

— DotNetToJScript

— Invoke-CradleCrafter

— Invoke-DOSfuscation

— Invoke-Obfuscation

— Invoke-Phant0m

— Not PowerShell (nps)

— PS>Attack

— PSAmsi

— Pafishmacro

— PowerLessShell

— PowerShdll

— StarFighters

Exploitation

— ADAPE-Script

— API Monitor

— CrackMapExec

— CrackMapExecWin

— DAMP

— Exchange-AD-Privesc

— FuzzySec's PowerShell-Suite

— FuzzySec's Sharp-Suite

— Generate-Macro

— GhostPack

— Rubeus

— SafetyKatz

— Seatbelt

— SharpDPAPI

— SharpDump

— SharpRoast

— SharpUp

— SharpWMI

— GoFetch

— Impacket

— Invoke-ACLPwn

— Invoke-DCOM

— Invoke-PSImage

— Invoke-PowerThIEf

— Kali Binaries for Windows

— LuckyStrike

— MetaTwin

— Metasploit

— Mr. Unikod3r's RedTeamPowershellScripts

— NetshHelperBeacon

— Nishang

— Orca

— PSReflect

— PowerLurk

— PowerPriv

— PowerSploit

— PowerUpSQL

— PrivExchange

— Ruler

— SharpExchangePriv

— SpoolSample

— UACME

— impacket-examples-windows

— vssown

Information Gathering

— ADACLScanner

— ADExplorer

— ADOffline

— ADRecon

— BloodHound

— Get-ReconInfo

— GoWitness

— Nmap

— PowerView

— Dev branch included

— SharpHound

— SharpView

— SpoolerScanner

Networking Tools

— Citrix Receiver

— OpenVPN

— Proxycap

— PuTTY

— Telnet

— VMWare Horizon Client

— VMWare vSphere Client

— VNC-Viewer

— WinSCP

— Windump

— Wireshark

Password Attacks

— ASREPRoast

— CredNinja

— DSInternals

— Get-LAPSPasswords

— Hashcat

— Internal-Monologue

— Inveigh

— Invoke-TheHash

— KeeFarce

— KeeThief

— LAPSToolkit

— MailSniper

— Mimikatz

— Mimikittenz

— RiskySPN

— SessionGopher

Reverse Engineering

— DNSpy

— Flare-Floss

— ILSpy

— PEview

— Windbg

— x64dbg

Utilities

— 7zip

— Adobe Reader

— AutoIT

— Cmder

— CyberChef

— Gimp

— Greenshot

— Hashcheck

— Hexchat

— HxD

— Keepass

— MobaXterm

— Mozilla Thunderbird

— Neo4j Community Edition

— Pidgin

— Process Hacker 2

— SQLite DB Browser

— Screentogif

— Shellcode Launcher

— Sublime Text 3

— TortoiseSVN

— VLC Media Player

— Winrar

— yEd Graph Tool

Vulnerability Analysis

— Egress-Assess

— Grouper2

— zBang

Web Applications

— Burp Suite

— Fiddler

— Firefox

— OWASP Zap

Wordlists

— FuzzDB

— PayloadsAllTheThings

— SecLists

Установка

Разработчики советуют использовать Commando VM только в качестве виртуальной машины!

Требования по железу:

— 60 Гб свободного места на диске.

— 2 Гб оперативной памяти.

Требования по ОС:

— Windows 7 SP1

— Windows 10 (приоритетнее)

Установка производится путем запуска скрипта установки в PowerShell, скачать который можно из репозитория Commando VM

Автор: Александр