OpenVAS (Open Vulnerability Assessment System, Открытая Система Оценки Уязвимости, первоначальное название GNessUs) фреймворк состоящий из нескольких сервисов и утилит, позволяющий производить сканирование узлов сети на наличие уязвимостей и управление уязвимостями.

Проект OpenVAS, под именем GNessUs, начался как форк сканера уязвимостей с открытым исходным кодом Nessus, разрабатываемого компании Tenable Network Security, после того как в октябре 2005 года компания приняла решение закрыть исходный код приложения и сделать его проприетарным. Все продукты OpenVAS являются опенсорсными и выпускаются под лицензией GPL. Между предыдущим (8) и текущим (9) релизами прошло порядка 2 лет.

OpenVAS это сканер и средство управления уязвимостями с открытым исходным кодом. Он предназначен для активного мониторинга узлов сети для выявления проблем связанных с безопасностью, оценки критичности этих проблем и контроля их устранения. Активный мониторинг означает, что OpenVAS выполняет какие-то действия с узлом сети: сканирует открытые порты, посылает специальным образом сформированные пакеты для имитации атаки или даже авторизуется на узле, получает доступ к консоли управления, и выполняет на нем команды. Говоря простыми словами — OpenVAS позволяет выявлять проблемные узлы с необновленным программным обеспечением или небезопасно настроенные.

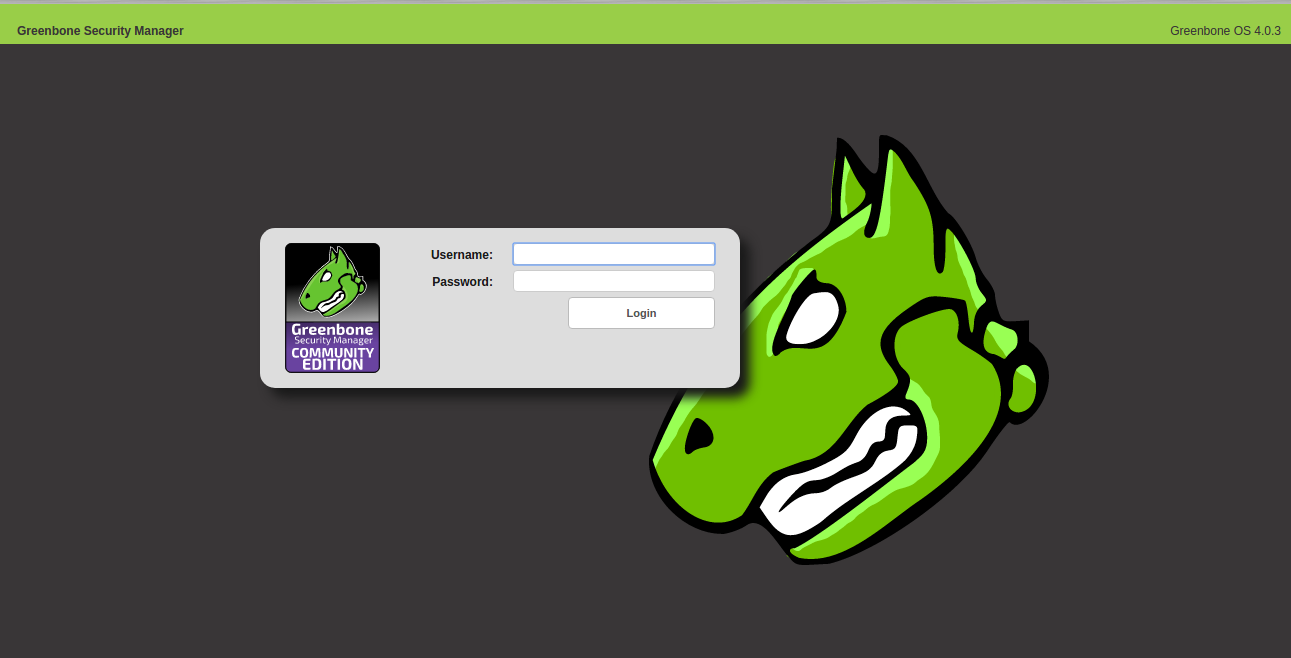

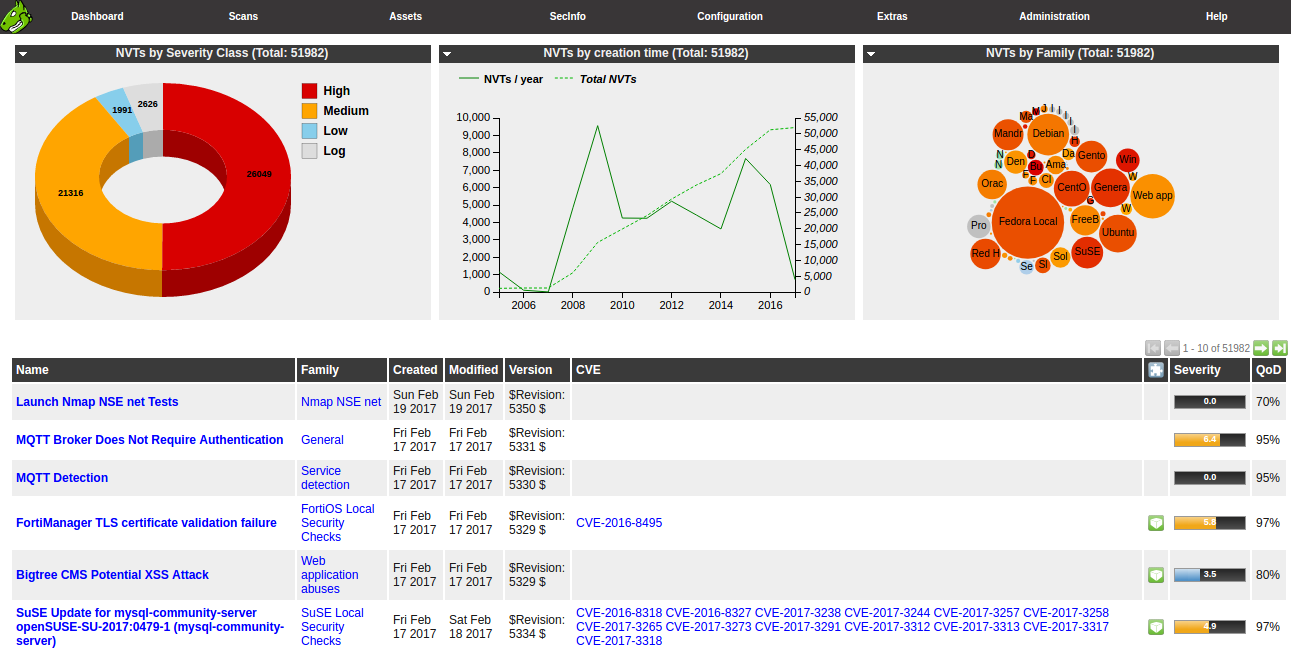

В основе работы OpenVAS лежит коллекция NVT (Network Vulnerability Tests) тестов безопасности (в новой версии — порядка 50000, в отличии от старой — порядка 30000), позволяющих выявить уязвимость. Описание известных проблем затем проверяется по базам автоматизированного управления уязвимостями CVE и OpenSCAP (Security Content Automation Protocol). Сам OpenSCAP (open-scap.org) поддерживает несколько спецификаций: XCCDF, OVAL, ARF, CCE, CVSS и CVE.

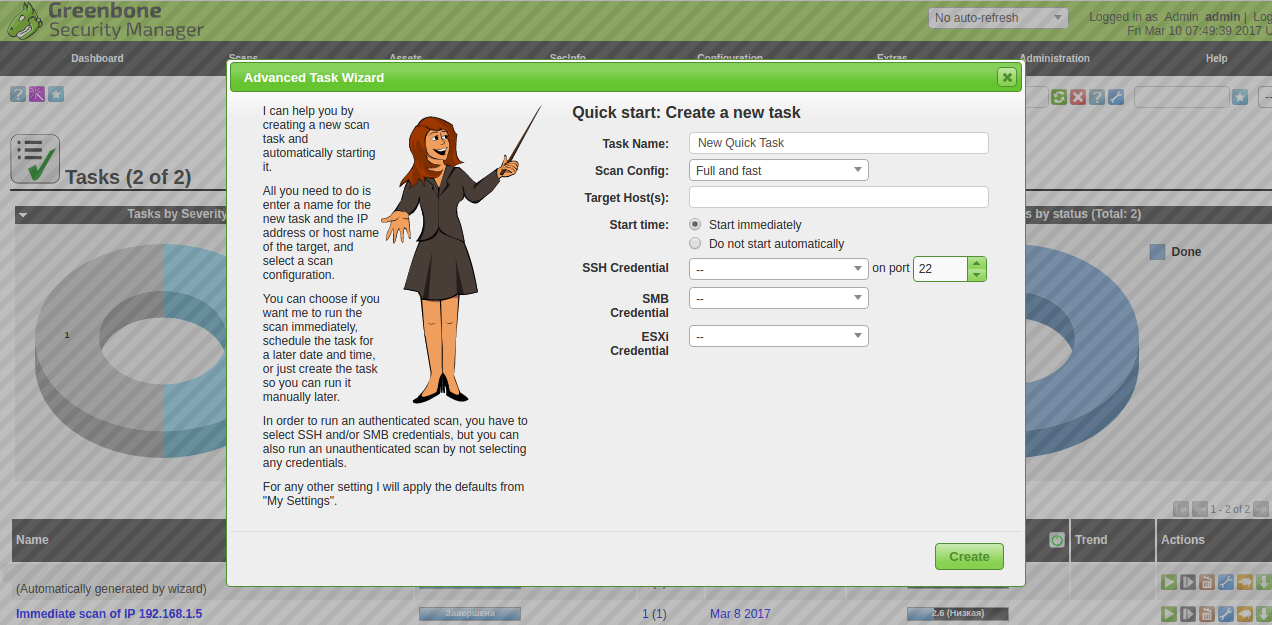

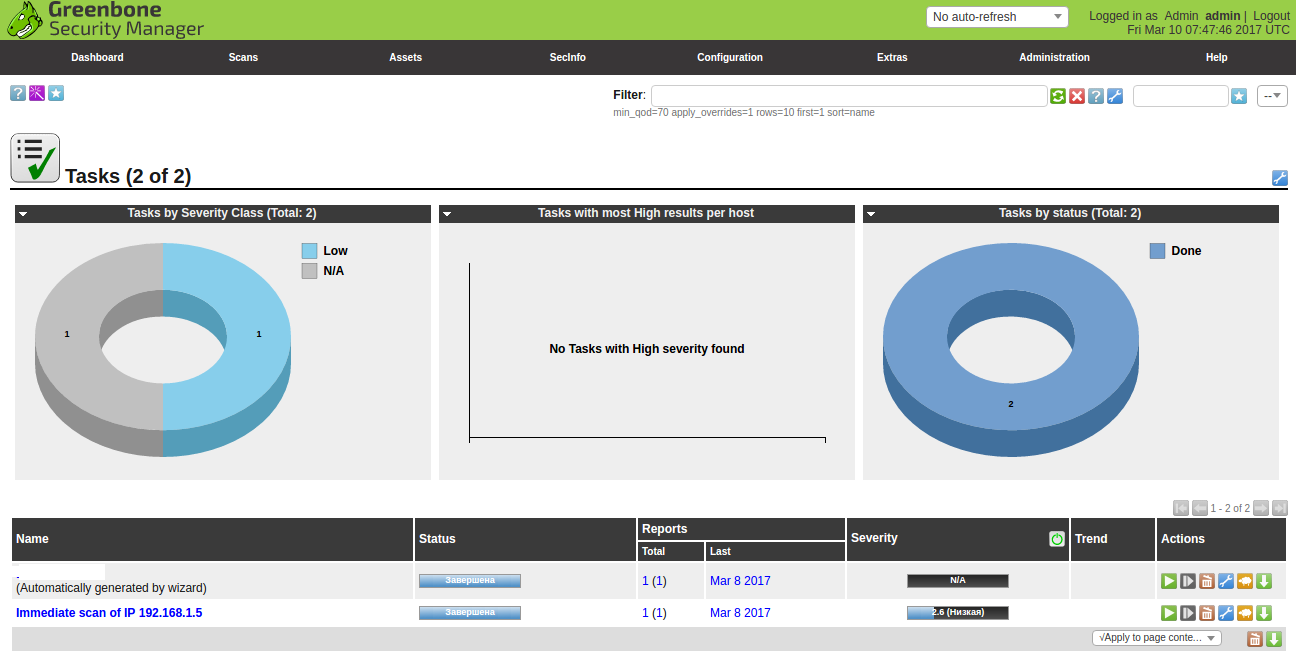

В 9 версии OpenVAS представлен новый веб-интерфейс сканирования и управления уязвимостями в виде панелей с расширенными функциями для удобства использования. Это позволяет улучшить анализ результатов сканирования и управления уязвимостями. Новый интерфейс стал более энтерепрайзным, в отличии от прошлой версии, которая не отличалась изяществом.

Наиболее заметной новой функциональностью является управление ресурсами, которое добавляет новое представление результатов сканирования для хостов и операционных систем. Это позволяет оперативнее управлять рабочими процессами управления уязвимостями. Процесс сканирования переведен к мультисканерной архитектуре.

Greenbone разрабатывает OpenVAS как основу линейки продуктов для профессиональных устройств «Greenbone Security Manager». Ранее Greenbone не продвигала коммерческие вервии OpenVAS, и многие пользователи OpenVAS не знают об этом. С новым релизом появляется GSM Community Edition (GCE), для использования которой необходим ключ. С одной стороны это здравый шаг для развития проекта, с другой стороны это может сильно разделить версии в последующем, как это было с другими security-продуктами.

OpenVAS входит в популярные дистрибутивы тестирования на проникновение (такие, как Kali Linux), разворачивается в среде *nix систем. Наиболее удобным режимом использования является виртуальный аплайнс, который содержит все необходимое. Внимание: после установки требуется некоторое время, для того чтобы OpenVAS в фоновом режиме обновил базу NVT.

Минимальные требования: 2 CPU, 2 GB RAM, 9 GB HDD.

Совместимость: VirtualBox, ESXi, Hyper-V.

Сканирование уязвимостей является важной фазой тестирования на проникновение. Вовремя обновлённый сканер уязвимостей может сыграть важную роль и помочь обнаружить пропущенные ранее уязвимые элементы. Использование такого инструмента как OpenVAS позволяет выявлять неверно сконфигурированные хосты, необновлённые версии ПО и помогает техническим специалистам ИТ/ИБ отделов сделать их инфраструктуру безопаснее.

Автор: Pentestit