Отгремел Positive Hack Days VI. Теперь, когда его события уже стали страницей прошлого, самое время подвести итоги и наметить курс на следующий год. Лейтмотивом шестого PHDays стало противостояние: идея, которая с первых дней создания PHDays бродила в головах организаторов, наконец-то нашла свое воплощение в виде «PHDays VI СityF: Противостояние». Ключевой конкурс форума из узкоспециализированной хакерской игры превратился в двухдневную мегабитву.

Первая попытка сменить паруса и приблизить практические соревнования к реальной жизни была предпринята еще в прошлом году, на пятом PHDays. По сюжету каждая команда CTF представляла собой группировку, действующую в вымышленном государстве. Все события были завязаны на подпольной бирже труда, на которой участники получали заказы на взлом тех или иных объектов. В этом году создатели форума пошли дальше и разбавили хакерский междусобойчик командами защитников и экспертных центров безопасности (SOC). С легкой руки организаторов в игру были вовлечены реальные представители мира информационной безопасности — те, кто в жизни строят системы защиты, противодействует атакам, расследует инциденты.

«Как правило, в CTF принимают участие только хакерские команды. В то время как люди, отвечающие за безопасность реальных объектов, например, интеграторы, SOC, ИБ-эксперты, не участвуют в этом соревновании. Большая часть ИБ-индустрии была вне игры. Задачей «PHDays VI СityF: Противостояние» было сделать так, чтобы как можно больше людей увидели практическую сторону безопасности. Нам показался очень интересным формат, когда узкоспециализированные команды защиты и нападения занимаются тем, в чем они мастера: команды защитников и SOC строят системы защиты и отбиваются от атак, а хакеры нападают», — комментирует Борис Симис, заместитель гендиректора Positive Technologies по развитию бизнеса.

«Как правило, в CTF принимают участие только хакерские команды. В то время как люди, отвечающие за безопасность реальных объектов, например, интеграторы, SOC, ИБ-эксперты, не участвуют в этом соревновании. Большая часть ИБ-индустрии была вне игры. Задачей «PHDays VI СityF: Противостояние» было сделать так, чтобы как можно больше людей увидели практическую сторону безопасности. Нам показался очень интересным формат, когда узкоспециализированные команды защиты и нападения занимаются тем, в чем они мастера: команды защитников и SOC строят системы защиты и отбиваются от атак, а хакеры нападают», — комментирует Борис Симис, заместитель гендиректора Positive Technologies по развитию бизнеса.

Консультант по безопасности Cisco Алексей Лукацкий отмечает, что прошедшее мероприятие — это своего рода «новое слово в организации мероприятий по реальной кибербезопасности». «CityF отличается от традиционных киберучений и CTF, живущих по определенным сценариям, тем, что в противостоянии участвовали обе стороны. По сути речь идет о принципе red team vs blue team, когда одна команда атакует компанию, а другая ее защищает. В случае с CityF в качестве такой компании был выбран построенный мини-город, а в качестве красных и синих команд — представители рынка ИБ, которые могли на деле, а не на словах продемонстрировать свои компетенции в обеспечении информационной безопасности», — поясняет он.

Москва не сразу строилась…

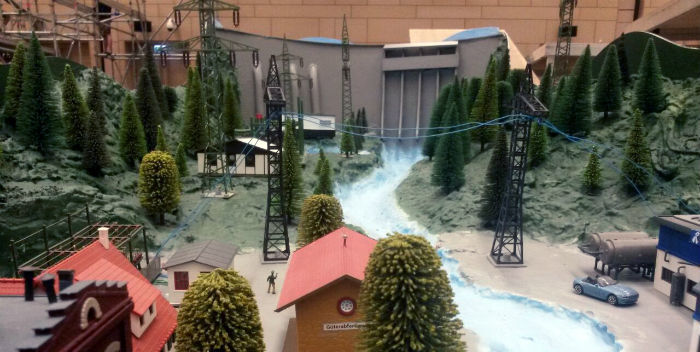

Все события разворачивались в некотором городе F, который функционально практически ничем не отличался от обычного миллионника. В нем работали банк, телеком-оператор, электроэнергетическая компания, офис крупного холдинга и «умный» дом. На территории города был развернут собственный интернет с новостными и развлекательными сайтами и соцсетями.

Создатель сотворил мир за шесть дней, однако на возведение города F времени ушло куда больше — целых полгода понадобилось «строителям». Благодаря совместным усилиям организаторов и партнеров в рекордные сроки удалось развернуть все макеты и стенды, которые по технической части были максимально приближены к жизни. Получилась на удивление сложная с точки зрения информационной безопасности инфраструктура.

Рассказывает менеджер по продвижению продуктов Positive Technologies, член оргкомитета PHDays, член оргкомитета PHDays Михаил Левин: «По вычислительным мощностям это был реальный город. Нам потребовались колоссальные ресурсы — сетевое, серверное, программное обеспечение. Мы построили город собственными усилиями, но, конечно, огромную поддержку нам оказали и наши партнеры — компании Cisco и Check Point, которые предоставили необходимое оборудование, а также активно помогали в его установке и настройке».

Рассказывает менеджер по продвижению продуктов Positive Technologies, член оргкомитета PHDays, член оргкомитета PHDays Михаил Левин: «По вычислительным мощностям это был реальный город. Нам потребовались колоссальные ресурсы — сетевое, серверное, программное обеспечение. Мы построили город собственными усилиями, но, конечно, огромную поддержку нам оказали и наши партнеры — компании Cisco и Check Point, которые предоставили необходимое оборудование, а также активно помогали в его установке и настройке».

В частности, были использованы новые решения: контроллер Cisco APIC (Cisco Application Policy Infrastructure Controller), коммутаторы Cisco Nexus 9000, файрвол Cisco ASA 5585, Check Point Next Generation Firewall.

«С компанией Positive Technologies нас связывают давние отношения — не только профессиональные, но и дружественные. Поэтому мы с радостью и уже не первый год помогаем в организации технической инфраструктуры PHDays. В этом году задача стала более масштабной, так как понадобилось гораздо большее количество сетевого оборудования и серверов, чем это было в прошлом. Но мы справились. Сказать, что мы преследовали какие-то особые или коммерческие цели, я не могу. Просто было желание помочь хорошим людям в организации хорошего дела», — уточняет Алексей Лукацкий.

Нужно отметить, что в подготовке конкурса приняли участие не только крупные компании — были среди участников и настоящие стартапы. Например, компания Loomoon предоставила банку города CityF свою систему ДБО. Бо́льшую часть макета «умного дома» подготовили компании Advantech и ПРОСОФТ.

Не менее серьезно подготовились и непосредственные герои противостояния. По условиям игры команды защитников заранее получили доступ к инфраструктуре для настройки средств защиты своих объектов, и здесь для них не было никаких ограничений. Ключевыми инструментами защитников стали проверенные ими на практике межсетевые экраны уровня приложений, средства защиты сетевого периметра, обнаружения и предотвращения атак, средства корреляционного анализа и даже SIEM. Вендоры также были представлены, что называется, в ассортименте: использовались HP ArcSight, IBM QRadar SIEM, Microsoft Operations Management Suite, Qualys, Bot-Trek TDS, система на базе Security Onion, Balabit Shell Control Box, Windows Server Update Services, различные IDS/IPS.

Впрочем, некоторые из команд защитников и SOC не смогли отказать себе в удовольствии испытать нестандартные решения в боевых условиях CityF. Например, команда False Positive использовала несколько собственных разработок по расследованию инцидентов, а команде You Shall Not Pass пригодились даже старенький телефон Motorola С118 и виртуальная машина Ubuntu для мониторинга GSM-сети.

Если защитники вооружились не на шутку, то атакующие, напротив, ринулись в бой практически с голыми руками, вооружившись ноутбуками и стандартным хакерским набором. В основном это были инструменты для проведения атак на веб-приложения Burp Suite, сканирования IP-сетей Nmap, захвата и анализа сетевого трафика Wireshark, восстановления паролей Cain & Abel, создания и отладки эксплойтов Metasploit.

Ломаем по живому

Противостояние стало вызовом не только для организаторов, но и для участников, которым оказались в новинку и правила, и игровой мир. Абстрактные задачи остались в прошлом, на этот раз перед участниками стояли реальные цели. По словам руководителя отдела безопасности банковских систем Positive Technologies, члена оргкомитета PHDays Тимура Юнусова, «классический CTF, несмотря на все свои преимущества, все же оторван от реальности: все сводится к решению головоломок и выполнению искусственных заданий». Главная же задача, которую преследовали организаторы, — наглядно показать, как на самом деле ломают и защищают живые системы (да еще так, чтобы происходящее было понятно и тем, кто мало знаком с хакерским миром). В качестве заданий хакерам предложили украсть деньги из банка, обеспечить себя безлимитной мобильной связью, устроить аварию на гидроэлектростанции, оставить без света умный дом, а командам защитников и SOC — противостоять атакующим. Собственно, все как в жизни.

Противостояние стало вызовом не только для организаторов, но и для участников, которым оказались в новинку и правила, и игровой мир. Абстрактные задачи остались в прошлом, на этот раз перед участниками стояли реальные цели. По словам руководителя отдела безопасности банковских систем Positive Technologies, члена оргкомитета PHDays Тимура Юнусова, «классический CTF, несмотря на все свои преимущества, все же оторван от реальности: все сводится к решению головоломок и выполнению искусственных заданий». Главная же задача, которую преследовали организаторы, — наглядно показать, как на самом деле ломают и защищают живые системы (да еще так, чтобы происходящее было понятно и тем, кто мало знаком с хакерским миром). В качестве заданий хакерам предложили украсть деньги из банка, обеспечить себя безлимитной мобильной связью, устроить аварию на гидроэлектростанции, оставить без света умный дом, а командам защитников и SOC — противостоять атакующим. Собственно, все как в жизни.

Конечно, любое подобное мероприятие сопряжено с трудностями. К счастью, возникшие сложности удалось преодолеть, и, несмотря на все перипетии, большинство участников положительно оценивают опыт, полученный во время соревнования.

«Несмотря на некоторый сумбур в организации, связанный как с масштабом мероприятия, так и со сменой формата, мы зарядились драйвом на год вперед. В процессе CityF были некоторые накладки и непонимание правил и принципов определения счета, но награждение сняло все вопросы», — комментирует Иван Мелехин, технический директор компании «Информзащита», которая, между прочим, отправила в CityF целых две команды — izo:SOC и weIZart (защитников и SOC).

Однако некоторым все-таки не хватило огонька: некоторые хотели посоревноваться не только с хакерами, но и с коллегами по цеху. Конечно же, нашлись и те, кому ближе принципы старого доброго CTF.

«Впечатления от игры неоднозначные: интересная идея, подготовлены практические задачи, но недостаточно налажено игровое взаимодействие и система очков и штрафов (особенно для защитников)», — считает участник команды Rdot Омар Ганиев. Поддерживает его и участник filthy thr33 Кирилл Шилиманов: «Соревнование оставило смешанные чувства. Первый день для атакующих практически ушел впустую, поскольку к сервисам просто не было доступа. Когда они открылись и начались взломы, стало намного веселее. Отметим, что сервисы были подготовлены сложные, интересные, за что большое спасибо организаторам».

30-часовая битва

Противостояние длилось около тридцати часов, это был настоящий марафон по противодействию массированным атакам. В распоряжении участников было пять объектов, которые защищали пять команд защитников и три команды SOC. За два дня судьи зафиксировали от 3 до 20 тысяч событий безопасности на каждом объекте защиты и всего около 200 серьезных атак, большая часть из которых привела к значимым результатам.

В 99% случаев атаки были сконцентрированы на периметре защищаемых объектов. Как и в реальной жизни, наиболее распространенным вектором стали атаки на веб. Впрочем, это не было сюрпризом для защитников, они заранее предполагали такой ход событий и были готовы к обороне.

«Мы защищали офисную инфраструктуру, особое внимание уделяя защите веб-серверов. Как оказалось, не зря: хакеры использовали множество инструментов для пентеста, и если с эксплойтами для операционных систем IPS справлялась, то изощренные атаки на веб-серверы и атаки на логику работы приложений можно было обнаружить только в ручном режиме, анализируя логи WAF, веб-серверов и расширенные логи операционных систем», — рассказывает Дмитрий Березин, эксперт по информационной безопасности компании «КРОК», участник команды Green.

Вопреки ожиданиям защитников, еще один популярный на практике вектор — атаки с использованием социальной инженерии — не был активно задействован участниками противостояния. Лишь одна команда хакеров воспользовалась невнимательностью противника и сфотографировала логины и пароли от внутреннего форума команды защитников. Однако эти данные не привели ни к какому серьезному инциденту. «Мы очень ждали применения социальной инженерии, но атакующие практически не использовали такие технологии», — сокрушается руководитель Solar JSOC компании Solar Security Владимир Дрюков, участник команды False Positive.

Позже защитники признались, что готовились к худшему, поэтому были вооружены до зубов и подготовили ловушки. Ожидали абсолютно всего: эксплуатации уязвимостей в приложениях, веб-приложениях, ОС и сервисах, ошибок конфигурирования. На деле все оказалось иначе.

«Наша команда защищала все объекты — рабочие станции операторов, серверы, корпоративную почту, домен, ДБО, системы видеоконференцсвязи, электронного документооборота и обмена мгновенными сообщениями. Значительная часть подготовленных рубежей защиты не пригодилась: хакеры не проникли во внутреннюю сеть. Мы не увидели атак на сетевой протокол аутентификации Kerberos типа Golden Ticket и Pass-the-Hash, атак посредством троянов и бэкдоров. Также хакеры не залезли ни на один подготовленный honeypot. Никто из хакеров даже не попытался сломать уязвимый сервер proFTPD», — рассказывает руководитель направления AST Group Инна Сергиенко, участница команды «ACT».

Команда False Positive похвасталась, что на защищаемой им инфраструктуре атакующим удалось получить только один флаг: «Организаторы ввели около семи новых сервисов на периметре одновременно, и мы с защитниками немного опоздали с обеспечением профиля безопасности последней системы, настраивая другие шесть. Но недолго атакующие праздновали победу: уже через пару минут нам удалось восстановить состояние системы и ее безопасность».

Кстати, в рамках игры показала свою эффективность совместная работа команд защитников и SOC. По оценкам судей, все команды SOC собрали наиболее полную картинку происходящего на объектах, в то время как защитники вынуждены были оперативно реагировать на инциденты. Например, в ситуации, когда по условиям игры защитники промышленных систем выключили защиту, команда SOC, осуществляющая мониторинг промышленной системы, подробно изучила действия атакующих, начало атаки, ее реализацию. В реальной жизни это бы соответствовало возможности оперативных действий по пресечению атак даже без вмешательств инструментов защиты.

«Команда «Информзащиты» защищала гидроэлектростанцию и подстанции 500 и 10 кВ. По сценарию игры вечером первого дня соревнования мы начали ослаблять защиту, к концу дня практически все СЗИ были выключены. Только SOC осуществлял мониторинг. За время пока объект был под защитой, ни одной успешной атаки на инфраструктуру проведено не было. Все остальные взломы и затопления происходили тогда, когда инфраструктура была не защищена», — комментирует события участник Иван Мелехин.

Итого хакерам успешно удалось:

- угнать учетные записи, в том числе несколько доменных;

- провести атаки на физическое оборудование АСУ (был проведен сброс воды, отключены линии, сожжены провода ЛЭП);

- проникнуть в технологическую сеть АСУ через уязвимости корпоративной сети;

- провести сетевые атаки на системы умного дома (отключить оборудование от сети);

- украсть деньги из банка (около 22 000 рублей) и получить данные банковских карт;

- украсть и в некоторых случаях удалить резервные копии системных файлов, дисков, архивов, принадлежащие офису CorpF;

- провести атаки на GSM/SS7 с последующей кражей денег путем подделки USSD-запросов;

- провести взаимные атаки как на сотрудников команды защиты, так и на команды нападающих (хакеры, используя методы социнженерии, украли пароль от форума защитников, а команда защитников Vulners взломала компьютеры хакеров);

- провести дефейсы множества веб-ресурсов, в их числе сайт офиса CorpF;

- обнаружить одного инсайдера — сотрудника офиса CorpF.

Итоги

Форум наглядно показал, что специалисты по информационной безопасности в силах обеспечить очень высокий уровень защиты без нарушения технологического процесса. Финальной цели — захватить домен города и выиграть соревнование — ни одной команде хакеров достигнуть не удалось. Такой исход оказался неожиданным и для организаторов: они прогнозировали победу хакеров. По итогам игры жюри не смогло назвать явных победителей, призовые места заняли команды хакеров, которые оказались лучшими по ходу игры. Команды защитников и SOC были награждены в различных номинациях.

Алексей Качалин, заместитель директора по развитию бизнеса компании Positive Technologies в России, член оргкомитета PHDays комментирует итоги противостояния: «Победили все — и организаторы, и участники. Это уникальное событие и сложно выработать четкие правила, не поиграв. Надеемся, что те, кто принял участие в этом году, придут к нам в следующем и помогут в подготовке игры. Мы будем привлекать команды защиты и нападения для формирования правил и формата».

Алексей Качалин, заместитель директора по развитию бизнеса компании Positive Technologies в России, член оргкомитета PHDays комментирует итоги противостояния: «Победили все — и организаторы, и участники. Это уникальное событие и сложно выработать четкие правила, не поиграв. Надеемся, что те, кто принял участие в этом году, придут к нам в следующем и помогут в подготовке игры. Мы будем привлекать команды защиты и нападения для формирования правил и формата».

Однозначно можно сказать, что PHDays VI удался, с этим согласна и директор форума PHDays Виктория Алексеева:

«PHDays — это прежде всего люди, на энтузиазме которых делается это мероприятие. Целый год более 100 человек делали все, чтобы форум стал не просто «ивентом», а настоящим праздником. Каждый раз мы, организаторы, преодолеваем себя, делаем шаг вперед, ставим новые рекорды. Я считаю, что все удалось: 4200 участников — тому подтверждение. Хочу выразить благодарность всем, кто помог нам в организации PHDays!».

«PHDays — это прежде всего люди, на энтузиазме которых делается это мероприятие. Целый год более 100 человек делали все, чтобы форум стал не просто «ивентом», а настоящим праздником. Каждый раз мы, организаторы, преодолеваем себя, делаем шаг вперед, ставим новые рекорды. Я считаю, что все удалось: 4200 участников — тому подтверждение. Хочу выразить благодарность всем, кто помог нам в организации PHDays!».

Пока трудно прогнозировать, под каким лозунгом пройдут форум и конкурсы в следующем году, но организаторы намерены развить концепцию противостояния. Говорят, что нас ожидает развитие игрового сюжета: будет больше экшена, социнженерии и событий, связанных, например, с увольнением сотрудника, больше изменений в бизнес-процессах, появятся дневные и ночные сценарии. И, конечно, в будущем CityF обещает стать еще более «населенным».

«Мы видим, как в последние годы стремительно меняется окружающий нас мир. Кибербезопасность все сильнее проникает в повседневные технологии. Угрозы становятся все сложнее, атаки — более изощренными, а ущерб от них — все ощутимее. Строить системы защиты по-старому уже не получается — необходимо быстро совершенствовать методы защиты, но еще быстрее развиваться нам самим. Под стать этому меняется и PHDays. Мы рады, что в этом году наша конференция обрела еще один смысл: дать возможность разным представителям индустрии поучаствовать в противостоянии и получить реальный опыт защиты объектов критически важной инфраструктуры. И горящие глаза ребят после 30 часов битвы для нас лучшая награда. Но мы не хотим останавливаться на достигнутом, и в следующем году мы расширим список участников противостояния профессиональными пентестерами и другими представителями IT-сферы», — делится идеями генеральный директор Positive Technologies Юрий Максимов.

«Мы видим, как в последние годы стремительно меняется окружающий нас мир. Кибербезопасность все сильнее проникает в повседневные технологии. Угрозы становятся все сложнее, атаки — более изощренными, а ущерб от них — все ощутимее. Строить системы защиты по-старому уже не получается — необходимо быстро совершенствовать методы защиты, но еще быстрее развиваться нам самим. Под стать этому меняется и PHDays. Мы рады, что в этом году наша конференция обрела еще один смысл: дать возможность разным представителям индустрии поучаствовать в противостоянии и получить реальный опыт защиты объектов критически важной инфраструктуры. И горящие глаза ребят после 30 часов битвы для нас лучшая награда. Но мы не хотим останавливаться на достигнутом, и в следующем году мы расширим список участников противостояния профессиональными пентестерами и другими представителями IT-сферы», — делится идеями генеральный директор Positive Technologies Юрий Максимов.

Уже сейчас многие партнеры и команды высказали готовность принять участие в следующих соревнованиях. Например, Алексей Лукацкий предлагает не сбрасывать со счетов Cisco в планах на PHDays VII: «Думаю, что у такого формата блистательные перспективы и CityF задал очень высокую планку для CTF, которые будут организовываться в будущем. И если геополитическая ситуация в мире не ухудшится, то компания Cisco вновь станет технологическим партнером PHDays. Безусловно, стоит рассматривать нас и в качестве спикеров будущего мероприятия и, возможно, даже в качестве защитников какого-либо сегмента CityF. Но эту идею нам еще надо обмозговать внутри компании».

Каким будет PHDays VII, — покажет время. Однако уже сейчас мы уверенно можем сказать, что седьмому форуму быть!

Автор: Positive Technologies