Тавис Орманди из Google Project Zero обнаружил удивительнейшую уязвимость в антивирусных продуктах Trend Micro под Windows, позволяющую любому веб-сайту, который посещает пользователь, выполнить произвольному команду на его машине.

Орманди, занимающийся аудитом популярных антивирусных продуктов, обратил внимание на один из компонентов Trend Micro AV — менеджер паролей, написанный на JavaScript с использованием node.js. Оказалось, что он открывает несколько HTTP RPC-портов, позволяющих выполнять произвольные команды! Это означает, что любой веб-сайт способен запустить на машине пользователя скрипт, который, например, может стереть всю информацию на диске, установить другую вредоносную программу из внешней сети или или просто-напросто удалить тот же самый антивирус.

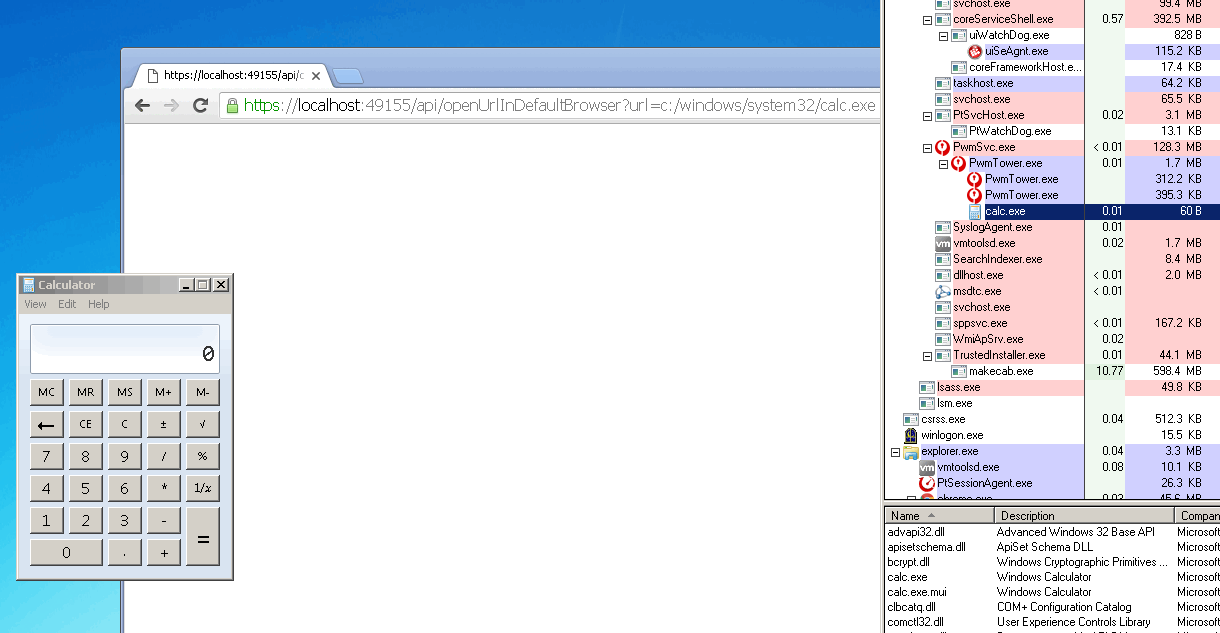

Я потратил около 30 секунд, чтобы понять, что это позволяет выполнить команду, openUrlDefaultBrowser, которая в конечном итоге запускает ShellExecute()

x = new XMLHttpRequest()

x.open("GET", "https://localhost:49155/api/openUrlInDefaultBrowser?url=c:/windows/system32/calc.exe true);

try { x.send(); } catch (e) {};

Копнув еще глубже, Орманди обнаружил, что менеджер паролей настолько плох, что допускает кражу всех паролей, даже если они зашифрованы.

На данный момент компания Trend Micro заявила, что исправила уязвимость, рекомендуется всем пользователям обновить свои антивирусы.

Автор: Akr0n