На этой неделе Apple провела WWDC – представила iOS 7, разрешила передавать приложения другим разработчикам, объявила победителей Apple Design Awards. Кроме этого ты можешь узнать, как заставить внешние кнопки iPhone работать на себя, как сделать extending ViewGroup в Android, как потребляют приложения пользователи в течение дня.

Метка «windows» - 12

Дайджест новостей из мира мобильной разработки за последнюю неделю №16 (10 — 16 июня 2013)

2013-06-16 в 12:29, admin, рубрики: android, iOS, mobile development, windows, Блог компании «Apps4All», мобильные приложения, разработка, метки: android, iOS, windows, мобильные приложения, разработкаНаиболее исправляемые компоненты Windows за первую половину 2013 года

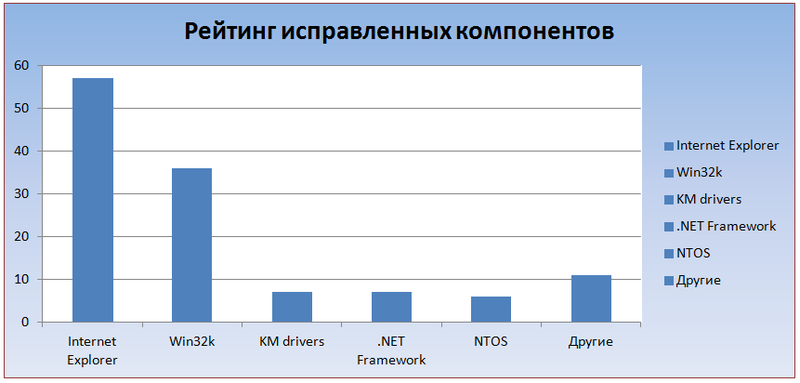

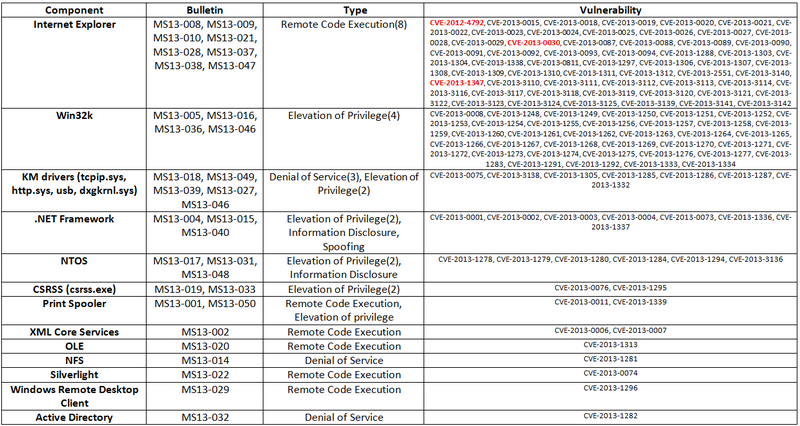

2013-06-14 в 10:32, admin, рубрики: vulnerability, windows, Блог компании ESET NOD32, метки: vulnerability, windowsМы составили рейтинг компонентов Windows, которые оказались наиболее исправляемыми в первую половину 2013 г., в рамках исправлений «Patch Tuesday». В рейтинге не учавствовали компоненты, ориентированные только на Windows Server и компоненты других продуктов, например, Microsoft Office.

На графике под столбец «Другие» мы объединили компоненты, для которых исправлялось не более двух уязвимостей. В таблице ниже дается подробная информация по каждому компоненту.

Обнаружен эксплоит локального повышения прав в ОС Windows CVE-2013-3660

2013-06-05 в 11:35, admin, рубрики: 0-day, CVE-2013-3660, exploit, windows, информационная безопасность, метки: 0-day, CVE-2013-3660, exploit, windows  На просторах интернета обнаружен исходник + компилированная версия эксплоита для повышения локальных прав в ОС Windows: NT/2K/XP/2K3/VISTA/2K8/7/8. Сама уязвимость обнаружена 24 мая 2013 — http://www.cvedetails.com/cve/CVE-2013-3660/

На просторах интернета обнаружен исходник + компилированная версия эксплоита для повышения локальных прав в ОС Windows: NT/2K/XP/2K3/VISTA/2K8/7/8. Сама уязвимость обнаружена 24 мая 2013 — http://www.cvedetails.com/cve/CVE-2013-3660/

Работает в х86 системах.

Тред на китайском форуме: http://bbs.pediy.com/showthread.php?p=1184047#post1184047

Exploit-db: http://www.exploit-db.com/exploits/25611/

Патч на данный момент не доступен.

Три-пятнадцать

2013-05-30 в 20:27, admin, рубрики: open source, reactos, release, Uniata, windows, wine, операционные системы, релиз, метки: reactos, release, Uniata, windows, wine, релиз  Готовь сани летом, а телегу зимой. Копиразм крепчает. А значит самое время готовится к трудным временам, и позаботиться о создании альтернативной Windows-совместимой операционной системы. Поэтому команда проекта ReactOS c гордостью представляет очередной релиз.

Готовь сани летом, а телегу зимой. Копиразм крепчает. А значит самое время готовится к трудным временам, и позаботиться о создании альтернативной Windows-совместимой операционной системы. Поэтому команда проекта ReactOS c гордостью представляет очередной релиз.

ReactOS 0.3.15

Наиболее значимые нововведения этого выпуска:

- «Расово верная» реализация поддержки USB-мыши, клавиатуры и устройств хранения данных.

- Переписана подсистема управления сессиями.

- Alternate ReactOS Memory Management Module взял на себя все практически обязанности управления памятью.

- Обновленный драйвер UniATA с поддержкой SATA-12AHCI.

- Предварительная поддержка для отладки ReactOS компоненты с помощью WinDbg.

- Различные улучшения благодаря внедрению набора тестов приложений на основе AutoHotKey.

- Багфиксы по результатам сканирования утилитой Driver Verifier встроенных в дистрибутив драйверов.

Скачать дистрибутивы можно здесьЧитать полностью »

Любой каприз за ваши деньги или Humble Bundle от Remedy Entertainment: успей купить Alan Wake

2013-05-30 в 1:39, admin, рубрики: Alan Wake, humble bundle, Steam, windows, игры, Настольные компьютеры, ПК, метки: Alan Wake, humble bundle, Steam, windows, игры, ПКПриветствую вас, читатели!

Полагаю, что многие из вас слышали это имя – Alan Wake.

Читать полностью »

Установка сервера Openfire на Debian в домене AD2008 с прозрачной авторизацией пользователей

2013-05-29 в 10:56, admin, рубрики: active directory, Debian, jabber, kerberos, ldap, openfire, SSO, windows, Песочница, метки: active directory, Debian, jabber, kerberos, ldap, openfire, SSO, windowsЗдравствуйте!

Хочу поделиться опытом установки сервера Openfire на Debian в домене AD Windows Server 2008 с использованием SSO клиентом Spark.

Сама установка проста и занимает немного времени, основные сложности для меня возникли при настройке kerberos-авторизации всей связки ПО.

Инфраструктура:

Openfire 3.8.2 устанавливаем на Debian 7.0 «Wheezy» x64 с использованием СУБД MySQL.

Имя Debian-сервера: openfireserver.

Служба Active Directory развернута на Windows 2008 Server Standard (Kerberos использует шифрование RC4-HMAC-NT по умолчанию).

Домен realm.local.

Рабочие станции Windows XP Pro и Windows 7 Pro x32/x64 с установленным клиентом Spark 2.6.3.

Читать полностью »

Развиваем фронтенд Дневник.ру. Часть первая. Сборка и проверка JavaScript кода

2013-05-28 в 15:04, admin, рубрики: couchdb, grunt, javascript, node.js, npm, windows, Блог компании «Дневник.ру», дневник.ру, метки: couchdb, grunt, javascript, node.js, npm, windows, дневник.руВступление

За время существования Дневник.ру (а это более 4-х лет) скопился огромный объем JavaScript кода: часть находилась в отдельном проекте в виде подключаемых файлов, часть определялась прямо на разметке контролов, а часть собиралась прямо в code-behind при помощи StringBuilder. К этому прибавлялись:

- растущее количество HTTP запросов для получения статичного контента – так, например, на всех страницах только в теге <head> загружалось 11 JavaScript файлов;

- глобальные переменные, которые иногда перекрывали друг друга;

Решив, что с этим пора что-то делать, мы поставили себе первоочередную задачу: вынести все подключаемые по отдельности файлы из тега в один минифицированный пакет. При этом код делился на сторонний и «наш», который планировалось проверять каким-то синтаксическим анализатором.

В этой статье мы расскажем вам о том, как решили эту задачу, и, разумеется, не умолчим о проблемах, с которыми при этом столкнулись.

Читать полностью »

Использование S3cmd в Windows

2013-05-27 в 13:35, admin, рубрики: Amazon Web Services, windows, Блог компании EPAM Systems, системное администрирование, метки: Amazon Web Services, windows

Я давно знаком с утилитой s3cmd, но всегда использовал её только под Linux системами. О том, что её можно использовать под Windows, я даже не думал.

А почему бы и нет? Она реализована на python, а значит вполне кроссплатформенна. Нужно только установить Python на Windows машину.

Читать полностью »

Вариант управления компьютером на Windows из-под консоли Linux

2013-05-27 в 10:14, admin, рубрики: linux, windows, системное администрирование, метки: linux, windows Бывают попадаются задачи, когда надо что-то сделать из-под Linux-а на машине, на которой установлен Windows, но не через RDP или VNC. Или например, как в моём случае, основная машина на Linux и необходимо управлять группой серверов. И для простых задач, например простого запроса типа dsquery group -name "Группа" | dsget group -members | dsget user, который выдаст полный список членов группы в Active Directory со всеми полями — не запускать же ради такого сеанс RDP.

Простого и удобного инструментария я, если честно, не нашёл. За исключением двух утилит: wmic и winexe, которые входят в комплекты Zenoss и OpenVAS. Вернее входили в Zenoss. Не суть, отдельно их я не нашёл, поэтому далее предлагаю свой вариант, большей частью для конкретного дистрибутива (Xubuntu 13.04), но при должной сноровке — всё можно сделать и в любом другом.

Читать полностью »

Скрываем процесс в диспетчере задач Windows

2013-05-25 в 20:54, admin, рубрики: Delphi, windows, анонимность, Песочница, Программирование, процессы, метки: Delphi, windows, анонимность, Программирование, процессыIntro

Часто анонимность и скрытность играют ключевую роль в успешном выполнении каких-либо действий как в реальности, так и в виртуальности, в частности в операционных системах. В данной статье речь пойдет о том, как стать анонимным в OS Windows. Вся информация предоставлена лишь для цели ознакомления.

Итак, мы попробуем скрыться от глаз пользователя в диспетчере задач Windows. Способ, с помощью которого мы будем этого добиваться является чрезвычайно простым по отношению к тем, которые основаны на перехвате ядерных( часто недокументированных ) функций и на создании собственных драйверов.

Суть метода: поиск окна Диспетчера Задач -> поиск в нем дочернего окна( списка ), содержащего имена всех процессов -> удаление из списка нашего процесса.

Как видно, что с нашим процессом никаких манипуляций производиться не будет: он как работал, так и будет себе работать. Так как стандартный рядовой пользователь Windows, как правило, не использует никаких других тулз для просмотра запущенных процессов на его компьютере, то это лишь сыграет нам «на руку». Процесс в большинстве случаев обнаружен не будет.

Что использовалось для исследования:

1) Spy++ от Microsoft ( для изучения иерархии дочерних окон Диспетчера задач )

2) OllyDBG для просмотра функций, используемых диспетчером для получения снэпшота процессов.

3) Собственно, сам taskmng.exe( Диспетчер задач )

.png)