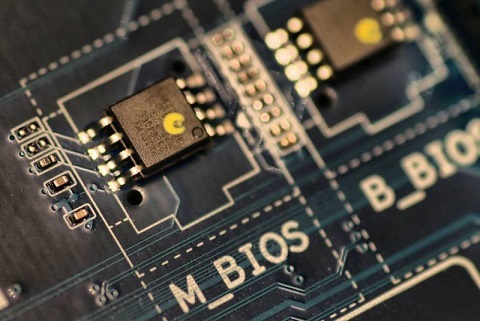

Антивирусная компания ESET обнаружила, что авторы вредоносного ПО используют UEFI/BIOS материнских плат для обеспечения неприкосновенности дистрибутива с трояном. Вредоносное ПО, в одном из выявленных случаев, пытается установить заражённый модуль UEFI и защитить SPI флеш-память материнской платы от перезаписи. В ESET считают, что троян создан АРТ-группой Sednit (APT28, Fancy Bear,Читать полностью »

Метка «UEFI BIOS»

ESET нашли вечный троян для материнских плат, направленный против чиновников Европы, и не связали его с ЦРУ

2018-10-04 в 17:54, admin, рубрики: ESET, антивирусы, вирусы, Госвеб, Европа, Железо, кейсы, Россия, Текучка, шпионаж, метки: ESET, UEFI BIOS, антивирусы, вирусы, Госвеб, Европа, железо, кейсы, Россия, Текучка, шпионажДоверенная загрузка Шрёдингера. Intel Boot Guard

2017-04-18 в 6:27, admin, рубрики: Intel 64, Intel Boot Guard, Intel ME, UEFI BIOS, Блог компании «Digital Security», доверенная загрузка, защита прошивки, информационная безопасность, реверс-инжиниринг, руткиты, метки: Intel Boot Guard, UEFI BIOS

Предлагаем вновь спуститься на низкий уровень и поговорить о безопасности прошивок x86-совместимых компьютерных платформ. В этот раз главным ингредиентом исследования является Intel Boot Guard (не путать с Intel BIOS Guard!) – аппаратно-поддержанная технология доверенной загрузки BIOS, которую вендор компьютерной системы может перманентно включить или выключить на этапе производства. Ну а рецепт исследования нам уже знаком: тонко нарезать реверс-инжинирингом имплементацию данной технологии, описать её архитектуру, наполнив недокументированными деталями, приправить по вкусу векторами атак и перемешать. Подбавим огня рассказом о том, как годами клонируемая ошибка на производстве нескольких вендоров позволяет потенциальному злоумышленнику использовать эту технологию для создания в системе неудаляемого (даже программатором) скрытого руткита.

Кстати, в основе статьи – доклады «На страже руткитов: Intel BootGuard» с конференции ZeroNights 2016 и 29-й встречи DefCon Russia (обе презентации здесь).