В данном сообществе я нашел много статей про известную шифровальную машинку «Enigma», но нигде из них не описывался подробный алгоритм ее работы. Наверняка многие скажут, что это не нуждается в афишировании, — я же надеюсь, что кому-нибудь да будет полезно об этом узнать. Читать полностью »

Метка «шифрование» - 5

Алгоритм Энигмы

2014-03-28 в 14:24, admin, рубрики: безопасность, информационная безопасность, криптография, шифрование, Энигма, метки: безопасность, шифрование, ЭнигмаКак и чем сегодня защищать свои данные на ПК и накопителях?

2014-03-26 в 6:23, admin, рубрики: multiclet, Гаджеты. Устройства для гиков, информационная безопасность, шифрование, метки: multiclet, шифрование В настоящее время гарантировать сохранность корпоративной или пользовательской информации на различных почтовых сервисах, персональных компьютерах и облачных хранилищах практически невозможно. Почту могут взломать, информация со своего компьютера или с компьютера коллег может быть скопирована сотрудниками компании и использована в своих целях. Есть ли способ для защиты информации? 100% гарантию защиты данных на сегодняшний день не даёт ни одна компания, сделать хороший шаг в сторону сохранения своих данных, разумеется, можно. Обычно используется для защиты данных шифрование.

Читать полностью »

Mylar — Платформа для защищенных веб приложений на базе Meteor.js

2014-03-25 в 15:03, admin, рубрики: javascript, Meteor.JS, безопасность веб-приложений, шифрование, метки: javascript, Meteor.js, node.js, безопасность веб-приложений, шифрование MIT опубликовал исходники проекта Mylar — платформы для создания безопасных приложений, с шифрованием и

поиском по зашифрованным данным.

Читать полностью »

Шифрованный тоннель для общения через VK (RSA + GreaseMonkey)

2014-02-22 в 19:06, admin, рубрики: безопасность в сети, Вконтакте, информационная безопасность, ненормальное программирование, Сетевые технологии, шифрование, метки: безопасность в сети, Вконтакте, ненормальное программирование, шифрованиеВ связи с развитием событий в мире последним временем пользователи сети всё чаще задумываются о своей безопасности: кто-то отказывается пользоваться рядом web-сервисов, кто-то удаляет личную информацию, фото и другие данные с социальных сетей, а кто-то и вовсе «блокирует» свои учётные записи. Но вот только большинство этих данных удаляются лишь визуально, что, в принципе, общеизвестный факт.

.png)

Поскольку значительная часть моих знакомых — это люди, не имеющие достаточных знаний в сфере IT, то приходится изощрятся, чтобы заставить их пользоватся непривычными им сервисами либо утилитами, которые я считаю безопасными.

Предлагаю относительно простой способ установки безопасного канала для текстового общения через всеми известную сеть ВКонтакте. Для этого не нужно никакого дополнительного софта либо обширных знаний в сфере информационной безопасности. Всё, что вам нужно иметь — это web-браузер и аддон GreaseMonkey.

Читать полностью »

Адам Лэнгли объяснил причины бага в iOS: лишняя строчка кода поломала всю безопасность

2014-02-22 в 14:48, admin, рубрики: iOS, OS X, SSL, TLS, баг, информационная безопасность, криптография, ненормальное программирование, подпись, сертификат, шифрование, метки: iOS, OS X, SSL, TLS, баг, подпись, сертификат, шифрованиеВчера компания Apple выпустила обновление безопасности iOS 7.0.6 для iPhone 4 и более поздних моделей, iPod touch 5-го поколения и iPad 2+. Одновременно выпущен аналогичный патч 6.1.6 для iPhone 3GS и iPod touch 4-го поколения.

Обновление закрывает уязвимость CVE-2014-1266, которая позволяет злоумышленнику из «привилегированной позиции в сети» перехватывать и модифицировать пакеты в сессиях, защищённых SSL/TLS. Речь идёт о MiTM-атаке с подменой трафика.

В лаконичном пояснении Apple говорит, что при установке защищённого соединения по SSL/TLS система не способна определить аутентичность соединения. Проблему решили путём «добавления недостающих этапов валидации».

Читать полностью »

AES-128. Детали и реализация на python

2014-02-11 в 15:30, admin, рубрики: aes, python, Алгоритмы, криптография, шифрование, метки: aes, шифрованиеИдея написать для себя что-то шифрующее родилась довольно тривиально — пришлось завести еще одну дебетовую карту и, следовательно, хранить в голове еще один пин-код. Хранить такую информацию в открытом виде паранойя не позволяет, использовать сторонние сервисы тоже, поэтому после некоторых поисков остановился на стандарте AES. Сразу захотелось разобраться и реализовать алгоритм самому, не прибегая к дополнительным модулям.

В статье я расскажу подробно о составляющих алгоритма, немного окунемся в мат часть и приведу пример реализации на python. В разработке я ограничивался только тем, что входит в состав стандартной библиотеки.

Читать полностью »

Duplicity — резервное копирование с шифрованием

2014-02-03 в 7:38, admin, рубрики: selectel, Блог компании Селектел, облачное хранилище, резервное копирование, селектел, системное администрирование, шифрование, метки: selectel, облачное хранилище, резервное копирование, селектел, шифрование

О возможностях использования нашего облачного хранилища для резервного копирования мы уже писали. Архивирование и резервное копирование в хранилище осуществляется при помощи широкого спектра программного обеспечения; на нашем сайте опубликован список таких программ, который регулярно пополняется.

Недавно мы узнали еще об одном интересном инструменте — Duplicity. Duplicity не только архивирует данные и загружает их на локальный или удаленный файловый сервер, но еще и шифрует их при помощи утилиты GnuPG, обеспечивая тем самым дополнительную защиту.

Читать полностью »

Прозрачное шифрование файлов на локальном компьютере при помощи CyberSafe Files Encryption

2014-01-27 в 10:06, admin, рубрики: Блог компании КиберСофт, защита данных, защита информации, информационная безопасность, криптография, прозрачное шифрование, шифрование, шифрование данных, шифрование информации, метки: защита данных, защита информации, информационная безопасность, криптография, прозрачное шифрование, шифрование, шифрование данных, шифрование информацииВ новую версию программы CyberSafe нами была добавлена функция “прозрачного шифрования” файлов. В этой статье я расскажу о том, как работает эта функция, о ее основных возможностях, а также о преимуществах перед EFS — стандартной системой шифрования данных Windows.

Как работает “прозрачное шифрование”

Функции прозрачного шифрования в CyberSafe выполняет специальный драйвер файловой системы, осуществляющий дешифрование файлов при обращении к ним определенных приложений и их шифрование после завершения работы с файлами. Также драйвером шифруются все новые файлы, добавляемые в защищенную папку.

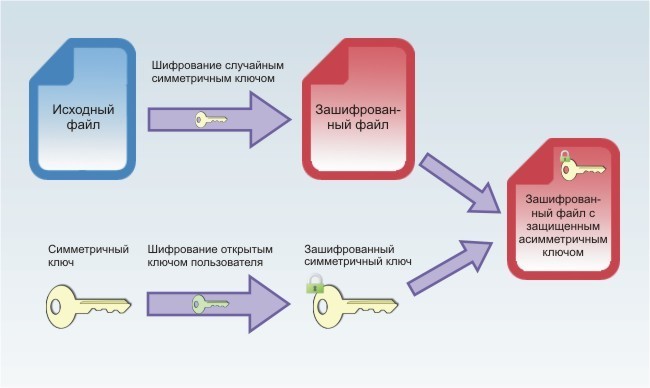

Процесс шифрования происходит по следующей схеме:

Уязвимости криптодисков и как сними бороться

2014-01-12 в 17:11, admin, рубрики: Блог компании КиберСофт, защита данных, защита информации, информационная безопасность, криптография, прозрачное шифрование, шифрование, шифрование данных, шифрование дисков, шифрование информации, метки: защита данных, защита информации, информационная безопасность, криптография, прозрачное шифрование, шифрование, шифрование данных, шифрование дисков, шифрование информацииОдним из наиболее удобных решений по шифрованию файлов и папок сегодня считается создание зашифрованных виртуальных томов, которые еще называют криптодисками или криптоконтейнерами. Тем не менее, не все знают о недостатках этого метода, а также о том, что неумелое их использование может принести больше вреда, чем пользы. Поэтому в этой статье мы поговорим об уязвимостях криптодисков, а также о методах, позволяющих с этими уязвимостями справиться.

Интро. Вкратце о криптодисках

Тривиальное шифрование во вредоносных файлах

2013-12-27 в 10:53, admin, рубрики: kaspersky lab, Блог компании «Лаборатория Касперского», вирусный анализ, Вирусы (и антивирусы), криптография, шифрование, метки: kaspersky lab, вирусный анализ, шифрованиеПривет. Это снова Алексей Маланов из «Лаборатории Касперского». В прошлый раз я рассказывал про опыт найма вирусных аналитиков, а сегодня расскажу про то, что делают вирусописатели, чтобы их работа не была замечена, и что делаем мы, чтобы их труд в итоге оказался напрасен.

Вообще говоря, злоумышленник пишет вредоносную программу, почти всегда заранее зная, что она рано или поздно попадет на «операционный стол» вирусному аналитику. И вся информация из зловреда может быть использована против автора. А чего ему скрывать? Ну, во-первых свою личность. Порой в зловредах встречаешь строки, типа C:UsersVasiliy IvanovDocumentsVisual Studio 2005заработокtrojanReleasetrojan.pdb. Во-вторых, довольно много информации, облегчающей анализ зловреда. Давайте рассмотрим некоторые приемы вирусописателей, и выясним, почему же они бесполезны.

Читать полностью »