В этой статье я покажу вам, как работает программа Qt Bitcoin Trader, и поведаю историю ее разработки.

Эта программа с открытым исходным кодом позволяет быстро делать ставки на Mt.Gox, и задавать правила для автоматической торговли.

Написана она на чистом Qt 4 с использованием OpenSSL, и, по моему мнению, в ней есть интересные особенности со стороны разработки, о которых тоже хочу рассказать.

Метка «криптография» - 5

Qt Bitcoin Trader — программа для торговли Bitcoin под Windows, Mac и Linux

2013-06-17 в 6:27, admin, рубрики: bitcoin, qt, криптография, Программирование, Программное обеспечение, торговля на бирже, Финансы для всех, электронная коммерция, метки: bitcoin, Mt. Gox, Qt, криптография, Программирование, программное обеспечение, торговля на биржеВы опасно некомпетентны в криптографии

2013-05-29 в 13:24, admin, рубрики: hmac, md5, аутентификация, криптография, переводы, уязвимости, метки: hmac, MD5, аутентификация, криптография, уязвимости От переводчика: Хоть посыл статьи Ali Najaf, переведённой ниже, и носит слегка рекламный оттенок («оставьте криптографию нам, экспертам»), но описанные в ней примеры показались мне довольно интересными и заслуживающими внимания.

Кроме того, никогда не будет лишним повторить прописную истину: не придумывайте свою крипто-защиту. И эта статья отлично иллюстрирует почему.

Читать полностью »

Супер защищенные флешки и жесткие диски

2013-05-14 в 8:42, admin, рубрики: Гаджеты. Устройства для гиков, информационная безопасность, криптография, флешки, шифрование, метки: криптография, флешки, шифрованиеВсем привет!

На хабре уже был подобный обзор супер защищенной флешки datAshur, однако сегодня я бы хотел рассказать о всех моделях защищенных устройств этого производителя.

Заказываю такие устройства довольно часто, так что производитель предоставил промо-код специально для этого обзора (скидка 5% — LS18413).

Итак, в основе любого такого носителя информации — клавиатура для набора пинкода. Устройства представлены в различных форм-факторах: флешка (datAshur, 4-32 Gb) и жесткие диски (250-3000 Gb).

Читать полностью »

Схема разделения секретной визуальной информации

2013-04-19 в 18:28, admin, рубрики: Алгоритмы, Блог компании Нордавинд, графика, защита информации, информационная безопасность, кодирование, криптография, метки: графика, защита информации, кодирование, криптографияВизуальная криптография [1] впервые была введена Мони Наором и Ади Шамиром в 1994 году [3]. Она используется для шифрования изображения или текста, представленного в виде изображения. Основная идея модели визуальной криптографии состоит в разбиении исходного изображения на несколько шифрованных («теневых» изображений, shadow images), каждое из которых не дает никакой информации об исходном изображении кроме, может быть, его размера (изображение – а-ля «белый шум»). При наложении шифрованных изображений друг на друга, можно получить исходное изображение. Таким образом, для декодирования не требуется специальных знаний, высокопроизводительных вычислений и даже компьютера (в случае, если распечатать теневые изображения на прозрачных пленках). В случае использования этого алгоритма в компьютерных системах, наложить все части изображения друг на друга можно используя логические операции AND, OR, XOR (или установив более высокую степень прозрачности в графическом редакторе). Данная технология обладает криптоустойчивостью за счет того, что при разделении исходного изображения на множество шифроизображений происходит случайным образом.Читать полностью »

«Человеческая» энтропия для генератора случайных чисел

2013-04-10 в 6:58, admin, рубрики: .net, Алгоритмы, ГСЧ, криптография, метки: ГСЧ, криптография, рандомЛишь вследствие нашей слабости, вследствие нашего невежества случайность для нас существует

А. Пуанкаре

Чем больше люди постигали тайны Вселенной, тем ближе они приближались к той точке незнания, в которой их предки все приписывали богам. Теперь это называется – случайность. И хотя Эйнштейн не верил в случайность – он говорил «Бог не играет в кости», – он в числе первых из списка: Эйнштейн, Шредингер, Лаплас…

В наш век цифровых технологий и огромной роли информации в развитии человечества защита информации – актуальнейшая задача. Технологическое решение этой задачи предполагает привлечение «случайности», а именно – генерацию случайных чисел. При этом от качества используемых генераторов напрямую зависит качество получаемых результатов. Это обстоятельство подчёркивает известный афоризм Роберта Р. Кавью из ORNL: «генерация случайных чисел слишком важна, чтобы оставлять её на волю случая».

Читать полностью »

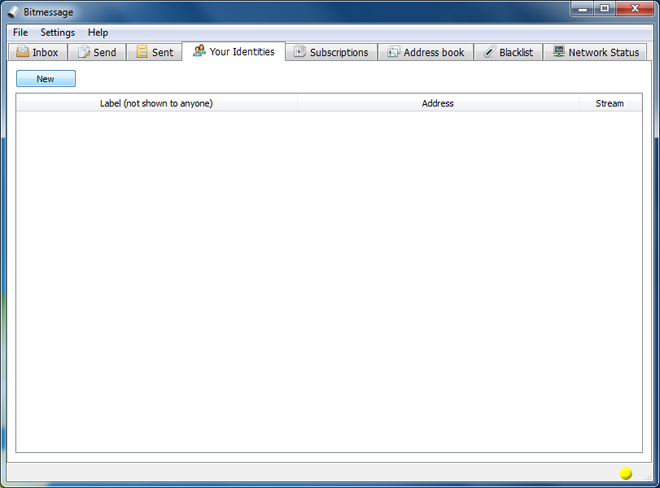

Bitmessage — программа для P2P-обмена зашифрованными сообщениям

2013-03-26 в 19:19, admin, рубрики: криптография, общение, чат, метки: криптография, общение, чатСовсем недавно состоялся выпуск бета версии новой программы для P2P-обмена зашифрованными сообщениями между двумя пользователями или группой пользователей. Выпуск бета версии Bitmessage состоялся 21 марта В ней используется сильная криптография, которая надёжно защищает абонентов от прослушивания на уровне интернет-провайдера (СОРМ) или на сервере, как в случае Skype и других, которые пропускают трафик через себя.

Дальнейшее описание с исходниками под катом.

Безопасная среда выполнения криптографических операций

2013-03-05 в 7:31, admin, рубрики: информационная безопасность, криптография, метки: информационная безопасность, криптография«Я определённо думаю, что криптография становится менее важной. В реальности, даже самые защищенные компьютерные системы в самых изолированных местах оказались взломаны в течение последних лет с помощью ряда атак APT или других продвинутых техник», — сказал Ади Шамир, участвуя в работе криптографической сессии на конференции RSA.

О чем же говорит «отец основатель» криптографии с открытым ключом. Сегодня невозможно представить защиту информации без криптографии. Стойкость современных криптографических алгоритмов до сих пор не поставлена под сомнение. Однако компрометация систем, использующих криптографические механизмы защиты, не такая уж редкость. Причин этому много. Хочется отметить, что здесь и далее не рассматривается человеческий фактор, государственное влияние, коррупция и т.п., а обсуждаются исключительно технические аспекты. Характерным примером атак на системы использующие криптографию, является атака на систему клиент-банк. Отсутствие доверенной среды выполнения криптографических операций на компьютере клиента приводит к возможности проведения атак направленных на кражу ключевой информации, на подмену платежной информации, на несанкционированное использование ключей. Огромное количество инцидентов в системах ДБО показывает, что защита среды выполнения важна не менее чем стойкость используемых криптографических алгоритмов.

Что же должна обеспечивать среда выполнения криптографических операций:

- Обеспечивать защиту криптографических ключей от копирования;

- Гарантировать разграничение прав доступа к выполнению криптографических операций;

- Обеспечивать контроль аутентичности данных поступаемых на обработку;

- Обеспечивать целостность собственного кода;

- Иметь интерфейс взаимодействия с небезопасной средой.

Отдельно стоящим пунктом является юзабилити решения. Требование это не техническое, а скорее коммерческое. И конечно, строгой формализации в этом вопросе нет.

Для создания доверенной среды в настоящее время используется множество различных механизмов. Ниже небольшой обзор.

Читать полностью »

Ускорение криптоопераций или опыт портирования под Android

2013-03-04 в 6:06, admin, рубрики: android, c++, Блог компании Intel, криптография, Программирование, Разработка под android, метки: android, c++, crypto, криптография  В состав платформы Android входит фреймворк Bouncycastle, предназначенный для выполнения криптоопераций, например, шифрования или проверки цифровой подписи. Отличительной чертой данного фреймворка является то, что он целиком написан на Java, без применения нативного кода. Это увеличивает его переносимость, однако значительно уменьшает быстродействие. В первом приближении реализация криптофункций с помощью нативного кода может дать значительный прирост производительности. Это может существенно увеличить быстродействие приложения, использующего криптографию. Посмотрим, подтвердится ли это предположение.

В состав платформы Android входит фреймворк Bouncycastle, предназначенный для выполнения криптоопераций, например, шифрования или проверки цифровой подписи. Отличительной чертой данного фреймворка является то, что он целиком написан на Java, без применения нативного кода. Это увеличивает его переносимость, однако значительно уменьшает быстродействие. В первом приближении реализация криптофункций с помощью нативного кода может дать значительный прирост производительности. Это может существенно увеличить быстродействие приложения, использующего криптографию. Посмотрим, подтвердится ли это предположение.

Данным постом я хочу начать серию статей о создании модуля, выполняющего криптооперации на примере шифрования/расшифровки симметричным алгоритмом AES. Для начала необходимо понять, какой прирост производительности может дать применение нативного кода по сравнению со встроенной в ОС реализацией.

Читать полностью »

Бывает ли национальная безопасность частной?

2013-02-18 в 13:37, admin, рубрики: stealthphone, анкорт, Блог компании Анкорт, защита информации, информационная безопасность, криптография, метки: stealthphone, анкорт, защита информации, информационная безопасность, криптография«Надо и дальше действовать системно и наступательно. В том числе по таким направлениям, как контрразведка, защита стратегической инфраструктуры, борьба с преступлениями в сфере экономики и в киберпространстве».

Владимир Путин, президент России (Москва, 28 декабря 2012 года)

Президент Российской Федерации Владимир Путин издал указ о необходимости создания государственной системы борьбы с кибертерроризмом. Своим решением он, по сути, официально объявил о вступлении России в электронную эру и присоединении к клубу ведущих в технологическом отношении государств, вынужденных на протяжении последних лет вести борьбу с невидимыми и практически неуязвимыми врагами.

Для кибертеррористов не существует государственных границ, они с легкостью проникают на любые объекты в любых странах, где есть подключение к глобальной информационной сети Интернет. Действия хакеров представляют угрозу не только обычным пользователям, но и безопасности самых развитых государств.

И Россия — не исключение. В нашей стране хакерским атакам уже неоднократно подвергались сайты ведущих СМИ, информационные системы государственных организаций, политических деятелей, коммерсантов и персональная информация известных актеров.

Читать полностью »

Почему Keccak настолько крут и почему его выбрали в качестве нового SHA-3

2013-02-08 в 5:57, admin, рубрики: Keccak, SHA-3, информационная безопасность, криптография, хэширование, метки: Keccak, SHA-3, криптография, хэширование Привет, %username%!

Мне, как ни разу не профессиональному математику и криптографу, редко бывает сразу понятно как устроен тот или иной алгоритм. И тем более, почему его выбирают.

Так и с новым стандартом SHA-3. Выбрали какой-то Keccak, спасибо камраду NeverWalkAloner, привел его описание. Но лично мне так и не стало понятно как он работает и в чем его фишка. Давайте разбираться.

В конце статьи будет небольшой бонус параноикам в виде информации к размышлению о стойкости SHA-2

Читать полностью »