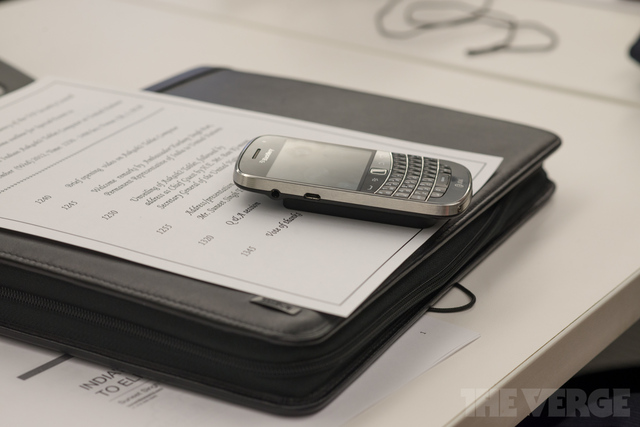

При подключении переносного диска, таблета или смартфона через USB, например для зарядки, существует ненулевая вероятность, что устройство будет заражено вредоносным ПО. Многие, зная что система спросит подтверждения для связи с компьютером, даже не задумываясь, заряжают свой смартфон где угодно. Но очень не многие знают, что аппаратная часть, отвечающая за связь, тоже имеет лазейки. Иногда это «бэкдоры» специально оставленные производителем для отладки или восстановления устройств, иногда это просто уязвимость в протоколе, программной или железной составляющей системы.

Например, в определенных кругах упорно курсируют слухи (имхо пока совершенно ничем не подтвержденные), что для рутового доступа (неограниченный доступ к устройству) к некоторым моделям, например от Samsung, с Android на борту, достаточно определенным набором сигналов «постучатся» по USB.

Но известны и реальные подтверждения взлома смартфонов — на конференции Black Hat 2013 проходящей в Вегасе специалист по безопасности Billy Lau успешно продемонстрировал взлом iPhone, когда телефон подключенный для зарядки по USB к его мини-компьютеру сам сделал звонок. В принципе он мог бы установить на телефон любую программу (не из Apple Store), которая могла бы себя глубоко интегрировать в операционную систему устройства и например позволяла бы отслеживать действия пользователя на смартфоне (набор на клавиатуре, в том числе пароля), его местоположение (GPS координаты), снимать и отсылать скриншоты экрана и т.д.

Читать полностью »