Данная статья не является руководством для кулхацкеров. Все ниже написанное является частью изучения курса Cisco SECURE.

В данном материале я покажу как на практике провести атаку канального уровня на коммутатор Cisco, а также покажу как защитить свою сеть от этого. Для лабораторного стенда я использовал Cisco 881 и Catalyst 3750G.

Наверное все, кто сталкивался хоть немного с сетями знают, что такое протокол ARP.

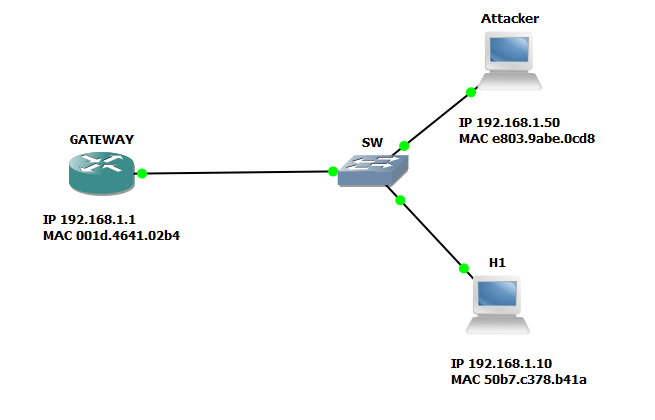

Вкратце напомню. Протокол ARP используется для преобразования IP-адреса в MAC-адрес. Рассмотрим такую топологию:

Метка «arp-poisoning»

Атака канального уровня ARP-spoofing и как защитить коммутатор Cisco

2013-08-30 в 10:07, admin, рубрики: arp-poisoning, arp-spoofing, Cisco, информационная безопасность, Сетевые технологии, метки: arp-poisoning, arp-spoofing, CiscoiPhone: MiTM атака из кармана

2012-03-23 в 11:32, admin, рубрики: arp-poisoning, iphone, man in the middle, mitm, Блог компании Positive Technologies, информационная безопасность, метки: arp-poisoning, iPhone, man in the middle, mitm  Приветствую, коллеги!

Приветствую, коллеги!

Традиционным устройством для проведения атаки на сети Wi-Fi, пожалуй, является ноутбук. Это обусловлено многими факторами: возможностью использования «специфичных» модулей Wi-Fi, наличием необходимого ПО и достаточной вычислительной мощностью. Поэтому «классическим» образом злоумышленника является человек в машине с ноутбуком и торчащей из окна антенной. Но развитие мобильных платформ не стоит на месте, и многие операции давно уже можно выполнять «из кармана».

Многие из нас пользуются «яблочными» устройствами на операционной системе iOS. И ни для кого не является секретом, что iOS является по-сути представителем *nix-семейства со всеми вытекающими из этого плюсами, в числе которых и возможность использовать многие классические pentest-приложения. Сегодня мне хотелось бы рассказать об инструментах для проведения простейшей классической атаки Man in the Middle на клиентов сети Wi-Fi с использованием метода arp poisoning.