Разведывательные агентства Великобритании и США предпринимают все возможные действия для дешифровки любого рода Интернет-сообщений. Возникает ощущение, что в «облаке» полно «дыр». Хорошие новости: новые документы Сноудена подтверждают, что с некоторыми формами шифрования не могут справиться даже в АНБ.

Накануне Рождества [статья опубликована 28 декабря 2014 – прим. перев.] шпионы из альянса «Пяти глаз» [англ. Five Eyes] ждут небольшой передышки от своей нелегкой работы. Вдобавок к своим обычным обязанностям – то есть к дешифровке сообщений по всему миру – они играют в игру под названием «Kryptos Kristmas Kwiz», участникам которой нужно разгадать сложные числовые и буквенные головоломки. Победители соревнования становятся гордыми обладателями «криптокружек».

Шифрование – использование математических приемов для защиты коммуникаций от шпионажа – используется в электронных транзакциях всех типов и применяется государством, компаниями и частными лицами. Но, согласно данным бывшего агента АНБ Эдварда Сноудена, далеко не все технологии шифрования действительно выполняют свои задачи.

Один из показательных примеров – шифрование в Skype, программе, 300 миллионов пользователей которой пользуются услугой хваленого «защищенного» Интернет-видеочата. На самом деле о защите информации тут речи не идет. «Регулярный сбор данных Skype начался в феврале 2011» – гласит учебный документ АНБ, обнародованный Сноуденом. Меньше, чем через полгода, осенью [2011-го], дешифровщики объявили о том, что их работа выполнена. С этого момента данные Skype стали доступны шпионам АНБ. Софтверный гигант Microsoft, купивший Skype в 2011, заявляет: «Мы не обеспечиваем прямой или непрямой доступ государства к данным пользователей или ключам шифрования». АНБ начало мониторинг Skype еще до того, как компанию купила Microsoft, но с февраля 2011 секретный Суд Управления Внешней Разведкой США (US Foreign Intelligence Surveillance Court) распространил на компанию ордер, согласно которому она не только должна была предоставлять информацию АНБ, но и служить доступным источником данных для агентства.

«Регулярный сбор данных Skype» – это следующий шаг, который предприняло государство в гонке вооружений разведывательных агентств, ищущих возможность проникнуть в частную жизнь пользователей и в особенности тех, кто полагал себя защищенным от шпионажа. Хотя шифрование, в свою очередь, также одержало несколько побед: существует несколько систем, доказавших свою устойчивость и являющихся настоящими стандартами качества вот уже более 20 лет.

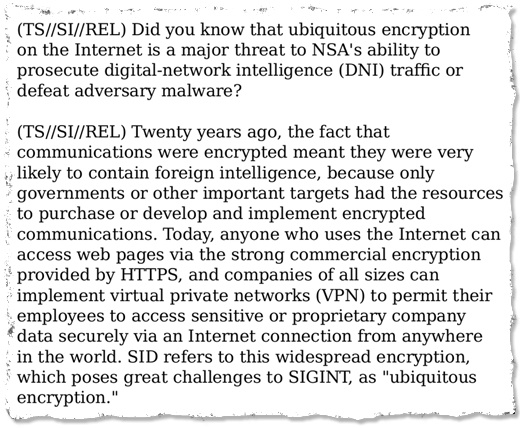

Для АНБ шифрование коммуникаций – или то, что все остальные Интернет-пользователи называют безопасными коммуникациями – это «угроза». В одном из обучающих документов АНБ, к которым получило доступ издание Spiegel, сотрудник АНБ задает вопрос: «Знаете ли вы, что повсеместно используемые в Интернете механизмы шифрования – это основная угроза возможности АНБ проводить разведку в цифровых сетях и поражать вредоносные программы противников?»

Отрывок из документа АНБ: шифрование названо «угрозой»

– Знаете ли вы, что повсеместно используемые в Интернете механизмы шифрования – это основная угроза возможности АНБ проводить разведку в цифровых сетях и поражать вредоносные программы противников?

– Двадцать лет назад сам факт шифрования сообщений означал, что они, вероятно, содержат данные внешней разведки, так как только правительство и другие важные цели имели возможность приобрести или разработать и внедрить шифрование коммуникаций. Сегодня каждый, кто использует Интернет, может получить доступ к веб-страницам с использованием сильных механизмов шифрования, обеспеченных протоколом HTTPS, а компании любого уровня могут внедрять виртуальные частные сети (VPN), чтобы их сотрудники получали доступ к чувствительной или закрытой корпоративной информации через Интернет из любой точки мира. SID называет такие широко распространенные форматы шифрования, которые представляют большую сложность для SIGINT, «повсеместно используемым шифрованием».

Документы Сноудена показали, какие механизмы шифрования в АНБ удалось дешифровать и (что еще важнее), какие дешифровать не удалось. Хотя обнародованным документам уже почти два года, эксперты сомневаются в том, что за это время цифровым шпионам АНБ удалось дешифровать такие устойчивые к взлому технологии. «При правильном использовании сильные криптосистемы – одна из немногих вещей, на которые вы можете положиться», – заявлял Сноуден в июне 2013, после своего перелета в Гонконг.

«Цифроизация» общества за последние несколько десятков лет сопровождалась широким распространением криптографии, которая перестала быть вотчиной секретных агентов. Сегодня практически каждое интернет-соединение так или иначе шифруется – проводите ли вы операцию онлайн-банкинга, покупаете ли товары в Сети или звоните по телефону. Сама суть облачных вычислений – которые позволяют вам отдать ряд задач на аутсорсинг в отдаленные дата-центры, иногда находящиеся на другом континенте – базируется на криптографических системах обеспечения безопасности. Интернет-активисты проводят «криптовстречи», на которых объясняют заинтересованным в сохранении безопасности честных коммуникаций, как шифровать свои данные.

Правительство Германии предлагает использовать «постоянное шифрование данных»

В Германии о необходимости использования сильных механизмов шифрования задумались уже на самом высоком уровне. Канцлер Ангела Меркель и ее кабинет сейчас общаются, используя телефоны, в которых внедрены сильные системы шифрования. Правительство также предложило жителям страны предпринять шаги по защите собственных коммуникаций. Михаэль Ханге, президент Федерального Агентства по Информационной Безопасности, заявил: «Мы рекомендуем вам использовать криптографию – то есть постоянное шифрование данных».

Это предположение едва ли порадует некоторые разведывательные агентства. В конце концов, альянс «Пяти глаз» – секретные службы Великобритании, Канады, Австралии, Новой Зеландии и США – преследуют ясную цель: по возможности прекратить шифрование Интернет-информации, поступающей из других стран. В 2013 АНБ обладало бюджетом, превышающим 10 миллиардов долларов. Согласно бюджету США, выделенному на разведку в 2013, размер финансирования одного только департамента АНБ, занимающегося вопросами криптоанализа (Cryptanalysis and Exploitation Services, CES), составил 34,3 миллиона долларов.

В прошлом году издания Guardian, New York Times и ProPublica сообщили о подробностях презентации 2010 года, в которой говорилось о программе АНБ по дешифровке под названием BULLRUN, однако за рамками этих сообщений осталось множество специфических уязвимостей.

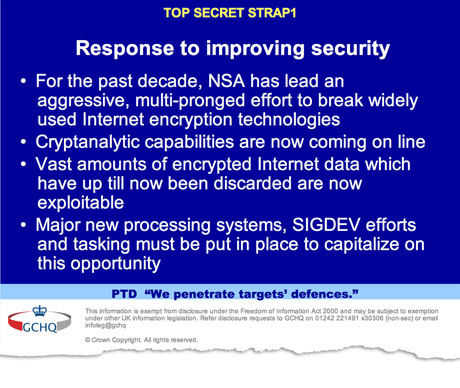

Слайд презентации проекта BULLRUN

В презентации говорится, что «за последние десять лет АНБ проводило агрессивную, многоплановую политику для взлома широко распространенных технологий шифрования в Интернете» и что «огромное количество зашифрованных Интернет-данных, которыми до сегодняшнего дня невозможно было воспользоваться, сейчас стали доступны для использования». Дешифрование, как выяснилось, можно использовать и «задним числом» – как только система взломана, агентство может просмотреть ее базы данных за прошлые периоды и прочесть информацию, ранее недоступную.

Количество Интернет-пользователей, обеспокоенных вопросами онлайн-безопасности значительно возросло с момента публикации первых разоблачений Сноудена. Но те, кто предусмотрительно использует сильные механизмы сквозного шифрования для защиты своих данных, все еще составляют меньшинство среди всех пользователей Интернета. Этому есть ряд причин: некоторые считают, что шифрованием пользоваться слишком сложно. Или полагают, что сотрудники разведывательных агентств опередили существующие пользовательские технологии на много шагов и могут взломать любую программу шифрования.

[Эти предположения пользователей не совсем верны. О том, какие механизмы шифрования оказались устойчивы к атакам АНБ, а какие – нет, мы расскажем во второй (заключительной) части перевода].

Продолжение следует…

Автор: 1cloud