Энтузиасты из сообщества разработчиков XDA Developers прошлись мелким ситом по прошивке будущих флагманских смартфонов Huawei Mate 20 и Mate 20 Pro, выискивая крупицы информации. В результате, они нашли ряд интересных подробностей.

Архив за 03 октября 2018 - 2

Стандартный смартфон Huawei Mate 20 окажется больше, чем премиальная модель Mate 20 Pro

2018-10-03 в 17:13, admin, рубрики: НовостиКак проходит знакомство с LLP в Университете ИТМО: курс «Низкоуровневое программирование»

2018-10-03 в 16:57, admin, рубрики: low level programming, Блог компании Университет ИТМО, Программирование, Университет ИТМОБольшинство популярных языков программирования — это языки высокого уровня. Например, Java, Python или C#. Конечно, программировать на них можно и слабо представляя, как на самом деле работают различные уровни абстракции. Но для хорошего IT-специалиста важно понимать и то, как устроена платформа, с которой он взаимодействует, как функционирует среда разработки, компилятор, отладчик. Это приводит нас к разговору о низкоуровневом программировании.

LLP (low-level programming) — это удобный способ разобраться с тем, как писать надёжные, быстрые, компактные и эффективные программы. Наши студенты изучают ассемблер и Си прежде всего ради того, чтобы лучше почувствовать, как работает ПО.

Сгибающийся смартфон Samsung Winner и SoC Snapdragon 8150 замечены в прошивке для Galaxy S9

2018-10-03 в 16:50, admin, рубрики: НовостиНа сайте XDA Developers опубликовали интересную информацию, которая была получена в грядущей прошивке Samsung Experience 10 на базе операционной системы Android 9.0 Pie для смартфонов Samsung Galaxy S9 и Galaxy S9+.

В исходном коде прошивки было обнаружено упоминание четырех версий грядущего флагманского смартфона Galaxy S10, а также еще одного смартфона под кодовым названием Winner. Источники уже сообщалиЧитать полностью »

Смартфон Sharp Aquos Zero получил нестандартный дисплей Sharp, Snapdragon 845, IP68 и Android 9.0 Pie

2018-10-03 в 16:07, admin, рубрики: НовостиКомпания Sharp официально сообщила подробности о смартфоне Sharp Aquos Zero, который мельком был замечен на выставке IFA 2018 в Берлине.

Устройство получило фирменный дисплей Sharp, выполненный по технологии OLED, диагональ которого равна 6,2 дюйма при разрешении 2992 х 1440 пикселей. Соотношение сторон при этом составляет 18,7:9. Он поддерживает расширенный динамический диапазон Dolby Vision и охватывает 100% цветового пространства DCI-P3.

LoJax: первый известный UEFI руткит, используемый во вредоносной кампании

2018-10-03 в 16:05, admin, рубрики: lojax, Malware, rootkit, UEFI, антивирусная защита, Блог компании ESET NOD32Кибергруппа Sednit, также известная как АРТ28, Strontium и Fancy Bear, работает как минимум с 2004 года. Считается, что группа стоит за рядом резонансных кибератак. Некоторые ИБ-компании и Министерство юстиции США назвали Sednit ответственной за взлом Национального комитета Демократической партии перед выборами в США в 2016 году. Группе приписывают взлом глобальной телевизионной сети TV5Monde, утечку электронных писем Всемирного антидопингового агентства (WADA) и другие инциденты. У Sednit множество целей и широкий спектр инструментов, некоторые из которых мы уже задокументировали ранее, но в этой работе мы впервые детально опишем применение UEFI руткита.

Что защищает покупателей от мошенничества с бесконтактными платежами

2018-10-03 в 15:47, admin, рубрики: Wirex, бесконтактная оплата, бесконтактные платежи, Блог компании Wirex, платежные системы, платежные терминалы, платежные технологии, финансы в IT

Не так давно нормой на кассах были импринтеры (ручные считыватели карт). Покупатель ждал, пока кассир с помощью этого громоздкого устройства снимет данные о карте и оформит заказ. Сегодня у нас есть бесконтактные платежи, и с ними оплачивать покупки гораздо проще и быстрее. Но новая технология вызывает немало споров.

В сети разместили видео, на котором мужчина с помощью карточного терминала незаметно списал средства с карты ничего не подозревающего покупателя. Он расположил устройство близко к карману жертвы, а оно зафиксировало близость карты и обработало платеж. Это видео стало поводом для серьезной дискуссии в платежной сфере.

Технологии бесконтактных платежей используют радиочастотную идентификацию, реализуемую в смартфонах, часах и других компактных устройствах, которые у людей всегда с собой. В связи с этим многие, посмотревшие видео, обеспокоились по поводу возможности мошенничества с применением платежных терминалов. Если злоумышленники могут воспользоваться таким устройством для снятия средств с карты, спрятанной в бумажнике в заднем кармане, то наверняка с телефоном или часами дело будет обстоять еще проще. Считыватели карт сканируют радиопространство на расстоянии от 4 до 10 см, поэтому вполне вероятно, что кто-то захочет применить технологию для кражи денег у владельцев смартфонов.

Но, хотя случаи хищения средств зафиксированы ранее, волна мошенничеств с использованием бесконтактных технологий нам не грозит. Мерчанты уже предприняли дополнительные меры защиты.

Читать полностью »

Представлено устройство Amazon Fire TV Stick 4K и пульт ДУ с поддержкой Alexa

2018-10-03 в 15:35, admin, рубрики: Новости, метки: новостиСегодня компания Amazon представила телевизионную приставку Fire TV Stick 4K и пульт дистанционного управления Alexa Voice Remote. Комплект из этих двух устройств стоит 50 долларов. Пульт ДУ отдельно можно купить за 30 долларов или в комплекте с приставкой Fire TV Cube за 120 долларов.

Oppo возглавляет начальный премиум-сегмент рынка смартфонов

2018-10-03 в 15:16, admin, рубрики: Новости, метки: новостиКомпания Counterpoint, занимающаяся рыночными исследованиями, назвала Oppo ведущим брендом смартфонов в начальном премиум-сегменте. Этот результат подтверждает, что бренд прекрасно себя чувствует в условиях жесткой конкуренции на крайне насыщенном рынке. Учитывая, что 95% продаж флагманских моделей Oppo приходится на внутренний китайский рынок, у компании есть огромный потенциал по увеличению своей доли во всем мире.

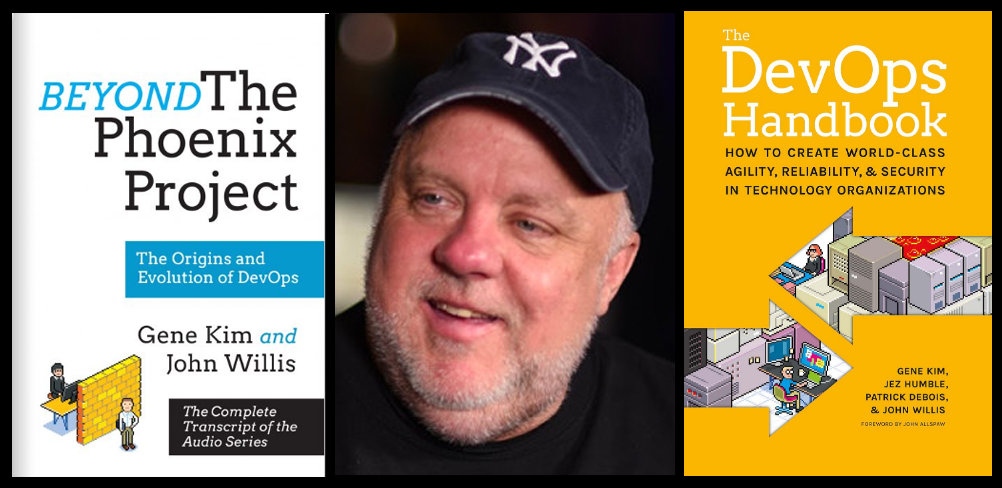

The John Willis Handbook

2018-10-03 в 15:03, admin, рубрики: devoops2018, devops, Блог компании JUG.ru Group, конференции, Программирование, Серверное администрированиеВ октябре к нам на конференцию DevOops приедет звезда мирового уровня — Джон Уиллис.

Джон — один из нескольких отцов DevOps, автор 10 книг, выпускаемых в течение последних двадцати лет, включая всем известные DevOps Handbook и Beyond the Phoenix Project, гуру по Ops-части на протяжении 35 лет и просто живая легенда.

Джон прилетает к нам в первый раз, поэтому вместо традиционного разбора доклада со старой конференции здесь будет пара слов о нём самом и что у него можно почитать и посмотреть.

Как украсть деньги с бесконтактной карты и Apple Pay

2018-10-03 в 15:02, admin, рубрики: Apple Pay, google pay, iso 14443, NFC, paypass, бесконтактные платежи, платежные системы

В статье разбираются популярные мифы и сценарии мошенничества с бесконтактными системами оплаты на примере настоящего POS-терминала, карт PayPass/payWave и телефонов с функцией Google Pay/Apple Pay.

Рассматриваемые темы:

- Можно ли НА САМОМ ДЕЛЕ украсть деньги, прислонившись POS-терминалом к карману? — мы попытаемся полностью воспроизвести этот сценарий мошенничества от начала до конца, с использованием настоящего POS-терминала и платежных карт в реальных условиях.

- В чем разница между физическими и виртуальными картами Apple Pay? — как происходит связывание физической карты и токена Apple Pay, и почему Apple Pay во много раз безопаснее обычной карты.

- Используем аппаратный NFC-сниффер (ISO 14443A) — воспользуемся устройством HydraNFC для перехвата данных между POS-терминалом и картой. Рассмотрим, какие конфиденциальные данные можно извлечь из перехваченного трафика.

- Разбираем протокол EMV — какими данными обменивается карта с POS-терминалом, используемый формат запросов, механизмы защиты от мошенничества и replay-атак.

- Исследуем операции без карты (CNP, MO/TO) — в каких случаях на самом деле(!) можно украсть деньги с карты, имея только реквизиты, считанные бесконтактно, а в каких нельзя.

Внимание!

В статье подробно описывается гипотетическая схема мошенничества, от начала и до конца, глазами мошенника, с целью покрыть все аспекты, в которых культивируются мифы и заблуждения. Несмотря на провокационный заголовок, основной вывод статьи — бесконтактные платежи достаточно безопасны, а атаки на них трудоемки и невыгодны.

Материалы в статье представлены исключительно в ознакомительных целях. Все сцены демонстрации мошенничества инсценированы и выполнены с согласия участвующих в них лиц. Все списанные деньги с карт были возвращены их владельцам. Воровство денег с карт является уголовным преступлением и преследуется по закону.Читать полностью »