Инженеры Microsoft и Google совместными усилиями обнаружили новую уязвимость в процессорах Intel, AMD, ARM похожую на Meltdown и Spectre. Угрозу назвали Speculative Store Bypass (v4) (CVE-2018-3639). Аналогично Spectre, эксплойт также использует спекулятивное выполнение команд, которое предоставляют современные CPU.

Архив за 22 мая 2018 - 2

Найдена новая уязвимость в процессорах

2018-05-22 в 17:00, admin, рубрики: cpu, CVE, intel, meltdown. spectre, Компьютерное железоДля создания национальной спутниковой сети интернет Роскосмосу потребуется 300 млрд рублей

2018-05-22 в 16:50, admin, рубрики: интернет, космонавтика, космос, связь, Сетевое оборудование, спутники

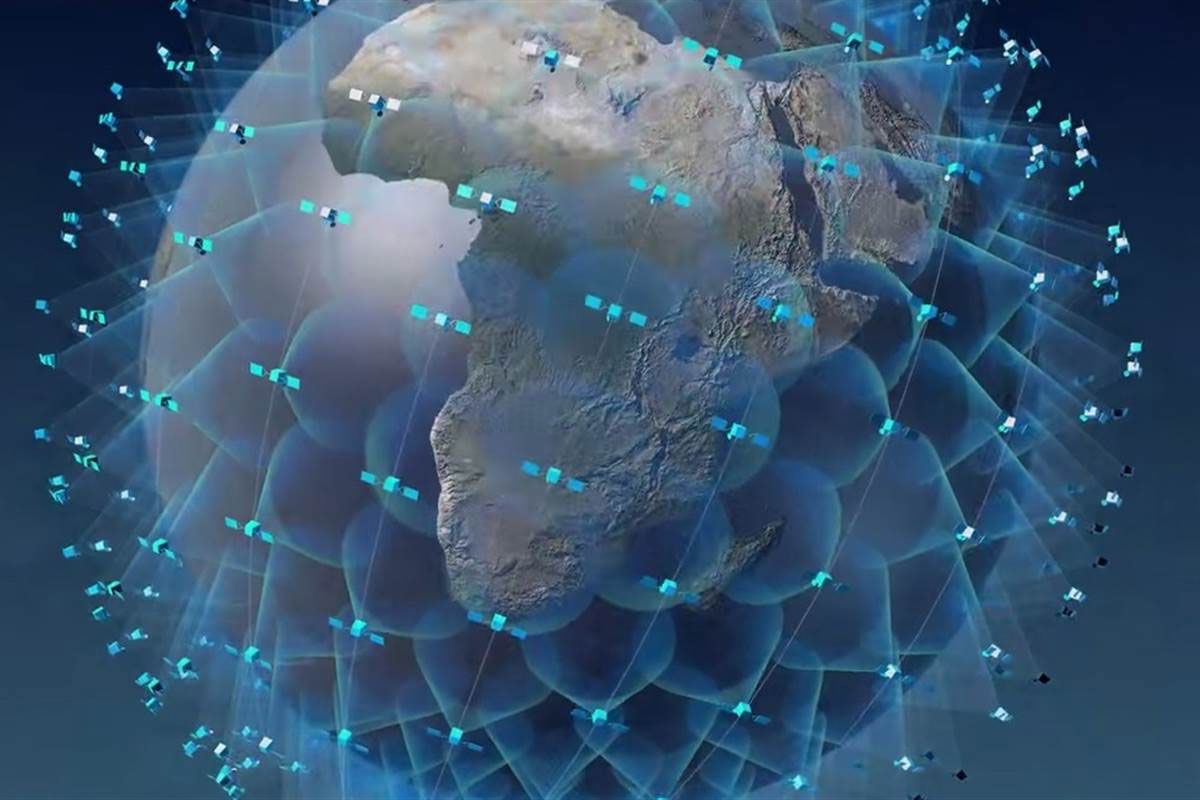

Иллюстрация структуры спутниковой системы One Web

Около недели назад на Geektimes сообщалось о том, что госкорпорация Роскосмос представит проект создания национальной системы покрытия земной поверхности скоростным доступом в интернет. По словам представителей организации, спутниковая сеть позволит обеспечить непрерывный канал связи для беспилотного транспорта, интернета вещей и защищенной передачи данных.

Сегодня стало известно, что реализация этого проекта, который получил название «Эфир», обойдется бюджету в 300 млрд рублей. Об этом заявил заместитель заместитель гендиректора по стратегическому развитию и инновациям компании РКС («Российские космические системы») Евгений Нестеров, сообщают «РИА Новости».

Читать полностью »

Пора взросления для IT-сообществ: зачем мы собираем на РИТ++ активистов

2018-05-22 в 14:51, admin, рубрики: IT-стандарты, Блог компании Конференции Олега Бунина (Онтико), Законодательство в IT, конференции, Управление сообществомВ этом году в рамках РИТ++ впервые пройдет слет активистов русскоязычных IT-сообществ. Расскажу о том, что будет собой представлять это мероприятие и как оно отразится на самом фестивале и работе этих организаций.

Что такое бизнес: разговор по понятиям

2018-05-22 в 14:40, admin, рубрики: BPM, Блог компании Trinion, Терминология IT, управление бизнес-процессамиИзвестное вовсе не есть познанное

Гегель

Лично я впервые слово «бизнес» услышал еще в ранней юности. Я отношусь к поколению, которое росло одновременно со становлением рыночной экономики в нашей стране. И слова «бизнес», «бизнесмен» уже тогда использовались повсеместно.

Сам я при выборе профессии также уже понимал, что на самом деле хочу быть «бизнесменом». Хочу иметь свое дело и работать на себя. А потому мой интерес ко всему, связанному с бизнесом, возник уже в самом начале 2000-х.

И первое, с чем я столкнулся, это отсутствие четкого понимания того, что означает слово «бизнес». Я искал определения в книгах, позже – в Интернете. Но даже сейчас четкое, простое и однозначное определение найти крайне сложно. Мы пользуемся этими словами, мы привыкли к ним. И не замечаем, что зачастую применяем их не совсем правильно.

При изучении западной профессиональной литературы также возникают некоторые сложности в понимании слов и их значений. При чтении по-английски, везде пишут «бизнес». «бизнесмен», «бизнес-анализ», «бизнес-процессы». До недавнего времени в переводе это звучало как «дело», «деловой человек» и какие-то совсем непонятные «деловые процессы». Читать полностью »

Омбудсмен Мариничев попросил Генпрокуратуру проверить блокировки по «резиновым решениям» Генпрокуратуры

2018-05-22 в 14:26, admin, рубрики: блокировка, Владимир Путин, Госвеб, Дмитрий Мариничев, прокуратура, Роскомнадзор, Текучка, телеком, метки: блокировка, Владимир Путин, Госвеб, Дмитрий Мариничев, прокуратура, Роскомнадзор, Текучка, телекомВ ежегодный доклад президенту Путину «Книга жалоб и предложений российского бизнеса» вошло предложение интернет-омбудсмена Дмитрия Мариничева. Как выяснил ТАСС, Мариничев подсказал Путину, что Генпрокуратура могла бы проверить действия Роскомнадзора при блокировках весной 2018 года. В погоне за Telegram, и тогда, и сейчас, Читать полностью »

Реверс-инжиниринг прошивки устройства на примере мигающего «носорога». Часть 1

2018-05-22 в 14:24, admin, рубрики: ida pro, Блог компании ИНФОРИОН, реверс-инжиниринг

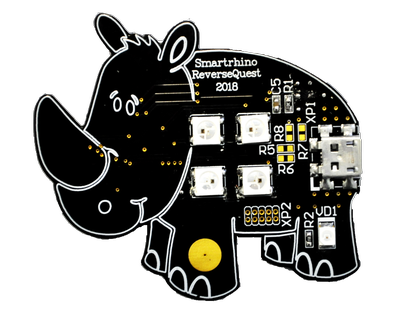

26 апреля 2018 года компания ИНФОРИОН провела конференцию для студентов МГТУ им. Баумана SMARTRHINO-2018. Специально для конференции было подготовлено небольшое устройство на базе микроконтроллера STM32F042.

Этот носорожек стал подопытным главным героем мастер-класса по реверсу прошивки. К сожалению, за время, отведенное на мастер-класс, не представлялось возможным провести полное исследование прошивки, поэтому мы решили восполнить это подробным разбором в формате статьи. Надеемся, информация будет полезна не только участникам конференции, но также всем начинающим кодокопателям.

Первая часть статьи составлена по мотивам проведённого мастер-класса и рассчитана на начинающих — уделяется внимание базовым подходам к реверсу прошивок и особенностям работы с дизассемблером IDA. Вторая часть немного сложнее, в ней уделяется внимание особенностям работы устройств на базе операционных систем реального времени.

Осторожно, под катом мигающий носорог и его прошивка!

Читать полностью »

Дружелюбное привидение, которое хочет всем понравиться

2018-05-22 в 13:46, admin, рубрики: asic, Casper, ETH, Ethereum, hashflare, Блог компании HashFlare, Влад Замфир, дружелюбное привидение, Замфир, Криптовалюты, майнинг, облачный майнинг, финансыО грядущем внедрении Casper или виртуозной попытке команды Ethereum усидеть сразу на двух стульях

Модель добычи криптовалют Proof-of-Work подвергалась критике еще на самых ранних этапах развития технологии. Кроме очевидного преимущества в виде «вычислительных мощностей», которые невозможно подделать и с которыми невозможно смухлевать, есть целый сонм недостатков. Это и стоимость оборудования, и доминирование капитала над рядовыми майнерами, и даже вред экологии. То есть за все время своего существования PoW-модель нажила себе много противников.

С другой стороны альтернативные способы добычи пока как-то в крупных блокчейнах не особо прижились. Многие коммерчески успешные криптовалюты майнятся, причем по протоколу Proof-of-Work. Но есть ли этому «варварству» альтернативы?

Конечно есть. В первую очередь речь идет о способе добычи Proof-of-Stake или «подтверждение владением». И первые шаги по внедрению этого алгоритма среди популярных криптовалют сделали разработчики Ethereum во главе с Владом Замфиром. Фактически, именно он является автором протокола Casper. Но во всей этой истории есть пару «НО», потому что Casper, хоть и «дружелюбное привидение», но слишком сильно пытается понравиться всем и сразу.

Читать полностью »

Видео дня: астронавт забыл вставить карточку в камеру перед выходом в космос

2018-05-22 в 13:41, admin, рубрики: Новости, метки: новостиСлучалось ли вам забыть дома карточку памяти для камеры, отправляясь на прогулку? Тогда вы можете примерно представить себе чувства астронавта NASA, оказавшегося в подобной ситуации во время выхода в отрытый космос.

Как мы нанимаем с помощью буткемпа. Опыт отдела поисковых интерфейсов

2018-05-22 в 13:00, admin, рубрики: Блог компании Яндекс, найм, разработка интерфейсов, управление персоналом, яндексНанимать сложно. Нанимать на потоке много человек в месяц ещё сложнее.

Для компании найм сложен тем, что приходится конкурировать с другими компаниями, которые предоставляют схожие, а иногда и лучшие условия. Нужно уметь чем-то выделяться, предоставлять возможности, которых нет у других.

Для человека смена работы это, как правило, дополнительная психологическая нагрузка: новые задачи, новые коллеги, новый маршрут поездок на работу. А при найме в Яндекс добавляется ещё и нелёгкий выбор команды, в которой предстоит работать. У нас всегда есть предложения от нескольких команд, и соискателю нужно за короткое время собеседований и получения предложения о работе выбрать, в какую команду идти.

Новая техника атак на основе Meltdown. Использование спекулятивных инструкций для детектирования виртуализации

2018-05-22 в 12:55, admin, рубрики: Bi.Zone, intel, meltdown, speculative execution, virtualization, Блог компании BI.ZONE, информационная безопасность Атака Meltdown открыла новый класс атак на процессоры, использующий архитектурные состояния для передачи информации. Но спекулятивное исполнение, которое было впервые применено для атаки в Meltdown, позволяет не только выполнить код со снятием ограничений, но и узнать определенные детали работы процессора. Мы нашли новый способ реализации атаки с использованием архитектурных состояний. Он позволяет детектировать виртуализацию, опираясь на то, как процессор выбирает, отправлять инструкции на спекулятивное исполнение или нет. Мы сообщили о данном способе в Intel, и 21 мая 2018 года было выпущено оповещение об уязвимостях «Q2 2018 Speculative Execution Side Channel Update», в котором присутствует наша уязвимость CVE-2018-3640 или Spectre Variant 3a.

Атака Meltdown открыла новый класс атак на процессоры, использующий архитектурные состояния для передачи информации. Но спекулятивное исполнение, которое было впервые применено для атаки в Meltdown, позволяет не только выполнить код со снятием ограничений, но и узнать определенные детали работы процессора. Мы нашли новый способ реализации атаки с использованием архитектурных состояний. Он позволяет детектировать виртуализацию, опираясь на то, как процессор выбирает, отправлять инструкции на спекулятивное исполнение или нет. Мы сообщили о данном способе в Intel, и 21 мая 2018 года было выпущено оповещение об уязвимостях «Q2 2018 Speculative Execution Side Channel Update», в котором присутствует наша уязвимость CVE-2018-3640 или Spectre Variant 3a.

Читать полностью »