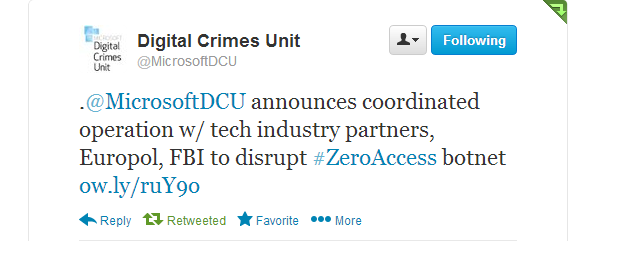

Компания заручившись поддержкой ФБР и Europol начала операцию по выведению из строя одного из самых крупных на сегодняшний день ботнетов, который приносил злоумышленникам большие деньги. Вредоносным кодом ZeroAccess (aka ZAccess, Sirefef) скомпрометировано более 2 млн. компьютеров и он используется злоумышленниками для выполнения различных мошеннических операций и извлечения материальной выгоды, один из самых известных компонентов — кликер, который позволяет генерировать переходы по рекламным ссылкам на компьютерах ничего не подозревающих пользователей (с предполагаемой ежемесячной прибылью киберпреступников $2,7 млн).

Про одну из последних модификаций этой вредоносной программы мы писали в блоге. Современная версия ZAccess использует скрытное заражение системного файла services.exe (aka SCM). Причем вредоносный код имеет в своем арсенале и компоненты для 64-битной версии Windows. Подобный способ обеспечения своего выживания является достаточно эффективным, при этом нужно отметить, что авторы этого вредоносного ПО подходили к его разработке весьма серьезно, так предыдущие версии содержали специальный сложно обнаруживаемый руткит, который глубоко скрывал компоненты вредоносной программы. В прошлом году стало очевидно, что злоумышленники переключились на разработку обновленной версии, которая использует модификацию services.exe. Очевидно это связано с все большим доминированием 64-битных ОС и невозможностью применения 32-битных руткит-технологий на этих ОС ввиду очевидных ограничений.