Химики из Мичиганского университета совместно с учёными из НАСА разработали многослойный полимерный материал, который обладает способностью к «самозаживлению». При появлении небольшого отверстия, например, от микрометеорита материал автоматически заделывает его, сохраняя тем самым герметичность предохраняемого объекта. В перспективе такой материал можно использовать для защиты космических станций от микрометеоритов и мелкого космического мусора на орбите.

Между двумя полимерными пластинами расположен слой, в котором содержится жидкая смола особого состава (на основе тиолов). Не имея контакта с воздухом, эта смола в виде вязкой жидкости неограниченно долгое время.

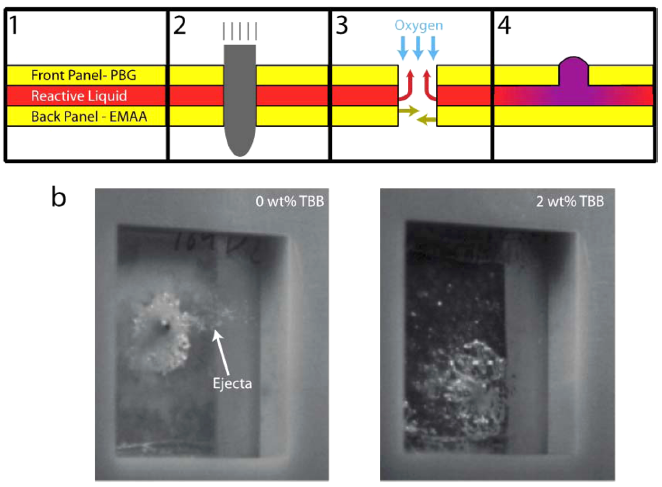

Трёхслойный материал в работе

Если какой-либо объект пробивает дыру в полимерных пластинах, смола начинает вытекать из неё и вступает в контакт с воздухом, в результате чего происходит химическая реакция. Вытекшая смола очень быстро затвердевает и закупоривает отверстие. Весь принцип действия материала напоминает механизм сворачивания крови при контакте с воздухом.

Полимерные панели и смола между ними прозрачны, поэтому такой материал получится использовать даже для иллюминаторов.

Читать полностью »