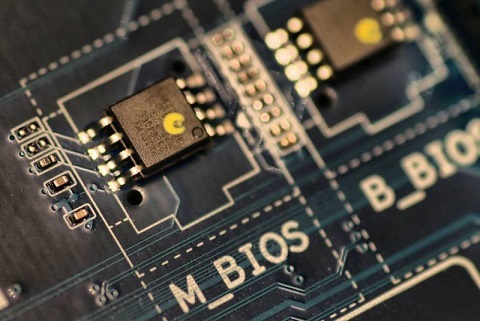

Предлагаю окунуться в дебри микроархитектуры компьютера и разобраться с тем, как работает одна из наиболее распространенных технологий обеспечения аппаратной целостности загрузки BIOS — Intel Boot Guard. В статье освещены предпосылки появления технологии, перечислены все режимы работы, а так же описан алгоритм каждого из них. Обо всем по порядку.

Рубрика «защита прошивки»

Intel Boot Guard на пальцах

2020-12-05 в 10:35, admin, рубрики: intel, Intel Boot Guard, доверенная загрузка, защита прошивки, информационная безопасность, Компьютерное железо, ПроцессорыДоверенная загрузка Шрёдингера. Intel Boot Guard

2017-04-18 в 6:27, admin, рубрики: Intel 64, Intel Boot Guard, Intel ME, UEFI BIOS, Блог компании «Digital Security», доверенная загрузка, защита прошивки, информационная безопасность, реверс-инжиниринг, руткиты, метки: Intel Boot Guard, UEFI BIOS

Предлагаем вновь спуститься на низкий уровень и поговорить о безопасности прошивок x86-совместимых компьютерных платформ. В этот раз главным ингредиентом исследования является Intel Boot Guard (не путать с Intel BIOS Guard!) – аппаратно-поддержанная технология доверенной загрузки BIOS, которую вендор компьютерной системы может перманентно включить или выключить на этапе производства. Ну а рецепт исследования нам уже знаком: тонко нарезать реверс-инжинирингом имплементацию данной технологии, описать её архитектуру, наполнив недокументированными деталями, приправить по вкусу векторами атак и перемешать. Подбавим огня рассказом о том, как годами клонируемая ошибка на производстве нескольких вендоров позволяет потенциальному злоумышленнику использовать эту технологию для создания в системе неудаляемого (даже программатором) скрытого руткита.

Кстати, в основе статьи – доклады «На страже руткитов: Intel BootGuard» с конференции ZeroNights 2016 и 29-й встречи DefCon Russia (обе презентации здесь).