Рубрика «защита информации» - 2

Цифровой страж: в МФТИ создали флешку с защитой нового поколения

2024-10-31 в 11:06, admin, рубрики: защита информации, российское по, российское производство, флеш-памятьРазработанная сотрудниками кафедры защиты информации МФТИ флеш-карта оснащена блоком аутентификации, с помощью которого устройство распознает не только легальных пользователей, но и круг компьютеров, на которых его можно использовать. Также переносной носитель оснащен системой автоматического маскирования данных, что делает невозможным их считывание напрямую с микросхемы.

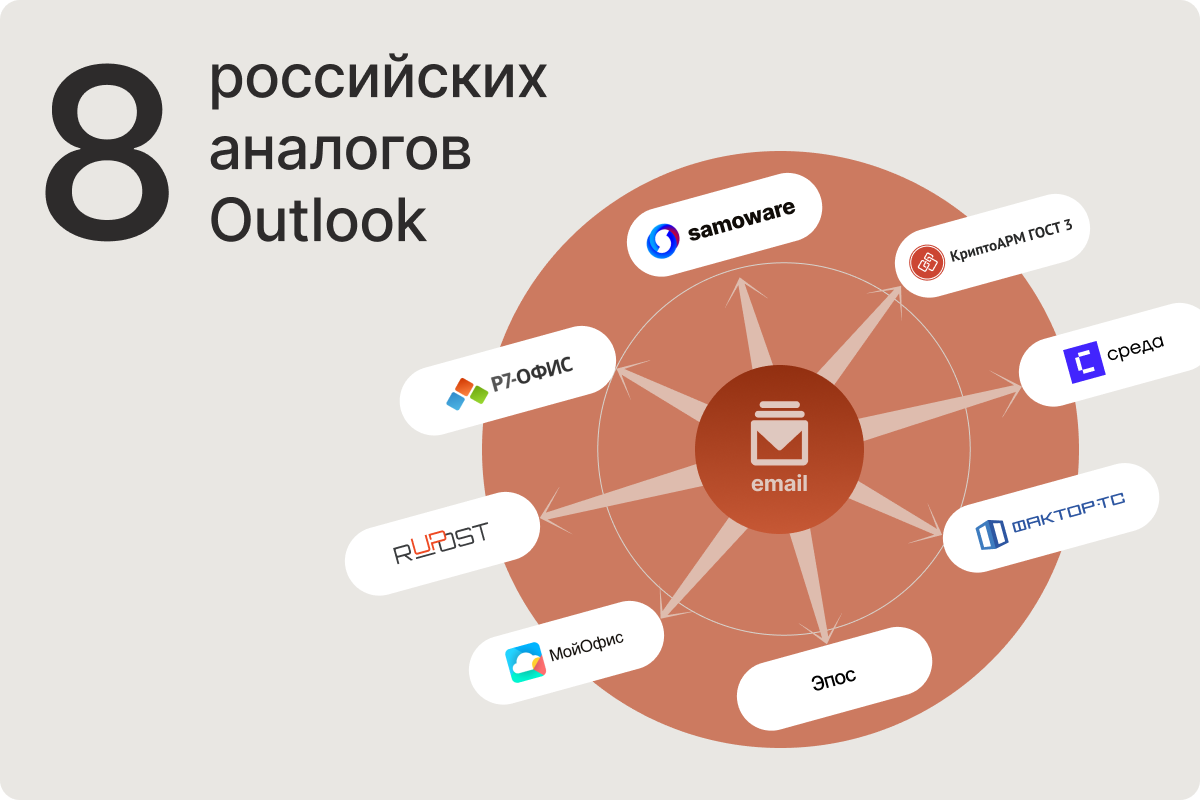

Чем заменить Outlook? 8 российских аналогов почтовых решений на 2024 год

2024-10-06 в 9:16, admin, рубрики: аналоги outlook, замена outlook, защита информации, импортозамещение, почтовый клиент, российские почтовые клиенты

С 1 января 2025 года согласно Указу Президента России по импортозамещению № 166 от 30.03.2022 государственным органам и госзаказчикам запрещается использовать иностранное программное обеспечение на объектах критической информационной инфраструктуры.

Крупнейшие утечки служебной информации в корпорациях: чего им это стоило

2024-08-28 в 12:10, admin, рубрики: защита информации, история

Прогнозируют, что в 2024 году кибербезопасность обойдется миру в 9,5 трлн долларов. Еще в 2004 году эта сфера стоила 3,5 млрд долларовЧитать полностью »

Как использовать сервисы Selectel для выполнения требований 152-ФЗ

2024-07-05 в 14:02, admin, рубрики: 152-фз, selectel, защита информации, защита персональных данных, информационная безопасность, персональные данные

Хранение и обработка персональных данных (ПДн) в облаке — удобное и гибкое решение. Однако практика показывает, что у компаний не всегда получается оптимизировать защиту такой информации. Меня зовут Марк Песков, я методолог по информационной безопасности в Selectel. В этой статье расскажу, как организовать безопасную обработку персональных данных в облачной инфраструктуре и что учесть при разделении зон ответственности оператора и провайдера.Читать полностью »

Гайд по информационной безопасности для финтех-стартапов: Зачем нужна ИБ, и как не ошибиться до начала работы

2022-04-10 в 16:43, admin, рубрики: pci dss, безопасность, венчурные инвестиции, гост р 57580, законы, защита информации, информационная безопасность, Развитие стартапа, требованияЗдравствуйте. Я работаю в компании CardSec и, в частности, мы занимаемся тем, что помогаем нашим клиентам готовиться к аудитам по информационной безопасности и проводим эти аудиты.

Монетизация данных. Зачем Большой Брат следит за нами?

2022-04-07 в 11:02, admin, рубрики: big data, Алгоритмы, Блог компании Группа Т1, данные, защита информации, искусственный интеллект, кейс, монетизация, Программное обеспечение, стратегическое планирование, управление проектами

2021-й год стал первым годом, когда крупные компании начали понимать на практике, зачем же они следят за пользователями. До этого бигдата была инструментом поиска вещей, которые можно было сделать и статичными правилами, а вот сейчас наконец-то стала полезной принципиально иначе.

Теперь можно получать обработку информации в реальном времени (и реагировать гибко и сразу на те же действия на сайте или в приложении), в агрегации данных (теперь банк знает, где вы живёте, какие у вас были диагнозы по чекам из аптеки и какие интернет-магазины вы предпочитаете по адресам посещаемых сайтов, от стратегического альянса с провайдером или сотовым оператором) и так далее.

Читать полностью »

Манифест информационной безопасности

2022-03-18 в 7:15, admin, рубрики: агрегатор, Блог компании Timeweb Cloud, будущее здесь, защита информации, информационная безопасность, кибербезопасность, площадка, услуги по безопасности

Когда в какой-либо индустрии происходит технологический скачок, мы быстро к этому привыкаем и уже с удивлением и легким ужасом вспоминаем “как оно было раньше”.

Рынки развиваются в сторону максимального упрощения бизнес-процессов и автоматизации.

Еще буквально 10-15 лет назад рутинные действия, выглядели совсем иначе:

- Заказ еды домой. Необычная задача, найти работающий на доставку ресторан, позвонить им по телефону, продиктовать заказ, обязательно приготовить наличные без сдачи.

- Оплатить коммунальные услуги, придется идти на почту или в банк, а как иначе?

- Открыть в банке счет. Простоять очередь в отделении в рабочие часы, без этого никак!

- Получить государственную услугу? По этому писались целые гайды, где и какую бумагу надо получить, куда и когда нужно идти.

Примеров может быть множество.

IT кардинально меняло правила игры на рынках, двигало и двигает отрасли вперед. Но за этот период, один из самых близких к IT рынков не изменился! Услуги по информационной безопасности — самый консервативный/отсталый рынок связанный с IT.

- Как безопасность может поспевать за отраслями, если не меняется сама?

- Причем тут кадровый голод и в нем ли дело?

- Что с этим нужно делать и причем тут такси?

Это Манифест нового рынка информационной безопасности.

Если вам важна безопасность, добро пожаловать под кат!

Читать полностью »

10 лучших бесплатных OSINT-инструментов по версии компании T.Hunter

2022-03-04 в 11:16, admin, рубрики: OSINT, анализ данных, Блог компании T.Hunter, защита информации, информационная безопасность, поиск информации в сети, социальные сети

Приветствую Хабр. На связи T.Hunter. Недавно у нас в офисе разгорелся спор – наберется ли хотя бы 10 сносных и, самое главное, БЕСПЛАТНЫХ инструментов для проведения OSINT?

Как я расширил Time-Based SQL Injection до RCE

2021-12-06 в 6:34, admin, рубрики: Data security, Блог компании М.Видео-Эльдорадо, защита данных, защита информации, ИБ, информационная безопасность, ит, мвидео, Читальный зал, Эльдорадо

Тема информационной безопасности и защиты данных крайне актуальна для любого бизнеса, независимо от его размеров и географии. В рамках нашего блога мы решили публиковать заметки зарубежных коллег, основанные на их реальном опыте по теме. Надеемся, что приведенный материал будет вам полезен.Читать полностью »