Руководство содержит описание поиска личных и корпоративных email различными методами с использованием специальных сервисов и поисковых систем. Включает практические примеры поиска email и рекомендации для начинающих.

Читать полностью »

Рубрика «web» - 27

Как найти чужое мыло

2012-04-26 в 9:17, admin, рубрики: gmail, Google, web, почта, метки: gmail, web, почтаNginx — уходим на технические работы

2012-03-14 в 14:48, admin, рубрики: geo, maintenance, nginx, web, системное администрирование, технические работы, метки: geo, maintenance, nginx, web, технические работы

Совсем недавно возникла интересная задача: реализовать закрытие доступа к веб-сайту из вне, на время технических работ. Мне показалось, что это довольно распространенная задачка, решение которой заинтересует многих.

Один из возможных вариантов решения — ниже.

Читать полностью »

Impressionist — Крупнейший UI пак за 4 дня

2012-03-14 в 12:07, admin, рубрики: uikit, web, веб-дизайн, дизайн, интерфейс, интерфейсы, компоненты, формы, я пиарюсь, метки: uikit, web, веб-дизайн, дизайн, интерфейс, компоненты, формы

Мы сделали всеобъемлющий огромный User Interface пак, содержащий более 300 элементов для дизайна, прототепирования и всего, что придет на ум! Все элементы пака размещены на 5 страницах. В паке есть: Edit Boxes, Check Boxes, Tabs, Buttons, Notification windows, Menus, Готовые решения для панелей, окон, форм, графики, слайдеры, информационные блоки и многое другое. Все элементы выполнены в фотошопе шэйпами. Соответсвенно, каждый элемент можно уменьшать и увеличивать без потери качества. Их можно использовать при создании сайтов, мобильных интерфейсов, программного обеспечения, иллюстраций. Все зависит от твоей фантазии. Ты можешь компоновать и группировать элементы, менять их размеры и расставлять в соответствии со своим вкусом. Это огромное поле для творчества, где каждый дизайнер может использовать готовую форму при создании дизайна, применять к ней новые стили, менять форму. Разумеется, каждый дизайн имеет свое лицо, характеризующее дизайнера. В этот пакет мы вложили больше 50 стилей, которые можно использовать на любом элементе в дизайне. Ты можешь придать свою форму, цвет и стиль любому компоненту и сделать что-то уникальное и красивое.

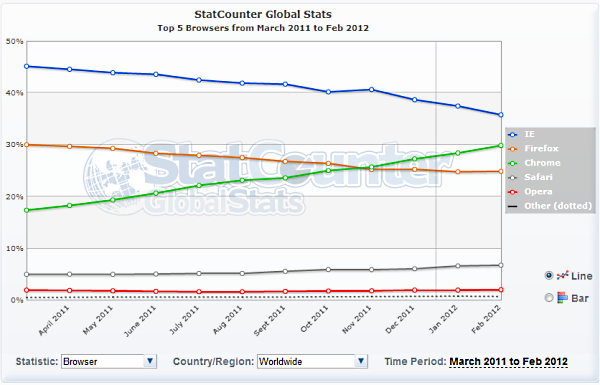

WebKit стал №1 в рейтинге браузерных движков

2012-03-12 в 18:32, admin, рубрики: Google Chrome, internet explorer, web, статистика, метки: Google Chrome, Internet Explorer, web, статистикаНезаметно наступила та пора, когда течение развития web-стандартов перестал определять Trident — движок Internet Explorer, который был стандартом де-факто более 15 лет. Согласно статистике Statcounter за февраль 2012 года, доля Chrome+Safari составляет 36.61% рынка, в то время как доля IE — лишь 35.75%. Разница (0.86%) пока не выходит за границы статистической погрешности, но достаточно посмотреть на скорость прироста популярности Chrome, чтобы понять, что к осени или — на крайний случай — к 21 декабря этого года Chrome станет браузером #1 по общемировой статистике, которая, напомню, может весьма отличаться от региональной.

JAVA / [Из песочницы] Spring Data на примере JPA

2012-03-05 в 9:15, admin, рубрики: j2ee, java, jpa, spring, spring data, web, метки: j2ee, java, jpa, spring, spring data, webВведение

Spring Data позволяет легче создавать Spring-управляемые приложения которые используют новые способы доступа к данным, например нереляционные базы данных, map-reduce фреймворки, cloud сервисы, а так же уже хорошо улучшенную поддердку реляционных баз данных.

В этой статье будет рассмотрен один из под-проектов Spring Data — JPA

Что может Spring Data — JPA

- Создание и поддержка репозиториев созданных при помощи Spring и JPA

- Поддержка QueryDSL и JPA запросов

- Аудит доменных классов

- Поддержка порционной загрузки, сортировки, динамимических запросов

- Поддержка XML мэппинга для сущностей

Веб-разработка / Применение XSLT шаблонов для отображения данных веб приложения

2012-03-03 в 9:23, admin, рубрики: web, XML, xslt, метки: web, XML, xslt Использование XSLT в качестве шаблонного движка очень привлекательно, поскольку, с одной стороны позволяет полностью вытащить представление из приложения, сконцентрировавшись на чистой логике, а с другой стороны позволяет гибко менять представление XML данных приложения, превращая их, например, в формы GTK.

Итак, что у нас есть — есть приложение, получающее или генерирующее некие данные, скажем, в форме хэша, есть XSLT шаблон, эти данные отображающий и есть nginx.

Шаг №1

Получаем данные, которые надо отобразить в виде хэша (так вы получите данные из большинства СУБД, например).

Шаг №2

Веб-разработка / Применение XSLT шаблонов через Nginx для отображения данных веб приложения

2012-03-03 в 9:23, admin, рубрики: web, XML, xslt, метки: web, XML, xslt Использование XSLT в качестве шаблонного движка очень привлекательно, поскольку, с одной стороны позволяет полностью вытащить представление из приложения, сконцентрировавшись на чистой логике, а с другой стороны позволяет гибко менять представление XML данных приложения, превращая их, например, в формы GTK.

Итак, что у нас есть — есть приложение, получающее или генерирующее некие данные, скажем, в форме хэша, есть XSLT шаблон, эти данные отображающий и есть nginx.

Шаг №1

Получаем данные, которые надо отобразить в виде хэша (так вы получите данные из большинства СУБД, например).

Шаг №2

Вопросы безопасности в веб-технологиях / Уязвимы по определению

2012-02-28 в 8:20, admin, рубрики: pentesting, vulnerability by design, web, метки: ctf, pentesting, vulnerability by design, web У многих людей, как-либо связанных с безопасностью, периодически возникает желание заняться pentest'ом, то есть тестом на проникновение. И чаще всего начинают все с pentest'а веб-приложений. Порог вхождения довольно мал (простейшая sqli определяется добавлением кавычки в параметр и эксплуатируется не особо сложнее), но при этом встречаются и довольно сложные задания, которые заставляют потратить пару-тройку дней на ковыряние.

Но возникает вопрос — где применять теоретические знания, без страха внезапного появления маски-шоу? Под катом проведу небольшой обзор полигонов для экспериментов по pentest'у.

<aЧитать полностью »

Информационная безопасность / Уязвимы по определению

2012-02-28 в 8:20, admin, рубрики: pentesting, vulnerability by design, web, метки: ctf, pentesting, vulnerability by design, web У многих людей, как-либо связанных с безопасностью, периодически возникает желание заняться pentest'ом, то есть тестом на проникновение. И чаще всего начинают все с pentest'а веб-приложений. Порог вхождения довольно мал (простейшая sqli определяется добавлением кавычки в параметр и эксплуатируется не особо сложнее), но при этом встречаются и довольно сложные задания, которые заставляют потратить пару-тройку дней на ковыряние.

Но возникает вопрос — где применять теоретические знания, без страха внезапного появления маски-шоу? Под катом проведу небольшой обзор полигонов для экспериментов по pentest'у.

<aЧитать полностью »