Исследователи информационной безопасности сообщили о новой волне атак хакеров-вымогателей на серверы с установленной MongoDB. Начиная с прошлой надели было взломано более 26 000 серверов, причем 22 000 из них были атакованы одной кибергруппой.Читать полностью »

Рубрика «взломы» - 3

Хакеры-вымогатели взломали более 26 000 серверов MongoDB

2017-09-06 в 12:47, admin, рубрики: mongodb, Блог компании Positive Technologies, взломы, вымогатели, информационная безопасность, хакерыРазбор: могут ли хакеры на самом деле взломать биржу

2017-08-21 в 7:43, admin, рубрики: биржа, Блог компании ITinvest, взломы, информационная безопасность, фондовый рынок, хакерыИзображение:Christine Puccio, CC BY-SA 2.0

Миллионы инвесторов во всем мире видят в фондовом рынке инструмент своего обогащения. Их вера в биржу просто невероятна. И конечно, инвесторы считают, что биржи хорошо защищены по-умолчанию: цена акций может колебаться, но сами они никуда не исчезнут со счета инвестора, и на их стоимость не должны влиять действия недобросовестных игроков.

Но могут ли на самом деле взломать фондовый рынок? Аналитики CNBC разобрались с вопросом подробнее — мы подготовили адаптированную версию этого материала.Читать полностью »

Как хакеры готовят атаки на банки

2017-08-17 в 9:00, admin, рубрики: атаки на банки, Блог компании Positive Technologies, взломы, информационная безопасность, хакеры

Бытует мнение, что для взлома финансовых организаций злоумышленники используют всё более сложные техники, включая самые современные вирусы, эксплойты из арсенала спецслужб и хорошо таргетированный фишинг. На самом деле, анализируя защищенность информационных систем мы видим, что подготовить целенаправленную атаку на банк можно с помощью бесплатных общедоступных средств, без применения активного воздействия, то есть незаметно для атакуемых. В данной статье мы анализируем подобные хакерские техники, построенные, в основном, на излишней открытости сетевых сервисов, а также представим рекомендации по защите от таких атак.Читать полностью »

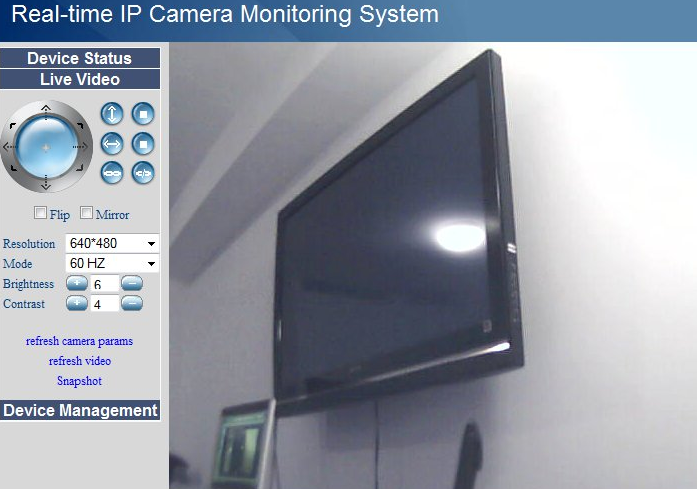

Конкурентная разведка на PHDays: шпионим через Интернет вещей

2017-07-18 в 11:17, admin, рубрики: PHDays, Блог компании Positive Technologies, взломы, информационная безопасность, конкурентная разведка, поиск информации, социальная инженерия

Онлайновый конкурс по конкурентной разведке проводится на конференции Positive Hack Days уже шестой год подряд — и наглядно показывает, как легко в современном мире получить различную ценную информацию о людях и компаниях. При этом обычно даже не нужно ничего взламывать: все секреты разбросаны в общедоступных сетях. В этом обзоре мы расскажем, какие были задания на «Конкурентной разведке» 2017 года, как их нужно было решать, и кто победил в конкурсе.

В этом году участникам необходимо было найти всевозможную информацию о сотрудниках компании GreatIOT. К обычному поиску и анализу информации в Интернете добавились задания с различными IoT-устройствами. По легенде, с компанией случилось что-то странное, и в один момент все, включая разработчиков, техподдержку и даже CEO — пропали. Задача участников конкурса — найти данные, необходимые для расследования этой интриги.Читать полностью »

Зачем хакеры воруют торговые алгоритмы хедж-фондов и HFT-компаний

2017-06-08 в 12:12, admin, рубрики: биржа, Блог компании ITinvest, взломы, информационная безопасность, хакерыИзображение: Russ Allison Loar, CC BY 2.0

После перерыва блог ITinvest возвращается на Хабр. Ранее мы уже рассказывали о том, как хакеры атакуют биржи и финансовые компании для кражи инсайдерской информации. Однако, часто злоумышленники не ограничиваются похищением финансовых данных и стремятся завладеть торговыми алгоритмами, которые хедж-фонды и HFT-фирмы используют для торговли на бирже.Читать полностью »

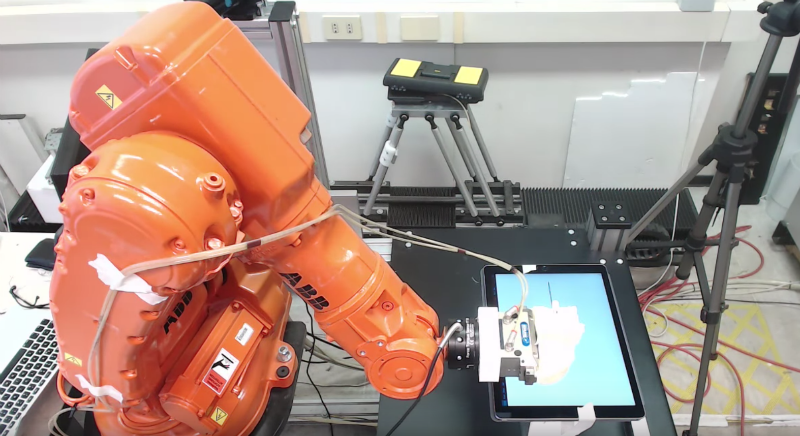

Исследователи научились атаковать промышленных роботов. Тысячи из них доступны из сети

2017-05-10 в 12:35, admin, рубрики: Блог компании Positive Technologies, взломы, информационная безопасность, критическая инфраструктура, промышленные роботы, метки: промышленные роботыЭксперты компании Trend Micro опубликовали отчет, согласно которому в настоящий момент во всем мире около 83 000 промышленных роботов доступны из интернета, при этом механизмы аутентификации отсутствуют у 5 тысяч из них. Исследователи обнаружили в роботах 65 уязвимостей, в том числе позволяющие обойти механизмы аутентификации, модифицировать ключевые настройки и изменить режим работы устройства.

При этом, эксперты отмечают, что возможно получение доступа и к не подключенные к сети устройствам — для этого атакующие могут предварительно взломать промышленные маршрутизаторы. Таким образом у злоумышленников есть широкие возможности по проведению кибератак по выводу из строя промышленного оборудования и саботажа производственных процессов.Читать полностью »

Хакер за вознаграждение уничтожал данные о штрафах за нарушение ПДД

2017-03-15 в 13:27, admin, рубрики: cctv, Блог компании Positive Technologies, взломы, информационная безопасность, камеры видеофиксации, хакер, штрафы ПДДИзображение: John Grimm, Flickr

Как сообщают СМИ, сотрудники полиции города Улан-Батор (Монголия) арестовали 25-летнего хакера. По версии следствия, он за вознаграждение уничтожал сведения о штрафах за нарушение ПДД на сервере городского центра управления дорожным движением.

До 90% дорожного движения столицы Монголии контролируется системами CCTV или камерами наблюдения. Нарушители получают штрафы по почте. Читать полностью »

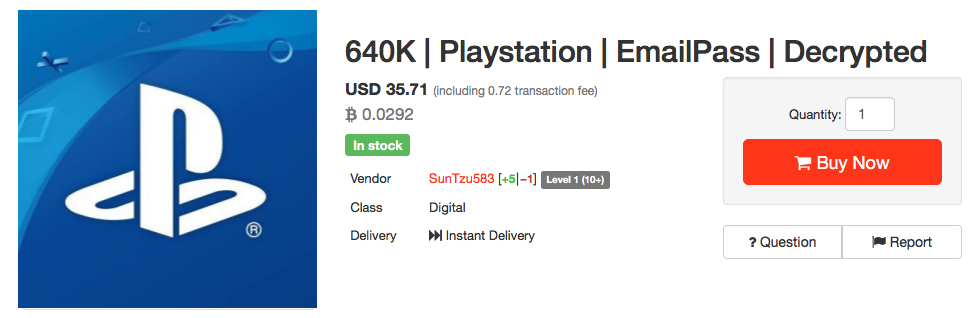

Хакер выставил на продажу 640 тысяч украденных аккаунтов пользователей PlayStation

2017-03-10 в 12:45, admin, рубрики: PlayStation, Блог компании Positive Technologies, взломы, информационная безопасность, утечки

Пользователь одного из хакерских форумов в даркнете под ником SunTzu583 выставил на продажу 640 тысяч аккаунтов пользователей PlayStation. Дамп данных содержит электронные адреса и незашифрованные пароли пользователей. Стоимость «товара» составляет всего $35,71 (0,0292 биткойна), источник утечки неизвестен.

Читать полностью »

Сделка по покупке Yahoo! откладывается из-за расследования взломов серверов компании

2017-01-24 в 14:10, admin, рубрики: Yahoo!, взломы, компании, сделка, слияние, финансы

Сделка между Verizon и Yahoo! отложена на время расследования взломов серверов последней, сообщает Reuters. Для успокоения инвесторов — сумма сделки составляет $4,8 млрд, — компании обещают завершить покупку во втором квартале этого года.

Расследование о взломе около миллиарда учетных записей Yahoo! должно быть завершено в первом квартале 2017 года. Также Yahoo! сообщила что потратила почти $10 млн на аудит и расследование взломов, произошедших в 2013 и 2014 годах.

Читать полностью »

ФСБ внесла в Госдуму законопроект об уголовной ответственности за кибератаки

2016-12-08 в 10:20, admin, рубрики: атаки, взломы, законопроект, информационная безопасность, инфраструктура, регулирование интернета, уголовная ответственность, ФСБ

Согласно проекту закона «О безопасности критической информационной инфраструктуры Российской Федерации» за неправомерное получение доступа к информации, хранящейся в критической важной инфраструктуре, может грозить наказание вплоть до 10 лет лишения свободы, сообщает ТАСС. Документ был разработан Федеральной службой безопасности и внесен на рассмотрение в Госдуму РФ.

Кроме этого ФСБ подготовила еще несколько законопроектов, которые уже были одобрены правительством. Все они в той или иной степени касаются обеспечения безопасности критически важной инфраструктуры и информации, а также ответственности за получение к ней доступа.

Читать полностью »