6 января был опубликован отчет о результатах совместного расследования ЦРУ, Агентства национальной безопасности и Департамента юстиции США по поводу участия российских хакеров во взломе компьютерной сети Комитета демократической партии. Авторы отчета пришли к выводу, что взлом был осуществлен при активной поддержке российских властей и являлся частью централизованной кампании, Читать полностью »

Рубрика «взлом» - 25

#РусскиеСделалиЭто. Или нет?

2017-01-09 в 17:10, admin, рубрики: the washington post, взлом, Владимир Путин, Госвеб, Дональд Трамп, Достойная журналистика, Медиа, онлайн-медиа, СМИ, США, Текучка, метки: The Washington Post, взлом, Владимир Путин, Госвеб, Дональд Трамп, Достойная журналистика, медиа, Онлайн-медиа, СМИ, США, ТекучкаBloomberg: Потери Yahoo! от недавних взломов оценили в $1 млрд, но Verizon не передумает покупать компанию

2016-12-29 в 8:29, admin, рубрики: Verizon, Yahoo!, безопасность, взлом, инвестиции, Текучка, утечки, метки: Verizon, Yahoo!, безопасность, взлом, инвестиции, Текучка, утечкиТелеком-оператор Verizon вряд ли откажется от идеи поглощения Yahoo! из-за недавней хакерской атаки, считают эксперты, опрошенные Bloomberg. Ущерб от атаки на Yahoo! оценивается в $1 млрд, несмотря на это, опрошенные агентством аналитики не видят угрозы для готовящейся сделки. Они говорят, Читать полностью »

Взлом на борту самолёта

2016-12-22 в 14:27, admin, рубрики: авионика, Анализ и проектирование систем, безопасность, взлом, информационная безопасность, реверс-инжиниринг

На протяжении 5 лет, которые я работаю в IOActive, мне довелось побывать во многих интересных местах за тысячи километров от дома. Поэтому полёт для меня стал обычным явлением. Можно подумать, что в этом нет ничего особенного, но не для меня, как человеку который боится летать. Не сказать, что мне удалось избавиться от этой фобии; после дюжины полётов ладони всё ещё потеют при взлёте, но я с этим смирился, даже, можно сказать, мне иногда нравится летать… и взламывать системы прямо с борта.

Читать полностью »

Опыт работы со взломанным сервером

2016-12-21 в 11:36, admin, рубрики: администрирование linux-систем, безопасность, взлом, Настройка Linux, Серверное администрирование

Хочу поделиться своим опытом начинающего системного администратора. Так уж случилось, что мой первый блин комом — это было предложение заняться инфраструктурой в одной маленькой компании. Ситуация сложная. Никакой автоматизации, все вручную и по принципу: работает — не трогай, а если не работает и никто не заметил, то считай, что работает. Предыдущий сотрудник не оставил почти никакой документации. Вот доступ к серверам, кофемашина — там, вроде всё…

Читать полностью »

Соревнование Underhanded Rust 2016

2016-12-21 в 10:44, admin, рубрики: 1 похожа на l, Rust, underhanded, баги, взлом, информационная безопасность, код ревью, ненормальное программирование, Программирование, системное программирование, хакерыКоманда связей с сообществом Rust рада сообщить о первом ежегодном соревновании Underhanded Rust. Это соревнование должно проверить наше предположение о готовности языка Rust и его экосистемы к написанию легко читаемого и надежного кода. Воодушевившись примерами Underhanded C и Underhanded Crypto, мы хотим, чтобы вы заставили Rust работать неправильно, используя лёгкий для чтения код, к которому сложно придраться. Нам нужна ваша помощь в поиске брешей в языке и способов их исправления. Сможете ли вы написать стопроцентно безопасный код, скрывающий логическую ошибку, или так спрятать эксплойт в unsafe коде, чтобы он прошел аудит? Попробуйте это сделать!

Verizon пересматривает покупку Yahoo после кражи данных миллиарда аккаунтов

2016-12-16 в 7:01, admin, рубрики: email, Verizon, Yahoo!, безопасность, взлом, инвестиции, Покупка / Продажа, Текучка, метки: email, Verizon, Yahoo!, безопасность, взлом, инвестиции, Покупка / Продажа, ТекучкаАмериканский телеком Verizon планирует получить скидку на Yahoo, который он хотел купить за $4,83 млрд, или отказаться от сделки вообще. Компании планировали завершить сделку в первом квартале 2017. Об этом сообщает Bloomberg со ссылкой на источник.

Покупка может не состояться из-за кражи данных миллиарда аккаунтов в 2013 году, о которой Yahoo Читать полностью »

Yahoo призналась в утечке данных миллиарда пользователей

2016-12-15 в 9:11, admin, рубрики: email, Verizon, Yahoo!, безопасность, взлом, Текучка, метки: email, Verizon, Yahoo!, безопасность, взлом, Текучка14 декабря Yahoo сообщила, что вследствие хакерской атаки на сервис в августе 2013 года были похищены данные миллиарда пользователей. В результате взлома хакеры могли получить имена пользователей, их email, номера телефонов, даты рождения, пароли и ответы на секретные вопросы в целях безопасности, Читать полностью »

Команда через URL. Взлом маршрутизатора Netgear никогда не был таким простым

2016-12-13 в 16:59, admin, рубрики: CVE-2016-582384, netgear, взлом, Железо, информационная безопасность, Сетевое оборудование, удаленное выполнение команды, уязвимость

Маршрутизатор Netgear R8000 открыт для всех пользователей интернета

Специалисты по безопасности рекомендуют владельцам WiFi-маршрутизаторов популярной линейки Netgear Nighthawk (восемь моделей, список под катом) временно отключить веб-сервер на маршрутизаторе до выхода официальной версии патча. Пока что Netgear в экстренном порядке выпустила бета-версию патча для некоторых из пострадавших моделей. Для остальных патча нет вообще.

Новая уязвимость исключительно проста в эксплуатации и доступна для понимания даже школьникам. Эксплойт опубликован — есть подробная инструкция по взлому. Поэтому слишком высок риск стать жертвой атаки.

Читать полностью »

Взлом «админки» роутера

2016-12-10 в 17:12, admin, рубрики: wi-fi, взлом, информационная безопасность, роутер*Здесь могло быть предупреждение о том, что не нужно пользоваться данной программой в преступных целях, но hydra это пишет перед каждым сеансом взлома*

В общем, решил я по своим нуждам покопаться в настройках роутера, вбиваю я всем знакомый адрес, а тут пароль спрашивают. Как быть?

Ну, начал я перебирать пароли, а их количество слишком большое, что бы перебирать все и слишком маленькое, чтобы делать reset.

Читать полностью »

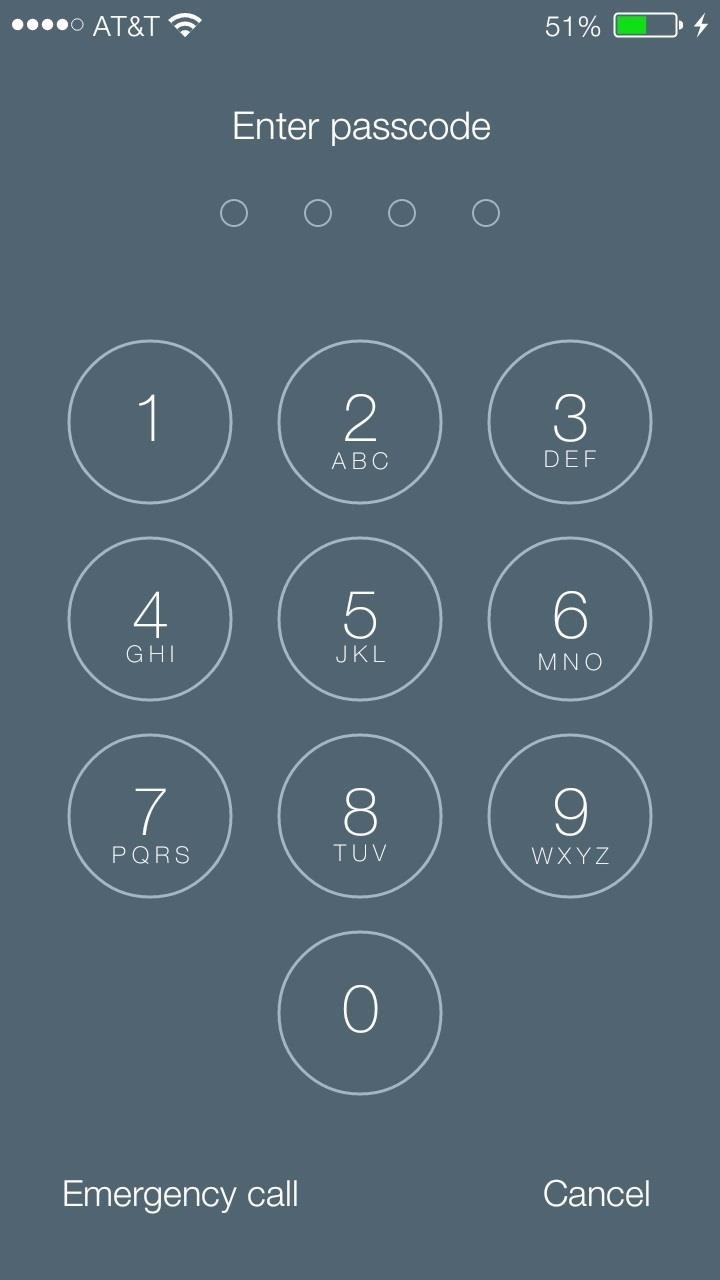

СМИ узнали о новом способе перехвата паролей и PIN-кода с мобильных телефонов

2016-11-14 в 14:31, admin, рубрики: безопасность платежей, взлом, защита информации, информационная безопасность, кибератаки, персональные данные, сети передачи данных Большинство пользователей уверены, что PIN-код надежно защищает смартфоны от несанкционированного доступа. Однако новейшие разработки энтузиастов и злоумышленников могут поставить под сомнение этот факт. Технологии взлома развиваются едва ли не быстрее, чем методы обеспечения безопасности.

Большинство пользователей уверены, что PIN-код надежно защищает смартфоны от несанкционированного доступа. Однако новейшие разработки энтузиастов и злоумышленников могут поставить под сомнение этот факт. Технологии взлома развиваются едва ли не быстрее, чем методы обеспечения безопасности.

Недавно СМИ узнали о появлении новой технологии взлома персональных данных пользователей через мобильный телефон, подключенный к сети Wi-Fi.

В популярном блоге бывшего технического директора компании SpringSource (создателя Java-фреймворка Spring) Адриана Колье (Adrian Colyer) The Morning Paper появилось описание этой технологии. Она работает при вводе PIN-кода контактным способом.Читать полностью »