Компьютеры МВД атаковал вирус-шифровальщик, рассказал RNS основатель и глава Group-IB Илья Сачков. Одновременно вирус поразил офисные компьютеры российского оператора связи «Мегафон» [не путать с серверами, обеспечивающими услуги связи, функционирующими без сбоев]. Директор «Читать полностью »

Рубрика «взлом» - 22

Недовыловленные МВД и сотовыми операторами хакеры потребовали от них (и многих других) денег

2017-05-12 в 18:21, admin, рубрики: sms, антивирусы, безопасность, билайн, взлом, вирусы, кейсы, мвд, Мегафон, МТС, платежные системы, платный контент, Россия, сотовые операторы, статистика, Текучка, телеком, Украина, метки: sms, антивирусы, безопасность, билайн, взлом, вирусы, кейсы, мвд, Мегафон, МТС, платежные системы, платный контент, Россия, сотовые операторы, статистика, Текучка, теле2, телеком, УкраинаQrator Labs отказались от запуска американского офиса и выбрали Азию

2017-05-11 в 4:48, admin, рубрики: B2B, ddos, qrator, азия, Александр Лямин, антивирусы, безопасность, Валентин Макаров, взлом, выборы, Госвеб, госзакупки, закрытие, кейсы, лаборатория касперского, политика, Россия, санкции, Стратегия, США, Текучка, экспорт, метки: b2b, ddos, qrator, азия, Александр Лямин, антивирусы, безопасность, Валентин Макаров, взлом, выборы, Госвеб, госзакупки, закрытие, кейсы, лаборатория касперского, политика, Россия, Санкции, Стратегия, США, Текучка, экспортQrator Labs, специализирующаяся на защите от DDOS-атак, отложила запуск американского офиса, сообщилЧитать полностью »

В Германии хакеры похитили деньги с банковских счетов пользователей с помощью уязвимости SS7

2017-05-10 в 11:28, admin, рубрики: ss7, банки, Блог компании Positive Technologies, взлом, информационная безопасность, кража денег, телекомИзображение: Michael Coghlan, CC

Как сообщает издание Süddeutsche Zeitung, злоумышленники организовали атаку на абонентов немецкого сотового оператора O2-Telefonica, в результате которого с банковским счетов ряда пользователей были похищены деньги. В ходе атаки хакерам удалось перехватывать коды для двухфакторной аутентификации с помощью уязвимости сигнального протокола SS7.

Ранее эксперты Positive Technologies сообщали о серьезных проблемах безопасности в сотовых сетях SS7 и демонстрировали перехват SMS с помощью содержащихся в них уязвимостей.Читать полностью »

Крик души — «взлом» инфраструктуры LiteManager

2017-05-02 в 9:02, admin, рубрики: litemanager, антивирусная защита, безопасность, взлом, защитаПредисловие

Данный текст это, в первую очередь, предостережение для системных администраторов и простых пользователей. Внезапно для меня, выяснилось, что относительно известная программа для удаленного администрирования «LiteManager» (далее LM) сама по себе, без модификаций и каких-либо изменений, представляет собой backdoor для любого компьютера, где она установлена. То есть, если на ПК установлен LM и используется соединение по ID (без IP адреса), то, с очень высокой, почти 100%, долей вероятности, к этому ПК можно получить неправомерный удаленный доступ совершенно постороннему пользователю, приложив при этом минимум усилий, не обладая при этом какими-то специальными навыками взлома. Описание технологии «взлома» и работающий пример с исходным кодом ниже.

«Теперь и мы побывали в шкуре атакуемого». В InfoWatch проанализировали «слив базы клиентов» и считают, что их заказал Search Inform

2017-04-26 в 11:36, admin, рубрики: B2B, InfoWatch, безопасность, взлом, персональные данные, Текучка, метки: b2b, InfoWatch, безопасность, взлом, персональные данные, Текучка13 апреля 2017 года по СМИ, компаниям отрасли информационной безопасности, некоторым крупным компаниям-клиентам ГК InfoWatch началась веерная рассылка писем о том, что якобы произошла утечка данных из базы клиентов компании. Довольно быстро стало известноЧитать полностью »

Ломать нельзя помиловать, или что ждет хакеров на PHDays VII

2017-04-19 в 10:32, admin, рубрики: PHDays, Блог компании Positive Technologies, взлом, информационная безопасность, конкурсы, Программирование, разработка, Спортивное программированиеПожалуй, самая ожидаемая часть форума — это конкурсы. В этом году мы подготовили обширную программу: участников ждут конкурсы, ставшие классикой PHDays, и кое-что совершенно новое. Основное правило остается неизменным — только реальные цели, только хардкор. Большинство соревнований PHDays VII пройдет в рамках Противостояния, центральным объектом будет умный город. Посетители форума смогут попробовать себя во взломе систем умного дома, камер видеонаблюдения, IoT-устройств, а также заглянуть под капот умного автомобиля и поломать систему автоматизации целого города.Читать полностью »

InfoWatch назвали фейком вброшенную базу с данными своих воображаемых «клиентов»

2017-04-13 в 15:21, admin, рубрики: B2B, InfoWatch, безопасность, взлом, кейсы, персональные данные, Текучка, метки: b2b, InfoWatch, безопасность, взлом, кейсы, персональные данные, ТекучкаКомпания InfoWatch заявила, что у нее не происходило утечек данных клиентов, а информацию о якобы имевшем место похищении базы данных компании рассылают недоброжелатели и в InfoWatch уже понимют кто это делают. В компании говорят, что содержащиеся в письме данные — фейк.

InfoWatch зафиксировала информационную атаку, которая была осуществлена централизованно из анонимного источника путем размещения данных, Читать полностью »

Об опасностях беспроводных клавиатур и мышей

2017-04-07 в 12:37, admin, рубрики: беспроводные клавиатуры, беспроводные мыши, Блог компании Positive Technologies, взлом, информационная безопасность, метки: беспроводные клавиатуры, беспроводные мышиИзображение: home thods, Flickr

Компьютерные мыши и клавиатуры с радиоинтерфейсом и USB-трансивером стоят немногим дороже обычных проводных моделей и пользуются популярностью. Но такие устройства не защищены от взлома: собрать набор для проведения атаки можно всего за 300 рублей, а вестись она может с расстояния до 1 км.

Мы протестировали безопасность устройств Logitech, A4Tech и Microsoft. В ходе тестов нам удалось перехватить данные, передаваемые клавиатурами и мышами, дешифровать трафик и осуществить ряд других атак. Обнаруженные уязвимости могут привести к утечке паролей, платежных реквизитов, персональных данных и другой важной информации.Читать полностью »

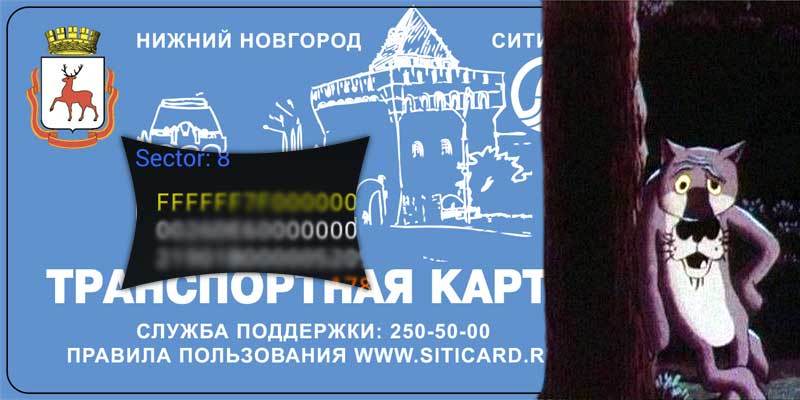

«Шо, опять?» или взлом транспортных карт «Ситикард» (Нижний Новгород)

2017-04-06 в 7:44, admin, рубрики: android, mifare, NFC, NXP, RFID, взлом, информационная безопасность, транспортные картыЯ обычная девушка, сравнительно недавно работающая в сфере ИТ, не имею знаний в хакинге и взломе. Но вдохновленная статьями на Хабре про взлом транспортных карт «Тройка» и «Подорожник» (которые уже не доступны, авторы Ammonia и antoo), я решила рассказать про свой собственный опыт взлома транспортных карт «Ситикарт», которые действуют в Нижнем Новгороде.

Сразу скажу, я не хакер и не взломщица, а простой фронт-энд разработчик, мои знания по работе с ПК, если отбросить знания во фронт-энд разработке, можно охарактеризовать, как «опытный пользователь».

Я не разрабатывала специальные приложения, как делали это авторы упомянутых статей, а покажу, как доступными средствами можно легко взламывать транспортные карты. Методы взлома известны давно (лет 5-7 точно).

Если бы я, как разработчик, использовала старые версии фреймворков с известными уязвимостями, мне бы давно оторвал работодатель голову, но на разработчиков транспортных систем это, по-моему, не распространяется. Возможно, это связано с низкой подкованностью самих разработчиков.

Но вернусь к взлому. Итак, обо всем по порядку.

Читать полностью »

90% умных телевизоров уязвимы к атакам, с помощью ТВ можно шпионить за телезрителями

2017-03-31 в 14:35, admin, рубрики: Smart TV, безопасность, взлом, Железо, Медиа, Текучка, шпионаж, метки: безопасность, взлом, железо, медиа, смарт тв, Текучка, шпионажРафаэль Шеель (Rafael Scheel), исследователь безопасности из компании Oneconsult, продемонстрировал практическую возможность совершения атаки на умные телевизоры, которая даёт возможность получить полный контроль за устройством через подстановку команд HbbTV при обработке потоков DVB-T (Digital Video Broadcasting — Terrestrial). По данным исследователя около 90% умных телевизоров, проданных в последние годы, Читать полностью »