Думаю, что все сталкивались с проблемой злобных «авторанов». И есть много способов решения: СПО, скрипты, «танцы с бубном» и т.п. Я же хочу предложить простой алгоритм решения для пользователей OS Windows, который не требует сторонних вмешательств. Для достижения цели нам потребуется несколько шагов — точнее два.

Читать полностью »

Рубрика «вирусы» - 20

Способ защиты от несанкционированного копирования файлов в корень флеш-карты для юзеров OS WINDOWS

2013-06-20 в 10:19, admin, рубрики: вирусы, Вирусы (и антивирусы), информационная безопасность, метки: вирусы, информационная безопасностьHetzner сообщил об обнаружении бэкдора в своих системах

2013-06-06 в 16:18, admin, рубрики: Hetzner, взлом, вирусы, информационная безопасность, хостинг, метки: Hetzner, взлом, вирусы, информационная безопасность, хостингТолько что Hetzner совершил массовую рассылку для всех клиентов выделенного хостинга, сообщая об обнаружении бэкдора в своей сети, и о том, что значительная часть данных пользователей могла быть скомпрометирована, в том числе вся информация, хранящаяся в веб-панели Robot (данные по кредитным картам, впрочем, не пострадали).

Согласно письму, зловред проник в сеть компании через дыру в системе мониторинга Nagios, и поражал запущенные процессы веб-сервера Apache и sshd (терминал), при этом не изменяя сами бинарники, что и позволило бреши столь долгое время находиться незамеченной. По словам техников, ничего подобного им раньше не попадалось.

Для оценки произошедшего была нанята отдельная секьюрити-компания, которая помогает местным администраторам разобраться в произошедшем, и полностью вычистить сеть от всех копий зловреда. Все компетентные органы были оповещены, расследование на данный момент еще не завершено.Читать полностью »

Яндекс.Элементы признаны вредоносными

2013-05-23 в 9:25, admin, рубрики: Google, вирусы, вредоносное ПО, дистрибуция, Песочница, поисковые системы, яндекс, метки: Google, вирусы, вредоносное ПО, дистрибуция, поисковые системы, яндексПомните, как в апреле мы писали про инициативу разработчиков ввести черный список для ПО, которое игнорирует рекомендации команды Google Chrome по установке сторонних расширений? И именно по причине не соблюдения рекомендаций официальный установщик Яндекс.Элементов признан вредоносным.

Rambler раздает поиск Яндекса через трояны на торрентах

2013-05-17 в 11:24, admin, рубрики: вирусы, информационная безопасность, Песочница, Рамблер, трояны, яндекс, метки: вирусы, Рамблер, трояны, яндексКстати, на волне олдскульных меломанов в комментах всплыла тема о том, что поиск Яндекса при помощи Рамблера раздается теперь на torrentino.ru.

Метод используется тот же, что и у мейла (загрузчик), ниже я подробнее опишу технологию.

Читать полностью »

Mail.Ru тестирует новый способ заражения компьютеров

2013-05-16 в 23:47, admin, рубрики: mail.ru, вирусы, Вирусы (и антивирусы), информационная безопасность, трояны, метки: mail.ru, вирусы, трояны

Как-то среди ночи меня пробила ностальгия и я решил сказать с зайцев.нет композицию Анжелики Варум — «Городок».

Нахожу, подходит битрейт, выбираю mp3 и качаю.

Но почему-то скачался .exe файл… и со странного адреса dls3.moilru.ru/output/.../02/96/6b/9f/audio/varum_anzhelika_-_gorodok_zaycev_net.exe

Что за ерунда думаю.

Читать полностью »

5% компьютеров, защищенных антивирусом, все же заражены

2013-03-25 в 13:35, admin, рубрики: аналитика, Блог компании «Лаборатория Касперского», вирусы, метки: аналитика, вирусы, вирусы и антивирусыКаждый двадцатый компьютер, имеющий антивирусную защиту, все же заражен тем или иным вирусом. Именно к такому выводу мы пришли, проанализировав статистику запущенного около года назад бесплатного сервиса Kaspersky Security Scan (KSS).

Это очень большая цифра — по самым скромным оценкам, речь идет о 50 млн. машин — поэтому мы провели дополнительное исследование.

Читать полностью »

Легкое проникновение или борьба с несложным вирусом

2013-03-14 в 19:56, admin, рубрики: администрирование windows, вирусы, Вирусы (и антивирусы), Песочница, метки: администрирование windows, вирусыЗахватывающее действие разворачивается на Вашем компьютере совсем неожиданно и, как правило, в самый неподходящий момент. Начинается все просто, Вы отправляетесь на свой любимый сайт или в социальную сеть и обнаруживаете что-то необычное…

Так случилось и с моим компьютером. Захожу на сайт, вижу в левом углу неприличную картинку (рекламный баннер). В голове промелькнуло 2 мысли:

- заражен мой браузер

- заражен сайт

Побродив по нескольким сайтам и не увидев этого самого баннера, я сделал вывод, что все-таки заражен сайт. Так как это был сайт довольно крупной компании, я позвонил в тех. поддержку. Выслушали, выразили благодарность за бдительность, но во время разговора сообщили, что у них этот баннер не отображается ни под одним браузером.

Анализ сайта

Начал исследовать сайт, и вижу, что в коде Яндекс метрики есть такая строчка:

<noscript><div><img src="//mc.yandex.ru/watch/image2.jpg" style="position:absolute; ..." alt=""></div></noscript>

Именно она и показывает баннер. Не совсем понятно, как это делается в теге <nosctipt></nosctipt>, однако ясно, что ссылка на картинку фишинговая.

Файл hosts

Отправляемся в файлик hosts (%windir%system32driversetchosts).

И вот тут мной была допущена серьезная ошибка: открыл, посмотрел, все число, закрыл. Однако не обратил внимания на появившуюся полосу прокрутки.Читать полностью »

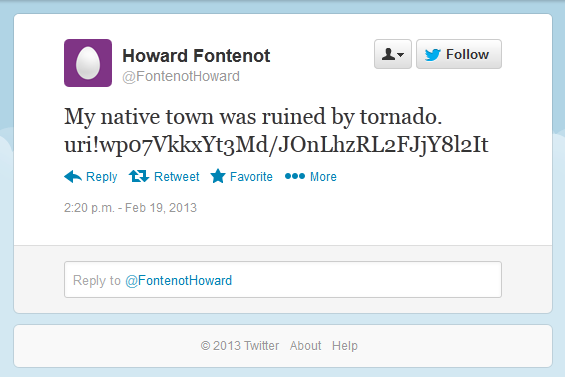

Технология борьбы с MiniDuke. Простая защита от сложных угроз?

2013-03-11 в 14:26, admin, рубрики: kaspersky, kaspersky lab, miniduke, антивирусы, Блог компании «Лаборатория Касперского», вирусы, Вирусы (и антивирусы), информационная безопасность, касперский, киберпреступность, лаборатория касперского, эпидемия, метки: Kaspersky, kaspersky lab, miniduke, антивирусы, вирусы, касперский, киберпреступность, лаборатория касперского, эпидемияВсего год назад многие были уверены, что целевые атаки (не путать с кибероружием) были направлены исключительно на американские и западноевропейские компании. Однако, разоблачение кибер-операции Red October экспертами «Лаборатории Касперского» позволило развеять миф об узкой географической направленности подобных угроз.

Очередное доказательство масштабности не заставило себя долго ждать. 27 февраля «Лаборатория Касперского» опубликовала новый отчёт об исследовании ряда инцидентов, связанных с кибершпионажем против правительственных учреждений и научных организаций по всему миру. Вредоносная программа MiniDukе и сегодня продолжает атаковать своих жертв из Украины, Бельгии, Португалии, Румынии, Чехии, Ирландии и других стран. Специально для Хабра отчет об этой новой угрозе подготовил заместитель руководителя глобального центра исследований, руководитель отдела технологического позиционирования «Лаборатории Касперского» Владимир Заполянский.

Твит аккаунта, созданного операторами командных серверов и содержащий определенный тег, которым помечен зашифрованный URL-адрес, предназначенный для использования бэкдорами.Читать полностью »

Программисты старой школы: преклоняться или бояться?

2013-03-07 в 10:11, admin, рубрики: ассемблер, Блог компании «Лаборатория Касперского», вирусы, Демосцена, программирование как искусство, программисты Это перевод поста, опубликованного в англоязычном блоге «Лаборатории Касперского».

Он не столько о вирусах, сколько о демосцене и лучших произведениях в этом жанре искусства.

Недавно Евгений Касперский опубликовал в своем блоге запись «Призраки вирус-оперы, или Ситхи Ассемблера», посвященную сверхкомпактным и мощным вредоносным приложениям, обнаруженным недавно, но написанным в стиле 15-летней давности. Мой возраст позволяет помнить этих парней и их блестящую работу – речь ведь не обязательно о создателях вирусов, они были лишь частью программистского сообщества, специализировавшегося на «ручном» написании кода и программировании на ассемблере. Это похоже на Джедаев и Ситхов из мира «Звездных войн» – существ, чье оружие, лазерные мечи, было крайне специфическим и, несмотря на это, воспринималось всеми остальными героями как одно из самых мощных (кроме шуток, спросите Йоду). Увы, похоже, людей, которые помнят этих мастеров-программистов, осталось трое (я, Касперский и Билл Гейтс). А если серьезно – в сегодняшнем мире, где драйвер мышки занимает 50 мегабайт, довольно трудно вообразить, на что способен хакер старой школы при совсем небольшом количестве выделенных ресурсов. Поэтому я решил показать, о чем говорит Евгений, на несколько ином примере – а вы уж решайте, насколько плохи новости об «олдскульных» авторах заразы.

Читать полностью »

Не очередной VirusTotal (плюс небольшое исследование)

2013-03-05 в 6:50, admin, рубрики: вирусы, Вирусы (и антивирусы), вирусы на сайтах, информационная безопасность, костыли, метки: вирусы, вирусы на сайтах, костылиСо времен первого сетевого червя “Червя Морриса”, написанного в далеком 1988 году, больше с исследовательской целью, чем причинения вреда или извлечения наживы, многое изменилось. Векторы атак расширились, но основной принцип остался неизменным. Все они используют уязвимости в различных программных продуктах.

С бурным ростом всемирной паутины, очередь дошла и до web сайтов. Основной удар конечно приходиться на самые распространенные “системы управления контентом” и серверное программное обеспечение.

Изменились цели, многократно возросла “коммерческая составляющая”.