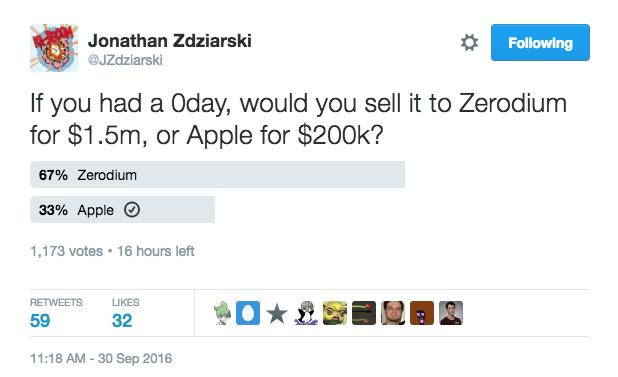

Скриншот опроса, который провёл Джонатан Здзярски, бывший джейлбрейкер, а ныне специалист по безопасности. Недавно он перешёл на работу в Apple и удалил свой аккаунт в Twitter

В августе 2016 года Apple торжественно открыла программу выплаты вознаграждений за найденные уязвимости. Такие программы давно действуют практически у всех крупных IT-компаний. Долго сопротивлялась выплате вознаграждений Microsoft, но и она сдалась в 2013 году, запустив Microsoft Bounty Programs. Пожалуй, Apple оставалась последней среди производителей массовых продуктов, кто не платит хакерам, поэтому новость о начале выплаты вознаграждения была благоприятно воспринята сообществом.

Проблема только в том, что за прошедший год мы не слышали ни об одном случае, чтобы кто-то получил деньги от Apple. Возможно, им просто запрещено рассказывать об этом. А может быть, они предпочитают продавать эксплойты на чёрном рынке по гораздо более высокой цене.

Читать полностью »