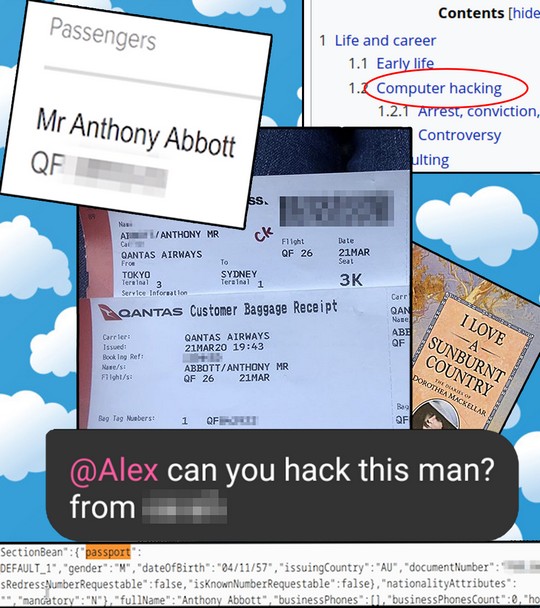

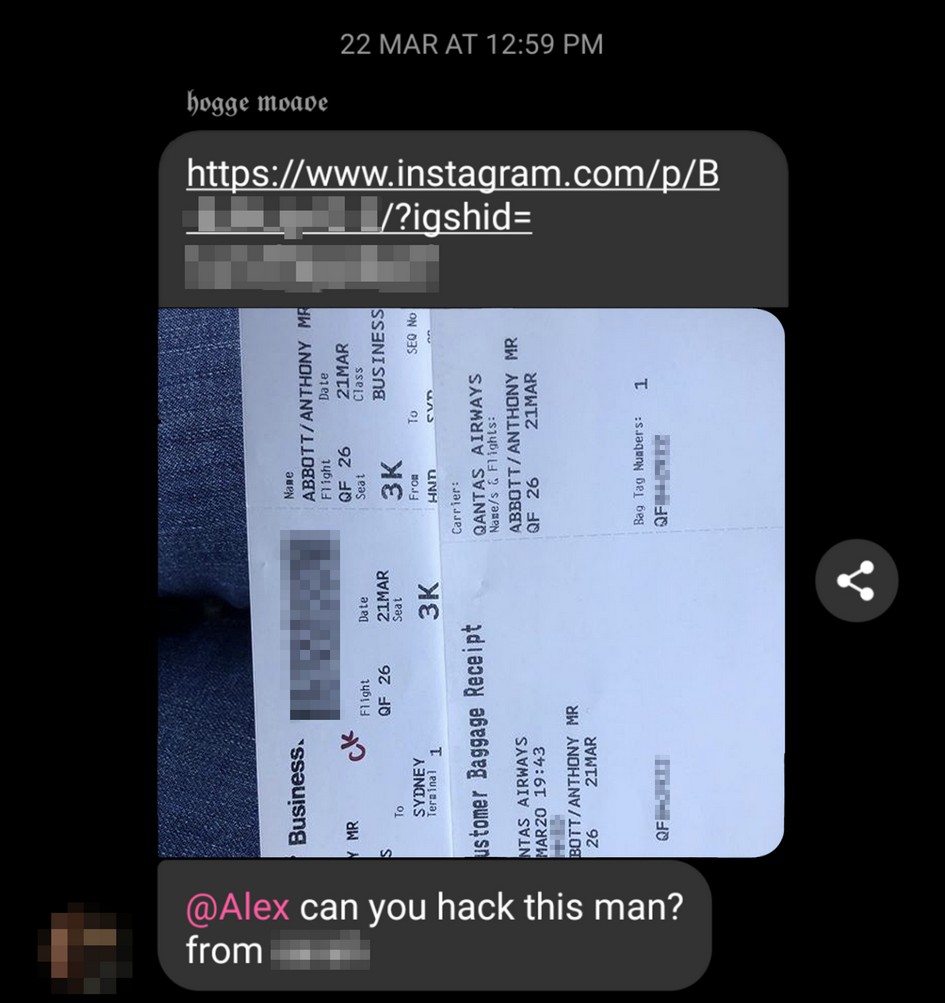

В 2025 году штрафы за утечку информации станут значительно выше. Если раньше за подобные нарушения можно было отделаться несколькими десятками тысяч рублей, то после введения оборотных штрафов, можно потерять от 20 млн. рублей за первое нарушение, до 500 млн. рублей, при повторном.

Также, за слив данных, предусмотрена и уголовная ответственность. При этом утечка данных, а соответственно и ответственность за инцидент, может коснуться любого бизнеса.