Рубрика «троян»

Group-IB сообщила о рассылке троянов от имени UNICEF — хакеры предлагали сведения о коронавирусе

2020-03-18 в 13:11, admin, рубрики: информационная безопасность, коронавирус, троян

Международная компания Group-IB рассказала о том, что зафиксировала вредоносную рассылку в России от имени организации UNICEF. В письмах содержались предложения обновлений о ситуации с эпидемией коронавируса, сообщает РИА Новости. Читать полностью »

Исследование одного вредоноса

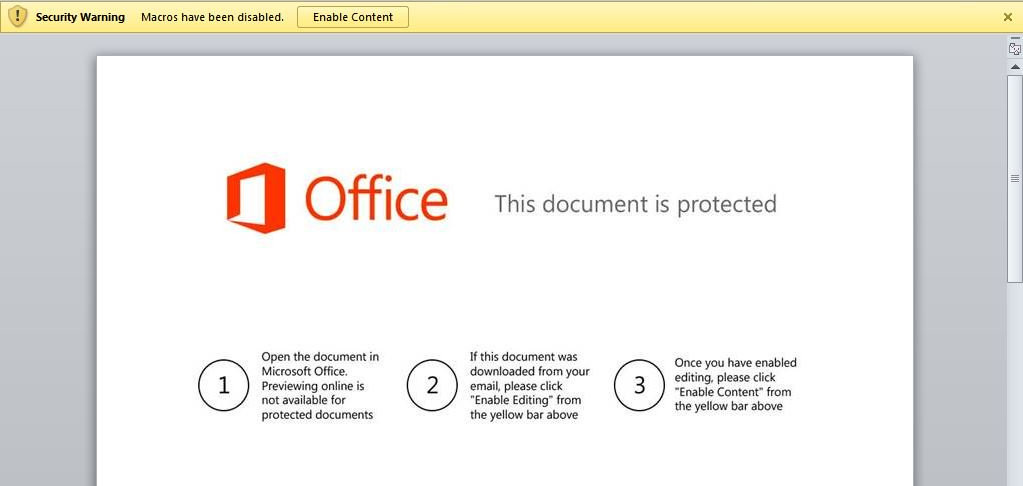

2020-02-20 в 19:39, admin, рубрики: Malware, malware analysis, malware reversing, trojan, вредоносное ПО, информационная безопасность, реверс-инжиниринг, троян Попался мне недавно вредоносный doc файл, который рассылали с фишинговыми письмами. Я решил, что это неплохой повод поупражняться в реверс-инжиниринге и написать что-то новое на Хабр. Под катом — пример разбора вредоносного макроса-дроппера и не менее вредоносных dll.

Попался мне недавно вредоносный doc файл, который рассылали с фишинговыми письмами. Я решил, что это неплохой повод поупражняться в реверс-инжиниринге и написать что-то новое на Хабр. Под катом — пример разбора вредоносного макроса-дроппера и не менее вредоносных dll.

Читать полностью »

Троянца-кликера из каталога Google Play установили почти 102 000 000 пользователей Android

2019-08-12 в 9:22, admin, рубрики: Google, Аналитика мобильных приложений, гаджеты, информационная безопасность, кликер, троян, троянцыТроянцы-кликеры — распространенные вредоносные программы для накрутки посещений веб-сайтов и монетизации онлайн-трафика. Они имитируют действия пользователей на веб-страницах, нажимая на расположенные на них ссылки и другие интерактивные элементы. Вирусные аналитики «Доктор Веб» выявили очередного такого троянца в Google Play.

Читать полностью »

Арестован создатель трояна Anubis

2019-03-06 в 14:46, admin, рубрики: anubis, антивирусная защита, информационная безопасность, троянСудя по сообщениям на хакерских форумах, правоохранители задержали создателя банковского трояна Anubis, известного под псевдонимом maza-in.

В 2017 году про maza-in даже писал американский Форбс.

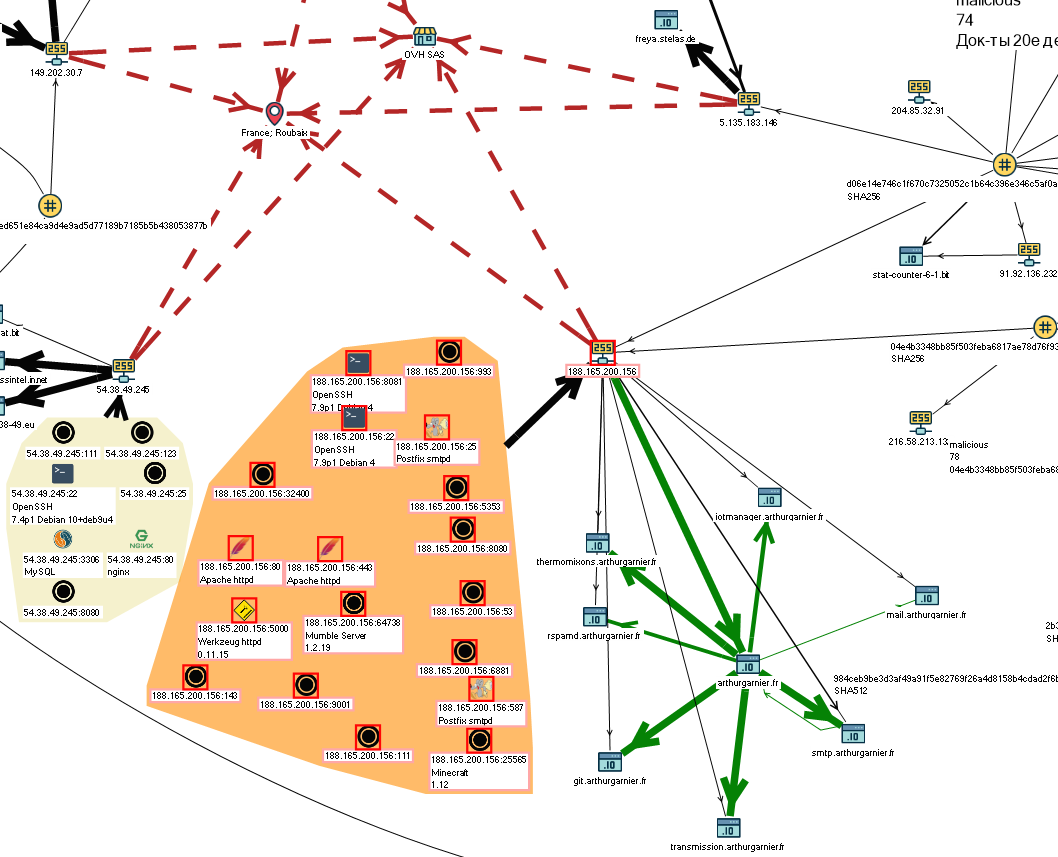

Собственное исследование, что нам могут рассказать открытые источники?

2019-01-19 в 18:51, admin, рубрики: lampyre, OSINT, rtm, threat intelligence, информационная безопасность, реверс-инжиниринг, троян, хакеры

Вдохновившись статьей Group-IB о масштабной хакерской атаке на банки и предприятия от лица госучреждений решил разузнать про RTM немного больше.

Цель – не только найти причастных к данной атаке, но и показать насколько доступно проведение такого расследования при наличии хороших инструментов и некоторого технического бэкграунда.

Читать полностью »

История одного вскрытия: как мы ревёрсили Hancitor

2018-07-25 в 12:37, admin, рубрики: ida pro, Блог компании ВышТех, реверс-инжиниринг, троян, Учебный процесс в IT

Для тех, кто уже наигрался с задачками crackme, мы подвезли свежего троянца. В дикой природе загрузчик Hancitor еще встречается в своей естественной среде обитания — спам-рассылках. В настоящее время он активно используется для прогрузки банковского трояна Panda, который является модификацией небезызвестного Zeus.

В один холодный летний вечер мы встретились с ним лицом к лицу, просматривая почтовый спам. Если любите смотреть, что там у вредоносов «под капотом», почитайте наш новый реверс-разбор.

Читать полностью »

Анализ поведения трояна Pegasus в сети

2018-07-24 в 9:42, admin, рубрики: Pegasus, Блог компании Positive Technologies, информационная безопасность, троянНедавно был опубликован исходный код банковского трояна Pegasus. Несмотря на упоминание группы Carbanak в названии архива, исследователи из компании Minerva Labs опровергли причастность трояна к этой группе и доказали причастность к группе Buhtrap (Ratopak). Внутри архива находится краткое описание работы трояна, его исходные коды, описание системы банковских платежей и данные сотрудников многих российских банков.

Архитектура исходного кода этого вредоноса достаточно интересна. Функциональность поделена на модули, собираемые в единый “binpack” на этапе компиляции. Процесс компиляции также включает в себя подпись исполняемых файлов сертификатом из файла tric.pfx, который отсутствует в архиве.

Не менее любопытна и сетевая активность Pegasus, который, после заражения, пытается распространиться внутри домена и умеет проксировать данные между машинами, используя пайпы и транспорт Mailslot. Мы сфокусировались на изучении особенностей сетевой активности трояна и оперативно добавили детекты для Pegasus в продукт PT Network Attack Discovery. Это позволит всем его пользователям своевременно обнаруживать активность этого трояна и его модификаций в своей сети. В этой статье я дам подробное описание механизмов распространения по сети и взаимодействия между копиями Pegasus.

Security Week 11: сомнительные новости банковской направленности, убийца майнеров, имитация банка

2018-03-31 в 21:40, admin, рубрики: android, powershell, Блог компании «Лаборатория Касперского», гороскоп, зловред, информационная безопасность, майнер, троян, эксплойтНовость

А вот любопытная свеженькая находка наших коллег. Некие предприимчивые товарищи решили снабдить публику необычными новостями. Впрочем, новости были так себе: не очень свежий эксплойт IE да троян Buhtrap, известный с 2014 года. И все это добро вывесили на ряд российских новостных сайтов, откуда и раздавали читателям. Незаметно, разумеется.

А вот любопытная свеженькая находка наших коллег. Некие предприимчивые товарищи решили снабдить публику необычными новостями. Впрочем, новости были так себе: не очень свежий эксплойт IE да троян Buhtrap, известный с 2014 года. И все это добро вывесили на ряд российских новостных сайтов, откуда и раздавали читателям. Незаметно, разумеется.

Эксплойт для Internet Explorer (CVE-2016-0189), также известный как VBScript Godmode, злоумышленники писали не сами — попятили из открытого источника. Троян, по сути, тоже лишь слегка модифицировали. Он, кстати, всегда использовался для воровства денег со счетов юридических лиц. Так что, по всей видимости, и тут была попытка добраться до компьютеров финансистов.Читать полностью »

Вредоносное ПО, вошедшее в историю. Часть III

2017-12-04 в 10:01, admin, рубрики: trojan, viruses, worms, Блог компании ua-hosting.company, вирусы, информационная безопасность, троян, черви

Предметом искусства может быть картина, скульптура, поэма, симфония и даже компьютерный вирус, как бы странно это не звучало. К сожалению, создание вирусов в наши дни сопряжено с извлечением выгоды из своего творения или причинением вреда окружающим. Однако на заре компьютерных технологий вирусописатели были истинными художниками, чьими красками были кусочки кода, умело смешанные они превращались в шедевр. И цель их была не столь обидеть кого-то, сколь заявить о себе, продемонстрировать свой ум и смекалку и, порой, просто позабавить людей. Сегодня мы продолжим наше знакомство с различными творениями вирусописателей, которые тем или иным образом заслуживают нашего внимания. (Если же вы хотите ознакомиться с предыдущими частями, вот ссылочки: Часть I и Часть II) Читать полностью »