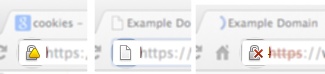

Как было объявлено 5 сентября 2014 года, разработчики браузера Chromium уже не очень жалуют алгоритм хеширования SHA-1. Сам вид адресной строки браузера будет давать понять посетителям https-сайтов, «закрытых» такими сертификатами, что с сайтом что-то «не те». Вид строки будет меняться со временем, давая время для более-менее плавного перехода, а в конце сертификаты с SHA-1 перестанут считаться вообще сколько-нибудь безопасными:

Как было объявлено 5 сентября 2014 года, разработчики браузера Chromium уже не очень жалуют алгоритм хеширования SHA-1. Сам вид адресной строки браузера будет давать понять посетителям https-сайтов, «закрытых» такими сертификатами, что с сайтом что-то «не те». Вид строки будет меняться со временем, давая время для более-менее плавного перехода, а в конце сертификаты с SHA-1 перестанут считаться вообще сколько-нибудь безопасными:

Рубрика «TLS» - 12

Перевыпускаем сертификат с SHA-2 — если Webnames не идет к Магомету…

2014-11-10 в 15:06, admin, рубрики: http, rapidssl, regtime, sha-1, TLS, webnames, Веб-разработка, информационная безопасность, системное администрированиеКак защитить свой Windows-сервер от уязвимости POODLE SSLv3

2014-11-06 в 10:08, admin, рубрики: iis, SSL, TLS, windows, Блог компании «FirstVDS/ FirstDEDIC», информационная безопасность, Серверное администрирование В прошлой публикации про POODLE-уязвимость я упустил из виду сервера, работающие на ОС Windows, сконцентрировавшись на юниксовом программном обеспечении.

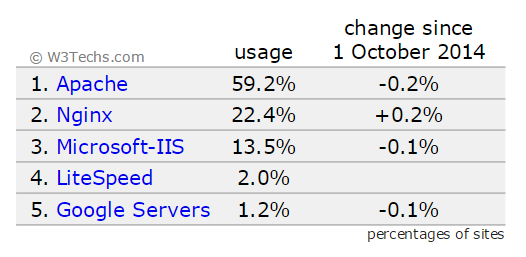

Но судя по статистике популярности веб-серверов Microsoft-IIS занимает 13,5%, и третью строчку в тройке лидеров, оставляя далеко позади все остальные веб-серверы.

Илья Григорик о внедрении HTTP-2

2014-11-03 в 20:21, admin, рубрики: HTTP 2.0, IT-стандарты, latency, SPDY, TLS, Клиентская оптимизация, контроль потока, оптимизация, приоритизация, Серверная оптимизация, шардингИзвестный специалист по серверной и клиентской оптимизации, соавтор WebRTC, автор книги "High Perfomance Browser Networking" Илья Григорик из Google опубликовал презентацию “HTTP/2 all the things!”, в которой объясняет, как следует настраивать серверную часть под HTTP 2.0, чтобы повысить скорость загрузки страниц и уменьшить latency, по сравнению с HTTP 1.1.

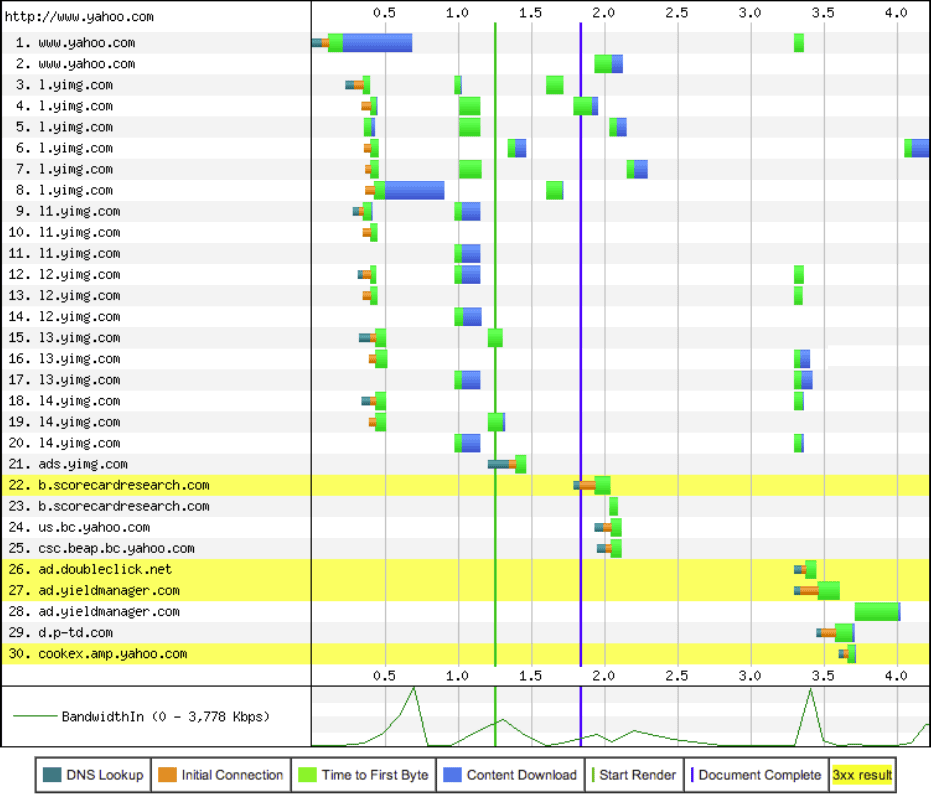

Режим Connection View в браузере показывает загрузку элементов заглавной страницы Yahoo.com в HTTP 1.1

Илья начинает с того, что для современных сайтов бóльшая часть задержек приходится на ожидание загрузки ресурсов, при этом полоса пропускания не является ограничивающим фактором (синим цветом на диаграмме Connection View). По статистике, для загрузки средней веб-страницы браузер делает 78 запросов к 12 различным хостам (общий размер загружаемых файлов 1232 КБ).

Читать полностью »

Криптографические решения. От криптопровайдеров до браузерных плагинов

2014-10-27 в 16:01, admin, рубрики: openssl, PKCS#11, TLS, Блог компании Компания «Актив», информационная безопасность, криптография, эцпПроизводители СКЗИ предлагают различные механизмы для интеграции криптосредств в информационные системы. Существуют решения, ориентированные на поддержку систем с Web-интерфейсом, мобильных и десктопных приложений, серверных компонентов. СКЗИ интегрируются в приложения Microsoft и в продукты Open Source, обеспечивают поддержку различных прикладных протоколов и форматов электронной подписи.

С учетом растущего количества проектов с применением ЭЦП и появления массовых проектов для физических лиц, разработчикам подобных проектов требуется хорошо ориентироваться в предлагаемых производителями решениях по ЭЦП для того, чтобы сделать систему удобной в эксплуатации и недорогой в плане техподдержки. Таким образом, если еще лет 5 назад главным фактором выбора криптосредства являлось его полное соответствие требованиям регуляторов, то при сегодняшнем разнообразии важными критериями могут выступать охват поддерживаемых платформ, возможность интеграции с браузером, поддержка мобильных пользователей, возможность установки без прав системного администратора и т.п.

В данном материале сделана попытка классифицировать средства криптографической защиты информации (СКЗИ).

- Рассмотрены в основном СКЗИ, использующиеся для защиты клиент-серверных соединений по протоколу TLS, для организации ЭЦП, шифрования передаваемых данных;

- Не рассматриваются СКЗИ, применяемые для создания VPN и шифрования файловой системы, хранимых данных, а так же УЦ;

- Отдельно выделены аппаратные криптографические устройства.

Классификация построена на основе:

- технологий интеграции (Crypto API, Active-X, NPAPI и др.), которые поддерживают СКЗИ для встраивания в приложения и прикладные системы;

- интерфейсов, которые предоставляют СКЗИ для встраивания в приложения и прикладные системы.

Кроме того, показаны способы интеграции СКЗИ с Web-приложениями и возможность его использования на мобильных платформах

Общая схема классификации приведена в таблице:

| Криптопровайдеры | Нативные библиотеки (openssl-style, PKCS#11, NSS, собственные интерфейсы) | Локальные прокси | Браузерные плагины | Облачная подпись | Браузеры с российской криптографией |

| Почтовые клиенты с российской криптографией | Российская криптография в фреймворках, платформах, интерпретаторах | Настольные криптографические приложения | Криптография в BIOS UEFI | Сервис-провайдеры ЭЦП | Эмуляторы доверенной среды |

| Аппаратные средства |

В первой статье рассмотрим решения, начиная с криптопровайдеров по браузерные плагины включительно. В последующих статьях будут рассмотрены остальные средства.

История однострочных багов

2014-03-03 в 23:23, admin, рубрики: apple, ecdsa, open source, openssl, SSL, TLS, анб, баги, ГПСЧ, информационная безопасность, криптография, ошибки, метки: apple, ecdsa, openssl, SSL, TLS, X-сервер, анб, баги, ГПСЧ, ДСА, ошибкиКомпания Apple недавно допустила крупную ошибку, забыв удалить лишнюю строчку с оператором безусловного перехода goto посередине функции SSLVerifySignedServerKeyExchange для проверки серверной подписи при установке SSL-соединения. В результате, функция успешно завершала работу, независимо от результата проверки подписи.

Однако, это не первый случай в истории, когда критическая ошибка объясняется единственной строчкой кода. Вот ещё несколько таких примеров.

X Server

В 2006 году было обнаружено, что X Server проверяет рутовые права у пользователя, но при этом разработчики в реальности забыли вызвать соответствующую функцию.

--- hw/xfree86/common/xf86Init.c

+++ hw/xfree86/common/xf86Init.c

@@ -1677,7 +1677,7 @@

}

if (!strcmp(argv[i], "-configure"))

{

- if (getuid() != 0 && geteuid == 0) {

+ if (getuid() != 0 && geteuid() == 0) {

ErrorF("The '-configure' option can only be used by root.n");

exit(1);

}Адам Лэнгли объяснил причины бага в iOS: лишняя строчка кода поломала всю безопасность

2014-02-22 в 14:48, admin, рубрики: iOS, OS X, SSL, TLS, баг, информационная безопасность, криптография, ненормальное программирование, подпись, сертификат, шифрование, метки: iOS, OS X, SSL, TLS, баг, подпись, сертификат, шифрованиеВчера компания Apple выпустила обновление безопасности iOS 7.0.6 для iPhone 4 и более поздних моделей, iPod touch 5-го поколения и iPad 2+. Одновременно выпущен аналогичный патч 6.1.6 для iPhone 3GS и iPod touch 4-го поколения.

Обновление закрывает уязвимость CVE-2014-1266, которая позволяет злоумышленнику из «привилегированной позиции в сети» перехватывать и модифицировать пакеты в сессиях, защищённых SSL/TLS. Речь идёт о MiTM-атаке с подменой трафика.

В лаконичном пояснении Apple говорит, что при установке защищённого соединения по SSL/TLS система не способна определить аутентичность соединения. Проблему решили путём «добавления недостающих этапов валидации».

Читать полностью »

HTTP 2.0 будет только по HTTPS

2013-11-13 в 11:10, admin, рубрики: HTTPS, IT-стандарты, TLS, информационная безопасность, Сетевые технологии, метки: HTTPS, TLSРабочая группа, которая работает над новой версией стандарта HTTP/2, обсудила несколько вариантов использования шифрования в HTTP/2. Руководитель рабочей группы Марк Ноттингем (Mark Nottingham) обдумал все предложения и сегодня высказал своё мнение на этот счёт.

По мнению Ноттингема, наилучшим способом защиты коммуникаций будет, если протокол HTTP/2 будет поддерживать только URL типа https:// в «открытом» интернете. Адреса типа http:// продолжат использовать предыдущую версию протокола HTTP/1. Естественно, клиенты HTTP/1 тоже сохранят возможность обмениваться данными с защищёнными узлами.

Это довольно смелое решение. Если его утвердят в стандарте, то оно может привести к тотальному внедрению криптографии по всей Сети.

Читать полностью »

Криптопереписка для недоверчивых

2013-09-02 в 14:08, admin, рубрики: aes, diffie-hellman, hmac, openssl, rsa, sha1, ssh, TLS, информационная безопасность, криптография, тайна переписки, чат, метки: openssl, TLSОсторожно: данный пост может вызывать непродолжительное обострение паранойи

Привет! Не верите ли вы в популярные продукты для защищённой переписки так, как не верю в них я? Например, в браузерные крипточаты с шифрованием на стороне клиента, или в p2p-криптомессенжеры?

В данном посте речь пойдет об организации защищённого общения между двумя собеседниками. Он адресован таким же недоверчивым людям как я, поэтому в нём не будет ни кода, написанного мной, ни изобретённых на коленке протоколов и алгоритмов. Будет использоваться только библиотека openssl и набор программ openssh.

Как HTTPS обеспечивает безопасность соединения: что должен знать каждый Web-разработчик

2013-07-29 в 7:51, admin, рубрики: HTTPS, TLS, Алгоритмы, алогритм Диффи-Хеллмана, Веб-разработка, информационная безопасность, шифрование

Как же все-таки работает HTTPS? Это вопрос, над которым я бился несколько дней в своем рабочем проекте.

Будучи Web-разработчиком, я понимал, что использование HTTPS для защиты пользовательских данных – это очень и очень хорошая идея, но у меня никогда не было кристального понимания, как HTTPS на самом деле устроен.

Как данные защищаются? Как клиент и сервер могут установить безопасное соединение, если кто-то уже прослушивает их канал? Что такое сертификат безопасности и почему я должен кому-то платить, чтобы получить его?

Читать полностью »

Защита от прослушивания SIP c помощью — TLS + SRTPS + шифрованный тунель и телефона Yealink t26p

2013-07-13 в 17:11, admin, рубрики: asterisk, freepbx, linux, openvpn, sip, TLS, yealink, телефония, метки: asterisk, freepbx, openvpn, sip, TLS, yealink

У вас параноя? Вам кажется что вас постоянно хотят подслушать? Ведете важные переговоры? Тогда вам сюда!

В этой заметке я расскажу об основных сложностях при настройке телефона Yealink t26p.

Для начала мы заставим телефон поднять шифрованный тунель с сертификатами до сервера OpenVPN, а потом пустить внутри тунеля SIP с шифрованной через сертификаты сигнализацией и голосом! (TLS + SRTP).

Кому интересно прошу под кат.

Читать полностью »