Компания Google объявила войну фальшивым кнопкам вроде "Download", "Play" и прочим, которые используются в социальной инженерии, например, для установки на компьютер вредоносного программного обеспечения. Теперь Google расширяет технологию Safe Browsing в том числе на такой вредоносный контент, встроенный в веб-страницу.

Компания Google объявила войну фальшивым кнопкам вроде "Download", "Play" и прочим, которые используются в социальной инженерии, например, для установки на компьютер вредоносного программного обеспечения. Теперь Google расширяет технологию Safe Browsing в том числе на такой вредоносный контент, встроенный в веб-страницу.

Читать полностью »

Рубрика «социальная инженерия» - 6

Google начнёт предупреждать о подозрительных кнопках скачивания

2016-02-05 в 12:48, admin, рубрики: Google, safe browsing, информационная безопасность, социальная инженерияСлужба поддержки — это настоящая дыра в системе безопасности

2016-01-25 в 8:22, admin, рубрики: amazon, whois, взлом, информационная безопасность, социальная инженерия, электронная коммерцияВы соблюдаете все правила для безопасности, используете уникальные пароли, двухфакторную аутентификацию, безопасный компьютер. Думаете, теперь ваш аккаунт и персональная информация в безопасности? Нет. Пример компании Amazon показывает, что это не так. Самое уязвимое звено в системе — это служба поддержки Amazon, которая готова выдать вашу персональную информацию постороннему человеку, если тот обладает навыками социальной инженерии.

Ещё не стёрлась из памяти трагедия Мэта Хонана (2012 год). Буквально за один час у журналиста взломали аккаунты Amazon, GMail, Apple и Twitter, дистанционно уничтожили информацию на его iPad, iPhone и MacBook. Среди прочего, он потерял все фотографии своей дочки с её рождения, многие документы и большую часть переписки. Тогда всё началось с того, что злоумышленник позвонил в службу поддержки Amazon, используя личные данные жертвы из записей Whois на его сайт.

Похожая история сейчас произошла с разработчиком Эриком Спрингером (Eric Springer), клиентом AWS и магазина Amazon. И опять поддержка Amazon проявила себя как настоящий бэкдор в системе безопасности.

Читать полностью »

Школьник взломал email и получил доступ к личным данным главы Национальной разведки США

2016-01-13 в 11:55, admin, рубрики: Блог компании Positive Technologies, взлом, информационная безопасность, киберпреступления, разведка, социальная инженерия, США, хакерыКак сообщают американские СМИ, глава Национальной разведки США Джеймс Клеппер стал жертвой хакеров, которые смогли взломать его личную электронную почту и получить доступ к персональным сетевым учетным записям. Читать полностью »

ФБР расследует дело о предполагаемом взломе личной электронной почты директора ЦРУ

2015-10-20 в 18:36, admin, рубрики: информационная безопасность, социальная инженерия, ФБР, хакеры, ЦРУ, электронная почта

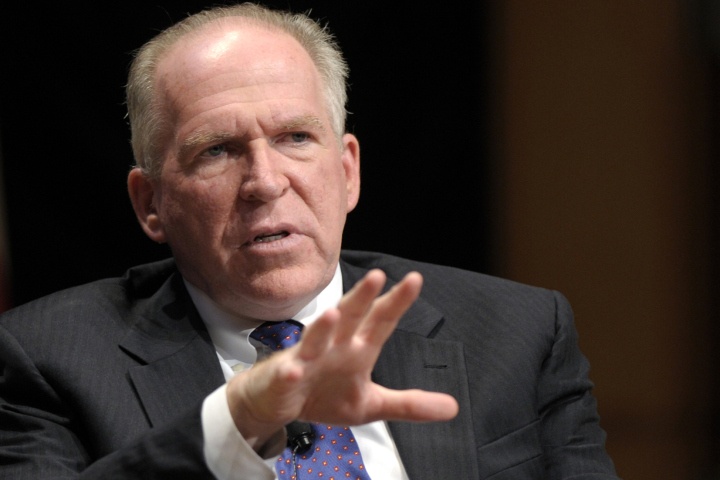

Директор ЦРУ Джон Бреннан

Газета New York Post опубликовала на своих страницах информацию, полученную от неизвестного хакера-подростка, утверждающего, что 12 октября он взломал личный ящик электронной почты директора ЦРУ Джона Бреннана [John Brennan]. Если верить утверждениям неизвестного хакера, в письмах он нашёл различную секретную информацию.

Оказалось, что директор ЦРУ использовал свой личный почтовый ящик на сервисе AOL не по назначению. Там хранилось его заявление по форме SF-86 на 47-и страницах для получения доступа к сверхсекретной информации, списки номеров карточек социальной защиты и персональные данные десятка высших чинов из руководства разведывательного управления, правительственное письмо по поводу использования пыток на допросах террористов и другая интересная информация.

Читать полностью »

HackerSIM: мечта Неуловимого Джо

2015-10-06 в 13:34, admin, рубрики: SIM, Блог компании Хакспейс Neuron, информационная безопасность, сотовая связь, социальная инженерия  В хакспейсе поселилась «симка всевластия».

В хакспейсе поселилась «симка всевластия».

Про мегафичу подмены любого номера написал на Хабре.

Анонс конкурса по социнженерным атакам с использованием HackerSIM

Заочный тур.

C 6 по 15 октября вы можете прислать в свободной форме модель угроз, которые возможны, если HackerSIM попадет в руки злоумышленника.

Приславшего материал с максимальной "hack value" ждет утешительный приз 10.000 рублей.

Очный тур.

16 октября, хакспейс «Нейрон». Начало в 19-00.

Каждому участнику предоставляется HackerSIM и в течении 3 часов он должен провести penetration test.

Участие индивидуальное или командное.

Приз — достойный.

Заявки на очный и заочный туры принимаются на почту hackersim@яндексточкару.

(Кому не терпится, у меня есть пара симок специально для хабрачитателей)

Помимо этого симка очень очень старается обеспечить анонимность своего владельца и конфиденциальность его разговоров:

- скрывает реальный круг общения

- маскирует местоположение, используя виртуальный номер

- может искажать голос

- принудительное использование шифрование

- скрывает реальный IMSI

Доступ к аккаунту GoDaddy удалось получить с помощью фотошопа

2015-03-20 в 22:54, admin, рубрики: безопасность, Блог компании Webnames.ru, домены, социальная инженерияНедавно была опубликована статья, о том, как удалось обойти многоуровневую систему защиты крупнейшего регистратора GoDaddy при помощи фотошопа.

Автор статьи Стив Рейган провел эксперимент: он попросил знакомого специалиста по безопасности Винни Троя, директора Night Lion Security, взломать его аккаунт. Взлом оказался успешным, и все, что для этого понадобилось — звонок в техподдержку и несколько часов работы в фотошопе.

Бонд. Джеймс Бонд. Роботизированная подделка почерка для маркетологов и социальных инженеров

2015-03-03 в 11:09, admin, рубрики: diy или сделай сам, информационная безопасность, каллиграфия, машинное обучение, письма, почерк, социальная инженерия, хакеры, школьное сочинение

Маркетологи быстро выяснили, что в «системе принятия решений о доверии» есть уязвимость — люди охотнее доверяют рукописному тексту, чем печатному. Очень быстро появились рукописные шрифты и подписи в объявлениях/письмах, но они легко распознавались. Теперь же есть возможность автоматизированного написания «от руки» настоящей ручкой (даже перьевой), с учетом всех отступов, расстояний неровностей, несоблюдением пропорций, нажима и углом наклона (осталось следы от шоколадки и кофе автоматически эмулировать).

Там где баги с доверием, там и социальные инженеры тут как тут. Ныряние в мусорные корзины теперь будет приносить больше плодов. Можно будет набрать достаточный объем рукописного текста для подделки.

У сервиса Bond, который предоставляет услуги по отправке реальных писем, есть все шансы пройти «рукописный тест Тьюринга» (т.е. человек не сможет отличить, писал ли этот текст человек или робот).

Я часто говорил, что я достаточно знаю ИТ, чтобы не доверять ИТ, теперь же рухнуло и доверие к «реальным документам». Достаточно несколько школьных сочинений скормить нейронным сетям, чтобы они смогли писать за меня (и даже лучше чем я). Кстати, сервис Bond предоставляет услуги по улучшению/тьюнингу вашего почерка.

Итак, что же нам нужно, чтобы на нас оставили завещание?

Шаг первый. Создаем 3d принтер, который эмулирует письмо от руки

Шаг второй. Создаем самообучающуюся программу и скармливаем ей несколько листов рукописного текста жертвы клиента

Шаг третий. Profit

Под катом краткий обзор оборудования, примеры писем, знакомство с проетами Maillift (письма «от руки»), Bond (письма от руки и распознание и эмуляция почерка), Herald (как студенты свой принтер спаяли)

Читать полностью »

PHDays V: обнаружение ботнетов, трюки с NFC и соревнования «социальных инженеров»

2015-01-19 в 8:37, admin, рубрики: NFC, PHDays, Блог компании Positive Technologies, информационная безопасность, социальная инженерия, уязвимостиПятый международный форум по практической безопасности Positive Hack Days состоится 26 и 27 мая 2015 года в московском Центре международной торговли. На конференции, организованной компанией Positive Technologies, соберутся ведущие специалисты по киберзащите и элита хакерского мира, представители государственных структур и руководители крупного бизнеса, молодые ученые и журналисты.

В начале декабря стартовал прием заявок от желающих выступить на PHDays V, и сейчас мы анонсируем первую группу участников, попавших в основную техническую программу форума.Читать полностью »

Кевин Митник теперь продаёт 0day-эксплоиты

2014-09-24 в 19:44, admin, рубрики: 0day, бизнес, информационная безопасность, Карьера в IT-индустрии, Кевин Митник, продажа эксплоитов, социальная инженерия

Во времена своей молодости Кевин Митник стал самым знаменитым хакером в мире. Для многих он стал образцом для подражания. Его метод проникновения в сеть телекоммуникационной компании с помощью женитьбы на сотруднице этой компании — это вообще классика жанра.

Но после выхода из тюрьмы Кевин Митник превратился в «белого» хакера: он занимался пентестингом, консультировал компании в сфере ИТ-безопасности, публиковал книги по социальной инженерии, читал лекции. Однако, этого оказалось недостаточно, и теперь Кевин, так сказать, возвращается к корням: он продаёт 0day-эксплоиты.

Читать полностью »

Социальная инженерия и доверие, как человеческий фактор

2014-09-12 в 8:08, admin, рубрики: взлом, информационная безопасность, социальная инженерияЭто моя первая публикация на Хабре и пока сложно предугадать реакцию местной публики на мои действия. Дело вот в чем.

Причины, по которым «уводят» электронные адреса или аккаунты социальных сетей, совершенно разные. Но, когда близкие люди узнали мою причину, я получил осуждения. В какой-то мере всегда понимал, что цель получения доступа к социальным сетям жертвы для получения определенной переписки очень безнравственна. С другой стороны, я себя утешал мыслью, что если уж товарищи попались на такой крючок — значит, так им и надо.

Это были две жертвы, которые обладали нужной мне информацией. Оба — мужчины. Узнать эту информацию я мог только от них, но с одним я почти не знаком, а второй был моим заклятым врагом. Их частая активность в социальных сетях давала надежды, что с кем-то в переписке они обсуждали то, что мне было нужно.

Читать полностью »