В последние месяцы я всё чаще сталкиваюсь с ситуациями, когда привычные VPN-соединения становятся всё менее надёжными или вовсе блокируются. Для тех, кто, как и я, продолжает получать доступ к домашней инфраструктуре из-за границы, особенно из стран с усиливающимся контролем за трафиком, это уже не просто неудобство, а реальный риск потери стабильной связи.

Рубрика «socks5»

Когда VPN душат, в бой идёт SOCKS5: что нового в ProxiFyre 2.0

2025-07-21 в 7:15, admin, рубрики: socks-прокси, socks5, ssh, vpnОбход блокировок с помощью Double…

2024-09-22 в 12:27, admin, рубрики: openvpn, socks, socks-прокси, socks5, tun, Tunnel

Предисловие

В статье будут рассмотрены три независимых варианта прохождения трафика транзитом с помощью:

Защищённые прокси — практичная альтернатива VPN

2020-06-12 в 12:40, admin, рубрики: Firefox, Google Chrome, HTTPS, https proxy, proxy, socks-прокси, socks5, TLS, tls proxy, tls tunnel, vpn, vpn-сервер, информационная безопасность, Сетевые технологии, Софт, туннелирование ssh, туннелирование трафика

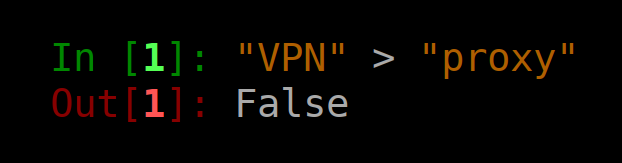

В интернете есть достаточное количество информации по теме шифрования и защиты трафика от вмешательств, однако сложился некоторый перекос в сторону различных VPN-технологий. Возможно, отчасти он вызван статьями VPN-сервисов, которые так или иначе утверждают о строгом превосходстве VPN-решений перед прокси. При этом многие решения тех же VPN-провайдеров, не смотря на маркетинговое позиционирование в качестве VPN, технически являются прокси.

На практике прокси больше подходят для повседневной защиты веб-трафика, не создавая при этом неудобств в виде заметной потери скорости и неизбирательности туннелирования. То есть при использовании хорошего прокси не стоит необходимость его отключать для комфортного пользования интернетом.

В этой статье расказано о преимуществах защищённого прокси перед VPN и предложены различные реализации, готовые к использованию.Читать полностью »

Опять про «MikroTik» или долгожданный SOCKS5

2020-05-15 в 14:47, admin, рубрики: mikrotik, proxy, socks5, Сетевое оборудование, Сетевые технологии, системное администрирование

Я прекрасно понимаю, что вас достали вездесущие микротики, но это действительно интересно. На самом деле статья написана с задержкой в 4 месяца (поддержка SOCKS5 появилась еще в январе 2020 года), но лучше поздно, чем никогда, тем более что информации об этом не так много и мало кто в курсе.

Итак, давайте начнем!

Читать полностью »

Разбор. Как работает SOCKS-прокси: плюсы, минусы, отличия от других технологий

2019-07-27 в 6:27, admin, рубрики: proxy, socks proxy, socks5, Блог компании INFATICA.io, инфраструктура, прокси

Изображение: Pexels

В современном интернете, где все острее встает вопрос обеспечения анонимности, многие люди начинают задумываться о том, какие инструменты для этого им использовать. Здесь часто возникает путаница, поскольку не все разбираются в аспектах существующих технологий. А их огромное количество, и даже решение одной и той же задачи сокрытия реального IP-адреса может быть реализовано по-разному.

Сегодня мы расскажем о технологии SOCKS-прокси, принципах ее работы, преимуществах и отличиях от других инструментов обеспечения анонимности в интернете.Читать полностью »

Пишем Reverse socks5 proxy на powershell.Часть 3

2019-06-02 в 8:37, admin, рубрики: [MIS]Team, powershell, rsockstun, socks5, информационная безопасность, разработка под windows, Сетевые технологииИстория об исследовании и разработке в 3-х частях. Часть 3 — практическая.

Буков много — пользы еще больше

Предыдущие статьи из цикла можно найти тут и здесь =)

Проверка боем

Давайте теперь проверим работу нашего скрипта на практике. Для этого попробуем выбросить обратный туннель с виртуалки (Windows 7 .net 4.7) до линуксовой VPS на Digital Ocean и затем, воспользовавшись им, зайдем обратно на Win7. В данном случае мы имитируем ситуацию, когда Windows 7 — машина Заказчика, Linux VPS — наш сервер.

Читать полностью »

Пишем Reverse socks5 proxy на powershell.Часть 1

2019-05-29 в 5:13, admin, рубрики: [MIS]Team, powershell, rsockstun, socks5, информационная безопасность, разработка под windows, Сетевые технологииИстория об исследовании и разработке в 3-х частях. Часть 1 — исследовательская.

Буков много — пользы еще больше.

Постановка задачи

В ходе проведения пентестов и RedTeam кампаний не всегда удается воспользоваться штатными средствами Заказчиков, такими как VPN, RDP, Citrix и т.д. в качестве закрепления для захода во внутреннюю сеть. Где-то штатный VPN работает по MFA и в качестве второго фактора используется железный токен, где-то он жестоко мониторится и наш вход по VPN сразу же становится виден, как говорится — со всеми вытекающими, а где-то таких средств попросту нет.

В подобных случаях постоянно приходится делать так называемые «обратные туннели» — соединения из внутренней сети к внешнему ресурсу или контролируемому нами серверу. Внутри такого туннеля мы уже можем работать с внутренними ресурсами Заказчиков.

Существуют несколько разновидностей таких обратных туннелей. Самый известный из них, конечно же, Meterpreter. Так же большим спросом в народных хакерских массах пользуются SSH-туннели с обратным пробросом портов. Средств осуществления обратного туннелирования достаточно много и многие из них хорошо изучены и описаны.

Конечно же, со своей стороны разработчики защитных решений не стоят в стороне и активно детектируют подобные действия.

К примеру, MSF-сессии успешно детектируются современными IPS от Cisco или Positive Tech, а обратный SSH- туннель можно задетектить практически любым мало-мальским нормальным файерволлом.

Следовательно, для того чтобы остаться незамеченным в хорошей RedTeam кампании — нам необходимо строить обратный туннель нестандартными средствами и максимально близко подстраиваться под реальный режим работы сети.

Давайте попробуем найти или изобрести нечто подобное.

Читать полностью »

Использование libpam при настройке SOCKS сервера Dante

2018-04-25 в 9:11, admin, рубрики: dante, libpam, pam, proxy, proxy-server, socks, socks proxy, socks5, Настройка Linux, системное администрированиеВсем доброго дня. Столкнувшись с необходимостью настроить SOCKS5 я обнаружил, что в интернетах и в частности на Хабре при настройке авторизации для dante-server используется метод «username».

Этот метод отнюдь не является безопасным. Об этом не раз писалось ( например ) и приводилось множество сравнений с 3proxy который для авторизации использует отдельный файл паролей. Кого интересует реализация данной возможности в Dante прошу под кат.

Читать полностью »

Простая пошаговая настройка SOCKS5 прокси сервера под Ubuntu 16 за 10-15 минут

2018-04-14 в 8:52, admin, рубрики: dante, digital ocean, diy или сделай сам, open source, proxy, putty, socks proxy, socks5, telegram, Ubuntu, информационная безопасность, облачные сервисы, Регулирование IT-сектораПростая пошаговая настройка SOCKS5 прокси сервера под Ubuntu 16

Данная статья является переводом статьи отсюда. Стиль и особенности речи автора сглажены, но в основном сохранены.

TLDR

Этот пост расскажет как поднять SOCKS5 сервер за 10-15 минут на вашей собственном виртуальном сервере (VDS) у провайдера Digital Ocean за 4 простых шага. Я подразумеваю, что вы как минимум на ты с PC, но при это не являетесь системным администратором.