В последние месяцы я всё чаще сталкиваюсь с ситуациями, когда привычные VPN-соединения становятся всё менее надёжными или вовсе блокируются. Для тех, кто, как и я, продолжает получать доступ к домашней инфраструктуре из-за границы, особенно из стран с усиливающимся контролем за трафиком, это уже не просто неудобство, а реальный риск потери стабильной связи.

Рубрика «socks-прокси»

Когда VPN душат, в бой идёт SOCKS5: что нового в ProxiFyre 2.0

2025-07-21 в 7:15, admin, рубрики: socks-прокси, socks5, ssh, vpnОбход блокировок с помощью Double…

2024-09-22 в 12:27, admin, рубрики: openvpn, socks, socks-прокси, socks5, tun, Tunnel

Предисловие

В статье будут рассмотрены три независимых варианта прохождения трафика транзитом с помощью:

Защищённые прокси — практичная альтернатива VPN

2020-06-12 в 12:40, admin, рубрики: Firefox, Google Chrome, HTTPS, https proxy, proxy, socks-прокси, socks5, TLS, tls proxy, tls tunnel, vpn, vpn-сервер, информационная безопасность, Сетевые технологии, Софт, туннелирование ssh, туннелирование трафика

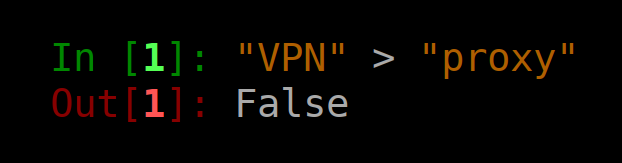

В интернете есть достаточное количество информации по теме шифрования и защиты трафика от вмешательств, однако сложился некоторый перекос в сторону различных VPN-технологий. Возможно, отчасти он вызван статьями VPN-сервисов, которые так или иначе утверждают о строгом превосходстве VPN-решений перед прокси. При этом многие решения тех же VPN-провайдеров, не смотря на маркетинговое позиционирование в качестве VPN, технически являются прокси.

На практике прокси больше подходят для повседневной защиты веб-трафика, не создавая при этом неудобств в виде заметной потери скорости и неизбирательности туннелирования. То есть при использовании хорошего прокси не стоит необходимость его отключать для комфортного пользования интернетом.

В этой статье расказано о преимуществах защищённого прокси перед VPN и предложены различные реализации, готовые к использованию.Читать полностью »

Практические советы, примеры и туннели SSH

2019-01-09 в 13:44, admin, рубрики: OSSEC, socks-прокси, ssh, Torsocks, vpn, информационная безопасность, Софт

Практические примеры SSH, которые выведут на новый уровень ваши навыки удалённого системного администратора. Команды и советы помогут не только использовать SSH, но и более грамотно перемещаться по сети.

Знание нескольких трюков ssh полезно любому системному администратору, сетевому инженеру или специалисту по безопасности.

Читать полностью »