Всё описанное ниже нельзя рассматривать как руководство к действию и рекламу продукции описанной ниже фирмы. Это лишь результаты тестирования проведённые в один из дней когда нам понадобился очередной сервер в очередном датацентре. Основным критерием при выборе сервера была стрессоустойчивость при SYN/UDP атаках.

Читать полностью »

Рубрика «системное администрирование» - 393

Intel vs DDoS

2012-09-13 в 8:43, admin, рубрики: ddos, intel, testing, Песочница, Сетевые технологии, системное администрирование, метки: ddos, intel, testingFlashcache: первый опыт

2012-09-11 в 13:28, admin, рубрики: CentOS, FlashCache, linux, Песочница, системное администрирование, метки: CentOS, FlashCache, linux, системное администрированиеДисковая подсистема зачастую является узким местом в производительности серверов, заставляя компании вкладывать значительные средства в быстрые диски и специализированные решения. В настоящее время всё больше набирают популярность твердотельные SSD-накопители, но они всё ещё слишком дороги по сравнению с традиционными жёсткими дисками. Тем не менее, существуют технологии, разработанные для того, чтобы сочетать скорость SSD с объёмом HDD. Это технологии кэширования, когда объём дискового кэша на SSD составляет гигабайты, а не мегабайты кэша HDD или контроллера.

Одна из таких технологий — flashcache, разработанная в Facebook для использования со своими базами данных, и которая теперь распространяется с открытым исходным кодом. Я уже давно присматривался к ней. Наконец, подвернулась возможность протестировать её, когда я решил поставить в домашний компьютер SSD-накопитель в качестве системного диска.

И, прежде чем ставить SSD в домашний комп, я подключил его к серверу, который как раз оказался свободным для тестирования. Далее я опишу процесс установки flashcache на ОС CentOS 6.3 и приведу результаты некоторых тестов.

Читать полностью »

System Center 2012 SP1 Beta доступен для загрузки

2012-09-11 в 12:42, admin, рубрики: system center 2012, Windows Server 2012, Блог компании Microsoft, системное администрирование, метки: system center 2012, Windows Server 2012Beta-версия System Center 2012 SP1 стала доступной для загрузки. Beta включает обновления для всех компонентов System Center и с точки зрения функционала представляет собой почти законченный релиз (feature complete). Лишь очень небольшой набор дополнительных функциональных возможностей появится позднее.Читать полностью »

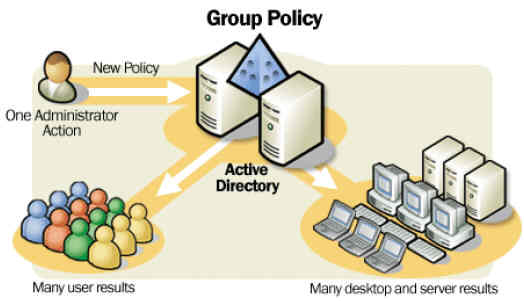

Как не потеряться в групповых политиках: проводим их аудит

2012-09-11 в 10:15, admin, рубрики: аудит изменений, Блог компании NetWrix, групповые политики, системное администрирование, метки: аудит изменений, групповые политики

Представьте себе ситуацию, Вы руководите IT-службой крупной компании, у Вас несколько доменов и несколько тысяч пользователей в Active Directory. В подчинении у Вас как минимум несколько системных администраторов, каждый из которых выполняет свои обязанности. Неожиданно сотрудники в одном из подразделений жалуются на то, что они никак не могут придумать себе новые пароли после истечения срока действия старых – система не принимает заново создаваемые пароли. После быстрого просмотра политики паролей соответсвующего подразделения Вы понимаете, что длина и сложность пароля были изменены. Чтобы узнать, что стало причиной, Вы обращаетесь к журналам событий и понимаете, что информации о том, когда и кем была изменена политика паролей, нет – журналы уже перезаписались. Кто изменил политику – останется тайной.

А вот еще один пример: администратор вдруг обнаруживает, что один из пользователей может ставить без каких-либо проблем ПО на свою машину. И это при том, что в групповой политике для OU, в которой состоит пользователь, такая установка была запрещена. Опять-таки информацию о том, кто и когда разрешил такую установку необходимо искать в журналах событий, продираясь сквозь “шум” неинформативных данных.

Все это приводит к однозначному выводу IT-служба компании должна уделять внимание происходящим в групповых политиках изменениях. Делать это необходимо, чтобы не допустить как образования дыр в системе информационной безопасности (“какой там софт поставит нерадивый пользователь?”), так и обеспечения непрерывности деятельности (когда 200 человек одновременно не могут зайти на свои машины, так как не в состоянии придумать подходящий пароль).

Только на практике выходит так, что контроль над изменениями групповых политик редко кто практикует. И лишь при возникновении проблемы или обнаружении подозрительной активности начинается поиск источника проблемы путем анализа журналов событий и опроса коллег.

Читать полностью »

Ещё один способ автоматизации инвентаризации

2012-09-10 в 13:09, admin, рубрики: autoit, windows, администратор, системное администрирование, метки: autoit, windows, администратор, для начинающих, системное администрированиеПредставьте себе, что у вас есть небольшой офис из 150 ПК на Windows, а руководство возжелало провести полную инвентаризацию существующего парка. Предположим что у вас для этих задач есть несколько сотрудников техподдержки. Как бы вы поступили?

Первое что приходит в голову — вручить техподам ручку и блокнотик и послать «в поля». Идея хороша, но упирается в «стоимость простоя» и полное отсутствие лояльности у сотрудников по отношению к техподдержке.

Что же делать и как быть в такой ситуации? Ещё один рецепт под катом

Читать полностью »

Пробрасывание произвольного IP адреса внутрь виртуальной машины за NAT

2012-09-09 в 22:37, admin, рубрики: linux, networking, policy routing, vpn-туннель, системное администрирование, метки: linux, networking, policy routing, vpn-туннельРедко, но метко в моей практике возникает задача, когда нужно быстро поднять сервер с «белым ip» для демонстрации результатов работы или просто для целей тестирования нового функционала перед выкатыванием его в продакшен. Каждый раз арендовать VDS для этого накладно, а связываться с облаками для подобных целей мне не хочется.

Поскольку локально я располагаю достаточным количеством практически даровых ресурсов, то мне нужно организовать временный сервер локально, а ip адрес прокинуть с любого внешнего сервера.

Читать полностью »

Как схомячить интернеты и не поперхнуться

2012-09-08 в 13:14, admin, рубрики: Вирусы (и антивирусы), системное администрирование, хостинг

Этот вопрос уже поднимался на хабре, но я хочу несколько расширить и углубить эту тему. Потому как запись предыдущего автора не до конца раскрывает этот концерт с блекджеком и шлюхамиЧитать полностью »

Поднимает телефонию с нуля: Asterisk, FreePBX, GSM-шлюз на Huawei E173 в Debian

2012-09-06 в 15:52, admin, рубрики: asterisk, debian squeeze, freepbx, Серверное администрирование, системное администрирование, метки: asterisk, debian squeeze, freepbx, gsm - шлюз

Сначала маленькая предыстория. Не так давно наша фирма практически лишилась городской связи, один телефонный оператор, что-то не поделил с другим и в результате между ними перестали проходить звонки. Было принято решение, раз уж так произошло полностью отказаться от обычной телефонной связи и полностью перейти на ip-телефонию.

Постановка задачи:

1) Организовать связь по средствам телефонии;

2) Запись разговоров;

3) Очередь звонков;

4) Голосовое меню;

5) GSM-шлюз, так-как должны обрабатываться и звонки с мобильных операторов.

6) Минимальная стоимость решения, так как ситуация форс-мажорная и бюджет выделен не был.

Никогда раньше я с телефонией не работал, задача встала срочная, попытаюсь подробно рассказать как ее решал лично я, про грабли на которые наступил, если что сделано не совсем оптимально или вообще криво буду благодарен за исправления и дополнения, и так поехали.

Читать полностью »

Windows Server 2012 доступен для загрузки

2012-09-06 в 10:21, admin, рубрики: Windows Server 2012, Блог компании Microsoft, системное администрирование, метки: Windows Server 20124 сентября Microsoft анонсировала глобальную доступность Windows Server 2012. Вы можете получить редакции продукта Standard и Datacenter в рамках подписок MSDN или TechNet, или же скачать ознакомительную 180-дневную версию (также в двух редакциях) в центре загрузки (Download Center).Читать полностью »

Построение распределенного ЦОД (DC Interconnect, DCI)

2012-09-06 в 7:19, admin, рубрики: dci, STP, TRILL, vpls, Блог компании HP, домен, Железо, инфраструктура, коммутатор, площадка, расширение, сервер, Серверная оптимизация, сисадмин, система, системное администрирование, цод, метки: dci, STP, TRILL, vpls, домен, железо, инфраструктура, коммутатор, площадка, расширение, сервер, сисадмин, система, системное администрирование, цодКогда компания дорастает до определенного размера и одного ЦОД ей становится мало, сразу возникает масса вопросов, как дальше развивать сетевую инфраструктуру. Действительно, как расширить границы существующего ЦОД, чтобы он прозрачно обеспечивал существующие сервисы на удаленных площадках? Делать большой L2 домен, чтобы не было проблем с виртуализацией или объединять площадки по третьему уровню? Если делать инфраструктуру иерархической, то как обойти ограничения существующих стандартов (802.1q) и что будет в этом случае с безопасностью? А как, при этом, обеспечить надежную передачу конвергентного трафика (e.g. FCoE) между площадками? И всем этим еще необходимо слаженно управлять…

Устойчивый «трэнд» последнего времени на виртуализацию и построение облачных инфраструктур однозначно показывает, что предпочтительнее остальных по многим причинам является вариант с объединением площадок ЦОД по второму (L2) уровню. Однако сразу возникает вопрос, какую технологию для этого использовать? Очевидно, что строить сейчас распределенный L2 домен на основе STP, как минимум, не рационально. Из существующих альтернатив — TRILL, PBB/SPB, FabricPath (proprietary!), MPLS/VPLS, dark fiber – вариант с использованием для DCI технологии VPLS является, с одной стороны, самым зрелым и проверенным на практике, с другой — гибким и богатым по функциональности. Про него дальше и поговорим подробно.

Читать полностью »