Все персонажи вымышлены, все совпадения с реальными компаниями абсолютно случайны!

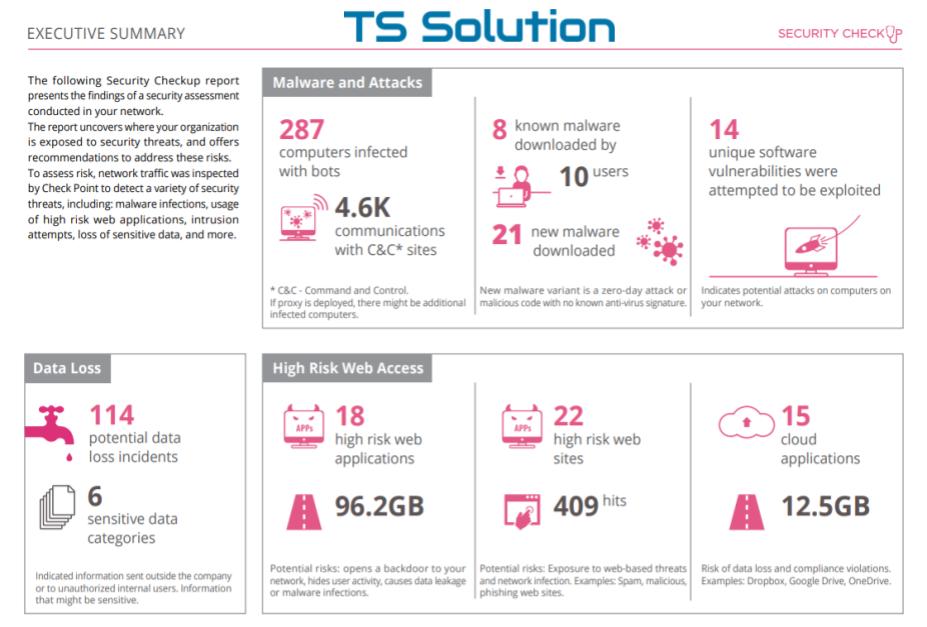

Какие проблемы с безопасностью корпоративной сети чаще всего встречаются? Ответ на этот вопрос не такой простой. Но мы можем поделиться некоторой статистикой, которую мы получили проводя аудиты безопасности сети с помощью Check Point Security CheckUP. Мы уже публиковали целую серию статей о том, что такое Security CheckUP и как его провести. В первом видео уроке даже описывали, зачем вам это может понадобиться. Количество проведенных нами CheckUP-ов уже давно перевалило за сотню. За все это время накопилась статистика по самым распространенным проблемам с безопасностью сети, которые удается обнаружить с помощью Security CheckUP. Описанные ниже угрозы присутствовали практически у всех компаний (у кого-то больше, у кого-то меньше).Читать полностью »