Сегодня мы рассмотрим две важные темы: DHCP Snooping и «недефолтные» Native VLAN. Перед тем, как перейти к уроку, приглашаю вас посетить другой наш канал YouTube, где вы сможете просмотреть видео о том, как улучшить свою память. Рекомендую вам подписаться на этот канал, так как там мы размещаем множество полезных советов для самоусовершенствования.

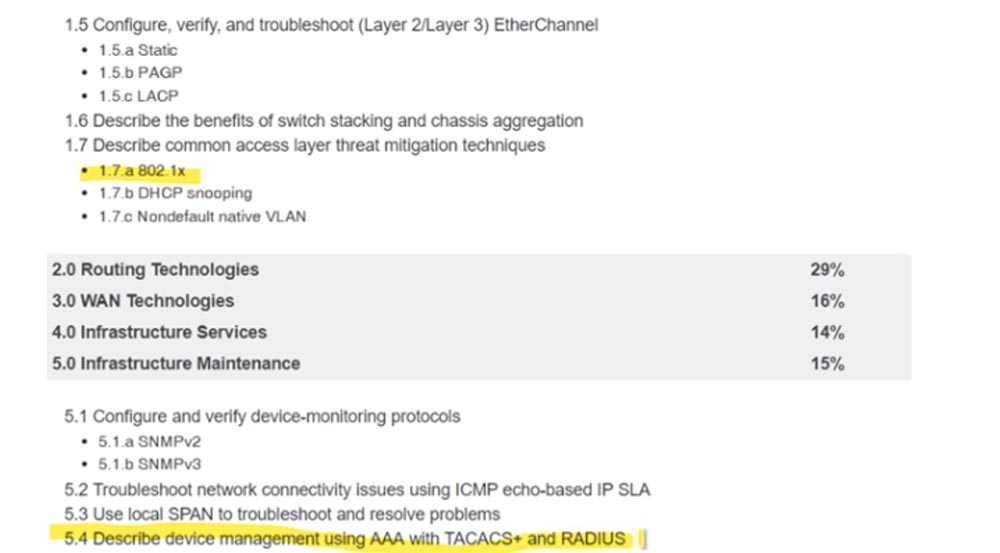

Этот урок посвящен изучению подразделов 1.7b и 1.7с тематики ICND2. Перед тем, как приступить к DHCP Snooping, давайте вспомним некоторые моменты из предыдущих уроков. Если я не ошибаюсь, мы изучали DHCP на уроках «День 6» и «День 24». Там обсуждались важные вопросы, касающиеся назначения IP-адресов DHCP-сервером и обмена соответствующими сообщениями.

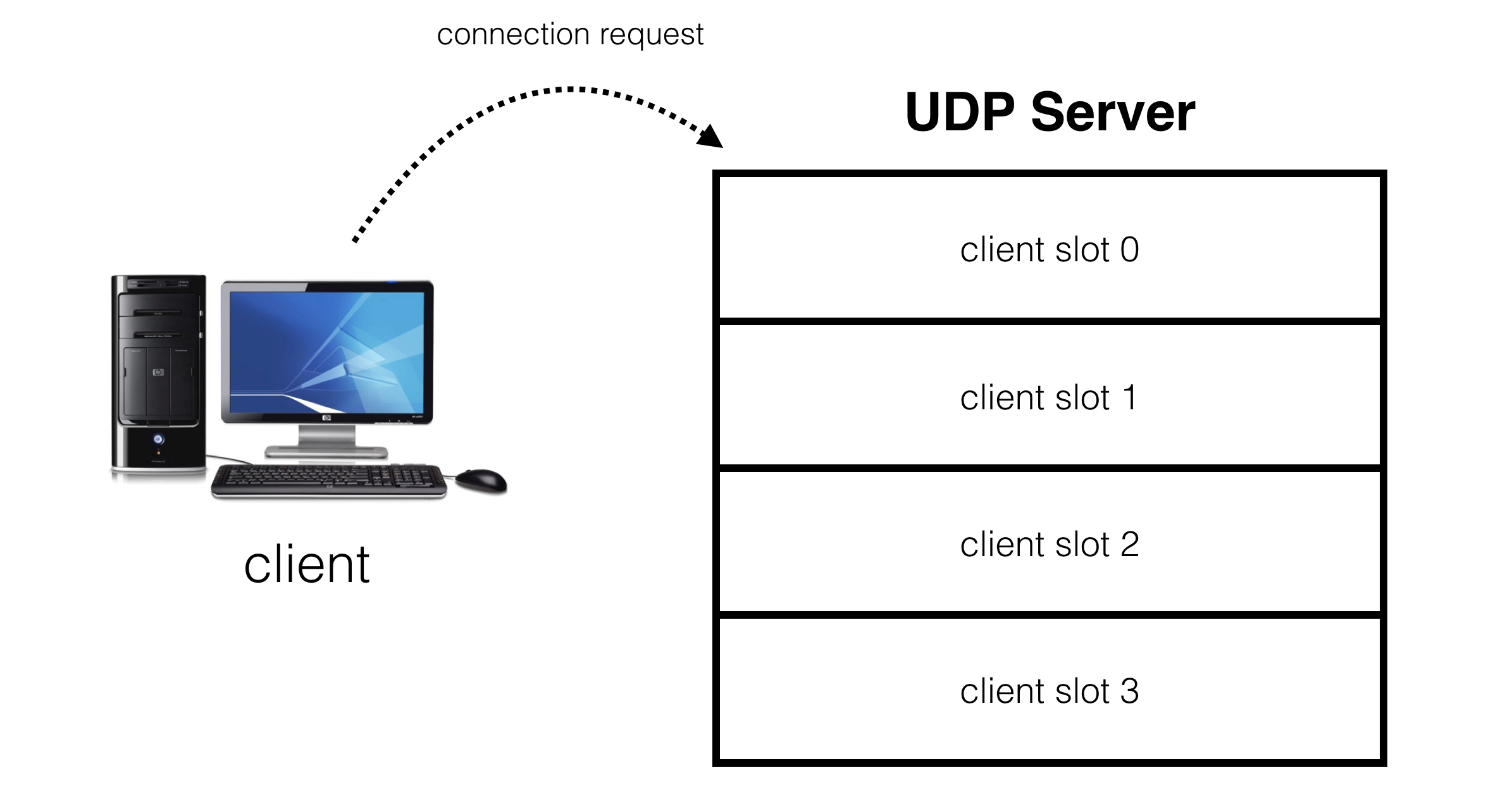

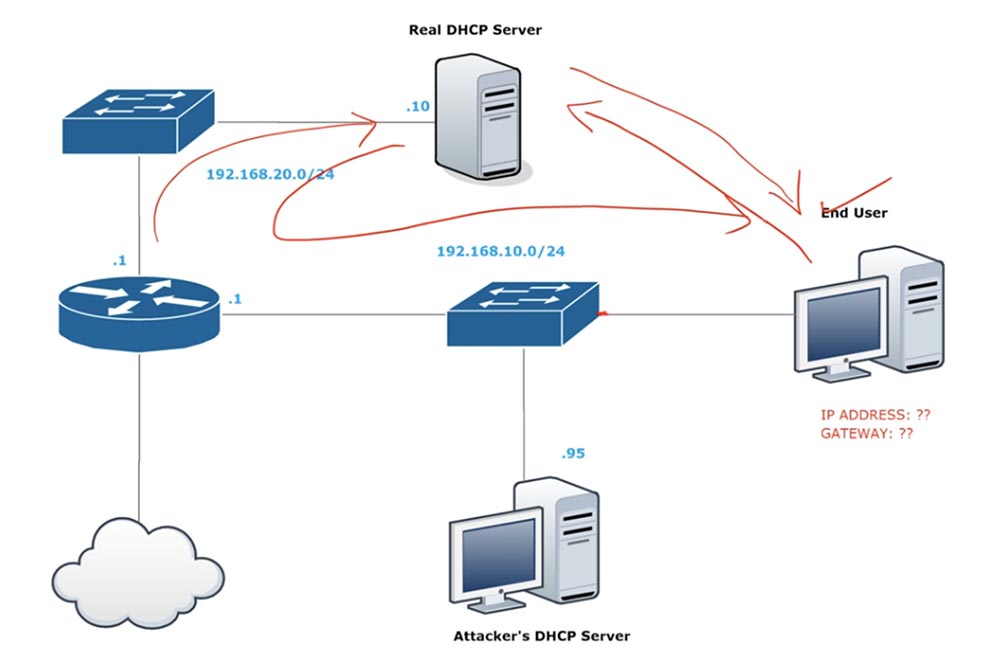

Обычно, когда конечный пользователь End User входит в сеть, он посылает в сеть широковещательный запрос, который «слышат» все сетевые устройства. Если он напрямую соединен с DHCP-сервером, то запрос поступает непосредственно на сервер. Если же в сети имеются передаточные устройства – роутеры и свитчи – то запрос серверу проходит через них. Получив запрос, DHCP-сервер отвечает пользователю, тот посылает ему запрос на получение IP-адреса, после чего сервер выдает такой адрес устройству пользователя. Именно так происходит процесс получения IP-адреса в нормальных условиях. Согласно примеру на схеме, End User получит адрес 192.168.10.10 и адрес шлюза 192.168.10.1. После этого пользователь сможет выходить через этот шлюз в интернет или связываться с остальными сетевыми устройствами. Читать полностью »