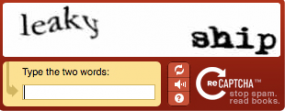

Как вы можете помнить, в октябре 2013 ФБР закрыли Silk Road и нашли его администратора — Росса Уильяма Уильбрихта. Многие строили догадки, как же так могло получиться, как такой серьезный человек мог так просто деанонимизироваться.

Оказалось все чрезвычайно просто: Росс не настроил свой сервер для выхода в обычный интернет через Tor (запросы в интернет шли напрямую), а капча, которая использовалась на странице логина, подгружала данные из интернета, таким образом раскрывая не только факт показа капчи, но и IP-адрес сервера, на котором хостится Silk Road.Читать полностью »

Рубрика «Сетевые технологии» - 177

Грозный пират утонул из-за протекающей капчи

2014-09-06 в 6:15, admin, рубрики: silk road, Tor, информационная безопасность, Сетевые технологии, фейлОператор связи. 12 лет эволюции

2014-09-05 в 22:42, admin, рубрики: isp, интернет, история, История ИТ, ит-инфраструктура, Сетевые технологии

Этот опус является вольным творчеством на тему как нашего собственного (с 2002 года) опыта в сфере предоставления услуг связи (в основном интернет-доступа), так и опытом многих других компаний из других городов и стран, с которыми нам довелось общаться. Часть событий вымышленная, часть – нет.

Вместо предисловия:

Интернет стал неотъемлемой частью жизни огромного количества населения ex-USSR-пространства. Уровень компьютерной грамотности населения за последние 10 лет значительно вырос. Во многом это связано со снижением стоимости компьютерной техники, что позволяет иметь дома 2-3-4 компьютера и никто не остаётся обиженным. Однако, входя в любимые «Одноклассники», практически никто из людей не размышляет о том, как это функционирует, как обеспечивается и мало кто знает и помнит как это всё появлялось…

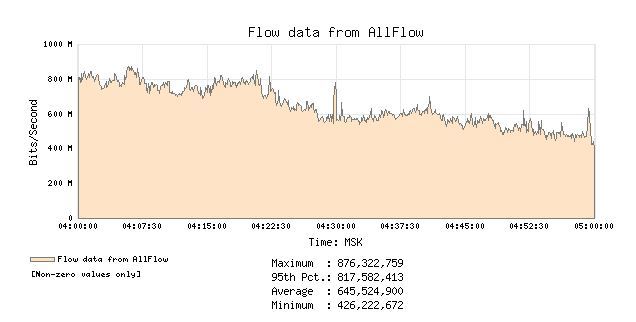

Система мониторинга активного сетевого оборудования федеральной сети

2014-09-03 в 11:56, admin, рубрики: netflow, open source, php, мониторинг сети, Сетевые технологии, системное администрирование

Во время написания статьи пришел к выводу, что объяснить всю техническую часть по данной теме в одном посте практически невозможно, а может и никому не надо. Поэтому решил сделать данный пост обзорным над моей работой. Цель поста — показать, как не используя дополнительное финансирование компании и выпросив пару виртуальных серверов можно построить эффективную среду мониторинга активного оборудования большой сети в крупной компании.

Если вас интересует тема мониторинга сети или есть желание сравнить мою работу с имеющейся у вас, приглашаю под кат.

Читать полностью »

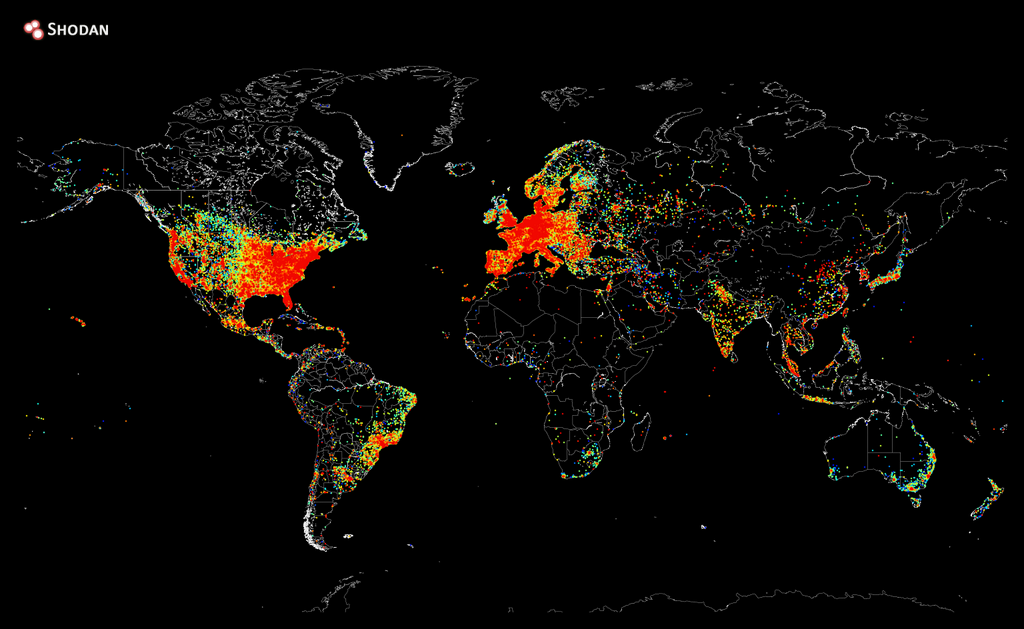

Владелец поисковика Shodan пропинговал весь интернет и составил его карту

2014-08-29 в 15:54, admin, рубрики: визуализация данных, Карта Интернета, Сетевые технологии, Статистика в ITПоисковик Shodan ориентирован не на поиск информации в интернете, а на поиск информации о самой глобальной сети, точнее — об устройствах, подключённых к ней. С помощью Shodan можно искать веб-камеры, серверы, роутеры и любую другую технику, имеющую выход в интернет, вплоть до систем уапрвления промышленным оборудованием, электростанциями или светофорами — причём многие из этих систем имеют весьма слабую защиту от вторжений (или не имеют её вообще)

Недавно владелец Shodan Джон Мэзерли решил составить карту всех устройств, имеющих IPv4-адрес в Интернете. На то, чтобы пропинговать все доступные устройства с прямым выходом в интернет ушло чуть меньше пяти часов. Обработка данных и рендеринг карты заняли двенадцать часов.

Сделаем битторрент лучше

2014-08-29 в 13:18, admin, рубрики: DHT, p2p, Peer-to-Peer, Сетевые технологии, хеш суммаПоследнее время среди пользователей файлообменных сетей все чаще звучат призывы к переходу в подпространство: анонимные сети типа i2p tor и т.п.

Несомненно, у этой идеи есть масса положительных сторон, однако, по сути это означает сломать устоявшиеся системы обмена трафиком, некоторые из которых формировались более 10 лет и начать строить заного, пусть с учетом старых ошибок, но и постаравшись не наделать новых. На даный момент сеть битторрент – это десятки, а наверное даже сотни миллионов устоявшихся связей, «разорвав» которые крайне сложно будет восстановить всё в полном обьеме.

Давайте все же посмотрим на нашего старичка, и поразмыслим, настолько ли все плохо, и можно ли исправить те недостатки, которые у него есть.

Читать полностью »

Instagram «спускается с облаков» Amazon в дата-центры Facebook

2014-08-28 в 16:45, admin, рубрики: amazon, AWS, EC2, Facebook, Instagram, lxc, VPC, ит-инфраструктура, Сетевые технологииКакое бы множество причин ни существовало, чтобы переместить приложения из обычных ЦОД в облачные, существует не меньше причин осуществить обратные действия. Показательным примером такого переноса стало недавнее перемещение серверов Instagram из общественного облачного сервиса Amazon в дата-центры Facebook.

Взгляд на 10G Ethernet со стороны FPGA разработчика

2014-08-24 в 9:47, admin, рубрики: 10g, 10gbe, ethernet, fpga, phy, xaui, xgmii, ПЛИС, Сетевое оборудование, Сетевые технологииВсем привет!

Многие специалисты знают, что топовое сетевое оборудование использует специальные чипы для обработки трафика. Я принимаю участие в разработке таких молотилок и хочу поделиться своим опытом в создании таких высокопроизводительных девайсов (со интерфейсами 10/40/100G Ethernet).

Для создания нового канала сетевики чаще всего берут оптику, пару SFP+ модулей, втыкают их в девайсы: радостно загораются лампочки, пакеты начинают приходить и чип начинает его передавать получателям. Но как чип получает пакет из среды передачи? Если интересно, то добро пожаловать под кат.

Читать полностью »

GNS3 1.0 beta и Cisco IOU

2014-08-21 в 21:10, admin, рубрики: Cisco, GNS3, switching, Сетевое оборудование, Сетевые технологии

Всем привет!

Совсем недавно вышла публичная бета популярного симулятора сетевого оборудования GNS3 1.0. Интересен он в первую очередь тем, что стал поддерживать switching (раньше поддерживал лишь routing) с помощью Cisco IOU. Так как я пользуюсь им, начиная с альфа-версии, то решил написать небольшой гайд, как подружить GNS3 и IOU.

Дисклеймер. Cisco IOU могут использовать только сотрудники компании Cisco.

Ниже представлена инструкция и для Windows, и для Linux.

Читать полностью »

Анализ сетевого трафика на сервере с помощью tshark

2014-08-19 в 8:09, admin, рубрики: selectel, Блог компании Селектел, селектел, Сетевые технологии, системное администрирование

В практике системного администрирования довольно часто приходится cталкиваться со сложными ситуациями, в которых не помогают ни инструменты сбора статистики (например, netstat), ни стандартные утилиты на основе протокола ICMP (ping, traceroute и другие). В таких случаях часто используются специализированные диагностические утилиты, дающие возможность «слушать» сетевой трафик и анализировать его на уровне единиц передачи отдельных протоколов. Они называются анализаторами трафика, а на профессиональном жаргоне — снифферами. С их помощью можно, во-первых, локализовывать сетевые проблемы и более точно их диагностировать, а во-вторых — обнаруживать паразитный трафик и выявлять в сети зловредное ПО.

Особенно полезными оказываются анализаторы трафика в случаях, когда сетевое ПО плохо документировано или использует собственные закрытые протоколы.Читать полностью »

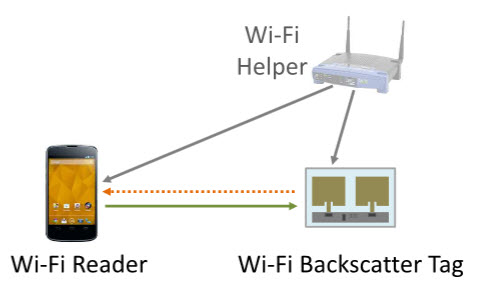

Новая технология «Wi-Fi backscatter» позволяет создавать модули связи, которым не нужно активное питание

2014-08-14 в 4:56, admin, рубрики: беспроводная связь, Сетевые технологии, Энергия и элементы питания

Само собой, речь идет не о холодильниках и микроволновках, а о миниатюрных устройствах, модулях связи нового типа. Группа инженеров из Университета Ваншингтона работают сейчас над проектом «Wi-Fi backscatter» позволяющим значительно снизить затраты энергии для систем «Интернета вещей», и позволить модулям беспроводной связи в разного рода устройствах работать, не потребляя энергию аккумулятора устройства.

Авторы проекта считают, что «Wi-Fi backscatter» — важный шаг в сфере развития «Интернета вещей», где сейчас появляется все больше устройств, включая холодильники, кофеварки и все прочее. И сверх-экономичные модули связи — то, что нужно для Интернета вещей.