Я думаю, что нет смысла объяснять читателям, зачем нужно сетевое хранилище. Скорее всего, многие уже используют этот способ хранения данных у себя дома. Это же категорически удобно – все мультимедийные файлы собраны в одном месте, не нужно таскать фильмы на флешках между рабочим компьютером, ноутбуком и телевизором. Вдобавок ко всему и скачивать файлы существенно проще – компы выключены, в доме тишина, а под столом стоит маленькая коробочка, которая в поте лица качает и раздает торренты. Я долго пользовался однодисковым QNAP TS-119 с диском на 3 терабайта, но желание проапгрейдится на двухдисковое хранилище и увеличить объем было непреодолимо. В итоге в мои руки попал Fantec CL-35B2 RAID, о нем и пойдет речь под катом. Читать полностью »

Читать полностью »

Рубрика «Сетевое оборудование» - 72

Обзор сетевого хранилища Fantec CL-35B2 RAID

2013-08-31 в 9:26, admin, рубрики: NAS, ulmart, Блог компании Кибермаркет Юлмарт, Железо, Сетевое оборудование, метки: NAS, ulmartОбзор сетевой платформы Lanner FW-7582

2013-08-28 в 6:48, admin, рубрики: Cisco, CISCO дешево, Lanner, Блог компании NativePC, Железо, маршрутизатор, мечта сисадмина, сетевая платформа, Сетевое оборудование, метки: Cisco, CISCO дешево, Lanner, железо, маршрутизатор, мечта сисадмина, сетевая платформа

В сегодняшнем обзоре мы вскроем коробку и рассмотрим поближе платформу Lanner FW-7582, преемника FW-7581, о которой шла речь в предыдущем посте.

Читать полностью »

Простая DWDM-система. Запуск на стенде

2013-08-26 в 16:25, admin, рубрики: 10g, dwdm, оптоволоконные каналы, Серверное администрирование, Сетевое оборудование, Телекомы, метки: 10g, dwdm, оптоволоконные каналы На несколько дней к нам в офис приехала компактная DWDM-система Modultech MT-EW-2U и я успел её немножко погонять на стенде.

Эта платформа выполнена по принципу «всё в одном»: в одном корпусе высотой 2U может быть полностью смонтирован DWDM-узел на 16 каналов до 10Гбит/с каждый. Возможна комплектация активными транспондерами с коррекцией ошибок или использование «цветных» сигналов от DWDM-трансиверов.

В нашей конфигурации использовалась упрощенная комплектация без транспондеров и с внешними компенсаторами дисперсии волоконного типа, хотя платформа позволяет использовать встроенные компактные компенсаторы на основе решеток Брэгга.Читать полностью »

Беспроводные сети Motorola на базе архитектуры WING5

2013-08-25 в 17:48, admin, рубрики: Enterprise WLAN, motorola, motorola solutions, wi-fi, WING5, wlan, беспроводные сети, Беспроводные технологии, корпоративные сети, Сетевое оборудование, системное администрирование, метки: Enterprise WLAN, motorola, motorola solutions, wi-fi, WING5, wlan, беспроводные сети, корпоративные сети  В связи с появлением приличного количества статей по Cisco, Aruba, Ubiquiti и даже Juniper, решил добавить статью по Motorola, с которой я очень плотно работаю. В идеале, будет цикл статей – от обзора архитектуры, до конфигурации и фишечек. Посмотрим, как взлетит. В этой части проведем общий обзор архитектуры.

В связи с появлением приличного количества статей по Cisco, Aruba, Ubiquiti и даже Juniper, решил добавить статью по Motorola, с которой я очень плотно работаю. В идеале, будет цикл статей – от обзора архитектуры, до конфигурации и фишечек. Посмотрим, как взлетит. В этой части проведем общий обзор архитектуры.

WiNG5 (Wireless Next Generation) – пятое поколение беспроводных сетей Motorola. Последняя на данный момент стабильная версия имеет номер 5.4.4, но описание основано на бете 5.5, которая должна выйти осенью. Версия 5.5 значительно расширяет возможности именно с архитектурной стороны. К тому же, я смог пощупать ее в работе – хоть и не без глюков, но заявленные фишки присутствуют и в целом работают.

По сравнению с четвертой версией архитектура изменена в корне, включая программную базу, конфигурационную модель и пользовательский интерфейс — это, фактически, новый программный продукт. Понятное дело, было много боли со стороны пользователей и интеграторов, которым пришлось переучиваться. Что привело довольно консервативного корпоративного вендора к такому радикальному шагу?

Читать полностью »

Обзор сетевой платформы Lanner FW-7581

2013-08-21 в 6:38, admin, рубрики: CISCO дешево, Lanner, Блог компании NativePC, Железо, маршрутизатор, мечта сисадмина, сетевая платформа, Сетевое оборудование, метки: CISCO дешево, Lanner, железо, маршрутизатор, мечта сисадмина, сетевая платформа

Сегодня мы представим Вашему вниманию обзор cost-effective 1U сетевой платформы FW-7581 производства Lanner Inc.

Это первая и самая простенькая 19-ти дюймовая стоечная платформа с архитектурой x86 в нашей линейке обзоров продукции фирмы-производителя Lanner, поэтому рассказ о ней будет короткий, но интересный. Перейдем сразу к делу.

Читать полностью »

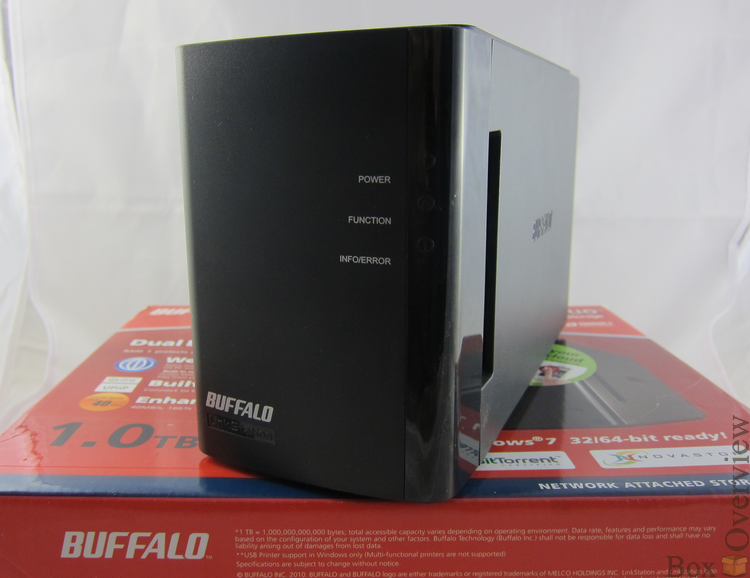

Обзор многофункционального NAS-сервера Buffalo Linkstation Duo

2013-08-21 в 5:07, admin, рубрики: NAS, Блог компании Box Overview, Железо, Сетевое оборудование, метки: NAS

Сегодня у нас на тестировании NAS-сервер от компании Buffalo Technology под названием Linkstation Duo. Кроме организации сетевого доступа к файлам он может похвастаться набором дополнительных возможностей, таких как: встроенный web-сервер, сервер баз данных mysql, сервера DLNA, iTunes и Squeezebox, доступ к файлам через Интернет с помощью WebAccess.

Балансировка трафика в Mikrotik между двумя WAN-интерфейсами с учетом входящего трафика

2013-08-16 в 14:58, admin, рубрики: mikrotik, Сетевое оборудование, Сетевые технологии, метки: mikrotikНедавно решил попробовать реализовать простую балансировку трафика между несколькими WAN. Почему именно простую? Я слишком тяжело разбираюсь в больших массивах информации, и подозреваю не один я. Поэтому решил попробовать разработать схему в которой разберется даже новичок, так как мало использовать чужие наработки, нужно знать что и для чего ты делаешь.

Сразу предупреждаю – система имеет много недостатков, например возможны обращения к одному и тому же ресурсу с разных IP, что чревато слетом авторизации. Так что использовать ее лучше всего для подключений которые не чувствительны к source address, тем же торентам например.

И еще, я не буду описывать настройку Микротика с нуля, предполагается что у вас уже есть роутер с двумя ВАНами, на котором заведены уже IP-адреса, локальные порты так же настроенные. И что пользователь боле-менее ориентируется в микротике, хотя бы на уровне того что знает где-какой пункт меню находится.

Читать полностью »

Полезности для структурированной кабельной системы от AMP netconnect

2013-08-13 в 19:23, admin, рубрики: AMP Netconnect, muk, аксессуары, Блог компании МУК, Железо, Сетевое оборудование, скс, метки: AMP Netconnect, muk, аксессуары, сксВ этот раз речь пойдет не о «интеллектуальных» системах, а о более простых вещах, которые могут в на физическом уровне смогут очень упростить обслуживание уже готовой СКС. Разберем, а также рассмотрим на фотографиях, насколько полезными, интересными могут быть системы безопасности SECURE от производителя AMP.

Думаю многие согласятся что никогда в практике не встречали таких аксессуаров. Тем более учитывая фактор отсутствия подобного даже у именитых производителей компонентов СКС. Можно в праве сказать, что это в своем роде «Ноу-хау» производителя AMP netconnect (TE connectivity). Основным назначением данной продуктовой линии является повышение сетевой безопасности и упрощение администрирования локальных сетей.

Как правило, сетевая безопасность обеспечивается с помощью программного обеспечения. AMP NETCONNECT предлагает новую линейку продуктов, обеспечивающих это решение на физическом уровне.

Данная «защита» обеспечивается введением защитных ключей соединителей. Каждому разъему соответствует свой уникальный ключ, т.е. совокупность углублений и соответствующих выступов на вилке и гнезде. Их конфигурация делает возможным сочленение только «правильных» вилок и гнезд. Это предотвращает несанкционированные подключения/отключения.

Габариты и установочные размеры защищенных гнезд такие же, как у обычных аналогов, поэтому их можно устанавливать в стандартные коммутационные и розеточные лицевые панели.

На рис. 1 представлено фото вилки-замка RJ-45. Длинна такого замочка 34 мм. Сам ключ длиннее. Скорей всего для невозможности это потерять.

OpenWRT на NetGear WNR612v2

2013-08-11 в 13:25, admin, рубрики: netgear, OpenWrt, Железо, Сетевое оборудование, метки: netgear, OpenWrt Доброе время суток.

Я, как и многие клиенты ЭР-Телеком («ДОМ.РУ»), получил маршрутизатор при подключении. Мне достался NetGear WNR612v2 (обзор есть на хабре). Маршрутизатор шел с фирменной прошивкой от провайдера. Ничего кроме логин/пароль изменить и настроить нельзя.

Сразу же, сменил прошивку на родную NetGear (мануалы есть в интернете например тут). Родная прошивка NetGear дает достаточно много возможностей настройки, но всё равно периодически отваливается Wi-Fi.

Других альтернатив нет, точнее не было до 28.07.2013. В этот день, в транках openwrt некто juhosg (огромное спасибо) сделал ряд комитов №37575 — 37577, тем самым добавив NetGear WNR612v2 в список поддерживаемых устройств openwrt.

Читать полностью »

Уплотнение канала, или решение одной телекоммуникационной задачи

2013-08-09 в 13:58, admin, рубрики: Сетевое оборудование, тестирование, метки: е1, тестирование Я являюсь сотрудником одного небольшого оператора. Еще никогда не писал статьи, но возникла одна задача, которая побудила меня написать данный обзор.

Мы столкнулись с задачей, что на одном из направлений, на котором мы развернули канал для представления сервисов нашим клиентам, у нас появился клиент, которому потребовалось подключать вновь установленную АТС, причем подключить непременно по E1 потоку. Между нашим центральным узлом и удаленной точкой присутствия клиента по арендованному оптоволокну у нас передавался только Gigabit Ethernet, соответственно, нам было нужно дополнительно передать канал E1. Ситуация осложнялась большим затуханием в оптоволокне между узлами связи, и поэтому в наших коммутаторах стояли дальнобойные SFP модули на 30 дБ (120 км) для работы по одному арендованному волокну. После анализа возможных решений задачи было предложено несколько возможных подходов: Читать полностью »