Приветствую, коллеги! Меня зовут ProstoKirReal, и сегодня мы продолжим наше путешествие по модели OSI, обсудив транспортный уровень (L4). Этот уровень играет ключевую роль в обеспечении надежной передачи данных.Читать полностью »

Приветствую, коллеги! Меня зовут ProstoKirReal, и сегодня мы продолжим наше путешествие по модели OSI, обсудив транспортный уровень (L4). Этот уровень играет ключевую роль в обеспечении надежной передачи данных.Читать полностью »

В данном случае я не просто переводчик, но и автор оригинала. Писать подобные вещи на английском для меня проще и слог в оригинале скорее всего более понятный, поэтому, я позиционирую статью на хабре именно как перевод (с соответствующей пометкой).

В процессе перевода, для адаптации статьи к аудитории, сделано несколько небольших изменений в сравнении с оригиналом, например, убраны цены в франках и оставлены только доллары.

Первое и естественное желание - выбросить это барахло.

Второе - отправить туда, откуда эти 2000 роутеров пришли. Пусть китайцы сами шьют.

К сожалению, ни один из вариантов не подошел нам по временным рамкам. На нашем складе имелось несколько десятков роутеров, а склад на юге страны был в дефиците уже неделю. Нам необходимо было найти быстрое решение для этой проблемы. Вот несколько методов, которыми можно воспользоваться, если вы столкнетесь с подобной ситуацией и имеете схожие вводные.

Я работаю в интернет-провайдере, который заводит оптику до абонента. Читать полностью »

Мы уже рассказали о проекте SCION, авторы которого стремятся переписать интернет-архитектуру с чистого листа с целью сделать её более защищенной и устойчивой. И это далеко не единственная инициатива подобного масштаба — не так давно международная группа инженеров предложила объединить микроволновые каналы связи с оптоволоконной инфраструктурой, чтобы сократить задержки передачи данных.

Однако не все убеждены в состоятельности новой концепции.

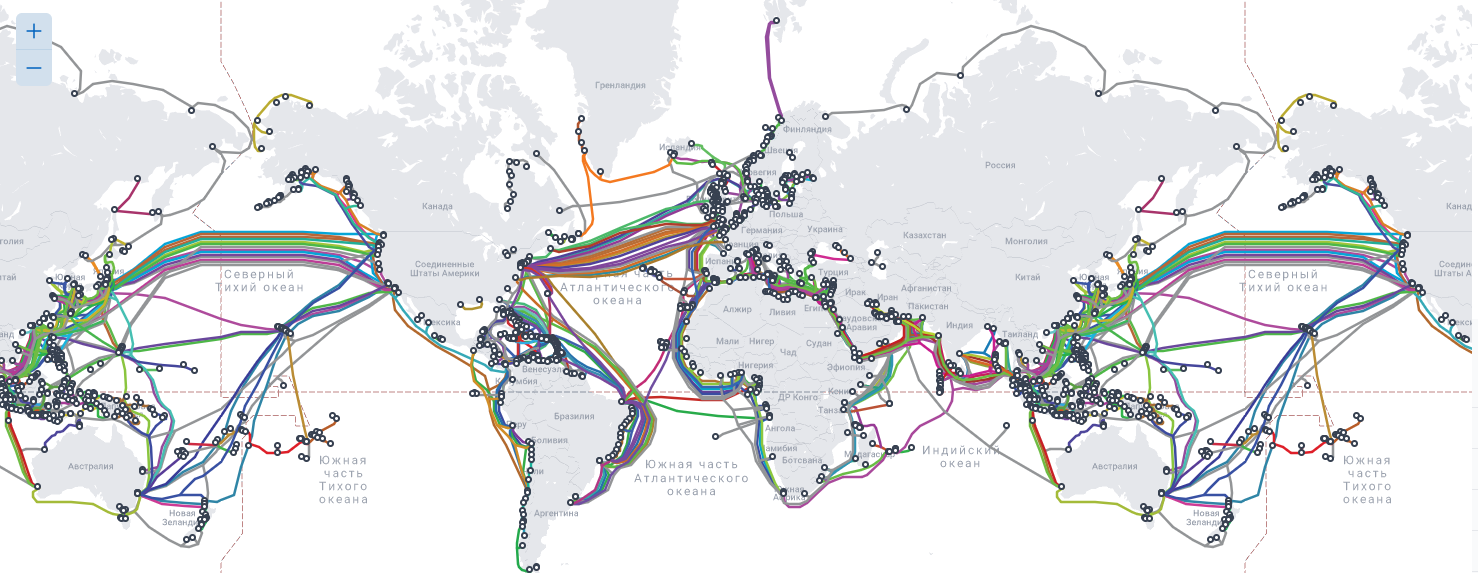

Интернета становится все больше в нашей жизни, а к глобальной сети подключают новые и новые регионы. Подключение реализуется как по суше, так и под водой или при помощи спутников. Очень активно в последние несколько лет прокладываются интернет-кабеля по дну морей и океанов.

Насколько известно, общая протяженность подводных каналов интернет-связи превысила 1,3 млн км. Вероятно, в скором времени будет достигнут показатель в 1,5 млн км, а потом и в 2 млн км. Эта статья посвящена как раз подводным интернет-магистралям, включая как существующие, так и те, что только прокладываются или что планируют проложить.

Читать полностью »

Это компактный дайджест с литературой о настройке сетевой инфраструктуры и политик безопасности. Мы выбрали книги, часто упоминаемые на Hacker News и других тематических площадках об управлении ресурсами сетей, настройке и защите облачной инфраструктуры.

Услуги американских интернет-провайдеров одни из самых дорогих, а пропускная способность — одна из самых низких. Рассказываем, что привело к такому положению вещей в США.

В статье в популярной форме вопрос-ответ рассказывается о ключевых моментах при использовании питания посредством PoE (Power over Ethernet). Приводятся различия между стандартами, даётся информация о защите устройств от импульсов перенапряжений и о других полезных вещах.

24-го октября в нашем конференц-зале состоялась мультибрендовая конференция по сетевым технологиям — Selectel Networking Academy. На мероприятии выступили с докладами представители крупнейших производителей сетевого оборудования — Extreme Networks, Juniper Networks, Huawei и Arista Networks.

В этом статье мы расскажем как о темах, обсуждавшихся на конференции, так и о том на каких скоростях работает сетевое оборудование, обслуживающее ЦОДы. Помимо этого поделимся с вами текущими задачами по дальнейшему развитию сетевой инфраструктуры Selectel.

Хотите узнать о том, сколько Tbit/s будут прокачивать новые чипсеты Juniper Trio в 2020 году или с какими «граблями» можно столкнуться при обновлении на мажорные версии ПО сетевого оборудования? Тогда добро пожаловать под кат!

Читать полностью »

Оглавление для всех статей цикла «Как взять сетевую инфраструктуру под свой контроль» и ссылки.

На данный момент опубликовано 5 статей:

Глава 1. Удержание

Глава 2. Чистка и документирование

Глава 3. Сетевая безопасность. Часть первая

Глава 3. Сетевая безопасность. Часть вторая

Дополнение. О трех компонентах необходимых для успешной работы IT

Всего будет порядка 10 статей.

Читать полностью »