* (сама проверка до уровня EV остается платной)

Либерализация глобальной инфраструктуры PKI не прошла мимо шестого по величине удостоверяющего центра StartCOM, любимого многими за «нетрадиционную» ценовую политику.

Читать полностью »

* (сама проверка до уровня EV остается платной)

Либерализация глобальной инфраструктуры PKI не прошла мимо шестого по величине удостоверяющего центра StartCOM, любимого многими за «нетрадиционную» ценовую политику.

Читать полностью »

Государство будет следить за безопасностью передачи данных в отечественном сегменте Сети

Фото: Дмитрий Коротаев / Коммерсантъ

Администрация президента сейчас ведет работу по созданию государственного удостоверяющего центра (УЦ), который будет выдавать сайтам в русскоязычном сегменте Сети государственные SSL-сертификаты, пишет «Коммерсант». «Огромное количество сайтов в рунете использует защищенное соединение: интернет-магазины, платежные системы, государственные сервисы, где пользователь вводит свои персональные данные. На государственном портале gosuslugi.ru используется SSL-сертификат, выданный УЦ американской компании Comodo, а на портале ФНС nalog.ru — SSL-сертификат от компании Thawte, принадлежащей Symantec. Если они по какой-то причине отзовут эти сертификаты, это может поставить под угрозу защищенную передачу данных в рунете»,— сообщил источник, близкий к администрации президента (АП).

О начале реализации такого проекта сообщил и глава Фонда информационной демократии Илья Массух. Он сказал, в частности, что создание УЦ бужет обсуждаться специальной рабочей группой «по использованию информационно-телекоммуникационной сети интернет в отечественной экономике». Эта группа создана в начале февраля этого года решением главы администрации президента Сергея Иванова. В рамках группы создана подгруппа «Интернет плюс суверенитет», в которой «будут вырабатываться предложения по созданию УЦ с учетом мнения экспертов и компаний-разработчиков отечественных браузеров — „Яндекс.Браузер“ и „Спутник“».

Читать полностью »

Фото: Leyram Odacrem

Компания Dell, как сегодня уже сообщалось, выпустила ноутбуки Dell XPS 15 с предустановленным в операционной системе корневым сертификатом, ключ и пароль которого одинаковы во всех ноутбуках этой модели. Таким образом, безопасность владельцев ноутбуков оказалось под угрозой. Корпорация Dell быстро признала проблему, а также выпустила программный инструмент, который решает этот вопрос.

Изначально сертификат eDellRoot предназначался для облегчения работы с системой для ее владельца. Но на самом деле, совпадение логинов и паролей чревато возможностью осуществления MitM-атаки с перехватом и произвольным изменением зашифрованных данных.

Читать полностью »

На ноутбуках Dell XPS 15 обнаружен предустановленный в операционной системе корневой сертификат, ключ и пароль которого совпадают для всех ноутбуков этой модели. В перспективе это означает, что безопасность пользователей таких ноутбуков находится под серьёзной угрозой. Причина присутствия этого сертификата в системе пока неясна.

Один из пользователей сайта reddit, исследуя дальние закоулки своего ноутбука марки Dell, случайно обнаружил установленный сертификат eDellRoot. Сравнив сертификаты с другим специалистом по безопасности, пользователь пришёл к выводу, что все ноутбуки поставляются с абсолютно идентичными сертификатами, приватными ключами и паролями (пароль сертификата – «dell»).

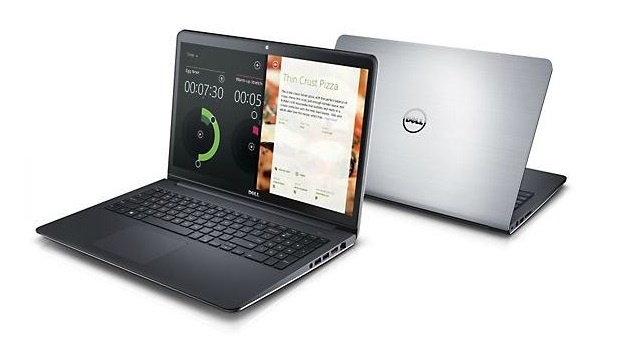

В записи блога от 19 октября исполнительный директор организации Let's Encrypt Джош Аас [Josh Aas] объявил, что её сертификаты получили подписи от консорциума IdenTrust. Это значит, что теперь сертификатам Let's Encrypt будут автоматически доверять все основные браузеры.

Подписи получили оба промежуточных сертификата, Let’s Encrypt Authority X1 и Let’s Encrypt Authority X2. Организаторы проекта выпустили утилиту, которая автоматически настроит поддержку этих сертификатов в системе. Убедиться в поддержке этих сертификатов в вашем браузере можно на специально подготовленном для этого сайте.

Читать полностью »

Сегодня утром, после горячей чашечки шоколада кофе, в голову пришла идея сменить привычный мне браузер Chrome на Mozilla. Причиной тому было скорее не кофе, а аномальная тормознутость моего браузера в последнее время. После первого запуска предательски ввожу в адресную строку «google.ru» и вижу следующую ошибку:

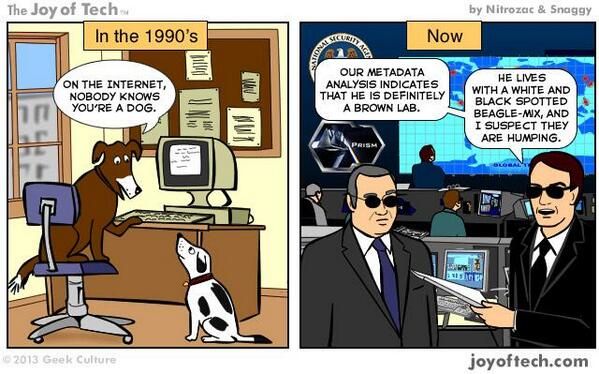

1990-е: В интернете никто не знает, что ты — собака.

Сегодня: Наш анализ данных показывает, что он — коричневый лабрадор. Он живёт с чёрно-белым биглем, и по-моему, у них есть отношения.

Совершенно бесплатные сертификаты для шифрования веб-трафика, которые обещали начать выдавать в середине 2015 года, слегка запоздали, но не исчезли совсем. 14 сентября Фонд Электронных Рубежей (Electronic Frontier Foundation, EFF) торжественно объявили о факте выдачи первого такого сертификата системой Let’s Encrypt.

Let’s Encrypt – свободный, бесплатный центр сертификации (certificate authority, CA). Он должен обеспечить всех желающих совершенно бесплатными сертификатами, и тем самым, постепенно перевести весь интернет на шифрование трафика.

По понятным причинам, правозащитники и борцы за свободу обоими руками приветствуют эту инициативу. HTTPS (правильно работающий) означает защиту от прослушки и кражи персональных, коммерческих и других данных пользователей.

Ещё пару лет назад все центры сертификации продавали сертификаты, да и сегодняшние бесплатные обладают рядом ограничений. После покупки требовались знания для того, чтобы настроить поддержку сертификатов в браузере. Теперь эти времена уходят в прошлое.

Пока ещё новый центр не обладает всеми правами, и его сертификаты не имеют перекрёстной подписи, в результате чего они не воспринимаются браузерами как надёжные (браузер выдаст сообщение «untrusted»). В EFF уверены, что примерно через месяц будет завершена соответствующая работа в консорциуме IdenTrust, после чего новые бесплатные сертификаты будут работать без шума и пыли.

Читать полностью »

Сегодня увидел на slashdot забавный текст про сертификаты. В тексте обсуждается полезны ли сертификаты, или же сертификация является тратой ресурсов (я тут не обсуждаю ситуацию, когда это необходимо из-за законов или сурового устройства корпоративной жизни). Но у меня третий взгляд на ситуацию: сертификаты – зло.

20-го марта 2015 года Google получил информацию о существовании поддельных цифровых сертификатов для нескольких своих доменов. Сертификаты были выданы промежуточным центром сертификации, относящимся к компании MCS Holdings. Промежуточный сертификат этой компании был выдан CNNIC (China Internet Network Information Center — административное агентство, управляющее доменом cn и подконтрольное Министерству Информатизации Китая).

CNNIC включен во все основные списки доверенных сертификационных центров и поэтому выданным им сертификатам доверяет большинство браузеров и операционных систем. Chrome на всех операционных системах и Firefox версий 33 и старше отклоняют поддельные сертификаты для доменов Google из-за того, что их публичные ключи вшиты в бинарники браузеров, что, однако, не решает проблему вероятного существования поддельных сертификатов для других доменов.

Google оперативно оповестил CNNIC и разработчиков других браузеров об этом инциденте и заблокировал все выданные компанией MCS Holdings сертификаты путём обновления CRLSet. CNNIC ответили 22-го марта и объяснили, что у них был договор с MCS Holdings о том, что эта компания будет выпускать сертификаты только для доменов, которые будут ею зарегистрированы. Однако, вместо того, чтобы хранить приватный ключ в безопасном аппаратном хранилище, MCS прошила его в свой продукт — man-in-the-middle прокси-сервер. Эти устройства позволяли на лету сгенерировать поддельные сертификаты для посещаемых пользователями https-ресурсов, позволяя, к примеру, компаниям следить за своими работниками таким образом, что у тех не возникало подозрений в том, что их текущее соединение не является безопасным. Ситуация похожа на случай с ANSSI в 2013-ом году.

Читать полностью »

Разработчики LinkedIn объявили о появившейся возможности добавлять в профиль сертификаты и дипломы от онлайн-курсов и университетов нажатием одной кнопки.