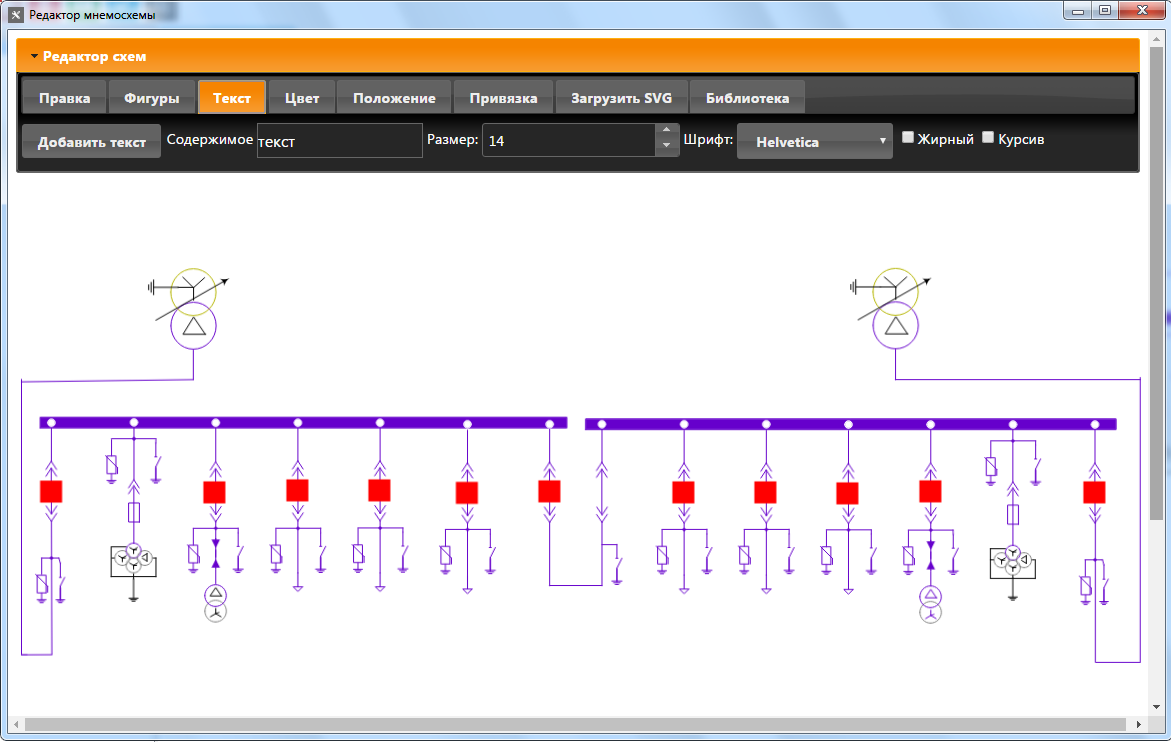

В прошлой статье мы начали писать редактор мнемосхем. Сегодня статья о готовом редакторе. Вот, что получилось:

Рубрика «scada» - 5

Пишем редактор мнемосхем для SCADA-системы на Fabric.js. Часть 2-я

2017-04-04 в 12:02, admin, рубрики: delphi xe7, Fabric.js, fabricjs, javascript, scada, асу тп, визуализация данных, Программирование, промышленная автоматизация, Промышленное программированиеФункциональная безопасность, часть 6 из 6. Оценивание показателей функциональной безопасности и надежности

2017-03-17 в 17:04, admin, рубрики: ics, IEC 61508, IICS, Industrial Internet Control Systems, Industrial IoT, IoT, IT-стандарты, plc, project management, scada, автоматизация, Анализ и проектирование систем, асу тп, информационная безопасность, критически важные системы, Промышленное программирование, стандартизация, стандарты, функциональная безопасность

Продолжая серию публикаций по функциональной безопасности, в сегодняшней статье мы рассмотрим, как количественно оценивается функциональная безопасность на основе статистических данных о случайных отказах аппаратных средств. Для этого используется математический аппарат теории надежности, которая, как известно, является одним из приложений теории вероятностей. Поэтому, мы будем периодически обращаться к положениям, известным из теории надежности.

Мы рассмотрим следующие вопросы:

— связь атрибутов надежности, информационной и функциональной безопасности;

— переход от анализа рисков к измерению показателей функциональной безопасности;

— примеры расчета показателей надежности и функциональной безопасности.

Читать полностью »

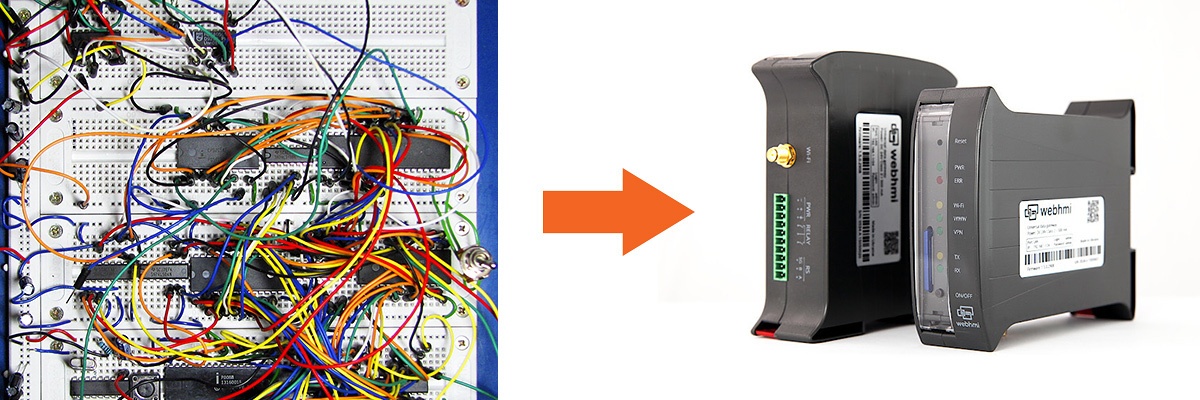

Нелегкий путь от идеи до коммерческой системы промышленного мониторинга

2017-03-09 в 12:05, admin, рубрики: HMI, scada, webhmi, бизнес, Железо, история, продукт, производство, я пиарюсьВ этой заметке я хочу поделиться опытом и рассказать о пути, который мы прошли, разрабатывая промышленный программно-аппаратный комплекс WebHMI для мониторинга инженерных систем. Под катом много фотографий.

История WebHMI началась весной 2013 года. Тогда я загорелся идеей умного дома и на досуге делал всякие игрушки для автоматического включения света в туалете, сбора показаний со счетчиков воды и т.п. Однажды мой друг посмотрев на получившуюся систему и подумал что это можно продавать, и мы начали обдумывать – как и кому. Но получалось все как-то не элегантно. Чуть позже он пришел с другой идеей – нащупал пустующую нишу на рынке систем промышленной автоматизации. И мы реализовали ее.

Читать полностью »

DariaDB. Разработка базы данных для хранения временных рядов

2017-03-05 в 15:21, admin, рубрики: c++, open source, scada, time series, базы данных, метки: time seriesУже больше года, как у меня есть свой хобби-проект, в котором я разрабатываю движок базы данных для хранения временных рядов — dariadb. Задача довольно интересная — тут есть и сложные алгоритмы да и область для меня совершенно новая. За год был сделан сам движок, небольшой сервер для него и клиент. Написано все это на С++. И если клиент-сервер находится пока в достаточно сыром состоянии, то движок уже обрел некоторую стабильность.Задача хранения временных рядов достаточно распространена там, где есть хоть какие-то измерения (от SCADA-систем до мониторинга состояния серверов).

Пишем редактор мнемосхем для SCADA-системы на Fabric.js

2017-03-01 в 11:48, admin, рубрики: Fabric.js, javascript, scada, Промышленное программированиеВсем добрый день. Сегодня я расскажу как на fabric.js я написал редактор мнемосхем для SCADA-системы. Доля декстопных SCADA-систем медленно но верно уменьшается. Всё переводится на Web, и АСУ ТП тут не исключение.

Читать полностью »

Примитивы для реализации 1-Wire master при помощи PWM и ICP на микроконтроллерах AVR AtMega

2017-02-27 в 15:02, admin, рубрики: 1wire, arduino, Atmega, ATmega2560, atmega328, ATMEGA328P, avr, DS18B20, gpio, icp, interrupt, isr, protothreads, PWM, Realtime, scada, программирование микроконтроллеров, Разработка для интернета вещей, Разработка робототехникиЕсли кто-нибудь использовал linux-драйвер шины 1-Wire на основе GPIO, то наверняка замечал, что в момент выполнения обмена данными загрузка SY% подскакивает чуть ли не до ста 100% (что вполне логично для bitbang-реализации). Конечно, можно поставить специализированный контроллер шины 1-Wire с подключением через I2C DS28E17 или использовать UART, но… Все-таки использовать linux для приложений реального времени не лучшая идея. Пусть контроллер на нем занимается высокоуровневой логикой, а весь реалтайм можно вынести на отдельный процессор. Тем более, что задач для этого отдельного процессора в моем проекте более чем достаточно.

Читать полностью »

Функциональная безопасность, часть 5 из 5. Жизненный цикл информационной и функциональной безопасности

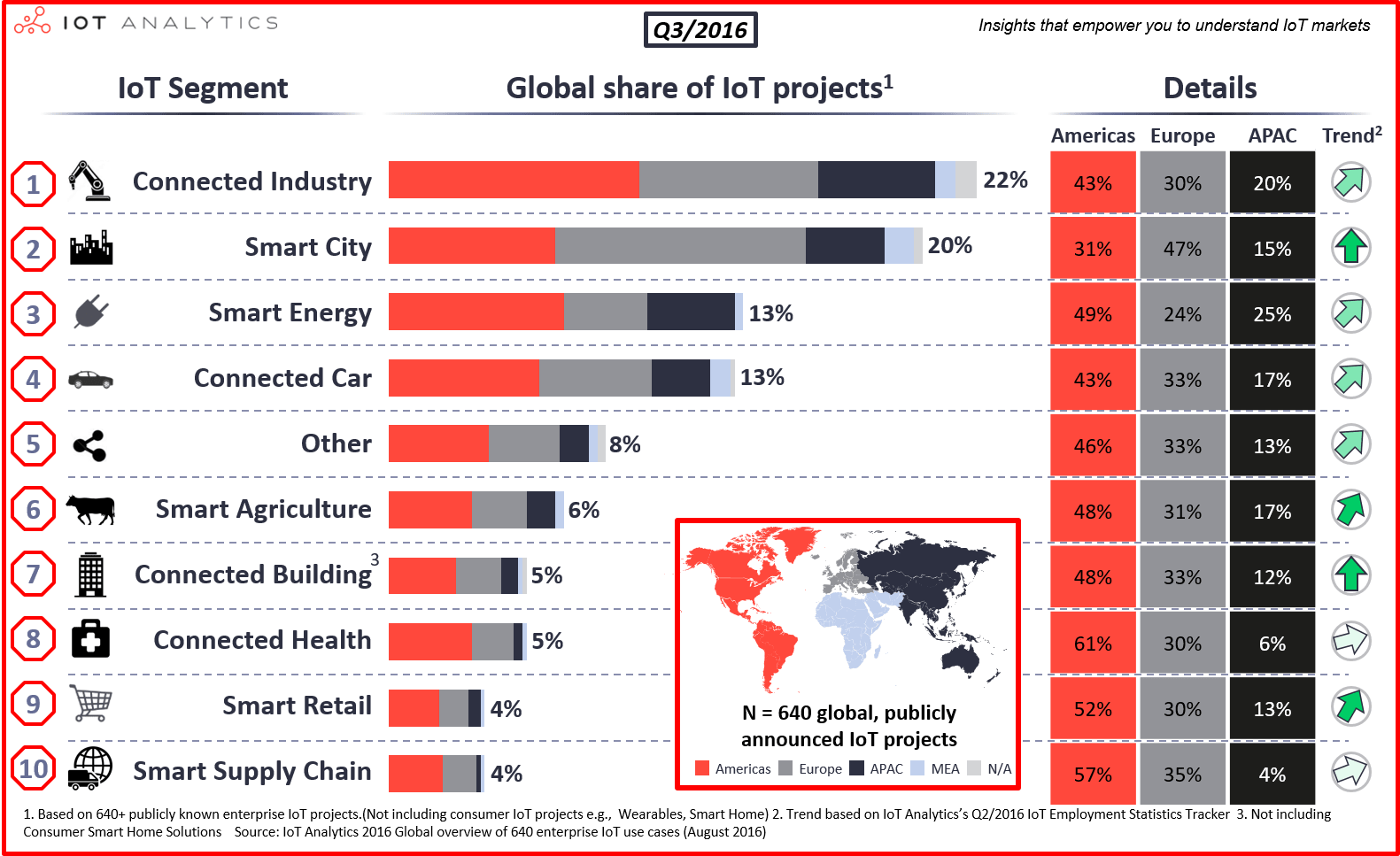

2017-02-24 в 17:41, admin, рубрики: ics, IEC 61508, IICS, Industrial Internet Control Systems, Industrial IoT, IoT, IT-стандарты, plc, project management, scada, автоматизация, Анализ и проектирование систем, асу тп, информационная безопасность, критически важные системы, Промышленное программирование, Разработка для интернета вещей, стандартизация, стандарты, функциональная безопасностьПо данным IoT Analytics в 2016 году больше всего проектов (22% от общего количества), связанных с применением интернета вещей, было реализовано для промышленных объектов. Это подтверждает развитие и распространение технологий заявленных в доктрине Industry 4.0.

Таким образом, на наших глазах возник новый класс кибер-физических систем, получивший название Industrial Internet Control Systems (IICS) или Industrial Internet of Things (IIoT).

Из названия понятно, что такие системы являются гибридом технологий, применяемых в АСУ ТП и в системах на базе интернета вещей. Соответственно в таких системах необходимо учитывать все риски, связанные с нарушением свойств информационной (security) и функциональной безопасности (safety).

Данная статья продолжает цикл публикаций по функциональной безопасности. В ней рассмотрены требования к организации жизненного цикла систем управления (АСУ ТП, встроенные системы, интернет вещей). Предложена единая структура процессов, поддерживающих выполнение требований как к информационной, так и к функциональной безопасности.

Читать полностью »

Как я СКАДу писал. Часть восьмая…

2017-02-17 в 9:23, admin, рубрики: .net, C#, c++, scada, автоматизация, АСУТП, Программирование, СКАДАДоброго времени суток, всем! Сегодня пятница, и лучших традициях Хабра, надеюсь мой сегодняшний пост будет хорошей темой в завершении рабочей недели! С моей последней публикации прошло уже больше года, и за это время произошло достаточно много новых интересных событий, о которых сейчас мне бы и хотелось поведать всем заинтересованным, кто продолжает следить за темой.

Читать полностью »

Управление светильниками по протоколу DALI с помощью Arduino

2017-02-15 в 10:21, admin, рубрики: arduino, dali, scada, Разработка для интернета вещей, метки: daliО протоколе DALI

DALI (Digital Addressable Lighting Interface) – протокол, предназначенный для управления осветительными приборами. Протокол был разработан австрийской компанией Tridonic и основан на манчестерском кодировании: каждый бит данных кодируется перепадом от низкого сигнала к высокому или наоборот.

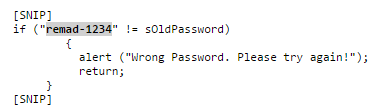

Security Week 06: открытые пароли в SCADA, уязвимость в SMB, токен для Google Apps

2017-02-10 в 6:30, admin, рубрики: g suite, honeywell, klsw, microsoft, scada, smbv3, Блог компании «Лаборатория Касперского», информационная безопасностьДавно мы не говорили о безопасности промышленных IT-систем. Независимый исследователь из Германии Максим Рупп нашел (новость, исследование) серьезные проблемы в SCADA-системе компании Honeywell. В контроллерах XL Web II, использующихся в том числе в производстве, энергетике и в системах водоснабжения, были обнаружены пять уязвимостей, включая хранение паролей в открытом виде. Более того, используя специальный запрос к контроллеру, атакующий может в любое время получить актуальный пароль — он хранится на клиентской стороне. Приведенный в исследовании код говорит сам за себя:

Через параметры в URL в систему передается масса команд и настроек, принимаются они без проверок: правильным запросом можно, например, начать новую пользовательскую сессию, отключив таким образом легитимного управляющего устройством. Данная история хорошо описывает все традиционные особенности IT-безопасности в промышленности. Для апдейта нужно обратиться в местное подразделение вендора, сроки закрытия уязвимостей большие (информация была передана еще в августе прошлого года). Тем не менее, это неплохой пример взаимодействия вендоров SCADA-систем с безопасниками.

Читать полностью »