Иногда open source проекты переводятся на множество иностранных языков. С одной стороны это делает их более доступными для широкого круга пользователей, но с другой стороны, все эти переводы нужно поддерживать. Переводы обычно разделены по yaml-файлам и выделены в отдельную директорию, содержимое которой выглядит примерно так: en.yml, ru.yml, de.yml...Читать полностью »

Рубрика «ruby» - 29

Поиск недостающих ключей в yaml-файлах

2013-12-30 в 15:57, admin, рубрики: gem, ruby, yaml, метки: gem, ruby, yamlВышел Ruby 2.1

2013-12-26 в 6:15, admin, рубрики: ruby, ruby on rails, Программирование, метки: ruby, Программирование  Спецификации Ruby обновились до версии 2.1.0. В новой версии языка программирования сделано несколько эволюционных изменений. В неофициальных бенчмарках на Rails версия 2.1 показывает результат примерно на 20% выше, чем 2.0, которая, в свою очередь, на 60-70% быстрее 1.9.3.

Спецификации Ruby обновились до версии 2.1.0. В новой версии языка программирования сделано несколько эволюционных изменений. В неофициальных бенчмарках на Rails версия 2.1 показывает результат примерно на 20% выше, чем 2.0, которая, в свою очередь, на 60-70% быстрее 1.9.3.

Вкратце, самые важные из них:

- VM (кэширование методов)

- новый сборщик мусора RGenGC (см. презентацию ko1 на RubyKaigi и на RubyConf 2013)

- изменения в синтаксисе

- новая запись дробей с использованием двух слэшей ("//") между числителем и знаменателей, см. #8430

- новые суффиксы i, r и ri для записи комплексных и рациональных чисел.

- определение функции def теперь возвращает символ её названия вместо nil, см. #3753

Как оптимизировать процессы Unicorn в Ruby on Rails приложении

2013-12-20 в 15:56, admin, рубрики: garbage collector, ruby, ruby on rails, unicorn, unicorn-worker-killer

Если вы являетесь rails-разработчиком, то вы наверняка слышали про Unicorn, http-сервер, способный одновременно обрабатывать множество запросов.

Для обеспечения параллельности Unicorn использует создание множества процессов. Т.к. созданные (форкнутые) процессы являются копиями друг друга, это значит, что rails-приложение должно быть потокобезопасным.

Это здорово, т.к. нам тяжело быть уверенными, что наш код является потокобезопасным. Если мы не можем быть уверены в этом, то ни о параллельных веб-серверах, таких как Puma, ни даже об альтернативных реализациях Ruby, реализующих параллелизм, таких как JRuby и Rubinius, не может быть и речи.

Поэтому Unicorn предоставляет нашим rails-приложениям параллельность даже если они не потокобезопасны. Однако, это требует определенной платы. Rails-приложения, запускаемые на Unicorn’е требуют гораздо больше памяти. Не обращая никакого внимания на потребление памяти вашим приложением, вы можете в итоге обнаружить, что ваш облачный сервер перегружен.

В этой статье мы рассмотрим несколько способов использования параллельности Unicorn'а, при этом контролируя количество потребляемой памяти.

Читать полностью »

Пишем свой синтаксический анализатор JSON (в горошек и с перламутровыми пуговицами)

2013-12-20 в 11:10, admin, рубрики: ruby, парсер jsonЭта статья была написана Аароном Паттерсоном, Ruby разработчиком из Сиэтла, штат Вашингтон. Он увлечен разработкой на Ruby вот уже 7 лет и будет рад поделиться своей любовью к этому замечательному языку.

Салют всем! Надеюсь, у вас отличное настроение. Сегодня солнце ненадолго выглянуло из-за туч, так что уж у меня-то точно все прекрасно!

В этой статье мы рассмотрим ряд инструментов компиляции для использования в связке с Ruby. А для погружения в предмет мы напишем синтаксический анализатор JSON. Уже слышу недовольные возгласы вроде: «ну Аарон, ну зачем? Разве их уже не 1,234,567 штук понаписано?» Вот именно! У нас уже 1,234,567 анализаторов JSON написанных на Ruby! И мы тоже будем производить анализ JSON, потому что грамматика его достаточно проста для завершения работы за один раз, и потому что она тем не менее достаточно сложна, чтобы можно было с умом применить разработанные для Ruby инструменты компиляции.

Прежде чем вы продолжите чтение, хочу обратить внимание на то, что это отнюдь не статья о том, как анализировать JSON, а о том, как использовать инструменты анализа и компиляции в Ruby.

Читать полностью »

Sensu — фреймворк для мониторинга

2013-12-12 в 13:07, admin, рубрики: open source, ruby, системное администрирование, метки: monitoring, ruby

Немного истории

В 2011 году в DevOps-среде возникло движение, объединившееся под хештегом #monitoringsucks, и критиковавшее существующие системы мониторинга за отсутствие гибкости. Что именно их не устраивало — прекрасно иллюстрирует эта презентация.

Если вкратце — хочется людям некоего стандарта API для взаимодействия между компонентами мониторинга, ну и появления самих этих компонент, чтоб из них строить гибкий и умный мониторинг.

Итогом этой волны недовольства стали массовые обсуждения проблем и привлечение внимания к интересным утилитам типа Sensu и Riemann.

В 2013 году хештег в сообществе сменился — теперь это #monitoringlove. Произошло это благодаря развитию opensource-утилит для мониторинга.

Из новых утилит наибольший интерес представляет Sensu. Riemann я не стал всерьез рассматривать, поскольку на данный момент у него нет никаких средств для обеспечения отказоустойчивости, да и сама идея писать конфиг на Clojure мне не сильно нравится.

Именно о Sensu я и расскажу в этой статье, опишу базовые принципы работы и приведу пример решения типичной задачи мониторинга.

Читать полностью »

Подкаст 073A — первый выпус

2013-12-02 в 17:25, admin, рубрики: chef, java, ruby, баги, идиоты, Программирование, метки: chef, java, ruby, баги, идиоты, наса Полный уныния и отчаиния первый выпуск разлекательного подкаста о смешных багах в программном обеспечении от бывших ведущих «Ruby NoName Podcast». Гриша™ и labria соскучились по былой славе и решили записать что-то новое!

Слушать тут, ибо как теперь на хабре постят подкасты — я без понятия :)

В этом выпуске о NASA, Java, Ruby, Chef.

Сделай нам приятно — зафолови нас @073APodcast

Ну и мы конечно всегда рады любому фидбеку, ибо не писались давно и уже толком не помним какого это — разгребать нецензурщину в инбоксе :)

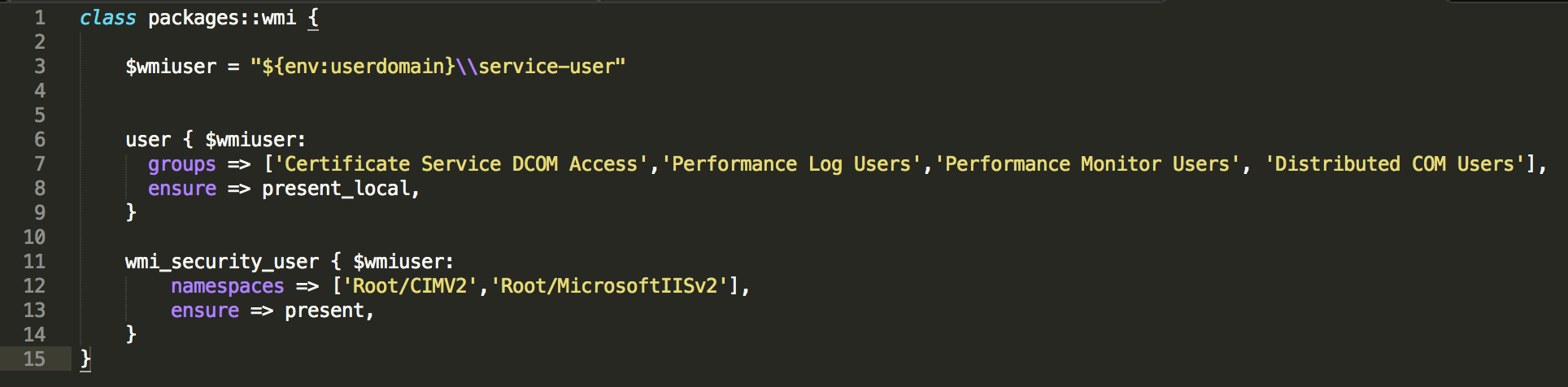

Управление правами доступа к WMI через Puppet

2013-11-30 в 20:19, admin, рубрики: linux, opsview, powershell, puppet, ruby, WMI, автоматизация, Серверное администрирование, системное администрирование, метки: monitoring, opsview, powershell, puppet, ruby, WMI, автоматизация

В качестве предисловия

Основной задачей моей работы является поддержка парка железных и vm хостов — уже под 200 (а приходил было менше 100, эх, время бежит...) Поддерживаю все железо, а также сеть. Также на мне весь мониторинг (используем Opsview — сделан на ядре nagios), аггрегация логов (я внедрил Logstash, обалденное opensource решение за место ну ооочень дорогого Splunk), configuration management (puppet), бекапы, поддержка баз данных и прочих систем тоже на мне (MongoDB, MySQL, Redis, ElasticSearch, etc). В общем — все самое интересное). Стоит отметить что у нас достаточно тонкая грань между поддержкой и разработкой, и разработчики часто говорят что они хотят, а я уже занимаюсь внедрением. Хочется рассказать обо всем что происходит интересного и какие технологии удается использовать. Какие прижились, а какие по каким-то причинам нет.

В свободное от решения проблем время перевожу инфраструктуру на Infrastructure-as-a-code (IaaC), выбрал puppet для этого из-за неоднородности нашей инфраструктуры. В моей сети зоопарк из Windows Server 2008, Windows Server 2012, CentOS 5.5, CentOS 6.4. Ах, да, пару дедушек на 2003 — пора их на пенсию отправлять скоро…

Я уже писал о том, как я использую Puppet для автоматической настройки мониторинга в Opsvew, а сегодня хочу поговорить о том, как я в очередной раз «боролся» с гетерогенностью моей среды.

Задача

Возникла необходимость автоматизировать конфигурацию WMI на серверах Windows 2008 / 2012. Ключевой необходимостью стало добавление сервисного пользователя (назовем его «domainservice-user») в локальные группы сервера, которые разрешают удаленное использование WMI, а также доступ к Performance Counters, Performance Logs, в общем ко всему что нужно чтобы удаленно мониторить сервер. Сами группы определились достаточно быстро, оставалось найти удобный и быстрый способ это сделать. Также необходимо было дать права пользователю domainservice-user на доступ к корневым неймспейсам WMI. Так же все это должно быть частью общей концепции IaaC, что должно означать как минимум проверку текущего состояния, и пропускать выполнение если пользователь уже добавлен куда нужно в любом варианте присутствия-отсутствия пользователя в группах. Т.е. решение должно быть максимально автоматизированным, а точнее полностью. После небольшого гугления стало ясно что для моего случая нужно, а мне предстояло:

Читать полностью »

Сезон обновлений в JetBrains: RubyMine 6.0

2013-11-29 в 13:31, admin, рубрики: ruby, ruby on rails, rubymine, zeus, Блог компании JetBrains, метки: ruby, ruby on rails, rubymine, zeus

Мы выпустили RubyMine 6 — новую версию нашей профессиональной интегрированной среды разработки для Ruby и Rails. В 6-й версии добавлена долгожданная поддержка работы с несколькими проектами, для ускорения работы переписан парсер Ruby, которому заодно добавили поддержку Ruby 2.1-preview1. IDE стала значительно производительнее, а поддержку Ruby 2.1-preview2 мы планируем сделать в RubyMine 6.0.1.

Rails переадресация старых url

2013-11-25 в 12:32, admin, рубрики: ruby, ruby on rails, метки: ruby on rails Здесь опишу как я боролся с переездом страниц на новые url.

Эта заметка рассчитана на новичков в Ruby On Rails.

Изначально имею свой проект на Ruby on Rails, структура url в нем выглядит следующим образом: /locale/group/product

пример: /ru/bar-code-scanners/datalogic-magelan-1100i

group и product это permalink — строка по которой осуществляется поиск в DB, в место id.

Проблема в том, что пользователи которые добавляют контент на сайт иногда допускают ошибки в permalink.

Вот пример: /ru/bar-code-scanners/datalogic-magelan-1100i

Ошибка в том, что магелан пишется с двумя ll — magellan.

Но товар был добавлен относительно давно и страница уже проиндексирована поисковиками, по этому стоит задача исправить permalink и настроить пере адресацию на новый URL.

Читать полностью »

Отказ в обслуживании и потенциальное выполнение произвольного кода в большинстве версиях Ruby

2013-11-23 в 5:19, admin, рубрики: remote code execution, ruby, метки: remote code execution, rubyПриветствую уважаемое Ruby сообщество.

Странно, что этой новости еще нет на Хабре, но вчера рано утром разработчики Ruby сообщили о найденном переполнении кучи при парсинге значений с плавающей точкой. Данной уязвимости был присвоен код CVE-2013-4164. Также ребята предупреждают что эта ошибка может вызвать как минимум отказ в обслуживании, но с определенной долей вероятности в Ruby приложения можно внедрить произвольный код.

Список уязвимых версий:

- Все версии ruby 1.8

- Все версии ruby 1.9 вплоть до 1.9.3 patchlevel 484

- Все версии ruby 2.0 вплоть до 2.0.0 patchlevel 353

- Все версии ruby 2.1 вплоть до 2.1.0 preview2

- Все версии в trunk до ревизии 43780