В 2024 году мы опубликовали блог-пост We Hacked Google A.I. for $50,000, в котором рассказали, как в 2023 году мы отправились в Лас-Вегас вместе с Джозефом «rez0» Тэкером, Джастином «Rhynorater» Гарднером и мной, Рони «Lupin» Карта, в настоящее путешествие по взлому, которое прошло от Лас-Вегаса через Токио до Франции – всё ради поиска уязвимостей в Gemini на мероприятии Google LLM bugSWAT. И, что вы думаете? Мы сделали это снова …

Рубрика «протоколы»

Мы взломали ИИ Gemini от Google и опубликовали его исходный код

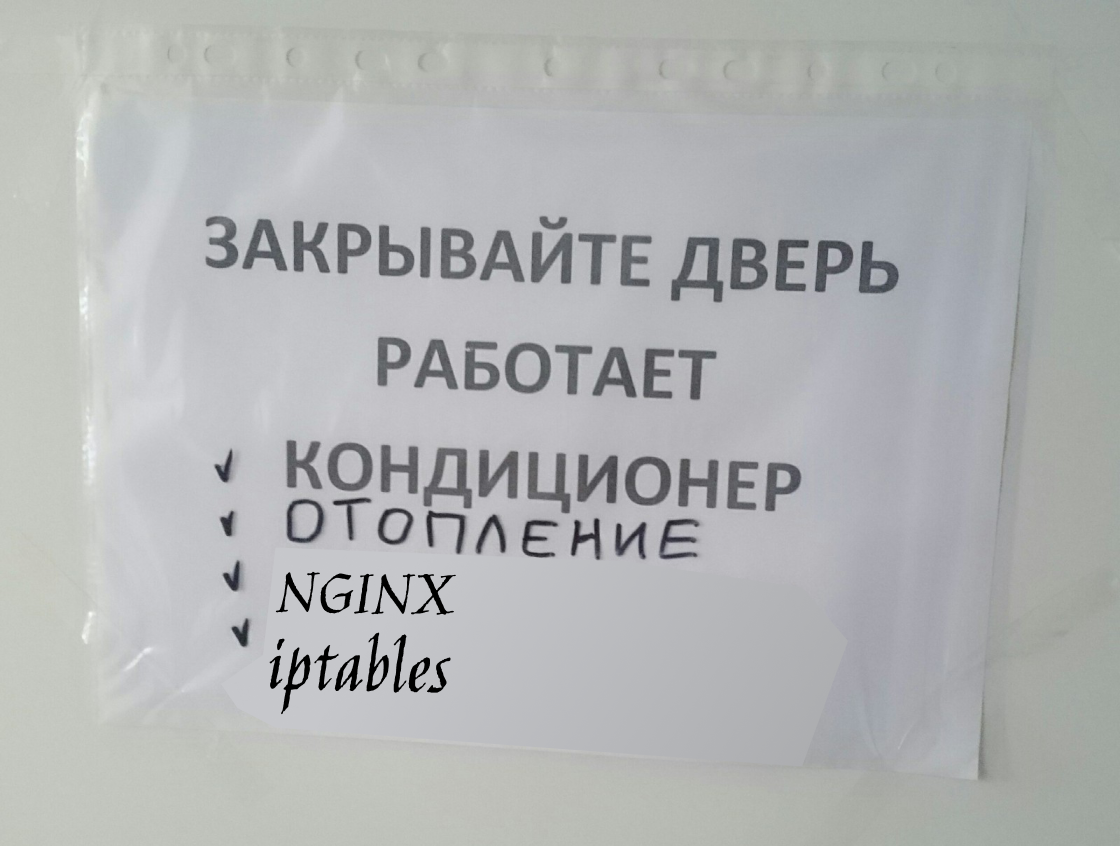

2025-03-29 в 11:27, admin, рубрики: bug bounty, google gemini, RPC, взлом, исходный код, компьютерная безопасность, протоколы, уязвимость, хакер, хакерские атаки«Всегда закрывай за собой двери!»: краткое пособие по работе с портами

2024-09-04 в 12:06, admin, рубрики: c++, OSI, selectel, информационная безопасность, порты, протоколы, сети

Открытые порты — это распахнутые двери в вашу инфраструктуру. Сервис, который слушает по ним запросы, обрабатывает входящие данные и реагирует на них в зависимости от заложенной логики. Из-за ошибок на этом уровне возникают уязвимости, которые хактивист может эксплуатировать для нелегитимного доступа к инфраструктуре.

Самый логичный способ обезопасить себя — ограничить сетевой доступ к сервису или инфраструктуре — например, через порты. Это можно сделать с помощью межсетевого экрана — инструмента для управления трафиком в сети и защиты от несанкционированного доступа. Решение позволяет описать, какие запросы будут проходить через определенные порты, к каким сервисам можно получить доступ и т. д.

Привет! Меня зовут Иван, я ведущий инженер по информационной безопасности в Selectel. Давно хотели научиться настраивать сетевые интерфейсы? Хорошая новость: мы в Selectel запускаем цикл статей по работе с портами в разрезе ИБ. В этом материале разберем, как с помощью различных межсетевых экранов: локальных, облачных и МСЭ в составе NGFW — обеспечить дополнительную защиту сервисов. Подробности под катом!

Читать полностью »

Непонятный rpc, или же первый пэт-проект или DynamicRPC

2024-08-14 в 14:06, admin, рубрики: C, RPC, проект, протоколы, сетевое программирование, СиВНИМАНИЕ!

Большая часть контента статьи представлена как комментарии в коде!

Введение

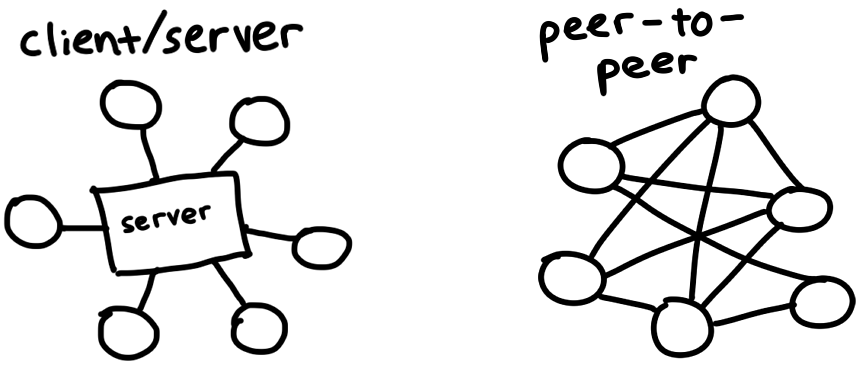

Изначально этот проект был всего лишь экспериментом с libffi и можно ли сделать с помощью него полноценный P2P RPC. Вроде бы получилось :-) И в здесь я попытаюсь рассказать что я сделал и какие у этого rpc особенности.

Особенности

OpenSSH против SSH

2023-08-02 в 9:00, admin, рубрики: BIND, djbdns, DNS, Dropbear, ECC, ECDH, ecdsa, ECMQV, GSS-API, IT-стандарты, open source, openssh, rsa, ruvds_статьи, secure shell, ssh, SSH FTP, ssh-2, Suite B, алгоритм Диффи-Хеллмана, Блог компании RUVDS.com, Даниэль Бернштейн, информационная безопасность, протоколы, эллиптические кривые

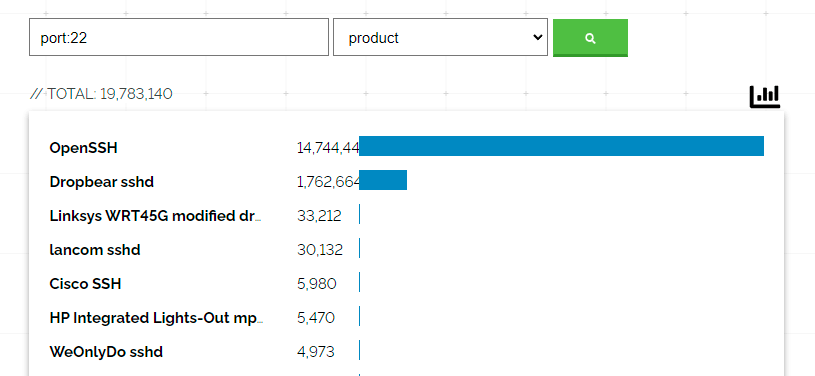

Рис. 1. Разные реализации SSH, источник: Shodan

Формально протокол SSH определён в ряде стандартов RFC (список ниже). В то же время есть много реализаций этого протокола. OpenSSH — самая популярная из них, хотя не единственная. Например, вот альтернативная реализация SSH на Go (и несколько примеров кастомных серверов на её основе). По статистике Shodan, вторым по популярности демоном SSH является Dropbear SSH (рис. 1). Все остальные далеко позади, если судить по количеству адресов на порту 22.

На практике спецификации OpenSSH содержат в себе все стандарты RFC для SSH, включая черновики, а также немножко сверх этого.Читать полностью »

Как погубить децентрализованную сеть (на примере Федиверса)

2023-06-30 в 19:24, admin, рубрики: fediverse, gmail, open source, xmpp, децентрализованные сети, мессенджеры, Программирование, протоколы, свободное по, Социальные сети и сообществаНа дворе 2023 год. Весь Интернет – под контролем Империи GAFAM. Весь? Нет, несколько мелких анклавов пока не поддались их гнёту. А некоторые из этих непримкнувших стали объединять усилия, консолидируясь в «Федиверс».

В ходе дебатов на просторах Twitter и Reddit, Федиверс стал привлекать всё больше внимания и снискал славу. Люди стали всерьёз им пользоваться. Это не могло укрыться от внимания Империи.

Капиталисты против конкуренции

BIG TCP приходит в Linux — теперь и для IPv4

2023-03-11 в 10:46, admin, рубрики: big tcp, IPv4, IPv6, IT-стандарты, linux, linux kernel 6.3, vas experts, Блог компании VAS Experts, протоколыФинальный релиз Linux kernel 6.3 запланирован на конец апреля. Одно из примечательных нововведений — увеличение максимального размера TCP-пакета в контексте IPv4.

Зачем нужна эта технология

При работе в 100-гигабитных сетях вычислительные системы оперируютЧитать полностью »

Bittorrent с нуля на Go

2023-01-31 в 19:27, admin, рубрики: Go, skillfactory, Блог компании SkillFactory, пиринг, пиринговые сети, поиск, Программирование, протоколы, реализация, Сетевые технологии, спецификации

BitTorrent — протокол загрузки и распространения файлов через Интернет. В отличие от традиционных отношений клиент/сервер, когда загрузчики подключаются к центральному серверу (например, для просмотра фильма на Netflix или загрузки веб-страницы), участники сети BitTorrent, называемые одноранговыми узлами, загружают фрагменты файлов друг с друга. Это то, что делает BitTorrent одноранговым протоколом. Исследуем, как он работает, и создадим собственный клиент, который сможет находить одноранговые узлы и обмениваться с ними данными.

Неизвестный UART: теория

2023-01-02 в 12:13, admin, рубрики: com-порт, rs-232, uart, usb, интерфейсы, Компьютерное железо, мост, преобразователь, Производство и разработка электроники, протоколы, стандарты, Электроника для начинающих

Можно с уверенностью сказать, что с момента публикации первой версии стандарта RS‑232 в мае 1960 года и по настоящее время, было написано приблизительно 109Читать полностью »

Скрытые жемчужины — сетевые протоколы, о которых мало кто слышал

2022-08-14 в 16:47, admin, рубрики: IT-стандарты, rss, Spring '83, t1 cloud, Блог компании T1 Cloud, клиент-сервер, протоколы, Сетевые технологииНекоторые протоколы вызывают бурные обсуждения в ИТ-сообществе, становятся стандартами индустрии — например, QUIC или DoH. На второй чаше весов лежат разработки энтузиастов, о существовании которых можно даже не догадываться.

Мы в T1 Cloud нашли пару проектов, которые вполне можно окрестить термином hidden gem — spartan:// и Spring '83.

Клиент-серверный протокол

«Синхронизируй это»: компактный обзор примечательных решений и протоколов для передачи звука по Ethernet

2022-04-24 в 17:20, admin, рубрики: audio over ethernet, IT-стандарты, Аудиомания, Блог компании Аудиомания, звук, мультирум, протоколыНа неделе один из участников Hacker News запустил тематический тред с целью узнать, как «связать» компьютер, колонки и другую акустику в единую звуковую систему.

Мы решили рассмотреть несколько стандартов, которые используют музыканты в студиях, а также open source решения, доступные для развертки любому аудиоману.

Читать полностью »

Читать полностью »